| Omitir V�nculos de navegaci�n | |

| Salir de la Vista de impresi�n | |

|

Guía de administración del sistema: servicios IP |

| Omitir V�nculos de navegaci�n | |

| Salir de la Vista de impresi�n | |

|

Guía de administración del sistema: servicios IP |

Parte I Introducción a la administración del sistema: servicios IP

1. Conjunto de protocolos TCP/IP de Oracle Solaris (descripción general)

Parte II Administración de TCP/IP

2. Planificación de la red TCP/IP (tareas)

3. Introducción a IPv6 (descripción general)

4. Planificación de una red IPv6 (tareas)

5. Configuración de servicios de red TCP/IP y direcciones IPv4 (tareas)

6. Administración de interfaces de red (tareas)

7. Configuración de una red IPv6 (tareas).

8. Administración de redes TCP/IP (tareas)

9. Resolución de problemas de red (Tareas)

10. Descripción detallada de TCP/IP e IPv4 (referencia)

11. IPv6 en profundidad (referencia)

12. Acerca de DHCP (descripción general)

13. Planificación del servicio DHCP (tareas)

14. Configuración del servicio DHCP (tareas)

15. Administración de DHCP (tareas)

16. Configuración y administración del cliente DHCP

17. Solución de problemas de DHCP (referencia)

18. Comandos y archivos DHCP (referencia)

19. Arquitectura de seguridad IP (descripción general)

Asociaciones de seguridad IPsec

Administración de claves en IPsec

Mecanismos de protección de IPsec

Carga de seguridad encapsuladora

Consideraciones de seguridad para el uso de AH y ESP

Algoritmos de autenticación y cifrado en IPsec

Algoritmos de autenticación en IPsec

Algoritmos de cifrado en IPsec

Directivas de protección IPsec

Modos de transporte y túnel en IPsec

Cambios en IPsec para la versión Solaris 10

20. Configuración de IPsec (tareas)

21. Arquitectura de seguridad IP (referencia)

22. Intercambio de claves de Internet (descripción general)

23. Configuración de IKE (tareas)

24. Intercambio de claves de Internet (referencia)

25. Filtro IP en Oracle Solaris (descripción general)

27. IP para móviles (Descripción general)

28. Administración de IP móvil (tareas)

29. Archivos y comandos de IP para móviles (referencia)

30. Introducción a IPMP (descripción general)

31. Administración de IPMP (tareas)

Parte VII Calidad de servicio IP (IPQoS)

32. Introducción a IPQoS (Descripción general)

33. Planificación para una red con IPQoS (Tareas)

34. Creación del archivo de configuración IPQoS (Tareas)

35. Inicio y mantenimiento de IPQoS (Tareas)

36. Uso de control de flujo y recopilación de estadísticas (Tareas)

Un túnel configurado es una interfaz de punto a punto. El túnel permite la encapsulación de un paquete IP dentro de otro paquete IP. Un túnel configurado correctamente requiere tanto un origen como un destino. Para obtener más información, consulte la página de comando man tun(7M) y Configuración de túneles para compatibilidad con IPv6.

Un túnel crea una interfaz física aparente para IP. La integridad del vínculo físico depende de los protocolos de seguridad subyacentes. Si configura las asociaciones de seguridad (SA) de un modo seguro, puede confiar en el túnel. Los paquetes que salen del túnel deben haberse originado en su equivalente especificado en el destino del túnel. Si existe esa confianza, puede utilizar el reenvío de IP por interfaz para crear una red privada virtual (VPN).

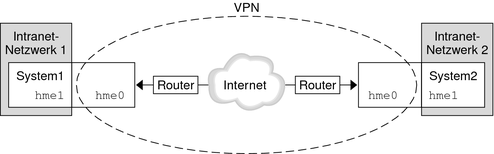

Puede utilizar IPsec para construir una VPN. IPsec protege la conexión. Por ejemplo, una organización que utiliza tecnología VPN para conectar oficinas con redes separadas puede implementar IPsec para proteger el tráfico entre las dos oficinas.

La figura siguiente ilustra cómo las dos oficinas utilizan Internet para formar su VPN con IPsec implementado en sus sistemas de red.

Figura 19-7 Red privada virtual

Para ver un ejemplo detallado del procedimiento de configuración, consulte Cómo proteger una VPN con un túnel IPsec en modo túnel mediante IPv4.

Para ver un ejemplo similar con direcciones IPv6, consulte Cómo proteger una VPN con un túnel IPsec en modo túnel mediante IPv6.