| Ignorer les liens de navigation | |

| Quitter l'aperu | |

|

Procédures de l'administrateur Oracle Solaris Trusted Extensions |

| Ignorer les liens de navigation | |

| Quitter l'aperu | |

|

Procédures de l'administrateur Oracle Solaris Trusted Extensions |

1. Concepts d'administration de Trusted Extensions

2. Outils d'administration de Trusted Extensions

Outils d'administration de Trusted Extensions

Gestionnaire d'allocation de périphériques

Outils de la Console de gestion Solaris

Outils de Trusted Extensions dans la Console de gestion Solaris

Communication client-serveur avec la Console de gestion Solaris

Générateur d'étiquettes dans Trusted Extensions

Outils de ligne de commande dans Trusted Extensions

Administration à distance dans Trusted Extensions

3. Mise en route en tant qu'administrateur Trusted Extensions (tâches)

4. Exigences de sécurité sur un système Trusted Extensions (présentation)

5. Administration des exigences de sécurité dans Trusted Extensions (tâches)

6. Utilisateurs, droits et rôles dans Trusted Extensions (présentation)

7. Gestion des utilisateurs, des droits et des rôles dans Trusted Extensions (tâches)

8. Administration à distance dans Trusted Extensions (tâches)

9. Trusted Extensions et LDAP (présentation)

10. Gestion des zones dans Trusted Extensions (tâches)

11. Gestion et montage de fichiers dans Trusted Extensions (tâches)

12. Gestion de réseaux de confiance (présentation)

13. Gestion des réseaux dans Trusted Extensions (tâches)

14. Messagerie multiniveau dans Trusted Extensions (présentation)

15. Gestion de l'impression étiquetée (tâches)

16. Périphériques dans Trusted Extensions (présentation)

17. Gestion des périphériques pour Trusted Extensions (tâches)

18. Audit de Trusted Extensions (présentation)

19. Gestion des logiciels dans Trusted Extensions (tâches)

A. Guide de référence rapide pour l'administration de Trusted Extensions

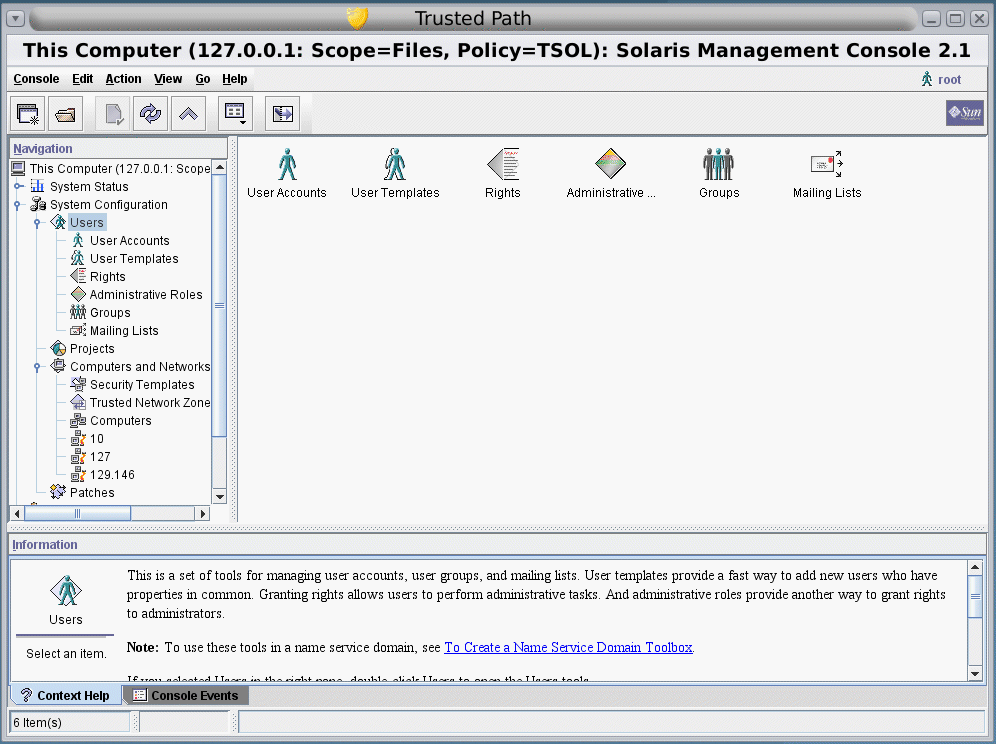

La Console de gestion Solaris donne accès aux boîtes à outils d'outils d'administration basés sur une interface graphique. Ces outils vous permettent de modifier des éléments dans différentes bases de données de configuration. Dans Trusted Extensions, la Console de gestion Solaris est l'interface d'administration pour les utilisateurs, les rôles et les bases de données du réseau de confiance.

Trusted Extensions étend la Console de gestion Solaris :

Trusted Extensions modifie l'ensemble d'outils Users (Utilisateurs) de la Console de gestion Solaris. Pour une présentation de cet ensemble d'outils, reportez-vous au Chapitre 2, Working With the Solaris Management Console (Tasks) du System Administration Guide: Basic Administration.

Trusted Extensions ajoute l'outil Security Templates (Modèles de sécurité) et l'outil Trusted Network Zones (Zones de réseau de confiance) à l'ensemble d'outils Computers and Networks (Ordinateurs et réseaux).

Les outils de la Console de gestion Solaris sont rassemblés dans des boîtes à outils selon l'étendue et la stratégie de sécurité. Pour sa gestion, Trusted Extensions fournit des boîtes à outils dont la stratégie est Policy=TSOL. Vous pouvez accéder à des outils en fonction de l'étendue (Scope), c'est-à-dire en fonction du service de nommage. Les étendues disponibles sont l'hôte local et LDAP.

La Console de gestion Solaris est illustrée dans la figure ci-après. Une boîte à outils de Trusted Extensions Scope=Files est chargée, et l'ensemble d'outils Users (Utilisateurs) est ouvert.

Figure 2-3 Boîte à outils Trusted Extensions typique dans la Console de gestion Solaris

Trusted Extensions ajoute des attributs de sécurité configurables à trois outils :

Outil User Accounts (Comptes utilisateur) : interface d'administration permettant de modifier l'étiquette d'un utilisateur, de modifier la visibilité des étiquettes pour un utilisateur et de contrôler l'utilisation des comptes.

Outil Administrative Roles (Rôles d'administration) : interface d'administration permettant de modifier la plage d'étiquettes d'un rôle et le comportement de verrouillage de l'écran en période d'inactivité.

Outil Rights (Droits) : inclut des actions CDE qui peuvent être affectées à des profils de droits. Des attributs de sécurité peuvent être affectés à ces actions.

Trusted Extensions ajoute deux outils à l'ensemble d'outils Computers and Networks (Ordinateurs et réseaux) :

Outil Security Templates (Modèles de sécurité) : interface d'administration permettant de gérer les aspects relatifs aux étiquettes des hôtes et des réseaux. Cet outil modifie les bases de données tnrhtp et tnrhdb,, applique la précision syntaxique et met à jour le noyau à l'aide des modifications.

Outil Trusted Network Zones (Zones de réseau de confiance) : interface d'administration permettant de gérer les aspects relatifs aux étiquettes des zones. Cet outil modifie la base de données tnzonecfg, applique la précision syntaxique et met à jour le noyau avec les modifications.

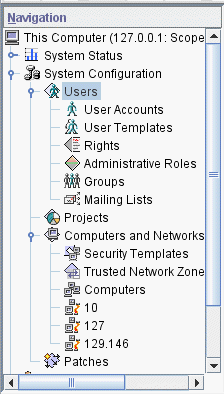

La Figure 2-4 affiche la boîte à outils Files (Fichiers) avec l'ensemble d'outils Users mis en surbrillance. Les outils de Trusted Extensions s'affichent sous l'ensemble d'outils Computers and Networks.

Figure 2-4 Ensemble d'outils Computers and Networks dans la Console de gestion Solaris

Un modèle de sécurité décrit un ensemble d'attributs de sécurité qui peuvent être affectés à un groupe d'hôtes. L'outil Security Templates (Modèles de sécurité) vous permet d'affecter facilement une combinaison spécifique d'attributs de sécurité à un groupe d'hôtes. Ces attributs contrôlent la façon dont les données sont regroupées, transmises et interprétées. Les hôtes assignés à un modèle ont les mêmes paramètres de sécurité.

Les hôtes sont définis dans l'outil Computers (Ordinateurs). Les attributs de sécurité des hôtes sont attribués dans l'outil Security Templates. La boîte de dialogue Modify Template (Modifier le modèle) contient deux onglets :

Onglet Général : décrit le modèle. Indique son nom, type d'hôte, étiquette par défaut, domaine d'interprétation (DOI), plage d'accréditations et ensemble d'étiquettes de sensibilité discrètes.

Hôtes affectés à l'onglet Template (Modèle) : répertorie tous les hôtes sur le réseau que vous avez affectés à ce modèle.

Le réseau de confiance et les modèles de sécurité sont décrits de manière plus détaillée au Chapitre 12Gestion de réseaux de confiance (présentation).

L'outil Trusted Network Zones (Zones de réseau de confiance) identifie les zones de votre système. Au départ, la zone globale est répertoriée. Lorsque vous ajoutez des zones et leurs étiquettes, les noms des zones s'affichent dans le volet. Les zones sont généralement créées lors de la configuration du système. L'assignation de l'étiquette, la configuration du port multiniveau et la stratégie d'étiquette sont configurées dans cet outil. Pour plus d'informations, reportez-vous au Chapitre 10Gestion des zones dans Trusted Extensions (tâches).

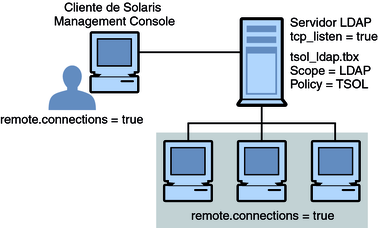

En règle générale, un client de la Console de gestion Solaris administre à distance les systèmes. Sur un réseau utilisant le protocole LDAP comme service de nommage, un client de la Console de gestion Solaris se connecte au serveur de la Console de gestion Solaris qui s'exécute sur le serveur LDAP. La figure suivante illustre cette configuration.

Figure 2-5 Client de la Console de gestion Solaris utilisant un serveur LDAP pour administrer le réseau

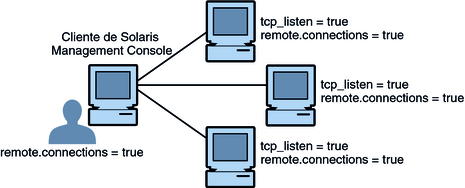

La Figure 2-6 présente un réseau non configuré avec un serveur LDAP. L'administrateur a configuré chaque système distant avec un serveur de la Console de gestion Solaris.

Figure 2-6 Client de la Console de gestion Solaris administrant des systèmes distants individuels sur un réseau

La principale source de documentation pour la Console de gestion Solaris est son aide en ligne. Une aide contextuelle est liée à la fonction sélectionnée et s'affiche dans le volet d'informations. Des rubriques d'aide complètes sont disponibles à partir du menu Help (Aide) ou en cliquant sur les liens de l'aide contextuelle. Des informations supplémentaires sont fournies au Chapitre 2, Working With the Solaris Management Console (Tasks) du System Administration Guide: Basic Administration. Reportez-vous également à la section Using the Solaris Management Tools With RBAC (Task Map) du System Administration Guide: Basic Administration.