| 탐색 링크 건너뛰기 | |

| 인쇄 보기 종료 | |

|

Trusted Extensions 구성 및 관리 Oracle Solaris 11 Information Library (한국어) |

| 탐색 링크 건너뛰기 | |

| 인쇄 보기 종료 | |

|

Trusted Extensions 구성 및 관리 Oracle Solaris 11 Information Library (한국어) |

Trusted Extensions에 대한 관리 전략 고안

Trusted Extensions에 대한 시스템 하드웨어 및 용량 계획

Trusted Extensions 영역 및 Oracle Solaris 영역

Trusted Extensions의 LDAP 이름 지정 서비스 계획

Trusted Extensions에 대한 구성 전략 고안

관리자의 관점에서 Trusted Extensions 활성화 결과

3. Oracle Solaris에 Trusted Extensions 기능 추가(작업)

5. Trusted Extensions에 대해 LDAP 구성(작업)

8. Trusted Extensions 시스템의 보안 요구 사항(개요)

9. Trusted Extensions에서 일반 작업 수행(작업)

10. Trusted Extensions의 사용자, 권한 및 역할(개요)

11. Trusted Extensions에서 사용자, 권한 및 역할 관리(작업)

12. Trusted Extensions에서 원격 관리(작업)

13. Trusted Extensions에서 영역 관리(작업)

14. Trusted Extensions에서 파일 관리 및 마운트(작업)

16. Trusted Extensions에서 네트워크 관리(작업)

17. Trusted Extensions 및 LDAP(개요)

18. Trusted Extensions의 다중 레벨 메일(개요)

20. Trusted Extensions의 장치(개요)

21. Trusted Extensions에 대한 장치 관리(작업)

23. Trusted Extensions에서 소프트웨어 관리(참조)

사이트 보안 정책 및 Trusted Extensions

B. Trusted Extensions 구성 검사 목록

C. Trusted Extensions 관리에 대한 빠른 참조

Trusted Extensions에서 확장된 Oracle Solaris 인터페이스

Trusted Extensions의 강화된 보안 기본값

D. Trusted Extensions 매뉴얼 페이지 목록

Trusted Extensions 매뉴얼 페이지(사전순)

이 절에서는 Trusted Extensions 소프트웨어를 활성화 및 구성하기 전에 필요한 계획 수립에 대해 개략적으로 소개합니다.

Trusted Extensions 구성 작업에 대한 점검 목록은 부록 BTrusted Extensions 구성 검사 목록을 참조하십시오. 사이트를 현지화하려면 Trusted Extensions의 해외 고객을 참조하십시오. 평가된 구성을 실행하려면 사이트 보안 정책의 이해를 참조하십시오.

Trusted Extensions를 활성화 및 구성하는 데에는 실행 파일 로드, 사이트 데이터 지정 및 구성 변수 설정 이상의 작업이 수반됩니다. 이러한 작업을 수행하려면 상당한 양의 배경 지식이 필요합니다. Trusted Extensions 소프트웨어는 두 Oracle Solaris 기능을 기반으로 하는 레이블이 있는 환경을 제공합니다.

대부분의 UNIX 환경에서 수퍼유저에게 지정된 기능은 고유한 관리 역할로 처리됩니다.

보안 정책을 무효화하는 기능을 특정 사용자와 응용 프로그램에 할당할 수 있습니다.

Trusted Extensions에서 데이터에 대한 액세스는 특수한 보안 태그로 제어됩니다. 이 태그를 레이블이라고 합니다. 레이블은 사용자, 프로세스 및 객체(예: 데이터 파일 및 디렉토리)에 할당됩니다. 이러한 레이블은 UNIX 권한 또는 DAC(임의 액세스 제어) 이외에 필수 액세스 제어(MAC)를 제공합니다.

Trusted Extensions를 사용하면 사이트의 보안 정책을 Oracle Solaris OS와 효율적으로 통합할 수 있습니다. 따라서 정책의 범위와 Trusted Extensions 소프트웨어에서 해당 정책을 어떻게 구현할 수 있는지 정확하게 이해해야 합니다. 체계적인 구성에서는 사이트 보안 정책과의 일관성 및 시스템에서 작업을 수행하는 사용자의 편의성이 균형있게 고려되어야 합니다.

Trusted Extensions는 기본적으로 다음과 같은 보호 프로필에 대해 Assurance Level EAL4에서 Common Criteria for Information Technology Security Evaluation(ISO/IEC 15408)을 준수하도록 구성되어 있습니다.

레이블이 있는 보안 보호 프로필

제어 액세스 보호 프로필

역할 기반 액세스 제어 보호 프로필

이 평가 수준을 충족하려면 LDAP를 이름 지정 서비스로 구성해야 합니다. 다음 중 하나를 수행하면 구성이 더 이상 평가와 일치하지 않을 수 있습니다.

/etc/system 파일에서 커널 스위치 설정을 변경합니다.

감사 또는 장치 할당을 해제합니다.

/usr 디렉토리의 공용 파일에서 기본 항목을 변경합니다.

자세한 내용은 Common Criteria 웹 사이트를 참조하십시오.

root 역할 또는 시스템 관리자 역할은 Trusted Extensions를 사용으로 설정하는 작업을 담당합니다. 역할을 만들어 여러 기능 영역 간에 관리 책임을 나눌 수 있습니다.

보안 관리자는 민감도 레이블 설정 및 할당, 감사 구성, 암호 정책 설정 등과 같은 보안 관련 작업을 담당합니다.

시스템 관리자는 설정, 유지 보수 및 일반 관리의 비보안 측면을 담당합니다.

제한된 역할을 추가로 구성할 수 있습니다. 예를 들어, 운영자가 파일 백업을 담당할 수 있습니다.

관리 전략의 일부로 다음과 같은 의사 결정을 내려야 합니다.

관리 책임을 처리하는 사용자

신뢰할 수 있는 응용 프로그램을 실행할 수 있는 관리자가 아닌 사용자, 즉 필요한 경우 보안 정책을 무효화하도록 허용된 사용자

데이터 그룹 및 데이터 그룹에 액세스할 수 있는 사용자

레이블을 계획하려면 시스템에서 민감도 수준 계층을 설정하고 정보를 범주화해야 합니다. label_encodings 파일에는 사이트에 대한 해당 유형의 정보가 포함되어 있습니다. Trusted Extensions 소프트웨어와 함께 제공된 label_encodings 파일 중 하나를 사용할 수 있습니다. 제공된 파일 중 하나를 수정하거나 사이트와 관련된 새 label_encodings 파일을 만들 수도 있습니다. 파일은 Oracle 특정 로컬 확장명 중 적어도 COLOR NAMES 섹션을 반드시 포함해야 합니다.

| 주의 - label_encodings 파일을 제공하는 경우 가장 좋은 방법은 시스템에서 레이블을 확인하기 전에 파일의 최종 버전을 설치하는 것입니다. 레이블은 Trusted Extensions 서비스가 사용으로 설정된 후 처음 부트 중 확인됩니다. 첫 번째 영역 또는 네트워크 템플리트를 만든 후 label_encodings 파일에 대한 모든 변경 사항에는 기존 영역 및 템플리트가 포함되어야 합니다. |

또한 레이블을 계획하려면 레이블 구성을 계획해야 합니다. Trusted Extensions 서비스를 사용으로 설정한 후 시스템이 다중 레이블에서 로그인을 허용해야 하는지 또는 하나의 사용자 레이블로만 시스템을 구성할 수 있는지 결정해야 합니다. 예를 들어, LDAP 서버는 하나의 레이블이 있는 영역을 가질 수 있는 좋은 대상입니다. 서버의 로컬 관리를 위해 최소 레벨에서 영역을 만듭니다. 시스템을 관리하려면 관리자가 로그인하고 사용자 작업 공간에서 적당한 역할을 맡습니다.

자세한 내용은 Trusted Extensions Label Administration 을 참조하십시오. 또한 Compartmented Mode Workstation Labeling: Encodings Format을 참조할 수도 있습니다.

해외 고객은 label_encodings 파일을 현지화할 경우 반드시 레이블 이름만 현지화해야 합니다. 관리 레이블 이름 ADMIN_HIGH 및 ADMIN_LOW는 현지화할 수 없습니다. 공급업체에서 연락하는 레이블이 있는 모든 호스트에는 label_encodings 파일에 있는 레이블 이름과 일치하는 레이블 이름이 있어야 합니다.

시스템 하드웨어에는 시스템 자체와 시스템에 연결된 장치가 포함됩니다. 이러한 장치에는 테이프 드라이브, 마이크, CD-ROM 드라이브 및 디스크 팩이 포함됩니다. 하드웨어 용량에는 시스템 메모리, 네트워크 인터페이스 및 디스크 공간이 포함됩니다.

Oracle Solaris 11 시스템에 설명된 Oracle Solaris 릴리스 설치 권장 사항 및 이 릴리스의 릴리스 노트에 있는 설치 섹션을 따릅니다.

이 권장 사항에 Trusted Extensions 기능을 추가할 수 있습니다.

네트워크 하드웨어 계획에 대한 도움이 필요한 경우 Oracle Solaris 관리: IP 서비스의 1 장, 네트워크 배치 계획을 참조하십시오.

Trusted Extensions 소프트웨어에서는 두 개의 호스트 유형(cipso 호스트와 레이블이 없는 호스트)을 인식합니다. 표 1-1과 같이 각 호스트 유형에는 기본 보안 템플리트가 있습니다.

표 1-1 Trusted Extensions의 기본 호스트 템플리트

|

네트워크를 다른 네트워크에 연결할 수 있는 경우 액세스 가능한 도메인과 호스트를 지정해야 합니다. 게이트웨이 역할을 담당할 Trusted Extensions 호스트를 식별해야 합니다. 이러한 게이트웨이에 대한 인정 범위 레이블과 다른 호스트의 데이터를 볼 수 있는 민감도 레이블을 식별해야 합니다.

호스트, 게이트웨이 및 네트워크의 레이블 지정은 16 장Trusted Extensions에서 네트워크 관리(작업)에 설명되어 있습니다. 원격 시스템에 레이블 지정은 초기 설정 이후 수행됩니다.

Trusted Extensions 소프트웨어가 전역 영역의 Oracle Solaris에 추가됩니다. 그런 다음 레이블이 있는 비전역 영역을 구성합니다. label_encodings 파일에서 레이블마다 하나씩 영역을 만들 필요가 없더라도 고유한 레이블마다 레이블이 있는 영역을 하나씩 만들 수 있습니다. 제공된 스크립트를 사용하여 label_encodings 파일에서 기본 사용자 레이블 및 기본 사용자 클리어런스에 대한 두 개의 레이블이 있는 영역을 쉽게 만들 수 있습니다.

레이블이 있는 영역이 만들어진 후 일반 사용자는 구성된 시스템을 사용할 수 있지만 다른 시스템에는 연결되지 않습니다.

Trusted Extensions에서 X 서버에 연결하기 위한 로컬 전송은 UNIX 도메인 소켓입니다. 기본적으로 X 서버는 TCP 연결을 수신하지 않습니다.

기본적으로 비전역 영역은 신뢰할 수 없는 호스트와 통신할 수 없습니다. 각 영역에서 접근할 수 있는 명시적인 원격 호스트 IP 주소 또는 네트워크 마스크를 지정해야 합니다.

Trusted Extensions 영역, 즉, 레이블이 있는 영역은 Oracle Solaris 영역의 브랜드입니다. 레이블이 있는 영역은 주로 데이터를 분리하는 데 사용됩니다. Trusted Extensions에서 일반 사용자는 다른 신뢰할 수 있는 시스템에서 동일하게 레이블이 있는 영역을 제외하고 레이블이 있는 영역에 원격으로 로그인할 수 없습니다. 권한이 부여된 관리자는 전역 영역에서 레이블이 있는 영역에 액세스할 수 있습니다. 영역 브랜드에 대한 자세한 내용은 brands(5) 매뉴얼 페이지를 참조하십시오.

Trusted Extensions에서 영역 만들기는 Oracle Solaris에서 영역 만들기와 유사합니다. Trusted Extensions는 프로세스를 단계별로 안내하는 txzonemgr 스크립트를 제공합니다. 스크립트에는 레이블이 있는 영역 만들기를 자동화할 수 있는 여러 명령줄 옵션이 있습니다.

제대로 구성된 시스템에서 모든 영역은 네트워크 주소를 사용하여 동일 레이블을 공유하는 다른 시스템과 통신할 수 있어야 합니다. 다음 구성은 다른 레이블이 있는 영역에 대한 레이블이 있는 영역 액세스를 제공합니다.

all-zones 인터페이스 – 하나의 all-zones 주소가 지정됩니다. 이 기본 구성에서는 하나의 IP 주소만 필요합니다. 모든 영역(전역 영역 및 레이블이 있는 영역)이 이 공유 주소를 통해 원격 시스템의 레이블이 있는 영역과 동일하게 통신할 수 있습니다.

독점적으로 사용할 전역 영역에 대한 두 번째 IP 인스턴스를 만들면 이 구성이 구체화됩니다. 이 두 번째 인스턴스는 all-zones 주소가 아닙니다. IP 인스턴스를 사용하여 다중 레벨 서비스를 호스트하거나 개인 서브넷에 대한 경로를 제공할 수 있습니다.

IP 인스턴스 – Oracle Solaris OS에서와 마찬가지로 전역 영역을 포함하여 모든 영역에 하나의 IP 주소가 지정됩니다. 영역은 IP 스택을 공유합니다. 가장 단순한 사례의 경우 모든 영역이 동일한 물리적 인터페이스를 공유합니다.

각 영역에 별도의 네트워크 정보 카드(NIC)를 할당하면 이 구성이 구체화됩니다. 이러한 구성은 각 NIC에 연결되는 단일 레이블 네트워크를 물리적으로 구분하는 데 사용됩니다.

영역당 하나의 IP 인스턴스와 함께 하나 이상의 all-zones 인터페이스를 사용하면 더욱 구체화됩니다. 이 구성은 vni0과 같은 내부 인터페이스를 사용하여 전역 영역에 접근하는 옵션을 제공하므로 원격 공격으로부터 전역 영역을 보호할 수 있습니다. 예를 들어, 전역 영역의 vni0 인스턴스에서 다중 레벨 포트를 바인드하는 권한이 있는 서비스는 공유 스택을 사용하는 영역에서만 내부적으로 접근할 수 있습니다.

독점 IP 스택 – Oracle Solaris에서와 마찬가지로 전역 영역을 포함하여 모든 영역에 하나의 IP 주소가 지정됩니다. 각 레이블이 있는 영역에 대해 가상 네트워크 인터페이스 카드(VNIC)가 만들어집니다.

별도의 네트워크 인터페이스를 통해 각 VNIC를 만들면 이 구성이 구체화됩니다. 이러한 구성은 각 NIC에 연결되는 단일 레이블 네트워크를 물리적으로 구분하는 데 사용됩니다. 독점 IP 스택으로 구성된 영역은 all-zones 인터페이스를 사용할 수 없습니다.

기본적으로 Trusted Extensions는 다중 레벨 서비스를 제공하지 않습니다. 대부분의 서비스는 영역 대 영역 서비스, 즉, 단일 레이블 서비스로 쉽게 구성할 수 있습니다. 예를 들어, 단일 레이블이 있는 영역은 레이블이 있는 영역의 레이블에서 실행되는 NFS 서버에 연결할 수 있습니다.

사이트에서 다중 레벨 서비스가 필요한 경우 이러한 서비스는 둘 이상의 IP 주소가 있는 시스템에서 가장 잘 구성됩니다. 다중 레벨 서비스에 필요한 다중 레벨 포트는 전역 영역과 연결된 IP 주소에 지정할 수 있습니다. all-zones 주소는 레이블이 있는 영역에서 서비스에 접근하는 데 사용할 수 있습니다.

참고 - 레이블이 있는 영역의 사용자가 다중 레벨 서비스에 액세스하면 안 되는 경우 하나의 IP 주소를 시스템에 지정할 수 있습니다. 이 Trusted Extensions 구성은 일반적으로 랩탑에서 사용됩니다.

레이블이 있는 시스템 네트워크를 설치하지 않으려면 이 절을 건너뛸 수 있습니다. LDAP 사용을 계획 중인 경우 첫 번째 레이블이 있는 영역을 추가하기 전에 시스템을 LDAP 클라이언트로 구성해야 합니다.

시스템 네트워크에서 Trusted Extensions를 실행하려면 이름 지정 서비스로 LDAP를 사용합니다. Trusted Extensions의 경우 시스템 네트워크를 구성할 경우 채워진 Oracle Directory Server Enterprise Edition(LDAP 서버)이 필요합니다. 사이트에 기존 LDAP 서버가 있는 경우 서버를 Trusted Extensions 데이터베이스로 채울 수 있습니다. 서버에 액세스하려면 Trusted Extensions 시스템에서 LDAP 프록시를 설정합니다.

사이트에 기존 LDAP 서버가 없는 경우 Trusted Extensions 소프트웨어가 실행 중인 시스템에서 LDAP 서버를 만듭니다. 이 절차는 5 장Trusted Extensions에 대해 LDAP 구성(작업) 을 참조하십시오.

기본적으로 감사는 Trusted Extensions가 처음 부트될 때 사용으로 설정됩니다. 따라서 기본적으로 login/logout 클래스의 모든 이벤트가 감사됩니다. 시스템을 구성 중인 사용자를 감사하려면 구성 프로세스의 초기에 역할을 만들 수 있습니다. 이러한 역할이 시스템을 구성할 경우 감사 레코드에는 이 역할을 맡는 로그인 사용자가 포함됩니다. Trusted Extensions의 역할 및 사용자 만들기를 참조하십시오.

Trusted Extensions의 감사 계획은 Oracle Solaris OS와 동일합니다. 자세한 내용은 Oracle Solaris 관리: 보안 서비스의 제VII부, Oracle Solaris에서 감사를 참조하십시오. Trusted Extensions에서 클래스, 이벤트 및 감사 토큰을 추가해도 감사를 관리하는 방법은 변경되지 않습니다. Trusted Extensions에서의 감사에 대한 추가 관련 정보는 22 장Trusted Extensions 감사(개요)를 참조하십시오.

Trusted Extensions 소프트웨어는 사용자에 대한 적절한 보안 기본값을 제공합니다. 이러한 보안 기본값은 표 1-2를 참조하십시오. 나열된 두 값 중 첫 번째 값이 기본값입니다. 보안 관리자는 사이트의 보안 정책을 반영하여 이러한 값을 수정할 수 있습니다. 보안 관리자가 기본값을 설정한 후 시스템 관리자는 설정된 기본값을 상속하는 모든 사용자를 만들 수 있습니다. 이 기본값의 키워드 및 값에 대한 자세한 내용은 label_encodings(4)및 policy.conf(4) 매뉴얼 페이지를 참조하십시오.

표 1-2 사용자 계정에 대한 Trusted Extensions 보안 기본값

|

주 - IDLECMD 및 IDLETIME 변수는 로그인 사용자의 세션에 적용됩니다. 로그인 사용자가 역할을 맡을 경우 해당 사용자의 IDLECMD 및 IDLETIME 값이 해당 역할에 적용됩니다.

시스템 관리자는 모든 사용자에게 적합한 시스템 기본값을 설정하는 표준 사용자 템플리트를 설정할 수 있습니다. 예를 들어, 기본적으로 각 사용자의 초기 셸은 bash 셸입니다. 시스템 관리자는 각 사용자에게 pfbash 셸을 제공하는 템플리트를 설정할 수 있습니다.

다음은 가장 안전한 전략에서 가장 안전하지 않은 전략까지 구성 전략에 대해 설명합니다.

2명으로 구성된 팀에서 소프트웨어를 구성합니다. 구성 프로세스는 감사됩니다.

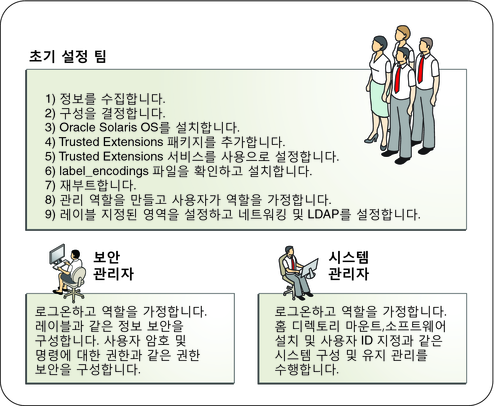

소프트웨어가 활성화될 때 컴퓨터에 두 명의 사용자가 있습니다. 구성 프로세스 초기에 이 팀은 고유의 역할 및 이러한 역할을 맡을 수 있는 로컬 사용자를 만듭니다. 또한 역할별로 실행되는 이벤트를 감사하도록 감사를 설정합니다. 역할이 사용자에게 지정되고 컴퓨터가 재부트되면 사용자가 로그인하고 제한된 역할을 맡습니다. 소프트웨어는 역할별 작업 배분을 강제 적용합니다. 감사 증적에서는 구성 프로세스에 대한 레코드를 제공합니다. 보안 구성 프로세스에 대한 그림은 그림 1-1을 참조하십시오.

한 사람이 해당 역할을 수락하여 소프트웨어를 활성화하고 구성합니다. 구성 프로세스는 감사됩니다.

구성 프로세스의 초기에 root 역할은 추가 역할을 만듭니다. 또한 root 역할은 역할별로 실행되는 이벤트를 감사하도록 감사를 설정합니다. 이러한 추가 역할이 초기 사용자에게 지정되고 컴퓨터가 재부트되면 사용자가 로그인하고 현재 작업에 알맞은 역할을 맡습니다. 감사 증적에서는 구성 프로세스에 대한 레코드를 제공합니다.

한 사람이 root 역할을 수락하여 소프트웨어를 사용으로 설정하고 구성합니다. 구성 프로세스는 감사되지 않습니다.

이 전략을 사용하면 구성 프로세스에 대한 레코드가 보존되지 않습니다.

초기 설정 팀은 root 역할을 사용자로 변경합니다.

root로 활동하는 사용자 이름의 소프트웨어에는 레코드가 보관되지 않습니다. 이 설정은 헤드리스 시스템의 원격 관리에 필요할 수 있습니다.

다음 그림에는 역할별 작업의 배분이 표시됩니다. 보안 관리자는 다른 작업 간에 감사를 구성하고 파일 시스템을 보호하며, 장치 정책을 설정하고 실행 권한이 필요한 프로그램을 결정하고 사용자를 보호합니다. 시스템 관리자는 다른 작업 간에 파일 시스템을 공유 및 마운트하고 소프트웨어 패키지를 설치하며, 사용자를 만듭니다.

그림 1-1 Trusted Extensions 시스템 관리: 역할별 작업 부분

Trusted Extensions를 구성하기 전에 물리적으로 시스템을 보호하고, 영역에 추가할 레이블을 결정하며, 기타 보안 문제를 해결해야 합니다. 절차는 Trusted Extensions를 사용으로 설정하기 전 보안 문제 해결을 참조하십시오.

시스템에 저장해야 할 파일이 있는 경우 Trusted Extensions 서비스를 사용으로 설정하기 전에 백업을 수행합니다. 파일을 백업하는 가장 안전한 방법은 레벨 0 덤프를 수행하는 것입니다. 해당 위치에 백업 절차가 없는 경우 현재 운영 체제의 관리자 설명서를 참조하십시오.