| Ignorer les liens de navigation | |

| Quitter l'aperu | |

|

Sécurisation du réseau dans Oracle Solaris 11.1 Oracle Solaris 11.1 Information Library (Français) |

| Ignorer les liens de navigation | |

| Quitter l'aperu | |

|

Sécurisation du réseau dans Oracle Solaris 11.1 Oracle Solaris 11.1 Information Library (Français) |

1. Utilisation de la protection des liens dans des environnements virtualisés

3. Serveurs Web et protocole SSL (Secure Sockets Layer)

4. IP Filter dans Oracle Solaris (présentation)

6. Architecture IPsec (présentation)

Associations de sécurité IPsec

Mécanismes de protection IPsec

ESP (Encapsulating Security Payload, association de sécurité)

Considérations de sécurité lors de l'utilisation de AH et ESP

Authentification et chiffrement dans IPsec

Algorithmes d'authentification dans IPsec

Algorithmes de chiffrement dans IPsec

Stratégies de protection IPsec

Modes Transport et Tunnel dans IPsec

Passage de la translation d'adresses et IPsec

IPsec et les zones Oracle Solaris

7. Configuration d'IPsec (tâches)

8. Architecture IPsec (référence)

9. Protocole IKE (présentation)

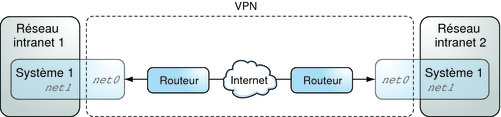

Un tunnel configuré est une interface point-à-point. Le tunnel permet l'encapsulation d'un paquet IP dans un autre paquet IP. Un tunnel correctement configuré requiert une source et une destination. Pour plus d'informations, reportez-vous à la section Création et configuration d’un tunnel IP du manuel Configuration et administration de réseaux Oracle Solaris 11.1.

Un tunnel crée une interface physique liée à IP. L'intégrité du lien physique est fonction des protocoles de sécurité sous-jacents. La configuration sécurisée des associations de sécurité (SA) rend le tunnel digne de confiance. Les paquets sortant du tunnel doivent provenir de l'homologue spécifié dans la destination de tunnel. Si la confiance est établie, vous pouvez avoir recours au transfert IP par interface pour créer un VPN.

Vous pouvez ajouter des protections IPsec à un VPN. IPsec sécurise la connexion. Par exemple, une organisation ayant recours à la technologie VPN pour connecter deux bureaux de réseaux distincts peut ajouter IPsec pour sécuriser le trafic entre ces deux bureaux.

La figure suivante illustre comment deux bureaux forment un VPN avec IPsec déployé sur leurs systèmes de réseau.

Figure 6-7 Réseau privé virtuel

Pour voir un exemple détaillé de la procédure de configuration, reportez-vous à la section Protection d'un VPN avec IPsec en mode Tunnel.