| Ignorer les liens de navigation | |

| Quitter l'aperu | |

|

Administration d'Oracle Solaris 11.1 : Services de sécurité Oracle Solaris 11.1 Information Library (Français) |

| Ignorer les liens de navigation | |

| Quitter l'aperu | |

|

Administration d'Oracle Solaris 11.1 : Services de sécurité Oracle Solaris 11.1 Information Library (Français) |

Partie I Présentation de la sécurité

1. Services de sécurité (présentation)

Partie II Sécurité du système, des fichiers et des périphériques

2. Gestion de la sécurité de la machine (présentation)

3. Contrôle de l'accès aux systèmes (tâches)

4. Service d'analyse antivirus (tâches)

5. Contrôle de l'accès aux périphériques (tâches)

6. Vérification de l'intégrité des fichiers à l'aide de BART (tâches)

7. Contrôle de l'accès aux fichiers (tâches)

Partie III Rôles, profils de droits et privilèges

8. Utilisation des rôles et des privilèges (présentation)

9. Utilisation du contrôle d'accès basé sur les rôles (tâches)

10. Attributs de sécurité dans Oracle Solaris (référence)

Partie IV Services cryptographiques

11. Structure cryptographique (présentation)

Terminologie utilisée dans la structure cryptographique

Champ d'application de la structure cryptographique

Commandes d'administration dans la structure cryptographique

Commandes au niveau de l'utilisateur dans la structure cryptographique

Signatures binaires pour les logiciels tiers

Plug-ins de la structure cryptographique

Services cryptographiques et zones

Structure cryptographique et FIPS-140

Structure cryptographique et serveurs SPARC T de cette version

12. Structure cryptographique (tâches)

13. Structure de gestion des clés

Partie V Services d'authentification et communication sécurisée

14. Utilisation de modules d'authentification enfichables

15. Utilisation de Secure Shell

17. Utilisation de l'authentification simple et de la couche de sécurité

18. Authentification des services réseau (tâches)

19. Introduction au service Kerberos

20. Planification du service Kerberos

21. Configuration du service Kerberos (tâches)

22. Messages d'erreur et dépannage de Kerberos

23. Administration des principaux et des stratégies Kerberos (tâches)

24. Utilisation des applications Kerberos (tâches)

25. Service Kerberos (référence)

Partie VII Audit dans Oracle Solaris

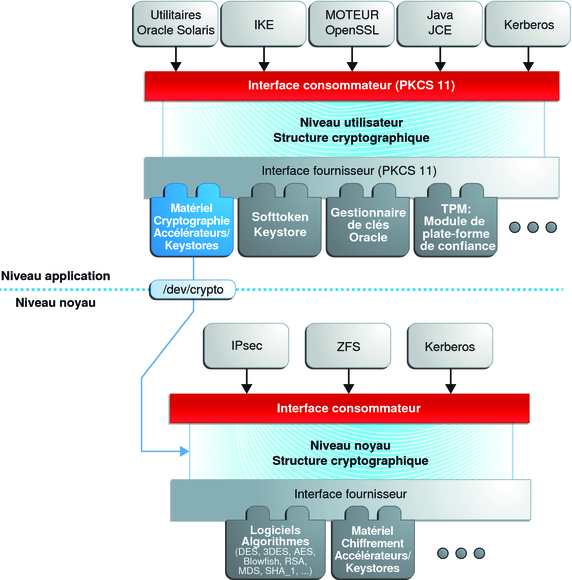

La structure cryptographique fournit un magasin d'algorithmes et de bibliothèques PKCS #11 commun pour traiter les exigences en matière de cryptographie. Les bibliothèques PKCS #11 sont implémentées conformément au standard suivant : Cryptoki (Cryptographic Token Interface, interface de jetons cryptographiques) pour la bibliothèque PKCS #11 de RSA Security Inc.

Figure 11-1 Niveaux de structure cryptographique

Au niveau du noyau, la structure gère actuellement les exigences en matière de cryptographie pour Kerberos et IPsec. Les consommateurs au niveau utilisateur incluent libsasl et IKE. Le proxy SSL du noyau (kssl) utilise la structure cryptographique. Pour plus d'informations, reportez-vous à la section Le proxy SSL au niveau du noyau chiffre les communications des serveurs Web du manuel Sécurisation du réseau dans Oracle Solaris 11.1 et à la page de manuel ksslcfg(1M).

La loi sur les exportations aux Etats-Unis exige que les interfaces cryptographiques ouvertes soient utilisées sous licence. La structure cryptographique est conforme à la loi en vigueur en exigeant que les fournisseurs cryptographiques du noyau et PKCS 11 s'identifient. Pour plus d'informations, reportez-vous à la section Signatures binaires pour les logiciels tiers.

La structure permet aux fournisseurs de services cryptographiques de voir leurs services utilisés par de nombreux consommateurs dans Oracle Solaris. Les fournisseurs sont également appelés des plug-ins. La structure autorise trois types de plug-ins :

Plug-ins au niveau de l'utilisateur : objets partagés qui fournissent des services en utilisant les bibliothèques PKCS #11, telles que pkcs11_softtoken.so.1.

Plug-ins au niveau du noyau : modules de noyau qui fournissent l'implémentation d'algorithmes cryptographiques dans les logiciels, tels que AES.

De nombreux algorithmes de la structure sont optimisés pour les architectures x86 avec le jeu d'instructions SSE2 et pour le matériel SPARC.

Plug-ins matériels : pilotes de périphériques et leurs accélérateurs matériels associés. Les puces Niagara, les pilotes de périphériques NCP et N2CP, en sont des exemples. Un accélérateur matériel décharge le système d'exploitation de fonctions cryptographiques coûteuses. La carte Sun Crypto Accelerator 6000 est un exemple.

La structure implémente une interface standard, la bibliothèque PKCS #11, v2.20, avenant 3, pour les fournisseurs au niveau de l'utilisateur. La bibliothèque peut être utilisée par des applications tierces pour atteindre les fournisseurs. Des tiers peuvent également ajouter à la structure des bibliothèques signées, des modules d'algorithme de noyau signés et des pilotes de périphériques signés. Ces plug-ins sont ajoutés lorsque l'utilitaire pkgadd installe le logiciel tiers. Pour visualiser un diagramme des principaux composants de la structure, reportez-vous au Chapitre 8, Introduction to the Oracle Solaris Cryptographic Framework du manuel Developer’s Guide to Oracle Solaris 11 Security.