| Omitir Vínculos de navegación | |

| Salir de la Vista de impresión | |

|

Gestión de redes seriales con UUCP y PPP en Oracle Solaris 11.1 Oracle Solaris 11.1 Information Library (Español) |

| Omitir Vínculos de navegación | |

| Salir de la Vista de impresión | |

|

Gestión de redes seriales con UUCP y PPP en Oracle Solaris 11.1 Oracle Solaris 11.1 Information Library (Español) |

1. Solaris PPP 4.0 (descripción general)

2. Planificación del enlace de PPP (tareas)

3. Configuración de un enlace de PPP por marcación telefónica (tareas)

4. Configuración de un enlace de PPP de línea arrendada (tareas)

5. Configuración de autenticación PPP (tareas)

6. Configuración de un túnel PPPoE (tareas)

7. Resolución de problemas comunes de PPP (tareas)

8. Solaris PPP 4.0 (referencia)

Uso de opciones de PPP en archivos y en la línea de comandos

Cómo se procesan las opciones de PPP

Cómo funcionan los privilegios de archivos de configuración de PPP

Efectos de privilegios de opciones

Archivo de configuración /etc/ppp/options

Plantilla /etc/ppp/options.tmpl

¿Dónde encontrar ejemplos de los archivos /etc/ppp/options?

Archivo de configuración /etc/ppp/options.ttyname

Uso de /etc/ppp/options.ttyname en un servidor de marcación de entrada

Uso de /etc/ppp/options.ttyname en un equipo de marcación de salida

Archivo de plantilla options.ttya.tmpl

¿Dónde encontrar ejemplos de los archivos /etc/ppp/options.ttyname?

Configuración de opciones específicas de usuarios

Configuración de $HOME/.ppprc en un servidor de marcación de entrada

Configuración de $HOME/.ppprc en un equipo de marcación de salida

Especificación de información para comunicación con el servidor de marcación de entrada

Archivo /etc/ppp/peers/peer-name

Archivo de plantilla /etc/ppp/peers/myisp.tmpl

Dónde encontrar ejemplos de los archivos /etc/ppp/peers/peer-name

Configuración de velocidad del módem para un enlace por marcación telefónica

Definición de la conversación en el enlace por marcación telefónica

Contenidos de la secuencia de comandos de chat

Ejemplos de secuencias de comandos de chat

Secuencia de comandos de chat de módem básica

Plantilla de secuencia de comandos de chat /etc/ppp/myisp-chat.tmpl

Secuencia de comandos de chat de módem para llamar a un ISP

Secuencia de comandos de chat básica mejorada para un inicio de sesión de estilo UNIX

Secuencia de comandos de chat para adaptador de terminal RDSI externo

Para obtener más ejemplos de secuencias de comandos de chat

Invocación de la secuencia de comandos de chat

Cómo invocar una secuencia de comandos de chat (tarea)

Creación de un archivo de chat que es ejecutable

Cómo crear un programa de chat ejecutable

Autenticación de emisores de llamadas en un enlace

Protocolo de autenticación de contraseña (PAP)

Creación de contraseñas de PAP

Qué sucede durante la autenticación PAP

Uso de la opción login con /etc/ppp/pap-secrets

Creación de un esquema de direccionamiento IP para emisores de llamadas

Asignación de direcciones IP dinámicas a emisores de llamadas

Asignación de direcciones IP estáticas a emisores de llamadas

Asignación de direcciones IP por número de unidad sppp

Creación de túneles PPPoE para compatibilidad de DSL

Archivos para configuración de interfaces para PPPoE

Ejemplos de comandos sppptun para administración de interfaces

Comandos y archivos de servidor de acceso PPPoE

Uso de archivos PPPoE y PPP para configurar un servidor de acceso

Archivos y comandos de cliente PPPoE

Archivo para definir un igual de servidor de acceso /etc/ppp/peers/peer-name

9. Migración de Solaris PPP asíncrono a Solaris PPP 4.0 (tareas)

10. UUCP (descripción general)

En esta sección se explica cómo funcionan los protocolos de autenticación PPP y se explican las bases de datos que están asociadas a los protocolos de autenticación.

La autenticación PAP es parecida en operación al programa login de UNIX, aunque PAP no concede acceso shell al usuario. PAP utiliza los archivos de configuración de PPP y la base de datos de PAP en forma del archivo /etc/ppp/pap-secrets para configurar la autenticación. PAP también utiliza /etc/ppp/pap-secrets para definir credenciales de seguridad de PAP. Estas credenciales incluyen un nombre de igual, un "nombre de usuario" en lenguaje de PAP y una contraseña. Las credenciales de PAP también contienen información relacionada para cada emisor de llamada al que se le permite establecer un enlace con el equipo local. Los nombres de usuario y las contraseñas de PAP pueden ser idénticos o diferentes de los nombres de usuario y las contraseñas de UNIX en la base de datos de contraseñas.

La base de datos de PAP se implementa en el archivo /etc/ppp/pap-secrets. Los equipos en ambos lados del enlace de PPP deben haber configurado correctamente las credenciales de PAP en sus archivos /etc/ppp/pap-secrets para una autenticación correcta. El emisor de llamada (autenticado) proporciona credenciales en las columnas user y password del archivo /etc/ppp/pap-secrets o en el archivo +ua obsoleto. El servidor (autenticador) valida estas credenciales comparando la información en /etc/ppp/pap-secrets, a través de la base de datos passwd de UNIX o en la utilidad de PAM.

El archivo /etc/ppp/pap-secrets tiene la siguiente sintaxis.

myclient ISP-server mypassword *

Los parámetros tienen el siguiente significado.

Nombre de usuario de PAP del emisor de llamada. Con frecuencia, este nombre es idéntico al nombre de usuario de UNIX del emisor, especialmente si el servidor de marcación de entrada utiliza la opción login de PAP.

Nombre del equipo remoto, generalmente un servidor de marcación de entrada.

Contraseña de PAP del emisor de llamada.

Dirección IP que está asociada con el emisor. Utilice un asterisco (*) para indicar cualquier dirección IP.

Las contraseñas de PAP se envían a través del enlace sin cifrar, es decir, en formato ASCII legible. Para el emisor de llamada (autenticado), la contraseña de PAP se debe almacenar sin cifrar en cualquiera de las siguientes ubicaciones:

En /etc/ppp/pap-secrets

En otro archivo externo

En una conducción con nombre a través de la función pap-secrets @

Como una opción para pppd, en la línea de comandos o en un archivo de configuración de PPP

A través del archivo +ua

En el servidor (autenticador), la contraseña de PAP se puede ocultar al realizar una de las siguientes acciones:

Especificar papcrypt y utilizar contraseñas a las que se les ha aplicado un algoritmo hash mediante crypt(3C) en el archivo pap-secrets.

Especificar la opción login para pppd y omitir la contraseña del archivo pap-secrets colocando comillas dobles ("") en la columna de contraseña. En esta instancia, la autenticación se realiza a través de la base de datos "passwd" de UNIX o el mecanismo PAM.

La autenticación PAP se produce en la siguiente secuencia.

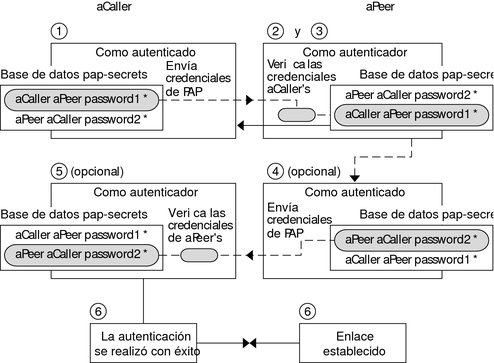

Figura 8-1 Proceso de autenticación PAP

El emisor de llamada (autenticado) llama al igual remoto (autenticador) y proporciona su nombre de usuario y contraseña de PAP como parte de la negociación del enlace.

El igual verifica la identidad del emisor en su archivo /etc/ppp/pap-secrets. Si el igual utiliza la opción login de PAP, el igual verifica el nombre de usuario y la contraseña del emisor de llamada en su base de datos de contraseñas.

Si la autenticación es correcta, el igual continúa la negociación del enlace con el emisor. Si la autenticación falla, el enlace se pierde.

(Opcional) Si el emisor de llamada autentica respuestas de iguales remotos, el igual remoto debe enviar sus propias credenciales de PAP al emisor. Por lo tanto, el igual remoto se convierte en el autenticado y el emisor en el autenticador.

(Opcional) El emisor de llamada original lee su propio /etc/ppp/pap-secrets para verificar la identidad del igual remoto.

Nota - Si el emisor de llamada original requiere credenciales de autenticación del igual remoto, el paso 1 y el paso 4 suceden en paralelo.

Si se autentica al igual, la negociación continúa. De lo contrario, el enlace se pierde.

La negociación entre el emisor de llamada y el igual continúa hasta que el enlace se establece correctamente.

Puede agregar la opción login para autenticar credenciales de PAP en cualquier archivo de configuración de PPP. Cuando se especifica login, por ejemplo, en /etc/ppp/options, pppd verifica que las credenciales de PAP del emisor existen en la base de datos de contraseñas. En el siguiente ejemplo, se muestra el formato de un archivo /etc/ppp/pap-secrets con la opción login.

joe * "" * sally * "" * sue * "" *

Los parámetros tienen los siguientes significados.

joe, sally y sue son los nombres de los emisores de llamadas autorizados.

Asterisco (*), que indica que cualquier nombre de servidor es válido. La opción name no es necesaria en los archivos de configuración de PPP.

Comillas dobles, que indican que cualquier contraseña es válida.

Si una contraseña está en esta columna, la contraseña del igual debe coincidir con la contraseña de PAP y la base de datos passwd de UNIX.

Asterisco (*), que indica que se permite cualquier dirección IP.

La autenticación CHAP utiliza la noción de desafío y respuesta, que significa que el igual (autenticador) exige al emisor (autenticado) que demuestre su identidad. El desafío incluye un número aleatorio y un ID único que genera el autenticador. El emisor de llamada debe utilizar el ID, el número aleatorio y sus credenciales de seguridad de CHAP para generar la respuesta adecuada (reconocimiento) para enviar al igual.

Las credenciales de seguridad de CHAP incluyen un nombre de usuario de CHAP y un "secreto" de CHAP. El secreto de CHAP es una cadena arbitraria conocida por el emisor y por el igual antes de negociar un enlace de PPP. Configure credenciales de seguridad de CHAP en la base de datos de CHAP, /etc/ppp/chap-secrets.

La base de datos de CHAP se implementa en el archivo /etc/ppp/chap-secrets. Los equipos en ambos lados del enlace de PPP deben tener sus respectivas credenciales de PAP en sus archivos /etc/ppp/chap-secrets para una autenticación correcta.

Nota - A diferencia de PAP, el secreto compartido debe estar sin cifrar en ambos iguales. No puede utilizar crypt, PAM ni la opción login de PPP con CHAP.

El archivo /etc/ppp/chap-secrets tiene la siguiente sintaxis.

myclient myserver secret5748 *

Los parámetros tienen los siguientes significados:

Nombre de usuario de CHAP del emisor de llamada. Este nombre puede ser diferente o igual al nombre de usuario de UNIX del emisor de llamada.

Nombre del equipo remoto, generalmente un servidor de marcación de entrada.

Secreto de CHAP del emisor de llamada.

Nota - A diferencia de las contraseñas de PAP, los secretos de CHAP nunca se envían a través del enlace. En su lugar, los secretos de CHAP se utilizan cuando los equipos locales procesan la respuesta.

Dirección IP que está asociada con el emisor. Utilice un asterisco (*) para indicar cualquier dirección IP.

La autenticación CHAP se produce en la siguiente secuencia.

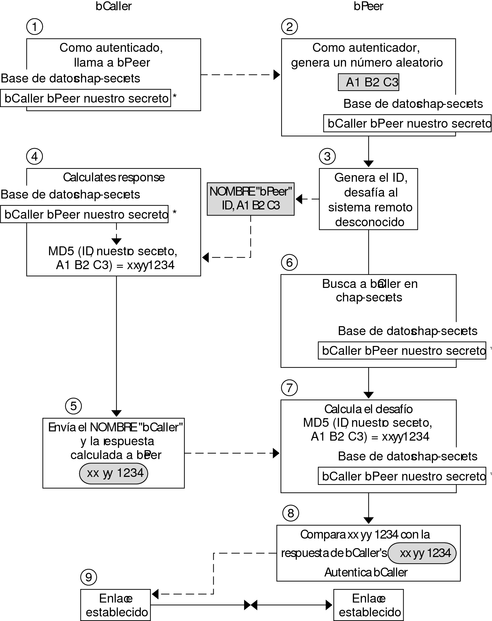

Figura 8-2 Autenticación CHAP secuencia

Dos iguales que están por iniciar comunicaciones se ponen de acuerdo sobre un secreto que se utilizará para la autenticación durante la negociación del enlace de PPP.

Los administradores de ambos equipos agregan el secreto, los nombres de usuario de CHAP y otras credenciales de CHAP a la base de datos /etc/ppp/chap-secrets de sus respectivos equipos.

El emisor de llamada (autenticado) llama al igual remoto (autenticador).

El autenticador genera un número aleatorio y un ID, y envía esos datos al autenticado como una desafío.

El autenticado busca el nombre y secreto del igual en su base de datos /etc/ppp/chap-secrets.

El autenticado calcula una respuesta aplicando el algoritmo computacional MD5 al secreto y al desafío de número aleatorio del igual. A continuación, el autenticado envía los resultados como su respuesta al autenticador.

El autenticador busca el nombre y secreto del autenticado en su base de datos /etc/ppp/chap-secrets.

El autenticador calcula su propia figura aplicando MD5 al número que se generó como el desafío y el secreto para el autenticado en /etc/ppp/chap-secrets.

El autenticador compara sus resultados con la respuesta del emisor de llamada. Si los dos números son los mismos, el igual ha autenticado correctamente al emisor de llamada y la negociación del enlace continúa. De lo contrario, el enlace se pierde.