| Omitir Vínculos de navegación | |

| Salir de la Vista de impresión | |

|

Protección de la red en Oracle Solaris 11.1 Oracle Solaris 11.1 Information Library (Español) |

| Omitir Vínculos de navegación | |

| Salir de la Vista de impresión | |

|

Protección de la red en Oracle Solaris 11.1 Oracle Solaris 11.1 Information Library (Español) |

1. Uso de protección de enlaces en entornos virtualizados

3. Servidores web y el protocolo de capa de sockets seguros

Protección de servidores web con el Proxy SSL en el nivel del núcleo (tareas)

Cómo configurar un servidor web Apache 2.2 para utilizar el Proxy SSL en el nivel del núcleo

Cómo configurar un Oracle iPlanet Web Server para que utilice el Proxy SSL en el nivel del núcleo

Cómo configurar el Proxy SSL en el nivel del núcleo para recurrir al SSL apweb;

Cómo utilizar el Proxy SSL en el nivel del núcleo en las zonas

4. Filtro IP en Oracle Solaris (descripción general)

6. Arquitectura de seguridad IP (descripción general)

7. Configuración de IPsec (tareas)

8. Arquitectura de seguridad IP (referencia)

9. Intercambio de claves de Internet (descripción general)

10. Configuración de IKE (tareas)

Cualquier servidor web que ejecute Oracle Solaris se puede configurar para utilizar el protocolo SSL en el nivel del núcleo, es decir, el Proxy SSL en el nivel del núcleo. Algunos ejemplos de estos servidores web son Apache 2.2 y Oracle iPlanet Web Server. El protocolo SSL ofrece confidencialidad, integridad de mensajes y autenticación de punto final entre dos aplicaciones. Cuando el Proxy SSL en el nivel del núcleo se ejecuta en el servidor web, las comunicaciones se aceleran. La siguiente ilustración muestra la configuración básica.

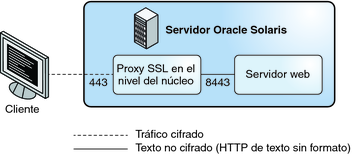

Figura 3-1 Comunicaciones con el servidor web cifradas por núcleo

El Proxy SSL en el nivel del núcleo implementa el lado de servidor del protocolo SSL. El proxy ofrece varias ventajas.

El proxy acelera el rendimiento de SSL para las aplicaciones de servidor, como los servidores web, de modo que ofrece un mejor rendimiento que las aplicaciones que se basan en las bibliotecas SSL de nivel de usuario. La mejora del rendimiento puede ser superior al 35%, según la carga de trabajo de la aplicación.

El Proxy SSL en el nivel del núcleo es transparente. No tiene ninguna dirección IP asignada. Por lo tanto, los servidores web ven puertos TCP y direcciones IP de cliente reales.

El Proxy SSL en el nivel del núcleo y los servidores web están diseñados para funcionar en conjunto.

La Figura 3-1 muestra un escenario básico con un servidor web que utiliza el Proxy SSL en el nivel del núcleo. El Proxy SSL en el nivel del núcleo está configurado en el puerto 443, mientras que el servidor web está configurado en el puerto 8443, donde recibe las comunicaciones HTTP sin cifrar.

El Proxy SSL en el nivel del núcleo se puede configurar para recurrir a los cifrados de nivel de usuario cuando no admite el cifrado solicitado.

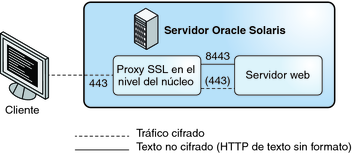

La Figura 3-2 muestra un escenario más complejo. El servidor web y el Proxy SSL en el nivel del núcleo están configurados para recurrir al SSL del servidor web en el nivel de usuario.

El Proxy SSL en el nivel del núcleo está configurado en el puerto 443. El servidor web está configurado en dos puertos. El puerto 8443 recibe las comunicaciones HTTP sin cifrar, mientras que el puerto 443 es un puerto de reserva. El puerto de reserva recibe el tráfico SSL cifrado para conjuntos de cifrado no admitidos por el Proxy SSL en el nivel del núcleo.

Figura 3-2 Comunicaciones con el servidor web cifradas por núcleo con opción de reserva en el nivel de usuario

El Proxy SSL en el nivel del núcleo admite los protocolos SSL 3.0 y TLS 1.0, además de los conjuntos de cifrado más comunes. Consulte la página del comando man ksslcfg(1M) para ver una lista completa. El servidor proxy se puede configurar para que recurra al servidor SSL en el nivel de usuario para cualquier conjunto de cifrado no admitido.