| Omitir Vínculos de navegación | |

| Salir de la Vista de impresión | |

|

Administración de Oracle Solaris 11.1: servicios de seguridad Oracle Solaris 11.1 Information Library (Español) |

| Omitir Vínculos de navegación | |

| Salir de la Vista de impresión | |

|

Administración de Oracle Solaris 11.1: servicios de seguridad Oracle Solaris 11.1 Information Library (Español) |

Parte I Descripción general de la seguridad

1. Servicios de seguridad (descripción general)

Parte II Seguridad de sistemas, archivos y dispositivos

2. Gestión de seguridad de equipos (descripción general)

3. Control de acceso a sistemas (tareas)

4. Servicio de análisis de virus (tareas)

5. Control de acceso a dispositivos (tareas)

6. Verificación de la integridad de archivos mediante el uso de BART (tareas)

7. Control de acceso a archivos (tareas)

Parte III Roles, perfiles de derechos y privilegios

8. Uso de roles y privilegios (descripción general)

9. Uso del control de acceso basado en roles (tareas)

10. Atributos de seguridad en Oracle Solaris (referencia)

Parte IV Servicios criptográficos

11. Estructura criptográfica (descripción general)

12. Estructura criptográfica (tareas)

13. Estructura de gestión de claves

Parte V Servicios de autenticación y comunicación segura

14. Uso de módulos de autenticación conectables

17. Uso de autenticación simple y capa de seguridad

18. Autenticación de servicios de red (tareas)

19. Introducción al servicio Kerberos

20. Planificación del servicio Kerberos

21. Configuración del servicio Kerberos (tareas)

22. Mensajes de error y resolución de problemas de Kerberos

23. Administración de las políticas y los principales de Kerberos (tareas)

24. Uso de aplicaciones Kerberos (tareas)

25. El servicio Kerberos (referencia)

Terminología específica de Kerberos

Terminología específica de la autenticación

Nombres de principales de Kerberos

Cómo funciona el sistema de autenticación Kerberos

Cómo interactúa el servicio Kerberos con DNS y el servicio nsswitch

Obtención de acceso a un servicio con Kerberos

Obtención de una credencial para el servicio de otorgamiento de tickets

Uso de los tipos de cifrado de Kerberos

Diferencias importantes entre Oracle Solaris Kerberos y MIT Kerberos

Parte VII Auditoría en Oracle Solaris

26. Auditoría (descripción general)

27. Planificación de la auditoría

Para acceder a un servicio específico en un servidor específico, el usuario debe obtener dos credenciales. La primera credencial es para el ticket de otorgamiento de tickets (conocido como el TGT). Una vez que el servicio de otorgamiento de tickets descifra esta credencial, el servicio crea una segunda credencial para el servidor al que el usuario solicita acceso. Esta segunda credencial se puede utilizar para solicitar acceso al servicio en el servidor. Después de que el servidor descifra correctamente la segunda credencial, se le otorga el acceso al usuario. En las siguientes secciones, se describe este proceso de manera más detallada.

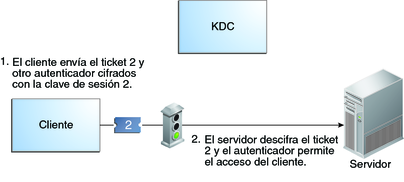

A fin de iniciar el proceso de autentificación, el cliente envía una solicitud al servidor de autenticación para un principal de usuario específico. Esta solicitud se envía sin cifrado. En la solicitud no se incluye ninguna información que deba permanecer segura, por lo que no es necesario utilizar el cifrado.

Una vez que el servicio de autenticación recibe la solicitud, el nombre de principal del usuario se consulta en la base de datos del KDC. Si un principal coincide con la entrada en la base de datos, el servicio de autenticación obtiene la clave privada de ese principal. Luego, el servicio de autenticación genera una clave de sesión que utilizarán el cliente y el servicio de otorgamiento de tickets (Clave de sesión 1) y un ticket para el servicio de otorgamiento de tickets (Ticket 1). A este ticket también se lo conoce como ticket de otorgamiento de tickets (TGT). Tanto la clave de sesión como el ticket se cifran con la clave privada del usuario, y la información se envía de vuelta al cliente.

El cliente utiliza esta información para descifrar la Clave de sesión 1 y el Ticket 1 con la clave privada para el principal de usuario. Como únicamente el usuario y la base de datos del KDC deben conocer la clave privada, la información que se encuentra en el paquete debe permanecer segura. El cliente almacena la información en la antememoria de credenciales.

Durante este proceso, por lo general, al usuario se le solicita una contraseña. Si la contraseña que el usuario especifica es la misma que la que se ha utilizado para crear la clave privada almacenada en la base de datos del KDC, el cliente puede descifrar correctamente la información que envía el servicio de autenticación. Así, el cliente obtiene una credencial para utilizar con el servicio de otorgamiento de tickets. El cliente está listo para solicitar una credencial para un servidor.

Figura 25-2 Obtención de una credencial para el servicio de otorgamiento de tickets

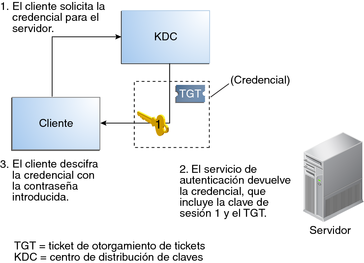

Para solicitar acceso a un servidor específico, el cliente debe haber obtenido primero una credencial para ese servidor desde el servicio de autenticación. Consulte Obtención de una credencial para el servicio de otorgamiento de tickets. Luego, el cliente envía una solicitud al servicio de otorgamiento de tickets, que incluye el nombre de principal del servicio (Ticket 1) y un autenticador que fue cifrado con la Clave de sesión 1. Originalmente, el servicio de autenticación cifró el Ticket 1 con la clave de servicio del servicio de otorgamiento de tickets.

El Ticket 1 se puede descifrar porque el servicio de otorgamiento de tickets conoce la clave de servicio del servicio de otorgamiento de tickets. La información del Ticket 1 incluye la Clave de sesión 1, por lo que el servicio de otorgamiento de tickets puede descifrar el autenticador. En este punto, el principal de usuario se autentica con el servicio de otorgamiento de tickets.

Una vez que la autenticación se realiza correctamente, el servicio de otorgamiento de tickets genera una clave de sesión para el principal de usuario y para el servidor (Clave de sesión 2), y un ticket para el servidor (Ticket 2). Luego, la Clave de sesión 2 y el Ticket 2 se cifran con la Clave de sesión 1. Como sólo el cliente y el servicio de otorgamiento de tickets conocen la Clave de sesión 1, esta información es segura y se puede enviar a través de la red con seguridad.

Cuando recibe este paquete de información, el cliente descifra la información con la Clave de sesión 1, que había almacenado en la antememoria de credenciales. El cliente obtuvo una credencial para usarla con el servidor. Ahora el cliente está listo para solicitar acceso a un servicio determinado en ese servidor.

Figura 25-3 Obtención de una credencial para un servidor

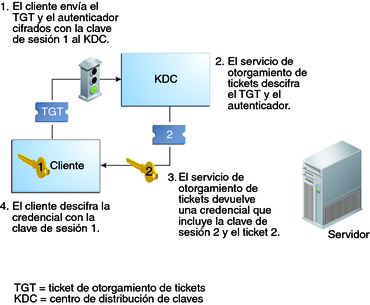

Para solicitar acceso a un servicio específico, el cliente debe haber obtenido antes una credencial para el servicio de otorgamiento de tickets del servidor de autenticación y un servidor credenciales del servicio de otorgamiento de tickets. Consulte Obtención de una credencial para el servicio de otorgamiento de tickets y Obtención de una credencial para un servidor. A continuación, el cliente puede enviar al servidor una solicitud que incluya el Ticket 2 y otro autenticador. El autenticador se cifra con la Clave de sesión 2.

El Ticket 2 se cifró mediante el servicio de otorgamiento de tickets con la clave de servicio para el servicio. Como el principal de servicio conoce la clave de servicio, el servicio puede descifrar el Ticket 2 y obtener la Clave de sesión 2. Luego, la Clave de sesión 2 puede usarse para descifrar el autenticador. Si el autenticador se descifra correctamente, el cliente obtiene acceso al servicio.

Figura 25-4 Obtención de acceso a un servicio específico