| 탐색 링크 건너뛰기 | |

| 인쇄 보기 종료 | |

|

Oracle® VM Server for SPARC 3.1 보안 설명서 |

1장 Oracle VM Server for SPARC 보안 개요

Oracle VM Server for SPARC에서 사용하는 보안 기능

Oracle VM Server for SPARC 제품 개요

Oracle VM Server for SPARC에 일반 보안 원칙 적용

대처 방법: Oracle VM Server for SPARC 도메인 마이그레이션 계획

대처 방법: Logical Domains Manager에 대해 권한 사용

대처 방법: Logical Domains Manager 강화

대처 방법: Logical Domains Manager 감사

위협: I/O 도메인 또는 서비스 도메인의 서비스 거부 경험

평가: I/O 도메인 또는 서비스 도메인의 서비스 거부 경험

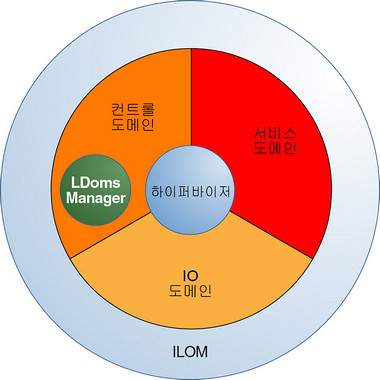

다음 그림은 Oracle VM Server for SPARC “실행 환경”을 구성하는 가상 구성 요소를 나타냅니다. 이러한 구성 요소는 엄격하게 구분되지 않았습니다. 가장 단순한 구성은 이러한 모든 기능을 단일 도메인에서 결합하는 것입니다. 컨트롤 도메인은 다른 도메인에 대한 I/O 도메인 및 서비스 도메인의 역할을 수행할 수도 있습니다.

그림 1-3 실행 환경의 구성 요소

공격자가 시스템 격리를 무효화한 다음 실행 환경의 하이퍼바이저나 다른 구성 요소를 조작하여 게스트 도메인에 접근을 시도한다고 가정해 보겠습니다. 독립형 서버와 마찬가지로 각 게스트 도메인을 보호해야 합니다.