SSL für Essbase 21c

Übersicht

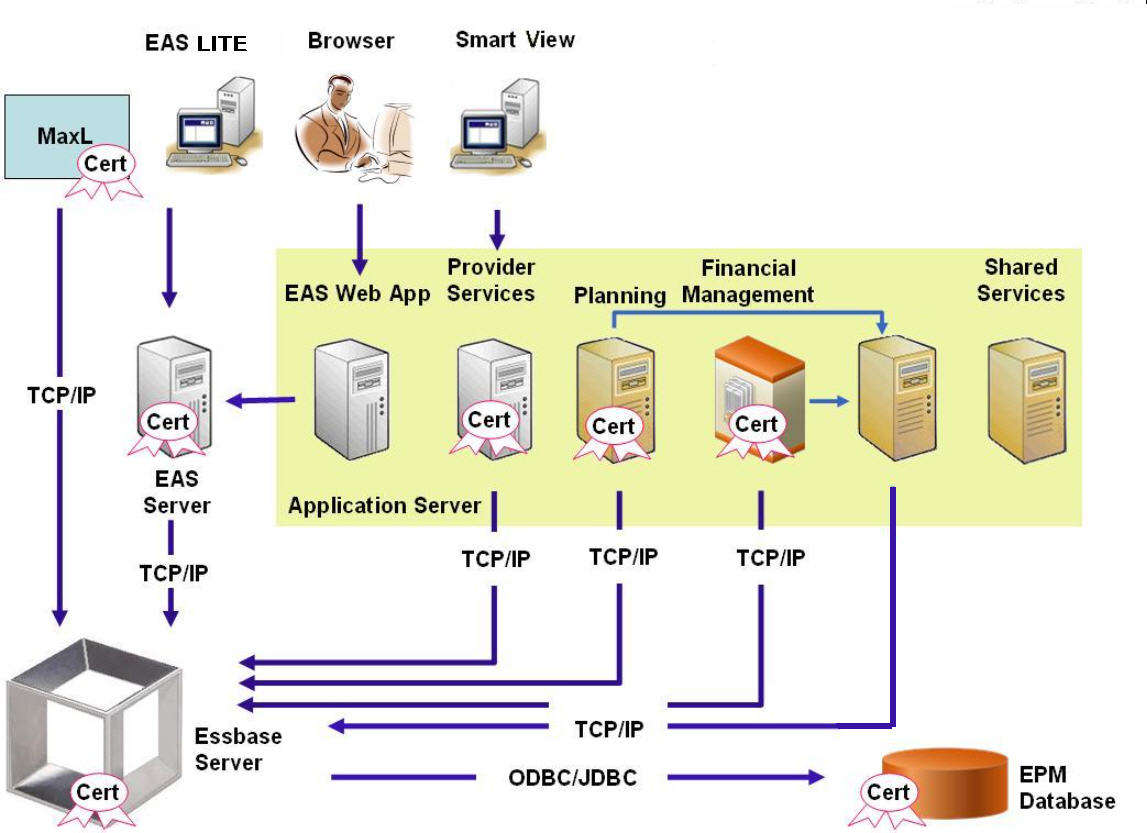

In diesem Abschnitt wird die Vorgehensweise beim Ersetzen der Standardzertifikate beschrieben, die zum Sichern der Kommunikation zwischen einer Oracle Essbase-Instanz und Komponenten wie MaxL, Oracle Essbase Administration Services-Server, Oracle Hyperion Provider Services, Oracle Hyperion Foundation Services, Oracle Hyperion Planning, Oracle Hyperion Financial Management und Oracle Hyperion Shared Services Registry verwendet werden.

Hinweis:

-

In Essbase Administration Services (EAS) Lite wird der mit EPM Configurator konfigurierte SSL-Port des HTTP-Servers (z.B. 443) nicht verwendet. Die sichere URL in der Datei

easconsole.jnlpwird standardmäßig auf den Nicht-SSL-Port (80) gesetzt.Workaround: Ersetzen Sie den Nicht-SSL-Standardport in der sicheren URL, die in der Datei

easconsole.jnlpangegebenen ist, durch die aktualisierte sichere URL:Standardmäßige sichere URL:

https://myserver:SECURE_PORT/easconsole/console.html. Beispiel:https://myserver:80/easconsole/console.htmlAktualisierte sichere URL:

https://myserver:SECURE_PORT/easconsole/console.html. Beispiel:https://myserver:443/easconsole/console.htmlWeitere Informationen finden Sie im folgenden My Oracle Support-(MOS-)Artikel: Dokument-ID 1926558.1 - SSL Port Not Included In easconsole.jnlp of the EAS Web Console.

-

Die Verbindung von Planning mit Essbase funktioniert möglicherweise nicht, wenn in einer Windows-Umgebung SSL für EPM eingerichtet ist.

Workaround: Fügen Sie den folgenden Ordnerpfad zur Systemumgebungsvariablen

PATHauf dem Server hinzu, auf dem Planning installiert ist.EPM_ORACLE_HOME\bin21C

Standard-Deployment

Essbase kann im SSL- und im Nicht-SSL-Modus bereitgestellt werden. Der Essbase-Agent hört einen unsicheren Port ab. Er kann auch für das Listening an einem sicheren Port konfiguriert werden. Alle Verbindungen, die auf den sicheren Port zugreifen, werden als SSL-Verbindungen behandelt. Wenn ein Client eine Verbindung zum Essbase-Agent über den Nicht-SSL-Port herstellt, wird die Verbindung als Nicht-SSL-Verbindung behandelt. Komponenten können gleichzeitig Nicht-SSL- und SSL-Verbindungen zu einem Essbase-Agent herstellen.

Sie können SSL sessionbasiert kontrollieren, indem Sie bei der Anmeldung das sichere Protokoll und den sicheren Port angeben. Informationen hierzu finden Sie unter Sessionbasierte SSL-Verbindung herstellen.

Wenn SSL aktiviert ist, wird die gesamte Kommunikation in einer Essbase-Instanz verschlüsselt, um für Datensicherheit zu sorgen.

Standard-Deployments von Essbase-Komponenten im sicheren Modus verwenden selbstsignierte Zertifikate, um die SSL-Kommunikation zu aktivieren. Dies dient hauptsächlich zu Testzwecken. Oracle empfiehlt, Zertifikate von bekannten Drittanbieter-CAs zu verwenden, um SSL für Essbase in Produktionsumgebungen zu aktivieren.

Ein Oracle-Wallet speichert in der Regel das Zertifikat, mit dem die SSL-Kommunikation mit Clients aktiviert wird, die Essbase RTC verwenden. Ein Java Keystore speichert das Zertifikat, mit dem die SSL-Kommunikation mit Komponenten aktiviert wird, die JAPI für die Kommunikation verwenden. Um die SSL-Kommunikation einzurichten, speichern Essbase-Clients und -Tools das Stammzertifikat der CA, die die Zertifikate des Essbase-Servers und -Agents signiert hat.

Erforderliche Zertifikate und zugehörige Speicherorte

Oracle empfiehlt, Zertifikate von bekannten Drittanbieter-CAs zu verwenden, um SSL für Essbase in einer Produktionsumgebung zu aktivieren. Sie können die selbstsignierten Standardzertifikate zu Testzwecken verwenden.

Hinweis:

Essbase unterstützt Zertifikate, die von OpenSSL unterstützt werden.

Sie benötigen die folgenden Zertifikate:

- Ein CA-Stammzertifikat.

Für Komponenten, die Essbase RTC verwenden, um eine Verbindung zu Essbase herzustellen, muss das CA-Stammzertifikat in einem Oracle-Wallet gespeichert werden. Für Komponenten, die JAPI verwenden, um eine Verbindung herzustellen, muss das CA-Stammzertifikat in einem Java Keystore gespeichert werden. Die erforderlichen Zertifikate und die jeweiligen Speicherorte sind in der folgenden Tabelle angegeben.

Hinweis:

Sie müssen möglicherweise kein CA-Stammzertifikat installieren, wenn Sie Zertifikate einer bekannten Drittanbieter-CA verwenden, deren Stammzertifikat bereits im Oracle-Wallet installiert ist.

- Signiertes Zertifikat für Essbase-Server und Essbase-Agent.

Tabelle 2-4 Erforderliche Zertifikate und zugehörige Speicherorte

| Komponente 1 | Keystore | Zertifikat 2 |

|---|---|---|

| MaxL | Oracle-Wallet | CA-Stammzertifikat |

| Administration Services-Server | Oracle-Wallet | CA-Stammzertifikat |

| Provider Services | Oracle-Wallet | CA-Stammzertifikat |

| Oracle Enterprise Performance Management System-Datenbank | Oracle-Wallet | CA-Stammzertifikat |

| Planning |

|

CA-Stammzertifikat |

| Financial Management | Java Keystore | CA-Stammzertifikat |

| Essbase (Server und Agent) 3 |

|

|

| Oracle Hyperion Shared Services-Repository | ||

|

1 Sie benötigen nur eine Keystore-Instanz, um mehrere Komponenten zu unterstützen, die ähnliche Keystores verwenden. 2 Mehrere Komponenten können ein Stammzertifikat verwenden, das in einem Keystore installiert ist. 3 Zertifikate müssen im Oracle-Standard-Wallet und im Java Keystore installiert sein. |

||