| Navigationslinks �berspringen | |

| Druckansicht beenden | |

|

Systemverwaltungshandbuch: IP Services |

Teil I Einführung in die Systemverwaltung: IP Services

1. Oracle Solaris TCP/IP-Protokollfamilie (Übersicht)

Teil II Administration von TCP/IP

2. Planen Ihres TCP/IP-Netzwerks (Vorgehen)

3. Einführung in IPv6 (Überblick)

4. Planen eines IPv6-Netzwerks (Aufgaben)

5. Konfiguration der TCP/IP-Netzwerkservices und IPv4-Adressierung (Aufgaben)

6. Verwalten von Netzwerkschnittstellen (Aufgaben)

Neuerungen bei der Verwaltung von Netzwerkschnittstellen

Schnittstellenverwaltung (Übersicht der Schritte)

Grundlagen zur Verwaltung physikalischer Schnittstellen

Plumben (aktivieren) einer Schnittstelle

Oracle Solaris-Schnittstellentypen

Grundlagen zur Verwaltung physikalischer Schnittstellen

So beziehen Sie den Schnittstellenstatus

So konfigurieren Sie eine physikalische Schnittstelle nach der Systeminstallation

So entfernen Sie eine physikalische Schnittstelle

SPARC: So stellen Sie sicher, dass die MAC-Adresse einer Schnittstelle einmalig ist

Verwalten von virtuellen lokalen Netzwerken

Einführung in die VLAN-Topologie

VLAN-Tags und physikalischer Anschlusspunkt

Planen von VLANs in einem Netzwerk

Übersicht der Link-Aggregationen

Grundlagen der Linkaggregationen

Back-to-Back Linkaggregationen

Richtlinien und Lastenausgleich

Anforderungen für Linkaggregationen

So erstellen Sie eine Linkaggregation

So bearbeiten Sie eine Aggregation

So entfernen Sie eine Schnittstelle aus einer Aggregation

So löschen Sie eine Aggregation

So konfigurieren Sie VLANs über eine Linkaggregation

7. Konfigurieren eines IPv6-Netzwerks (Vorgehen)

8. Verwaltung eines TCP/IP-Netzwerks (Aufgaben)

9. Fehlersuche bei Netzwerkproblemen (Aufgaben)

10. TCP/IP und IPv4 im Detail (Referenz)

12. Einführung in DHCP (Übersicht)

13. Planungen für den DHCP-Service (Aufgaben)

14. Konfiguration des DHCP-Services (Aufgaben)

15. Verwalten von DHCP (Aufgaben)

16. Konfiguration und Verwaltung des DHCP-Clients

17. DHCP-Fehlerbehebung (Referenz)

18. DHCP - Befehle und Dateien (Referenz)

19. IP Security Architecture (Übersicht)

20. Konfiguration von IPsec (Aufgaben)

21. IP Security Architecture (Referenz)

22. Internet Key Exchange (Übersicht)

23. Konfiguration von IKE (Aufgaben)

24. Internet Key Exchange (Referenz)

25. IP Filter in Oracle Solaris (Übersicht)

28. Verwalten von Mobile IP (Aufgaben)

29. Mobile IP-Dateien und Befehle (Referenz)

30. Einführung in IPMP (Übersicht)

31. Verwaltung von IPMP (Aufgaben)

Teil VII IP Quality of Service (IPQoS)

32. Einführung in IPQoS (Übersicht)

33. Planen eines IPQoS-konformen Netzwerks (Aufgaben)

34. Erstellen der IPQoS-Konfigurationsdatei (Aufgaben)

35. Starten und Verwalten des IPQoS (Aufgaben)

36. Verwenden von Flow Accounting und Erfassen von Statistiken (Aufgaben)

Ein virtuelles lokales Netzwerk (VLAN) ist eine Unterteilung eines lokalen Netzwerks auf der Sicherungsschicht des TCP/IP-Protokollstapels. Sie können VLANs für lokale Netzwerke erstellen, in denen die Switch-Technologie verwendet wird. Durch Zuweisen von Benutzergruppen zu VLANs können Sie die Netzwerkverwaltung verbessern und die Sicherheit für das gesamte lokale Netzwerk erhöhen. Außerdem können Sie Schnittstellen auf dem gleichen System verschiedenen VLANs zuordnen.

Eine Unterteilung Ihres lokalen Netzwerks in VLANs bietet sich an, wenn Sie folgende Bedingungen erfüllen müssen:

Erstellen einer logischen Arbeitsgruppeneinteilung.

Angenommen, alle Hosts auf einem Stockwerk eines Gebäudes sind mit einem Switch-basierten lokalen Netzwerk verbunden. In diesem Fall können Sie separate VLAN für jede Arbeitsgruppe auf diesem Stockwerk erstellen.

Erzwingen unterschiedlicher Sicherheitsrichtlinien für die Arbeitsgruppen.

Beispielsweise sind die Sicherheitsanforderungen der Finanzabteilung und der IT-Abteilung vollkommen unterschiedlich. Wenn beide Abteilungen das gleiche lokale Netzwerk nutzen, können Sie ein separates VLAN für jede Abteilung erstellen. Dann können Sie die erforderlichen Sicherheitsrichtlinien für jedes VLAN durchsetzen.

Aufteilen der Arbeitsgruppen in überschaubare Broadcast-Domänen.

Durch Verwenden von VLANs wird die Größe der Broadcast-Domänen verringert und die Netzwerkeffizienz erhöht.

Die LAN-Technologie mit Switches ermöglicht es Ihnen, Systeme in einem lokalen Netzwerk in VLANs zu strukturieren. Bevor Sie ein lokales Netzwerk in VLANs unterteilen, müssen Sie Switches einsetzen, die die VLAN-Technologie unterstützen. Sie können alle Ports auf einem Switch so konfigurieren, dass sie abhängig von der VLAN-Topologie nur ein VLAN oder mehrere VLANs versorgen. Jeder Switch-Hersteller unterstützt verschiedene Verfahren zur Konfiguration der Ports eines Switches.

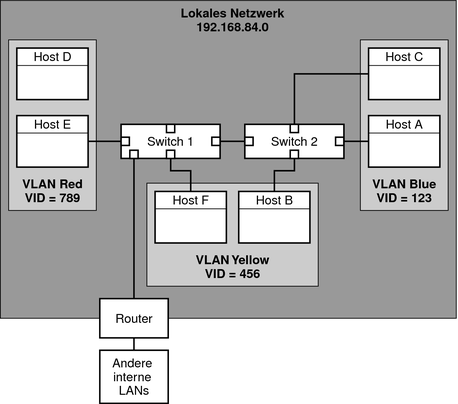

Die folgende Abbildung zeigt ein lokales Netzwerk mit der Teilnetzadresse 192.168.84.0. Dieses LAN ist in die drei VLANs Red, Yellow und Blue unterteilt.

Abbildung 6-1 Lokales Netzwerk mit drei VLANs

Die Konnektivität von LAN 192.168.84.0 ist Aufgabe der Switches 1 und 2. Das VLAN Red enthält die Systeme der Arbeitsgruppe „Accounting“. Die Systeme der Arbeitsgruppe „Human Resources“ sind dem VLAN Yellow zugewiesen. Die Systeme der Arbeitsgruppe „Information Technologies“ sind dem VLAN Blue zugewiesen.

Jedes VLAN in einem lokalen Netzwerk ist durch ein VLAN-Tag, oder eine VLAN ID (VID) gekennzeichnet. Die VID wird während der VLAN-Konfiguration zugewiesen. Die VID ist ein 12-Bit-Bezeichner zwischen 1 und 4094, der ein VLAN eindeutig kennzeichnet. In Abbildung 6-1 hat das VLAN Red die VID 789, das VLAN Yellow die VID 456 und das VLAN Blau die VID 123.

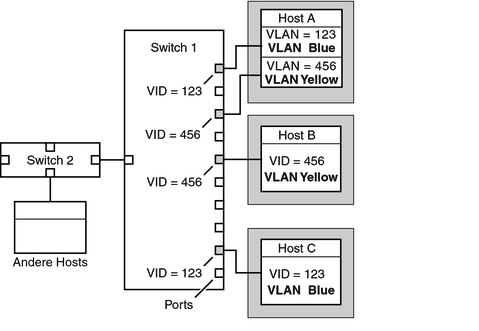

Wenn Sie Switches zur Unterstützung von VLANs konfigurieren, müssen Sie jedem Port eine VID zuweisen. Die VID des Ports muss der VID entsprechen, die der Schnittstelle zugewiesen wurde, die mit diesem Port verbunden ist. Dies wird in der folgenden Abbildung verdeutlicht.

Abbildung 6-2 Switch-Konfiguration eines Netzwerks mit VLANs

In Abbildung 6-2 sind mehrere an unterschiedliche VLANs angeschlossene Hosts dargestellt. Zwei Hosts gehören dem gleichen VLAN an. In dieser Abbildung sind die primären Netzwerkschnittstellen der drei Hosts mit Switch 1 verbunden. Host A gehört zum VLAN Blue. Deswegen ist die Schnittstelle von Host A mit der·VID 123 konfiguriert. Diese Schnittstelle ist an Port 1 von Switch 1 angeschlossen, der dann mit der VID 123 konfiguriert wird. Host B gehört zum VLAN Yellow mit der VID 456. Die Schnittstelle von Host B ist an Port 5 von Switch 1 angeschlossen, der dann mit der VID 456 konfiguriert wird. Die Schnittstelle von Host C ist an Port 9 von Switch 1 angeschlossen. Das VLAN Blue ist mit der VID 123 konfiguriert.

Aus der Abbildung geht auch hervor, dass ein Host auch mehreren VLANs angehören kann. Host A hat beispielsweise zwei VLANs, die über die Host-Schnittstelle konfiguriert sind. Die zweite Schnittstelle ist mit VID 456 konfiguriert und an Port 3 mit der gleichen VID angeschlossen. Daher gehört Host A zum VLAN Blue und zum VLAN Yellow.

Während der VLAN-Konfiguration haben Sie den physikalischen Anschlusspunkt oder PPA (Physical Point Of Attachment) des VLAN angegeben. Zur Berechnung des PPA-Wertes verwenden Sie die folgende Formel:

driver-name + VID * 1000 + device-instance

Beachten Sie, dass die Zahl für Geräteinstanz kleiner als 1000 sein muss.

Beispielsweise würden Sie den folgenden PPA für eine Schnittstelle ce1 erstellen, die als Teil des VLAN 456 konfiguriert wurde:

ce + 456 * 1000 + 1= ce456001

Verwenden Sie das folgende Verfahren, um VLANs für Ihr Netzwerk zu planen.

Ein allgemeines Beispiel einer solchen Topologie finden Sie in Abbildung 6-1.

Hinweis - Eventuell ist bereits ein VLAN-Nummerierungsschema im Netzwerk vorhanden. In diesem Fall müssen Sie die VIDs innerhalb des bestehenden VLAN-Nummerierungsschemas erstellen.

# dladm show-link

Nicht alle Schnittstellen eines Systems müssen unbedingt für das gleiche VLAN konfiguriert werden.

Notieren Sie die VID jeder Schnittstelle und den Switch-Port, mit dem die Schnittstelle verbunden ist.

Konfigurationshinweise entnehmen Sie bitte der Dokumentation des Switch-Herstellers.

Oracle Solaris unterstützt jetzt VLANs auf den folgenden Schnittstellentypen:

ce

bge

xge

e1000g

Von den Legacy-Schnittstellentypen kann nur die Schnittstelle ce ein Mitglied eines VLAN werden. Sie können Schnittstellen unterschiedlicher Typen im gleichen VLAN konfigurieren.

Hinweis - Sie können mehrere VLANs in einer IPMP-Gruppe zusammenfassen. Weitere Informationen zu IPMP-Gruppen finden Sie unter IPMP-Schnittstellenkonfigurationen.

Die Rolle des Primäradministrators enthält das Primary Administrator-Profil. Informationen zum Erstellen von Rollen und Zuweisen von Rollen zu Benutzern finden Sie in Kapitel 2, Working With the Solaris Management Console (Tasks) in System Administration Guide: Basic Administration.

# dladm show-link

Die Ausgabe zeigt die verfügbaren Schnittstellentypen an:

ce0 type: legacy mtu: 1500 device: ce0 ce1 type: legacy mtu: 1500 device: ce1 bge0 type: non-vlan mtu: 1500 device: bge0 bge1 type: non-vlan mtu: 1500 device: bge1 bge2 type: non-vlan mtu: 1500 device: bge2

# ifconfig interface-PPA plumb IP-address up

Sie können z. B den folgenden Befehl verwenden, um die Schnittstelle ce1 mit einer neuen IP-Adresse 10.0.0.2 in einem VLAN mit der VID 123 konfigurieren:

# ifconfig ce123001 plumb 10.0.0.2 up

Hinweis - Sie können den VLANs genau wie anderen Schnittstellen auch IPv4- und IPv6-Adressen zuweisen.

# cat hostname.interface-PPA IPv4-address

Beispiel 6-3 Konfiguration eines VLAN

In diesem Beispiel wird gezeigt, wie Sie die Geräte bge1 und bge2 in einem VLAN mit der VID 123 konfigurieren.

# dladm show-link

ce0 type: legacy mtu: 1500 device: ce0

ce1 type: legacy mtu: 1500 device: ce1

bge0 type: non-vlan mtu: 1500 device: bge0

bge1 type: non-vlan mtu: 1500 device: bge1

bge2 type: non-vlan mtu: 1500 device: bge2

# ifconfig bge123001 plumb 10.0.0.1 up

# ifconfig bge123002 plumb 10.0.0.2 up

# cat hostname.bge123001 10.0.0.1

# cat hostname.bge123002 10.0.0.2

# ifconfig -a

lo0: flags=2001000849 <UP,LOOPBACK,RUNNING,MULTICAST,IPv4,VIRTUAL> mtu 8232 index 1

inet 127.0.0.1 netmask ff000000

bge123001: flags=201000803<UP,BROADCAST,MULTICAST,IPv4,CoS> mtu 1500 index 2

inet 10.0.0.1 netmask ff000000 broadcast 10.255.255.255

ether 0:3:ba:7:84:5e

bge123002:flags=201000803 <UP,BROADCAST,MULTICAST,IPv4,CoS> mtu 1500 index 3

inet 10.0.0.2 netmask ff000000 broadcast 10.255.255.255

ether 0:3:ba:7:84:5e

ce0: flags=1000843 <UP,BROADCAST,RUNNING,MULTICAST,IPv4>mtu 1500 index 4

inet 192.168.84.253 netmask ffffff00 broadcast 192.168.84.255

ether 0:3:ba:7:84:5e

# dladm show-link

ce0 type: legacy mtu: 1500 device: ce0

ce1 type: legacy mtu: 1500 device: ce1

bge0 type: non-vlan mtu: 1500 device: bge0

bge1 type: non-vlan mtu: 1500 device: bge1

bge2 type: non-vlan mtu: 1500 device: bge2

bge123001 type: vlan 123 mtu: 1500 device: bge1

bge123002 type: vlan 123 mtu: 1500 device: bge2