| Navigationslinks �berspringen | |

| Druckansicht beenden | |

|

Systemverwaltungshandbuch: IP Services |

Teil I Einführung in die Systemverwaltung: IP Services

1. Oracle Solaris TCP/IP-Protokollfamilie (Übersicht)

Teil II Administration von TCP/IP

2. Planen Ihres TCP/IP-Netzwerks (Vorgehen)

3. Einführung in IPv6 (Überblick)

4. Planen eines IPv6-Netzwerks (Aufgaben)

5. Konfiguration der TCP/IP-Netzwerkservices und IPv4-Adressierung (Aufgaben)

6. Verwalten von Netzwerkschnittstellen (Aufgaben)

7. Konfigurieren eines IPv6-Netzwerks (Vorgehen)

8. Verwaltung eines TCP/IP-Netzwerks (Aufgaben)

9. Fehlersuche bei Netzwerkproblemen (Aufgaben)

10. TCP/IP und IPv4 im Detail (Referenz)

12. Einführung in DHCP (Übersicht)

13. Planungen für den DHCP-Service (Aufgaben)

14. Konfiguration des DHCP-Services (Aufgaben)

15. Verwalten von DHCP (Aufgaben)

16. Konfiguration und Verwaltung des DHCP-Clients

17. DHCP-Fehlerbehebung (Referenz)

18. DHCP - Befehle und Dateien (Referenz)

19. IP Security Architecture (Übersicht)

20. Konfiguration von IPsec (Aufgaben)

21. IP Security Architecture (Referenz)

22. Internet Key Exchange (Übersicht)

23. Konfiguration von IKE (Aufgaben)

24. Internet Key Exchange (Referenz)

25. IP Filter in Oracle Solaris (Übersicht)

IPv6-Paketfilterung für IP Filter

Informationsquellen für Open Source IPFilter

Richtlinien zur Verwendung von IP Filter

Verwenden der IP Filter-Konfigurationsdateien

Arbeiten mit IP Filter-Regellisten

Verwenden der Paketfilter-Funktion in IP Filter

Konfiguration der Paketfilterregeln

Verwenden der NAT-Funktion in IP Filter

Verwenden der Adresspool-Funktion in IP Filter

IP Filter und das pfil STREAMS-Modul

28. Verwalten von Mobile IP (Aufgaben)

29. Mobile IP-Dateien und Befehle (Referenz)

30. Einführung in IPMP (Übersicht)

31. Verwaltung von IPMP (Aufgaben)

Teil VII IP Quality of Service (IPQoS)

32. Einführung in IPQoS (Übersicht)

33. Planen eines IPQoS-konformen Netzwerks (Aufgaben)

34. Erstellen der IPQoS-Konfigurationsdatei (Aufgaben)

35. Starten und Verwalten des IPQoS (Aufgaben)

36. Verwenden von Flow Accounting und Erfassen von Statistiken (Aufgaben)

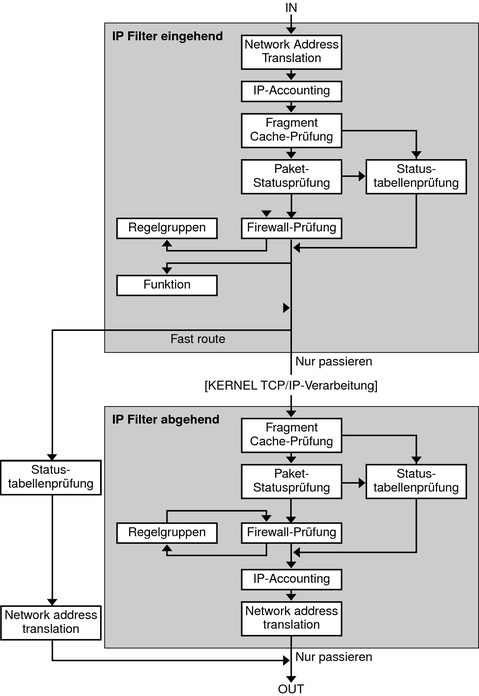

IP Filter führt bei der Verarbeitung eines Pakets eine bestimmte Abfolge von Schritten aus. Das folgende Diagramm zeigt die Schritte bei der Paketverarbeitung und die Integration der Filterung in den TCP/IP-Protokollstapel.

Abbildung 25-1 Reihenfolge der Schritte bei der Paketverarbeitung

Die Reihenfolge bei der Paketverarbeitung umfasst:

Network Address Translation (NAT)

Die Übersetzung einer privaten IP-Adresse in eine andere öffentliche Adresse oder das Aliasing mehrerer privater Adressen mit einer einzigen öffentlichen Adresse. Mit NAT kann ein Unternehmen das Problem mit dem Mangel an IP-Adressen lösen, wenn es vorhandene Netzwerke besitzt und auf das Internet zugreifen muss.

IP-Accounting

Eingangs- und Ausgangsregeln können getrennt aufgestellt werden und die Anzahl der passierenden Byte aufzeichnen. Jedes Mal, wenn eine Regelübereinstimmung auftritt, werden die Anzahl der Byte im Paket zur Regel hinzugefügt. Auf diese Weise ist das Erstellen von kaskadierenden Statistiken möglich.

Fragment Cache-Prüfung

Wenn das nächste Paket des aktuellen Datenverkehrs ein Fragment ist und das vorherige Paket zugelassen wurde, wird auch das Paketfragment zugelassen. Dabei werden die Statustabelle und die Regelüberprüfung übergangen.

Paket-Statusprüfung

Wenn keep state (Status beibehalten) in einer Regel enthalten ist, werden alle Pakete in einer bestimmten Sitzung automatisch entweder zugelassen oder blockiert, je nachdem, ob die Regel pass oder block angibt.

Firewall-Prüfung

Eingangs- und Ausgangsregeln können getrennt aufgestellt werden und legen fest, ob ein Paket über IP Filter an die TCP/IP-Routinen oder weiter in das Netzwerk passieren darf.

Gruppen

Mit Gruppen können Sie Ihre eigene Regelliste in einer Baumstruktur erstellen.

Funktion

Eine Funktion ist eine durchzuführende Maßnahme. Mögliche Funktionen sind block, pass, literal und send ICMP response.

Fast-route

Fast-route teilt IP Filter mit, die Pakete nicht in den UNIX IP-Stapel zum Routing passieren zu lassen, was zu einer TTL-Verminderung führt.

IP-Authentifizierung

Bereits authentifizierte Pakete dürfen Firewall-Schleifen nur einmal passieren, um eine doppelte Verarbeitung zu verhindern.