| Navigationslinks �berspringen | |

| Druckansicht beenden | |

|

Systemverwaltungshandbuch: Sicherheitsservices |

Teil I Übersicht über die Sicherheit

1. Sicherheitsservices (Überblick)

Teil II System-, Datei- und Gerätesicherheit

2. Verwalten von Rechnersicherheit (Übersicht)

3. Steuern des Zugriffs auf Systeme (Aufgaben)

4. Steuern des Zugriffs auf Geräte (Aufgaben)

5. Verwenden von Basic Audit Reporting Tool (Aufgaben)

6. Steuern des Zugriffs auf Dateien (Aufgaben)

7. Verwenden von Automated Security Enhancement Tool (Aufgaben)

Teil III Rollen, Berechtigungsprofile und Berechtigungen

8. Verwenden von Rollen und Berechtigungen (Übersicht)

9. Rollenbasierte Zugriffssteuerung (Aufgaben)

10. Rollenbasierte Zugriffssteuerung (Übersicht)

Teil IV Kryptografische Services

13. Oracle Solaris Cryptographic Framework (Übersicht)

14. Oracle Solaris Cryptographic Framework (Aufgaben)

15. Oracle Solaris Key Management Framework

Teil V Authentifizierungsservices und sichere Kommunikation

16. Verwenden von Authentifizierungsservices (Aufgaben)

19. Verwenden von Oracle Solaris Secure Shell (Aufgaben)

20. Oracle Solaris Secure Shell (Referenz)

21. Einführung zum Kerberos-Service

22. Planen des Kerberos-Service

23. Konfigurieren des Kerberos-Service (Aufgaben)

24. Kerberos-Fehlermeldungen und -Fehlerbehebung

25. Verwalten von Kerberos-Hauptelementen und Richtlinien (Aufgaben)

Möglichkeiten zur Verwaltung von Kerberos-Hauptelementen und -Richtlinien

Befehlszeilenäquivalente des SEAM-Tools

Die einzige vom SEAM-Tool geänderte Datei

Druck- und Onlinehilfefunktionen des SEAM-Tools

Arbeiten mit großen Listen im SEAM-Tool

Verwalten von Kerberos-Hauptelementen

Verwalten von Kerberos-Hauptelementen (Übersicht der Schritte)

Automatisieren der Erstellung neuer Kerberos-Hauptelemente

So zeigen Sie die Liste der Kerberos-Hauptelemente an

So zeigen Sie die Attribute eines Kerberos-Hauptelements an

So erstellen Sie ein neues Kerberos-Hauptelement

So duplizieren Sie ein Kerberos-Hauptelement

So ändern Sie ein Kerberos-Hauptelement

So löschen Sie ein Kerberos-Hauptelement

So richten Sie Standardwerte zur Erstellung neuer Kerberos-Hauptelemente ein

Verwalten von Kerberos-Richtlinien

Verwalten von Kerberos-Richtlinien (Übersicht der Schritte)

So zeigen Sie die Liste der Kerberos-Richtlinien an

So zeigen Sie die Attribute einer Kerberos-Richtlinie an

So erstellen Sie eine neue Kerberos-Richtlinie

So duplizieren Sie eine Kerberos-Richtlinie

So ändern Sie eine Kerberos-Richtlinie

So löschen Sie eine Kerberos-Richtlinie

Beschreibungen der SEAM-Tool-Fensterbereiche

Verwenden des SEAM-Tools mit eingeschränkten Kerberos-Administratorberechtigungen

Verwalten von Schlüsseltabellendateien

Verwalten von Schlüsseltabellendateien (Übersicht der Schritte)

So fügen Sie ein Service-Hauptelement von Kerberos zu einer Schlüsseltabellendatei hinzu

So entfernen Sie ein Service-Hauptelement aus einer Schlüsseltabellendatei

So zeigen Sie die Schlüsselliste (Hauptelemente) in einer Schlüsseltabellendatei an

So deaktivieren Sie vorübergehend die Authentifizierung für einen Service auf einem Host

26. Verwenden von Kerberos-Anwendungen (Aufgaben)

27. Der Kerberos-Service (Referenz)

Teil VII Prüfung bei Oracle Solaris

28. Prüfung bei Oracle Solaris (Übersicht)

29. Planen der Oracle Solaris-Prüfung

30. Verwalten der Oracle Solaris-Prüfung (Aufgaben)

Dieser Abschnitt enthält schrittweise Anleitungen zur Verwaltung von Hauptelementen mit dem SEAM-Tool. Außerdem werden Beispiele für Befehlszeitenäquivalente aufgeführt (sofern vorhanden).

|

Obwohl das SEAM-Tool einfach zu verwenden ist, bietet es keine Möglichkeit zur Automatisierung der Erstellung neuer Hauptelemente. Die Automatisierung ist besonders dann hilfreich, wenn Sie innerhalb kurzer Zeit zehn oder sogar 100 neue Hauptelemente hinzufügen müssen. Dies können Sie durch Ausführen des Befehls kadmin.local in einem Bourne-Shell-Skript erreichen.

Die folgende Zeile eines Shell-Skripts ist ein Beispiel für die Automatisierung der Erstellung neuer Hauptelemente:

awk '{ print "ank +needchange -pw", $2, $1 }' < /tmp/princnames |

time /usr/sbin/kadmin.local> /dev/null

Zur besseren Lesbarkeit ist dieses Beispiel in zwei Zeilen aufgeteilt. Das Skript liest in einer Datei namens princnames, die Hauptelementnamen und die dazugehörigen Passwörter enthält, und fügt diese der Kerberos-Datenbank hinzu. Sie müssen die Datei princnames erstellen, die einen Hauptelementnamen und das dazugehörige Passwort in jeder Zeile enthält, getrennt durch mindestens ein Leerzeichen. Die Option +needchange konfiguriert das Hauptelement so, dass der Benutzer während der ersten Anmeldung beim Hauptelement zur Angabe eines neuen Passworts aufgefordert wird. Dadurch wird sichergestellt, dass die Passwörter in der Datei princnames kein Sicherheitsrisiko darstellen.

Sie können ausführlichere Skripte erstellen. Beispiel: Ihr Skript könnte die Informationen im Name Service verwenden, um die Liste der Benutzernamen für die Hauptelementnamen abzurufen. Welche Schritte Sie ausführen, und auf welche Weise, hängt von den Anforderungen Ihrer Site und Ihren Scripting-Kenntnissen ab.

Im Anschluss an dieses Verfahren wird ein Beispiel des Befehlszeilenäquivalents gezeigt.

Weitere Informationen finden Sie unter So starten Sie das SEAM-Tool.

$ /usr/sbin/gkadmin

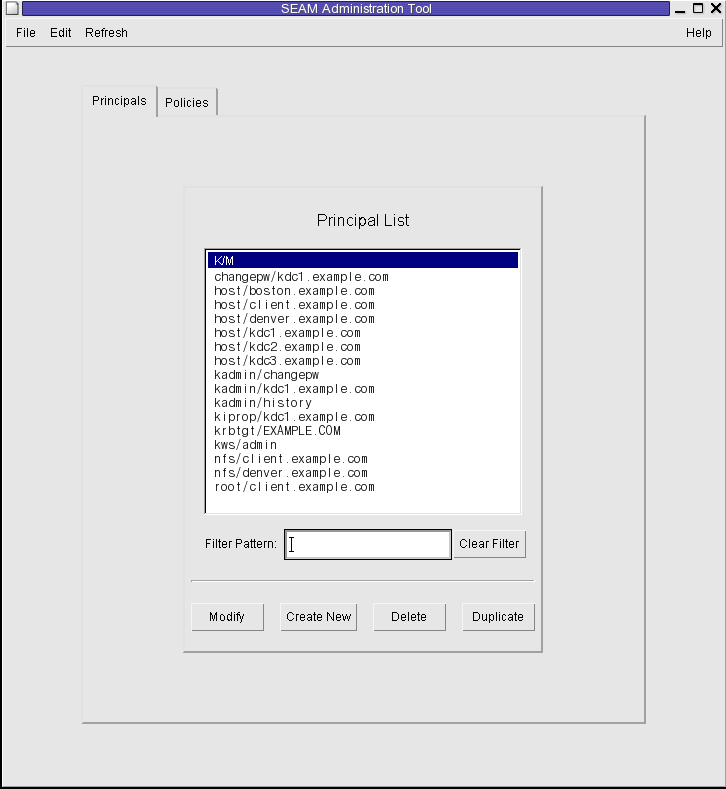

Die Liste der Hauptelemente wird angezeigt.

Geben Sie eine Filterzeichenfolge in das Feld "Filter" ein und drücken Sie die Eingabetaste. Bei erfolgreicher Anwendung des Filters wird die Liste der Hauptelemente angezeigt, die diesem Filter entsprechen.

Die Filterzeichenfolge muss mindestens ein Zeichen umfassen. Da beim Filtermechanismus zwischen Groß- und Kleinschreibung unterschieden wird, müssen Sie die entsprechenden Groß- und Kleinbuchstaben für den Filter verwenden. Beispiel: Wenn Sie die Filterzeichenfolge ge eingeben, zeigt der Filtermechanismus nur die Hauptelemente an, die die Zeichenfolge ge enthalten (zum Beispiel george oder edge).

Zum Anzeigen der gesamten Liste der Hauptelemente klicken Sie auf "Clear Filter" (Filter löschen).

Beispiel 25-1 Anzeigen der Liste der Kerberos-Hauptelemente (Befehlszeile)

Im folgenden Beispiel werden mit dem Befehl list_principals von kadmin alle Hauptelemente aufgelistet, die kadmin* entsprechen. In Verbindung mit dem Befehl list_principals können auch Platzhalter verwendet werden.

kadmin: list_principals kadmin* kadmin/changepw@EXAMPLE.COM kadmin/kdc1.example.con@EXAMPLE.COM kadmin/history@EXAMPLE.COM kadmin: quit

Im Anschluss an dieses Verfahren wird ein Beispiel des Befehlszeilenäquivalents gezeigt.

Weitere Informationen finden Sie unter So starten Sie das SEAM-Tool.

$ /usr/sbin/gkadmin

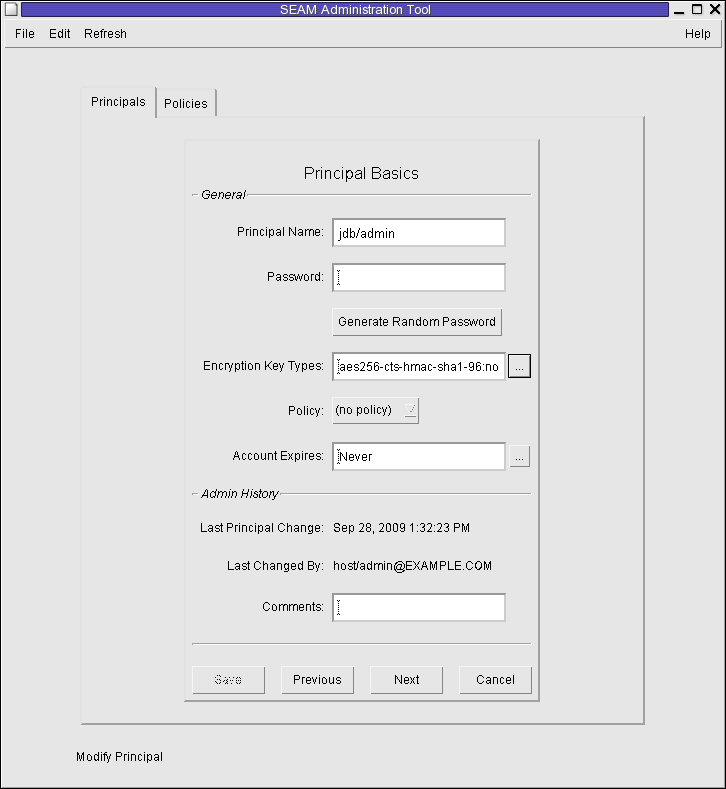

Der Fensterbereich "Principal Basics" (Grundeinstellungen für Hauptelement) mit einigen Attributen des Hauptelements wird angezeigt.

Es sind drei Fenster mit Attributinformationen vorhanden. Wählen Sie im Menü "Help" (Hilfe) die Option "Context-Sensitive Help" (Kontextbezogene Hilfe), um Informationen zu den verschiedenen Attributen in jedem Fenster abzurufen. Beschreibungen zu allen Attributen des Hauptelements finden Sie unter Beschreibungen der SEAM-Tool-Fensterbereiche.

Beispiel 25-2 Anzeigen der Attribute eines Kerberos-Hauptelements

Im folgenden Beispiel sehen Sie das erste Fenster bei Anzeige des Hauptelements JDB/admin.

Beispiel 25-3 Anzeigen der Attribute eines Kerberos-Hauptelements (Befehlszeile)

Im folgenden Beispiel werden mit dem Befehl get_principal von kadmin die Attribute des Hauptelements jdb/admin angezeigt.

kadmin: getprinc jdb/admin Principal: jdb/admin@EXAMPLE.COM Expiration date: [never] Last password change: [never] Password expiration date: Wed Apr 14 11:53:10 PDT 2011 Maximum ticket life: 1 day 16:00:00 Maximum renewable life: 1 day 16:00:00 Last modified: Mon Sep 28 13:32:23 PST 2009 (host/admin@EXAMPLE.COM) Last successful authentication: [never] Last failed authentication: [never] Failed password attempts: 0 Number of keys: 1 Key: vno 1, AES-256 CTS mode with 96-bit SHA-1 HMAC, no salt Key: vno 1, AES-128 CTS mode with 96-bit SHA-1 HMAC, no salt Key: vno 1, Triple DES with HMAC/sha1, no salt Key: vno 1, ArcFour with HMAC/md5, no salt Key: vno 1, DES cbc mode with RSA-MD5, no salt Attributes: REQUIRES_HW_AUTH Policy: [none] kadmin: quit

Im Anschluss an dieses Verfahren wird ein Beispiel des Befehlszeilenäquivalents gezeigt.

Weitere Informationen finden Sie unter So starten Sie das SEAM-Tool.

Hinweis - Wenn Sie ein neues Hauptelement erstellen, das gegebenenfalls eine neue Richtlinie benötigt, sollten Sie die neue Richtlinie vor dem neuen Hauptelement erstellen. Weitere Informationen finden Sie unter So erstellen Sie eine neue Kerberos-Richtlinie.

$ /usr/sbin/gkadmin

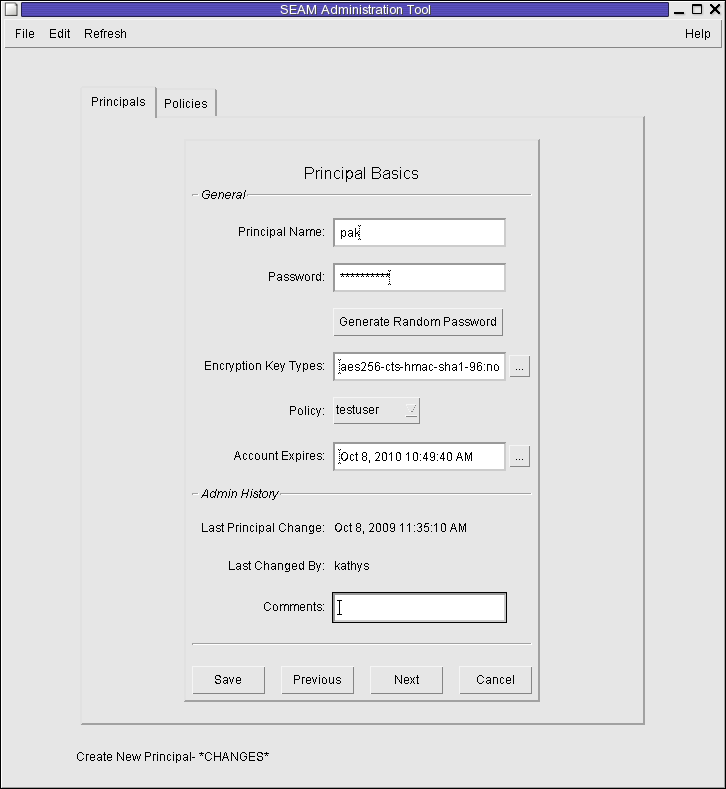

Der Fensterbereich "Principal Basics" (Grundeinstellungen für Hauptelement) mit einigen Attributen für ein Hauptelement wird angezeigt.

Die Angabe des Hauptelementnamens und des Passworts ist obligatorisch.

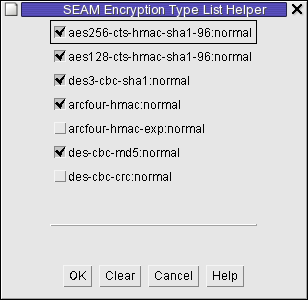

Klicken Sie auf das Kontrollkästchen rechts neben dem Feld der Verschlüsselungsschlüsseltypen, um ein neues Fenster mit allen verfügbaren Verschlüsselungsschlüsseltypen zu öffnen. Klicken Sie nach Auswahl der erforderlichen Verschlüsselungstypen auf "OK".

Es sind drei Fenster mit Attributinformationen vorhanden. Wählen Sie im Menü "Help" (Hilfe) die Option "Context-Sensitive Help" (Kontextbezogene Hilfe), um Informationen zu den verschiedenen Attributen in jedem Fenster abzurufen. Beschreibungen zu allen Attributen des Hauptelements finden Sie unter Beschreibungen der SEAM-Tool-Fensterbereiche.

Weitere Informationen finden Sie unter So ändern Sie die Kerberos-Administratorberechtigungen.

Beispiel 25-4 Erstellen eines neuen Kerberos-Hauptelements

Das folgende Beispiel zeigt den Fensterbereich für die Grundeinstellungen des Hauptelements bei der Erstellung eines neuen Hauptelements namens pak. Für die Richtlinie ist testuser festgelegt.

Beispiel 25-5 Erstellen eines neuen Kerberos-Hauptelements (Befehlszeile)

Im folgenden Beispiel wird mit dem Befehl add_principal von kadmin ein neues Hauptelement namens pak erstellt. Für die Richtlinie des Hauptelements ist testuser festgelegt.

kadmin: add_principal -policy testuser pak Enter password for principal "pak@EXAMPLE.COM": <Type the password> Re-enter password for principal "pak@EXAMPLE.COM": <Type the password again> Principal "pak@EXAMPLE.COM" created. kadmin: quit

Dieses Verfahren erläutert, wie mithilfe einiger oder aller Attribute eines vorhandenen Hauptelements ein neues Hauptelement erstellt wird. Für dieses Verfahren ist kein Befehlszeilenäquivalent vorhanden.

Weitere Informationen finden Sie unter So starten Sie das SEAM-Tool.

$ /usr/sbin/gkadmin

Der Fensterbereich "Principal Basics" (Grundeinstellungen für Hauptelement) wird angezeigt. Alle Attribute des ausgewählten Hauptelements werden dupliziert, außer den leeren Felder für Hauptelementname und Passwort.

Die Angabe des Hauptelementnamens und des Passworts ist obligatorisch. Um ein exaktes Duplikat des ausgewählten Hauptelements zu erstellen, klicken Sie auf "Save" (Speichern) und fahren Sie mit Schritt 7 fort.

Es sind drei Fenster mit Attributinformationen vorhanden. Wählen Sie im Menü "Help" (Hilfe) die Option "Context-Sensitive Help" (Kontextbezogene Hilfe), um Informationen zu den verschiedenen Attributen in jedem Fenster abzurufen. Beschreibungen zu allen Attributen des Hauptelements finden Sie unter Beschreibungen der SEAM-Tool-Fensterbereiche.

Weitere Informationen finden Sie unter So ändern Sie die Kerberos-Administratorberechtigungen.

Im Anschluss an dieses Verfahren wird ein Beispiel des Befehlszeilenäquivalents gezeigt.

Weitere Informationen finden Sie unter So starten Sie das SEAM-Tool.

$ /usr/sbin/gkadmin

Der Fensterbereich "Principal Basics" (Grundeinstellungen für Hauptelement) mit einigen Attributen für das Hauptelement wird angezeigt.

Es sind drei Fenster mit Attributinformationen vorhanden. Wählen Sie im Menü "Help" (Hilfe) die Option "Context-Sensitive Help" (Kontextbezogene Hilfe), um Informationen zu den verschiedenen Attributen in jedem Fenster abzurufen. Beschreibungen zu allen Attributen des Hauptelements finden Sie unter Beschreibungen der SEAM-Tool-Fensterbereiche.

Hinweis - Der Name eines Hauptelements kann nicht geändert werden. Zum Unbenennen eines Hauptelements müssen Sie das Hauptelement duplizieren, neu benennen, speichern und anschließend das alte Hauptelement löschen.

Weitere Informationen finden Sie unter So ändern Sie die Kerberos-Administratorberechtigungen.

Beispiel 25-6 Ändern des Passworts eines Kerberos-Hauptelements (Befehlszeile)

Im folgenden Beispiel wird mit dem Befehl change_password von kadmin das Passwort für das Hauptelement jdb geändert. Mit dem Befehl change_password können Sie das Passwort nicht in ein Passwort ändern, das sich bereits im Passwortverlauf des Hauptelements befindet.

kadmin: change_password jdb Enter password for principal "jdb": <Type the new password> Re-enter password for principal "jdb": <Type the password again> Password for "jdb@EXAMPLE.COM" changed. kadmin: quit

Zum Ändern weiterer Attribute eines Hauptelements müssen Sie den Befehl modify_principal von kadmin verwenden.

Im Anschluss an dieses Verfahren wird ein Beispiel des Befehlszeilenäquivalents gezeigt.

Weitere Informationen finden Sie unter So starten Sie das SEAM-Tool.

$ /usr/sbin/gkadmin

Nach Bestätigung der Löschung wird das Hauptelement gelöscht.

Weitere Informationen finden Sie unter So ändern Sie die Kerberos-Administratorberechtigungen.

Beispiel 25-7 Löschen eines Kerberos-Hauptelements (Befehlszeile)

Im folgenden Beispiel wird mit dem Befehl delete_principal von kadmin das Hauptelement jdb gelöscht.

kadmin: delete_principal pak Are you sure you want to delete the principal "pak@EXAMPLE.COM"? (yes/no): yes Principal "pak@EXAMPLE.COM" deleted. Make sure that you have removed this principal from all ACLs before reusing. kadmin: quit

Für dieses Verfahren ist kein Befehlszeilenäquivalent vorhanden.

Weitere Informationen finden Sie unter So starten Sie das SEAM-Tool.

$ /usr/sbin/gkadmin

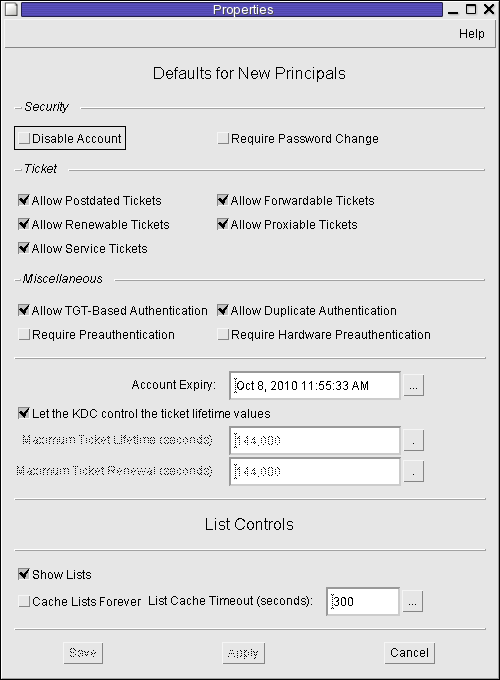

Das Fenster "Properties" (Eigenschaften) wird angezeigt.

Wählen Sie im Menü "Hilfe" die Option "Kontextbezogene Hilfe", um Informationen zu den verschiedenen Attributen in jedem Fenster abzurufen.

Auch wenn Ihre Site vermutlich viele Benutzer-Hauptelemente aufweist, möchten Sie üblicherweise nur einigen Benutzern ermöglichen, die Kerberos-Datenbank zu verwalten. Die Berechtigungen für die Verwaltung der Kerberos-Datenbank werden in der ACL-Datei (.kadm5.acl) von Kerberos bestimmt. Mithilfe der Datei kadm5.acl können Sie Berechtigungen für einzelne Hauptelemente erteilen oder zurücknehmen. Alternativ können Sie mit dem Platzhalter '*' im Hauptelementnamen Berechtigungen für Gruppen von Hauptelementen festlegen.

Einträge in der Datei kadm5.acl müssen folgendes Format aufweisen:

principal privileges [principal-target]

| ||||||||||||||||||||||||||||||

Beispiel 25-8 Ändern der Kerberos-Administratorberechtigungen

Mit folgendem Eintrag in der Datei kadm5.acl werden jedem Hauptelement im Bereich EXAMPLE.COM mit der Instanz admin alle Berechtigungen für die Kerberos-Datenbank erteilt:

*/admin@EXAMPLE.COM *

Mit folgendem Eintrag in der Datei kadm5.acl werden dem Hauptelement jdb@EXAMPLE.COM die Berechtigungen zum Hinzufügen und Auflisten sowie für Abfragen zu jedem Hauptelement mit der Instanz root erteilt.

jdb@EXAMPLE.COM ali */root@EXAMPLE.COM