| Navigationslinks �berspringen | |

| Druckansicht beenden | |

|

Systemverwaltungshandbuch: Sicherheitsservices |

Teil I Übersicht über die Sicherheit

1. Sicherheitsservices (Überblick)

Teil II System-, Datei- und Gerätesicherheit

2. Verwalten von Rechnersicherheit (Übersicht)

3. Steuern des Zugriffs auf Systeme (Aufgaben)

4. Steuern des Zugriffs auf Geräte (Aufgaben)

5. Verwenden von Basic Audit Reporting Tool (Aufgaben)

6. Steuern des Zugriffs auf Dateien (Aufgaben)

7. Verwenden von Automated Security Enhancement Tool (Aufgaben)

Teil III Rollen, Berechtigungsprofile und Berechtigungen

8. Verwenden von Rollen und Berechtigungen (Übersicht)

9. Rollenbasierte Zugriffssteuerung (Aufgaben)

10. Rollenbasierte Zugriffssteuerung (Übersicht)

Teil IV Kryptografische Services

13. Oracle Solaris Cryptographic Framework (Übersicht)

14. Oracle Solaris Cryptographic Framework (Aufgaben)

15. Oracle Solaris Key Management Framework

Teil V Authentifizierungsservices und sichere Kommunikation

16. Verwenden von Authentifizierungsservices (Aufgaben)

19. Verwenden von Oracle Solaris Secure Shell (Aufgaben)

20. Oracle Solaris Secure Shell (Referenz)

21. Einführung zum Kerberos-Service

22. Planen des Kerberos-Service

23. Konfigurieren des Kerberos-Service (Aufgaben)

Konfigurieren des Kerberos-Service (Übersicht der Schritte)

Konfigurieren zusätzlicher Kerberos-Services (Übersicht der Schritte)

So konfigurieren Sie ein Master-KDC manuell

So konfigurieren Sie ein KDC zur Verwendung eines LDAP-Datenservers

So konfigurieren Sie ein Slave-KDC manuell

So aktualisieren Sie die Ticket Granting Service-Schlüssel auf einem Master-Server

Konfigurieren von bereichsübergreifender Authentifizierung

So richten Sie eine hierarchische bereichsübergreifende Authentifizierung ein

So richten Sie eine direkte bereichsübergreifende Authentifizierung ein

Konfigurieren von Kerberos-Netzwerkanwendungsservern

So konfigurieren Sie einen Kerberos-Netzwerkanwendungsserver

Konfigurieren von Kerberos-NFS-Servern

So konfigurieren Sie Kerberos-NFS-Server

So erstellen Sie eine Berechtigungsnachweistabelle

So fügen Sie der Berechtigungstabelle einen einzelnen Eintrag hinzu

So ordnen Sie Berechtigungsnachweise zwischen Bereichen zu

So richten Sie eine sichere NFS-Umgebung mit mehreren Kerberos-Sicherheitsmodi ein

Konfigurieren von Kerberos-Clients

Konfigurieren von Kerberos-Clients (Übersicht der Schritte)

So erstellen Sie ein Kerberos-Clientinstallationsprofil

So konfigurieren Sie einen Kerberos-Client automatisch

So konfigurieren Sie einen Kerberos-Client interaktiv

So konfigurieren Sie einen Kerberos-Client manuell

So deaktivieren Sie die Überprüfung des TGT (Ticket Granting Ticket)

So greifen Sie auf ein durch Kerberos geschütztes NFS-Dateisystem als root-Benutzer zu

So konfigurieren Sie eine automatische Migration von Benutzern in einem Kerberos-Bereich

Austauschen von Master-KDC und Slave-KDC

So konfigurieren Sie ein austauschbares Slave-KDC

So tauschen Sie ein Master-KDC gegen ein Slave-KDC aus

Verwalten der Kerberos-Datenbank

Backup und Weitergabe der Kerberos-Datenbank

So erstellen Sie ein Backup der Kerberos-Datenbank

So stellen Sie die Kerberos-Datenbank wieder her

So konvertieren Sie eine Kerberos-Datenbank nach einem Server-Upgrade

So konfigurieren Sie ein Master-KDC zur Verwendung der inkrementellen Weitergabe

So konfigurieren Sie ein Slave-KDC zur Verwendung der inkrementellen Weitergabe

So konfigurieren Sie ein Slave-KDC zur Verwendung der vollständigen Weitergabe

So überprüfen Sie die Synchronisierung der KDC-Server

So führen Sie eine manuelle Weitergabe der Kerberos-Datenbank an Slave-KDCs durch

Einrichten von paralleler Weitergabe

Konfigurationsschritte zum Einrichten einer parallelen Weitergabe

So entfernen Sie eine Stash-Datei

Verwalten eines KDC auf einem LDAP-Verzeichnisserver

So löschen Sie einen Bereich auf einem LDAP-Verzeichnisserver

Erhöhen der Sicherheit auf Kerberos-Servern

So aktivieren Sie nur kerberisierte Anwendungen

So beschränken Sie den Zugriff auf KDC-Server

So verwenden Sie eine Wörterbuchdatei zur Erhöhung der Passwortsicherheit

24. Kerberos-Fehlermeldungen und -Fehlerbehebung

25. Verwalten von Kerberos-Hauptelementen und Richtlinien (Aufgaben)

26. Verwenden von Kerberos-Anwendungen (Aufgaben)

27. Der Kerberos-Service (Referenz)

Teil VII Prüfung bei Oracle Solaris

28. Prüfung bei Oracle Solaris (Übersicht)

29. Planen der Oracle Solaris-Prüfung

30. Verwalten der Oracle Solaris-Prüfung (Aufgaben)

Auf allen Hosts des Kerberos-Authentifizierungssystems müssen die internen Uhren innerhalb eines angegebenen maximalen Zeitraums (der Uhrdifferenz) synchronisiert werden. Diese Anforderung ist mit einer weiteren Kerberos-Sicherheitsprüfung verknüpft. Wenn die Uhrdifferenz bei einem der Hosts überschritten wird, werden Clientanforderungen abgewiesen.

Die Uhrdifferenz bestimmt außerdem, wie lange Anwendungsserver alle Kerberos-Protokollmeldungen verfolgen müssen, um wiederholte Anforderungen zu erkennen und abzulehnen. Je größer deshalb die Uhrdifferenz ist, umso mehr Informationen müssen Anwendungsserver erfassen.

Der Standardwert für die maximale Uhrdifferenz ist 300 Sekunden (fünf Minuten). Sie können diesen Standardwert im Bereich libdefaults der Datei krb5.conf ändern.

Hinweis - Aus Sicherheitsgründen sollte die Uhrdifferenz nie mehr als 300 Sekunden betragen.

Da die Synchronisierung der Uhren zwischen KDCs und Kerberos-Clients wichtig ist, sollten Sie die NTP-Software (Network Time Protocol) zur Synchronisierung verwenden. Die Oracle Solaris-Software enthält die frei verfügbare NTP-Software der University of Delaware.

Hinweis - Uhren können auch mit dem rdate-Befehl und den cron-Jobs synchronisiert werden, was einfacher als die Verwendung von NTP sein kann. In diesem Abschnitt steht jedoch NTP im Vordergrund. Wenn Sie die Uhren über das Netzwerk synchronisieren, muss das Protokoll zur Synchronisierung der Uhren selbst sicher sein.

NTP ermöglicht eine genaue Zeit- oder Netzwerkuhrsynchronisierung (oder beides) in einer Netzwerkumgebung. Im Prinzip ist NTP eine Server-Client-Implementierung. Sie wählen ein System als Master-Uhr aus (den NTP-Server). Dann richten Sie alle anderen Systeme (die NTP-Clients) zur Synchronisierung der Uhren mit der Master-Uhr ein.

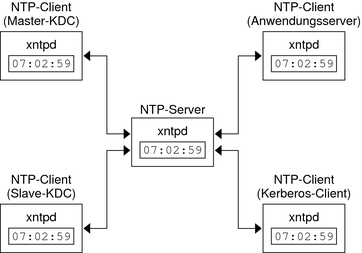

NTP synchronisiert die Uhren mithilfe des Dämons xntpd, der eine UNIX-Systemuhrzeit einrichtet und aufrechterhält, die den Internetstandardzeit-Servern entspricht. Die folgende Abbildung zeigt ein Beispiel der NTP-Implementierung mit Server und Client.

Abbildung 23-1 Synchronisieren von Uhren mit NTP

Damit die Uhren von KDCs und Kerberos-Clients synchronisiert sind, müssen Sie folgende Schritte ausführen:

Einrichten eines NTP-Servers auf dem Netzwerk. Bei diesem Server kann es sich um ein beliebiges System handeln, mit Ausnahme des Master-KDC. Die NTP-Server-Aufgabe finden Sie unter Verwalten von Network Time Protocol (Aufgaben) in Systemverwaltungshandbuch: Netzwerkdienste.

KDCs und Kerberos-Clients müssen bei ihrer Konfiguration im Netzwerk als NTP-Clients des NTP-Servers eingerichtet werden. Die NTP-Client-Aufgabe finden Sie unter Verwalten von Network Time Protocol (Aufgaben) in Systemverwaltungshandbuch: Netzwerkdienste.