| Omitir V�nculos de navegaci�n | |

| Salir de la Vista de impresi�n | |

|

Guía de administración del sistema: servicios IP |

| Omitir V�nculos de navegaci�n | |

| Salir de la Vista de impresi�n | |

|

Guía de administración del sistema: servicios IP |

Parte I Introducción a la administración del sistema: servicios IP

1. Conjunto de protocolos TCP/IP de Oracle Solaris (descripción general)

Parte II Administración de TCP/IP

2. Planificación de la red TCP/IP (tareas)

3. Introducción a IPv6 (descripción general)

4. Planificación de una red IPv6 (tareas)

5. Configuración de servicios de red TCP/IP y direcciones IPv4 (tareas)

6. Administración de interfaces de red (tareas)

Novedades en la administración de interfaces de red

Administración de interfaces (mapa de tareas)

Aspectos básicos sobre la administración de interfaces físicas

Tipos de interfaz de Oracle Solaris

Administración de interfaces de red individuales

Cómo obtener el estado de una interfaz

Cómo configurar una interfaz física tras la instalación del sistema

Cómo eliminar una interfaz física

SPARC: Cómo asegurarse de que la dirección MAC de una interfaz sea única

Administración de redes de área local virtuales

Descripción general de una configuración VLAN

Etiquetas VLAN y puntos de conexión físicos

Planificación de una red para redes VLAN

Descripción general de agregaciones de vínculos

Conceptos básicos de agregaciones de vínculos

Agregaciones de vínculos de extremo a extremo

Directivas y equilibrio de la carga

Requisitos para agregaciones de vínculos

Cómo crear una agregación de vínculos

Cómo eliminar una interfaz de una agregación

Cómo configurar VLAN a través de una adición de vínculos

7. Configuración de una red IPv6 (tareas).

8. Administración de redes TCP/IP (tareas)

9. Resolución de problemas de red (Tareas)

10. Descripción detallada de TCP/IP e IPv4 (referencia)

11. IPv6 en profundidad (referencia)

12. Acerca de DHCP (descripción general)

13. Planificación del servicio DHCP (tareas)

14. Configuración del servicio DHCP (tareas)

15. Administración de DHCP (tareas)

16. Configuración y administración del cliente DHCP

17. Solución de problemas de DHCP (referencia)

18. Comandos y archivos DHCP (referencia)

19. Arquitectura de seguridad IP (descripción general)

20. Configuración de IPsec (tareas)

21. Arquitectura de seguridad IP (referencia)

22. Intercambio de claves de Internet (descripción general)

23. Configuración de IKE (tareas)

24. Intercambio de claves de Internet (referencia)

25. Filtro IP en Oracle Solaris (descripción general)

27. IP para móviles (Descripción general)

28. Administración de IP móvil (tareas)

29. Archivos y comandos de IP para móviles (referencia)

30. Introducción a IPMP (descripción general)

31. Administración de IPMP (tareas)

Parte VII Calidad de servicio IP (IPQoS)

32. Introducción a IPQoS (Descripción general)

33. Planificación para una red con IPQoS (Tareas)

34. Creación del archivo de configuración IPQoS (Tareas)

35. Inicio y mantenimiento de IPQoS (Tareas)

36. Uso de control de flujo y recopilación de estadísticas (Tareas)

Una red de área local virtual (VLAN) es una subdivisión de una red de área local en la capa de vínculo de datos de la pila de protocolo TCP/IP. Puede crear redes VLAN para redes de área local que utilicen tecnología de nodo. Al asignar los grupos de usuarios en redes VLAN, puede mejorar la administración de red y la seguridad de toda la red local. También puede asignar interfaces del mismo sistema a redes VLAN diferentes.

Es recomendable dividir una red de área local en redes VLAN si necesita lo siguiente:

Cree una división lógica de grupos de trabajo.

Por ejemplo, suponga que todos los hosts de la planta de un edificio están conectados mediante una red de área local con nodos. Puede crear una VLAN para cada grupo de trabajo de la planta.

Designe diferentes directivas de seguridad para los grupos de trabajo.

Por ejemplo, las necesidades de seguridad del departamento de finanzas y el de informática son muy diferentes. Si los sistemas de ambos departamentos comparten la misma red local, puede crear una red VLAN independiente para cada departamento. Después, puede asignar la directiva de seguridad apropiada para cada VLAN.

Divida los grupos de trabajo en dominios de emisión administrables.

El uso de redes VLAN reduce el tamaño de los dominios de emisión y mejora la efectividad de la red.

La tecnología de red LAN con nodos permite organizar los sistemas de una red local en redes VLAN. Para poder dividir una red de área local en redes VLAN, debe tener nodos compatibles con la tecnología VLAN. Puede configurar todos los puertos de un nodo para que transfieran datos para una única VLAN o para varias VLAN, según el diseño de configuración VLAN. Cada fabricante utiliza procedimientos diferentes para configurar los puertos de un nodo.

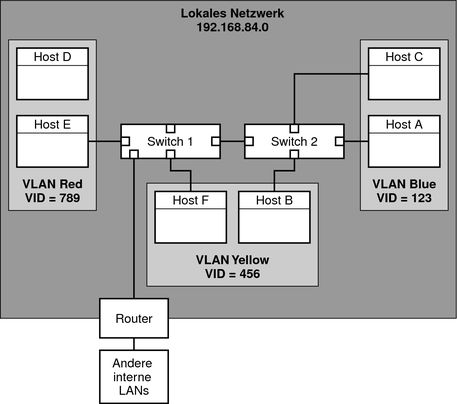

En la figura siguiente se muestra una red de área local con la dirección de subred 192.168.84.0. Esta red LAN está subdividida en tres redes VLAN, Roja, Amarilla y Azul.

Figura 6-1 Red de área local con tres redes VLAN

Los conmutadores 1 y 2 se encargan de la conexión a la red LAN 192.168.84.0. La red VLAN contiene sistemas del grupo de trabajo Contabilidad. Los sistemas del grupo de trabajo Recursos humanos se encuentran en la red VLAN Amarilla. Los sistemas del grupo de trabajo Tecnologías de la información se asignan a la VLAN Azul.

Cada VLAN de una red de área local está identificada por una etiqueta VLAN, o ID VLAN (VID). El VID se asigna durante la configuración de la red VLAN. El VID es un identificador de 12 bits entre 1 y 4094 que proporciona una identidad única para cada VLAN. En la Figura 6-1, la VLAN Roja tiene el VID 789, la VLAN Amarilla tiene el VID 456 y la VLAN Azul tiene el VID 123.

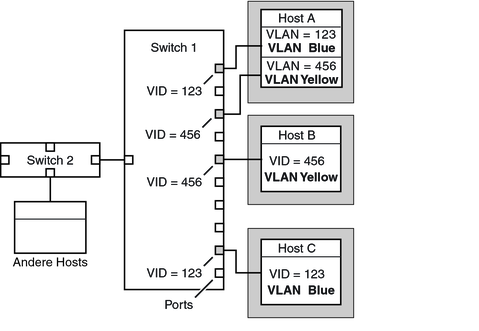

Al configurar los nodos para que admitan redes VLAN, es necesario asignar un VID a cada puerto. El VID del puerto debe ser el mismo que el VID asignado a la interfaz que se conecta al puerto, como se muestra en la siguiente figura.

Figura 6-2 Configuración de nodos de una red con redes VLAN

La Figura 6-2 muestra varios hosts que están conectados a diferentes VLAN. Hay dos hosts que pertenecen a la misma VLAN. En esta figura, las interfaces de red primaria de los tres hosts se conectan al conmutador 1. El host A es miembro de la red VLAN Azul. Por lo tanto, la interfaz del host A está configurada con el VID 123. Esta interfaz se conecta al puerto 1 en el conmutador 1, que se configura con el VID 123. El host B es miembro de la red VLAN Amarilla con el VID 456. La interfaz del host B se conecta al puerto 5 en el conmutador 1, que se configura con el VID 456. Por último, la interfaz del host C se conecta al puerto 9 en el conmutador 1. La red VLAN Azul se configura con el VID 123.

La figura también muestra que un único host puede también pertenecer a más de una VLAN. Por ejemplo, Host A tiene dos VLAN configuradas a través de la interfaz del host. La segunda VLAN está configurada con el VID 456 y se conecta al puerto 3 que también está configurado con el VID 456. Por lo tanto, el Host A es miembro del Blue VLAN y del Yellow VLAN.

Durante la configuración de la red VLAN, debe especificar el punto de conexión físico o PPA de la red VLAN. El valor PPA se obtiene con esta fórmula:

driver-name + VID * 1000 + device-instance

El número de instancia de dispositivo debe ser menor que 1000.

Por ejemplo, para configurar una interfaz ce1 como parte de la red VLAN 456, se crearía el siguiente PPA:

ce + 456 * 1000 + 1= ce456001

Utilice el procedimiento siguiente para planificar las VLAN de la red.

Para ver un ejemplo básico de esta topología, consulte la Figura 6-1.

Nota - Puede que ya haya un esquema numerado de VLAN en la red. En tal caso, deberá crear los VID dentro del esquema numerado de VLAN.

# dladm show-link

No es necesario configurar todas las interfaces de un sistema en la misma red VLAN.

Anote el VID de cada interfaz y el puerto de nodo al que están conectadas.

Consulte la documentación del fabricante del nodo para ver las instrucciones de configuración.

Ahora Oracle Solaris admite redes de área local virtuales en los siguientes tipos de interfaz:

ce

bge

xge

e1000g

De los tipos de interfaces antiguas, sólo la interfaz ce puede hacerse miembro de una red VLAN. Puede configurar interfaces de diferentes tipos en la misma red VLAN.

Nota - Puede configurar varias redes VLAN en un grupo IPMP. Para obtener más información sobre los grupos IPMP, consulte Configuraciones de interfaces IPMP.

La función de administrador principal incluye el perfil de administrador principal. Para crear el rol y asignarlo a un usuario, consulte el Capítulo 2, Trabajo con Solaris Management Console (tareas) de Guía de administración del sistema: administración básica.

# dladm show-link

El resultado muestra los tipos de interfaz disponibles:

ce0 type: legacy mtu: 1500 device: ce0 ce1 type: legacy mtu: 1500 device: ce1 bge0 type: non-vlan mtu: 1500 device: bge0 bge1 type: non-vlan mtu: 1500 device: bge1 bge2 type: non-vlan mtu: 1500 device: bge2

# ifconfig interface-PPA plumb IP-address up

Por ejemplo, para configurar la interfaz ce1 con una nueva dirección IP 10.0.0.2 en una red VLAN con el VID 123, se utilizaría el siguiente comando:

# ifconfig ce123001 plumb 10.0.0.2 up

Nota - Puede asignar direcciones IPv4 e IPv6 a VLAN, como sucede con otras interfaces.

# cat hostname.interface-PPA IPv4-address

Ejemplo 6-3 Configuración de una VLAN

En este ejemplo se muestra cómo configurar los dispositivos bge1 y bge2 en una VLAN con el VID 123.

# dladm show-link

ce0 type: legacy mtu: 1500 device: ce0

ce1 type: legacy mtu: 1500 device: ce1

bge0 type: non-vlan mtu: 1500 device: bge0

bge1 type: non-vlan mtu: 1500 device: bge1

bge2 type: non-vlan mtu: 1500 device: bge2

# ifconfig bge123001 plumb 10.0.0.1 up

# ifconfig bge123002 plumb 10.0.0.2 up

# cat hostname.bge123001 10.0.0.1

# cat hostname.bge123002 10.0.0.2

# ifconfig -a

lo0: flags=2001000849 <UP,LOOPBACK,RUNNING,MULTICAST,IPv4,VIRTUAL> mtu 8232 index 1

inet 127.0.0.1 netmask ff000000

bge123001: flags=201000803<UP,BROADCAST,MULTICAST,IPv4,CoS> mtu 1500 index 2

inet 10.0.0.1 netmask ff000000 broadcast 10.255.255.255

ether 0:3:ba:7:84:5e

bge123002:flags=201000803 <UP,BROADCAST,MULTICAST,IPv4,CoS> mtu 1500 index 3

inet 10.0.0.2 netmask ff000000 broadcast 10.255.255.255

ether 0:3:ba:7:84:5e

ce0: flags=1000843 <UP,BROADCAST,RUNNING,MULTICAST,IPv4>mtu 1500 index 4

inet 192.168.84.253 netmask ffffff00 broadcast 192.168.84.255

ether 0:3:ba:7:84:5e

# dladm show-link

ce0 type: legacy mtu: 1500 device: ce0

ce1 type: legacy mtu: 1500 device: ce1

bge0 type: non-vlan mtu: 1500 device: bge0

bge1 type: non-vlan mtu: 1500 device: bge1

bge2 type: non-vlan mtu: 1500 device: bge2

bge123001 type: vlan 123 mtu: 1500 device: bge1

bge123002 type: vlan 123 mtu: 1500 device: bge2