| Omitir V�nculos de navegaci�n | |

| Salir de la Vista de impresi�n | |

|

Guía de administración del sistema: servicios de seguridad |

| Omitir V�nculos de navegaci�n | |

| Salir de la Vista de impresi�n | |

|

Guía de administración del sistema: servicios de seguridad |

Parte I Descripción general de la seguridad

1. Servicios de seguridad (descripción general)

Parte II Seguridad de sistemas, archivos y dispositivos

2. Gestión de seguridad de equipos (descripción general)

3. Control de acceso a sistemas (tareas)

4. Control de acceso a dispositivos (tareas)

5. Uso de la herramienta básica de creación de informes de auditoría (tareas)

6. Control de acceso a archivos (tareas)

7. Uso de la herramienta automatizada de mejora de la seguridad (tareas)

Parte III Roles, perfiles de derechos y privilegios

8. Uso de roles y privilegios (descripción general)

9. Uso del control de acceso basado en roles (tareas)

10. Control de acceso basado en roles (referencia)

Parte IV Servicios criptográficos

13. Estructura criptográfica de Oracle Solaris (descripción general)

14. Estructura criptográfica de Oracle Solaris (tareas)

15. Estructura de gestión de claves de Oracle Solaris

Parte V Servicios de autenticación y comunicación segura

16. Uso de servicios de autenticación (tareas)

19. Uso de Oracle Solaris Secure Shell (tareas)

20. Oracle Solaris Secure Shell (referencia)

21. Introducción al servicio Kerberos

22. Planificación del servicio Kerberos

23. Configuración del servicio Kerberos (tareas)

24. Mensajes de error y resolución de problemas de Kerberos

25. Administración de las políticas y los principales de Kerberos (tareas)

26. Uso de aplicaciones Kerberos (tareas)

27. El servicio Kerberos (referencia)

Parte VII Auditoría de Oracle Solaris

28. Auditoría de Oracle Solaris (descripción general)

¿Cómo se relaciona la auditoría con la seguridad?

Conceptos y terminología de auditoría

Clases de auditoría y preselección

Registros de auditoría y tokens de auditoría

Módulos de complemento de auditoría

Almacenamiento de la pista de auditoría

Examen de la pista de auditoría

Auditoría en un sistema con zonas de Oracle Solaris

Mejoras de la auditoría en la versión Solaris 10

29. Planificación de la auditoría de Oracle Solaris

30. Gestión de la auditoría de Oracle Solaris (tareas)

La auditoría es la recopilación de datos sobre el uso de los recursos del sistema. Los datos de auditoría proporcionan un registro de los eventos del sistema relacionados con la seguridad. Estos datos se pueden utilizar para asignar responsabilidad para acciones que ocurren en un host. La auditoría correcta comienza con dos funciones de seguridad: identificación y autenticación. En cada inicio de sesión, después de que un usuario proporciona un nombre de usuario y una contraseña, un único ID de sesión de auditoría se genera y se asocia con el proceso del usuario. El ID de sesión de auditoría es heredado por cada proceso que se inicia durante la sesión de inicio de sesión. Incluso si un usuario cambia la identidad dentro de una única sesión, todas las acciones del usuario se rastrean con el mismo ID de sesión de auditoría. Para obtener más detalles sobre cómo cambiar la identidad, consulte la página del comando man su(1M).

El servicio de auditoría hace que lo siguiente sea posible:

Supervisión de eventos relacionados con la seguridad que ocurren en el host

Registro de los eventos en una pista de auditoría de toda la red

Detección de uso incorrecto o actividad no autorizada

Revisión de patrones de acceso e historiales de acceso de personas y objetos

Detección de intentos para eludir los mecanismos de protección

Detección de uso ampliado de privilegio que se produce cuando un usuario cambia la identidad

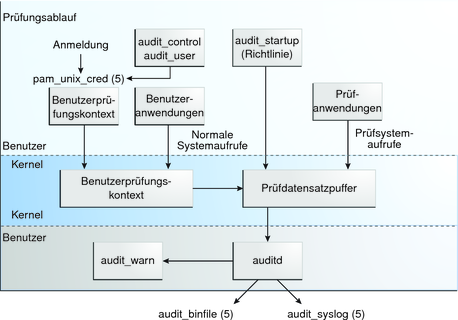

Durante la configuración del sistema, preselecciona las clases de registros de auditoría que desea supervisar. También puede ajustar el grado de auditoría que se realiza para usuarios individuales. En la siguiente figura, se muestran los detalles del flujo de auditoría de Oracle Solaris.

Figura 28-1 El flujo de auditoría

Después de que los datos de auditoría se recopilan en el núcleo, los complementos distribuyen los datos a las ubicaciones adecuadas. A continuación, las herramientas de postselección permiten reducir y examinar partes interesantes de la pista de auditoría. Por ejemplo, puede elegir revisar registros de auditoría de usuarios individuales o grupos específicos. Puede examinar todos los registros de un tipo determinado de evento en un día específico. O puede seleccionar registros que se han generado a una hora determinada del día.

Los sistemas que instalan zonas no globales pueden auditar todas las zonas de forma idéntica desde la zona global. Estos sistemas también se pueden configurar para recopilar diferentes registros en las zonas no globales. Para obtener más información, consulte Auditoría y zonas de Oracle Solaris.