| Omitir V�nculos de navegaci�n | |

| Salir de la Vista de impresi�n | |

|

Guía de administración del sistema: servicios de seguridad |

| Omitir V�nculos de navegaci�n | |

| Salir de la Vista de impresi�n | |

|

Guía de administración del sistema: servicios de seguridad |

Parte I Descripción general de la seguridad

1. Servicios de seguridad (descripción general)

Parte II Seguridad de sistemas, archivos y dispositivos

2. Gestión de seguridad de equipos (descripción general)

3. Control de acceso a sistemas (tareas)

4. Control de acceso a dispositivos (tareas)

5. Uso de la herramienta básica de creación de informes de auditoría (tareas)

6. Control de acceso a archivos (tareas)

7. Uso de la herramienta automatizada de mejora de la seguridad (tareas)

Parte III Roles, perfiles de derechos y privilegios

8. Uso de roles y privilegios (descripción general)

9. Uso del control de acceso basado en roles (tareas)

Configuración de RBAC (mapa de tareas)

Cómo planificar la implementación de RBAC

Cómo crear y asignar un rol con la interfaz gráfica de usuario

Cómo crear un rol desde la línea de comandos

Cómo asignar un rol a un usuario local

Cómo convertir el usuario root en un rol

Gestión de RBAC (mapa de tareas)

Cómo cambiar la contraseña de un rol

Cómo cambiar las propiedades de un rol

Cómo crear o modificar un perfil de derechos

Cómo cambiar las propiedades RBAC de un usuario

Cómo agregar propiedades RBAC a las aplicaciones antiguas

10. Control de acceso basado en roles (referencia)

Parte IV Servicios criptográficos

13. Estructura criptográfica de Oracle Solaris (descripción general)

14. Estructura criptográfica de Oracle Solaris (tareas)

15. Estructura de gestión de claves de Oracle Solaris

Parte V Servicios de autenticación y comunicación segura

16. Uso de servicios de autenticación (tareas)

19. Uso de Oracle Solaris Secure Shell (tareas)

20. Oracle Solaris Secure Shell (referencia)

21. Introducción al servicio Kerberos

22. Planificación del servicio Kerberos

23. Configuración del servicio Kerberos (tareas)

24. Mensajes de error y resolución de problemas de Kerberos

25. Administración de las políticas y los principales de Kerberos (tareas)

26. Uso de aplicaciones Kerberos (tareas)

27. El servicio Kerberos (referencia)

Parte VII Auditoría de Oracle Solaris

28. Auditoría de Oracle Solaris (descripción general)

29. Planificación de la auditoría de Oracle Solaris

30. Gestión de la auditoría de Oracle Solaris (tareas)

Después de configurar roles con los perfiles de derechos predeterminados de Oracle Solaris y asignar los roles a los usuarios, es posible utilizar los roles. Un rol se puede asumir en la línea de comandos. En Solaris Management Console, un rol también se puede utilizar para administrar el sistema de manera local y a través de la red.

Antes de empezar

Ya se debe tener asignado el rol. El servicio de nombres se debe actualizar con dicha información.

% roles Comma-separated list of role names is displayed

% su - rolename Password: <Type rolename password> $

El comando su - nombre_rol cambia el shell a un shell de perfil para el rol. Un shell de perfil reconoce los atributos de seguridad (autorizaciones, privilegios y bits de ID de conjunto).

$ /usr/ucb/whoami rolename

Ahora puede realizar tareas del rol en esta ventana de terminal.

Para conocer el procedimiento, consulte Cómo determinar los comandos con privilegios que puede ejecutar un rol.

Ejemplo 9-10 Asunsión del rol de administrador principal

En el siguiente ejemplo, el usuario asume el rol de administrador principal. En la configuración predeterminada, este rol es equivalente al superusuario. El rol luego comprueba los privilegios que están disponibles para cualquier comando que se escriba en el shell de perfil para el rol.

% roles

sysadmin,oper,primaryadm

% su - primaryadm

Password: <Type primaryadm password>

$ /usr/ucb/whoami Prompt has changed to role prompt

primaryadm

$ ppriv $$

1200: pfksh

flags = <none>

E (Effective): all

I (Inheritable): basic

P (Permitted): all

L (Limit): all

Para obtener información sobre los privilegios, consulte Privilegios (descripción general).

Ejemplo 9-11 Asunción del rol root

En el siguiente ejemplo, el usuario asume el rol root. El rol se creó en Cómo convertir el usuario root en un rol.

% roles

root

% su - root

Password: <Type root password>

# /usr/ucb/whoami Prompt has changed to role prompt

root

$ ppriv $$

1200: pfksh

flags = <none>

E: all

I: basic

P: all

L: all

Para obtener información sobre los privilegios, consulte Privilegios (descripción general).

Ejemplo 9-12 Asunción del rol de administrador del sistema

En el siguiente ejemplo, el usuario asume el rol de administrador del sistema. A diferencia del rol de administrador principal, el administrador del sistema tiene el conjunto básico de privilegios en su conjunto vigente.

% roles

sysadmin,oper,primaryadm

% su - sysadmin

Password: <Type sysadmin password>

$ /usr/ucb/whoami Prompt has changed to role prompt

sysadmin

$ ppriv $$

1200: pfksh

flags = <none>

E: basic

I: basic

P: basic

L: all

Para obtener información sobre los privilegios, consulte Privilegios (descripción general). Para obtener una breve descripción de las capacidades del rol, consulte Perfil de derechos de administrador del sistema.

Para cambiar información en la interfaz gráfica de usuario de Solaris Management Console, se necesitan capacidades administrativas. Un rol proporciona capacidades administrativas. Si desea ver información, debe tener la autorización solaris.admin.usermgr.read. El perfil de derechos de usuario de Solaris básico incluye esta autorización.

Antes de empezar

Ya debe tener asignado un rol administrativo que pueda cambiar las propiedades de usuarios o roles. Por ejemplo, el rol de administrador principal puede cambiar las propiedades de usuarios o roles.

% /usr/sbin/smc &

Para obtener instrucciones detalladas, consulte Uso de las herramientas de gestión de Solaris con RBAC (mapa de tareas) de Guía de administración del sistema: administración básica.

Navegue hasta la caja de herramientas que contiene la herramienta o el conjunto en el ámbito de servicio de nombres adecuado, y haga clic en el icono. Los ámbitos son archivos (locales), NIS, NIS+ y LDAP. Si no se muestra la caja de herramientas adecuada en el panel de navegación, en el menú Console, seleccione Open Toolbox y cargue la caja de herramientas correspondiente.

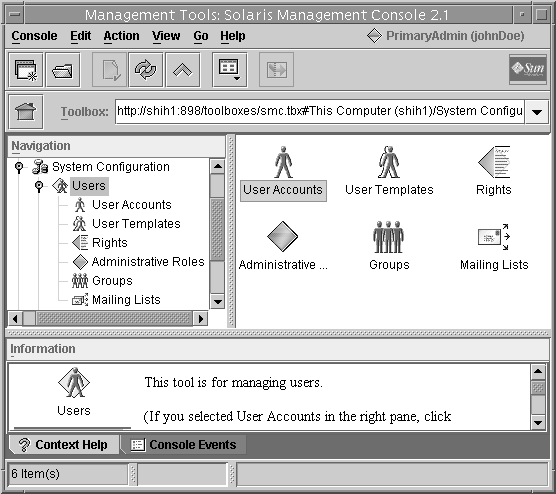

Navegue hasta la herramienta o el conjunto, y haga clic en el icono. Las herramientas para gestionar los elementos de RBAC se encuentran en la herramienta Users, como se muestra en la siguiente figura.

La opción de menú Role del cuadro de diálogo muestra los roles que tiene asignados. Seleccione un rol y escriba la contraseña del rol.