| Ignorer les liens de navigation | |

| Quitter l'aperu | |

|

Guide d'administration système : services IP |

Partie I Introduction à l'administration système : services IP

1. Suite de protocoles réseau TCP/IP Oracle Solaris (présentation)

Partie II Administration TCP/IP

2. Planification de votre réseau TCP/IP (tâches)

4. Planification d'un réseau IPv6 (tâches)

5. Configuration des services réseau TCP/IP et de l'adressage IPv4 (tâches)

6. Administration d'interfaces réseau (tâches)

7. Configuration d'un réseau IPv6 (tâches)

8. Gestion d'un réseau TCP/IP (tâches)

9. Dépannage des problèmes de réseau (tâches)

10. Présentation détaillée de TCP/IP et IPv4 (référence)

11. Présentation détaillée de IPv6 (référence)

12. À propos de DHCP (présentation)

13. Planification pour le service DHCP (liste des tâches)

14. Configuration du service DHCP (tâches)

15. Administration de DHCP (tâches)

16. Configuration et administration du client DHCP

17. Résolution des problèmes DHCP (référence)

18. Commandes et fichiers DHCP (référence)

19. Architecture IPsec (présentation)

Associations de sécurité IPsec

Mécanismes de protection IPsec

ESP (Encapsulating Security Payload, association de sécurité)

Considérations de sécurité lors de l'utilisation de AH et ESP

Authentification et chiffrement dans IPsec

Algorithmes d'authentification dans IPsec

Algorithmes de chiffrement dans IPsec

Stratégies de protection IPsec

Modes Transport et Tunnel dans IPsec

Réseaux privés virtuels et IPsec

Passage de la translation d'adresses et IPsec

Modifications IPsec dans la version Solaris10

20. Configuration d'IPsec (tâches)

21. Architecture IPsec (référence)

22. Protocole IKE (présentation)

23. Configuration du protocole IKE (tâches)

25. IP Filter dans Oracle Solaris (présentation)

28. Administration de Mobile IP (tâches)

29. Fichiers et commandes de Mobile IP (références)

31. Administration d'IPMP (tâches)

Partie VII Qualité de service IP (IPQoS)

32. Présentation d'IPQoS (généralités)

33. Planification d'un réseau IPQoS (tâches)

34. Création du fichier de configuration IPQoS (tâches)

35. Démarrage et maintenance d'IPQoS (tâches)

36. Utilisation de la comptabilisation des flux et de la collecte statistique (tâches)

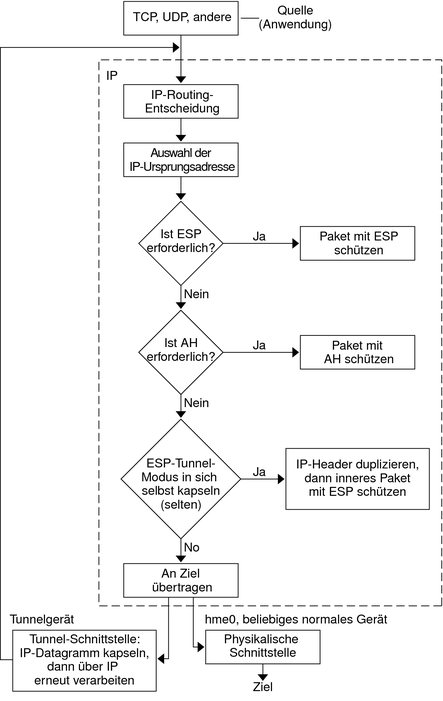

La Figure 19-1 illustre la procédure suivie par un paquet adressé IP, en tant que partie intégrante d'un datagramme IP lors d'un appel IPsec sur un paquet sortant. Le diagramme du flux indique l'endroit auquel les en-têtes d'authentification AH et les associations de sécurité ESP sont susceptibles d'être appliqués au paquet. Les méthodes d'application de ces entités et de sélection des algorithmes sont décrites dans les sections suivantes.

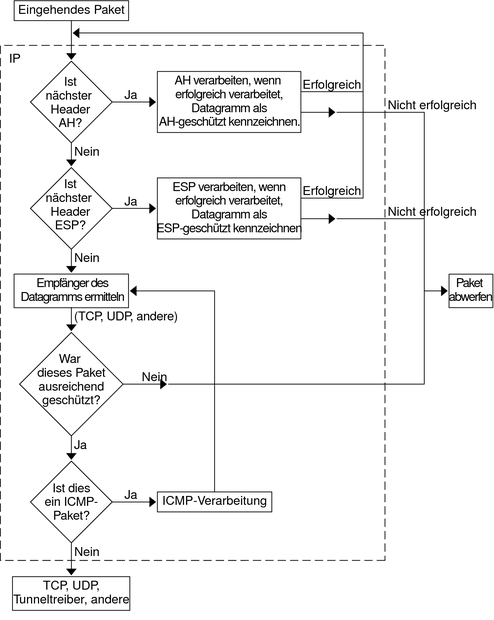

La Figure 19-2 illustre le processus entrant IPsec.

Figure 19-1 Application d'IPsec au processus de paquet sortant

Figure 19-2 Application d'IPsec au processus de paquet entrant