| Ignorer les liens de navigation | |

| Quitter l'aperu | |

|

Procédures de l'administrateur Oracle Solaris Trusted Extensions |

| Ignorer les liens de navigation | |

| Quitter l'aperu | |

|

Procédures de l'administrateur Oracle Solaris Trusted Extensions |

1. Concepts d'administration de Trusted Extensions

2. Outils d'administration de Trusted Extensions

3. Mise en route en tant qu'administrateur Trusted Extensions (tâches)

4. Exigences de sécurité sur un système Trusted Extensions (présentation)

Fonctions de sécurité configurables d'Oracle Solaris

Interfaces de Trusted Extensions pour la configuration des fonctions de sécurité

Extension des mécanismes de sécurité d'Oracle Solaris par Trusted Extensions

Fonctions de sécurité de Trusted Extensions

Application des exigences de sécurité

Exigences de sécurité et utilisateurs

Pratiques de suppression d'un utilisateur

Personnalisation de Solaris Trusted Extensions (CDE)

Personnalisation du tableau de bord

Personnalisation du menu de l'espace de travail

5. Administration des exigences de sécurité dans Trusted Extensions (tâches)

6. Utilisateurs, droits et rôles dans Trusted Extensions (présentation)

7. Gestion des utilisateurs, des droits et des rôles dans Trusted Extensions (tâches)

8. Administration à distance dans Trusted Extensions (tâches)

9. Trusted Extensions et LDAP (présentation)

10. Gestion des zones dans Trusted Extensions (tâches)

11. Gestion et montage de fichiers dans Trusted Extensions (tâches)

12. Gestion de réseaux de confiance (présentation)

13. Gestion des réseaux dans Trusted Extensions (tâches)

14. Messagerie multiniveau dans Trusted Extensions (présentation)

15. Gestion de l'impression étiquetée (tâches)

16. Périphériques dans Trusted Extensions (présentation)

17. Gestion des périphériques pour Trusted Extensions (tâches)

18. Audit de Trusted Extensions (présentation)

19. Gestion des logiciels dans Trusted Extensions (tâches)

A. Guide de référence rapide pour l'administration de Trusted Extensions

Par défaut, les utilisateurs standard peuvent effectuer des opérations de couper-coller, copier-coller, et glisser-déposer sur les fichiers et les sélections. La source et la cible doivent être à la même étiquette.

La modification d'étiquettes de fichiers ou d'informations dans les fichiers nécessite une autorisation. Lorsque les utilisateurs sont autorisés à modifier le niveau de sécurité de données, l'application gestionnaire de sélection sert d'intermédiaire pour le transfert. Dans Trusted CDE, le fichier /usr/dt/config/sel_config contrôle les actions de modification de l'étiquette de fichiers et les opérations de couper-copier d'informations vers une autre étiquette. Dans Trusted JDS, le fichier /usr/share/gnome/sel_config contrôle ces transferts. Dans Trusted CDE, l'application /usr/dt/bin/sel_mgr contrôle les opérations de glisser-déposer entre les fenêtres. Comme les tableaux suivants l'illustrent, la modification de l'étiquette d'une sélection est plus restrictive que celle d'un fichier.

Le tableau suivant récapitule les règles régissant la modification de l'étiquette de fichiers. Les règles s'appliquent aux opérations de couper-coller, copier-coller et glisser-déposer.

Tableau 4-1 Conditions pour le nouvel étiquetage de fichiers

|

Des règles différentes s'appliquent aux sélections dans une fenêtre ou un fichier. L'opération de glisser-déposer de sélections nécessite toujours des étiquettes et des propriétaires identiques. L'opération de glisser-déposer entre les fenêtres est effectuée par le biais de l'application gestionnaire de sélection, et non pas par le fichier sel_config.

Les règles applicables à la modification de l'étiquette de sélections sont résumées dans le tableau ci-dessous.

Tableau 4-2 Conditions pour le nouvel étiquetage de sélections

|

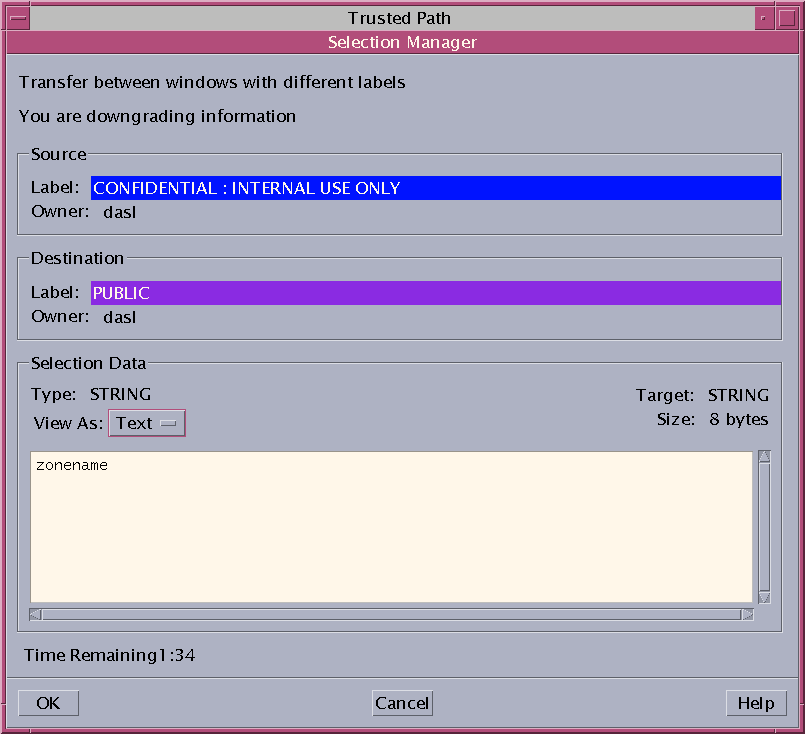

Trusted Extensions prévoit une confirmation de la sélection pour les modifications d'étiquette. Cette fenêtre s'affiche lorsqu'un utilisateur autorisé tente de modifier l'étiquette d'un fichier ou d'une sélection. L'utilisateur dispose de 120 secondes pour confirmer l'opération. La modification du niveau de sécurité des données sans cette fenêtre nécessite l'autorisation solaris.label.win.noview, en plus des autorisations de modification de l'étiquette. L'illustration suivante montre une sélection, zonename, dans la fenêtre.

Par défaut, le fenêtre de confirmation de sélection s'affiche lorsque les données sont transférées vers une autre étiquette. Si une sélection nécessite plusieurs décisions de transfert, le mécanisme de réponse automatique permet de répondre une seule fois pour plusieurs transferts. Pour plus d'informations, reportez-vous à la page de manuel sel_config(4) et à la section suivante.

Le fichier sel_config est vérifié pour déterminer le comportement de la fenêtre de confirmation de sélection d'une opération de mise à niveau ou de rétrogradation d'une étiquette.

Le fichier sel_config définit :

les types de sélections auxquelles une réponse automatique est donnée ;

si certains types d'opérations peuvent être automatiquement confirmés ;

si la boîte de dialogue de confirmation de sélection s'affiche.

Dans Trusted CDE, l'administrateur de sécurité peut modifier les valeurs par défaut à l'aide de l'action Configure Section Confirmation (Configurer la confirmation de sélection) dans le dossier Trusted_Extensions. Les nouveaux paramètres prennent effet lors de l'ouverture de session suivante. Dans Solaris Trusted Extensions (JDS), l'action CDE n'est pas disponible. Pour modifier les valeurs par défaut, modifiez le fichier /usr/share/gnome/sel_config dans un éditeur de texte.