| Ignorer les liens de navigation | |

| Quitter l'aperu | |

|

Procédures de l'administrateur Oracle Solaris Trusted Extensions |

| Ignorer les liens de navigation | |

| Quitter l'aperu | |

|

Procédures de l'administrateur Oracle Solaris Trusted Extensions |

1. Concepts d'administration de Trusted Extensions

2. Outils d'administration de Trusted Extensions

Outils d'administration de Trusted Extensions

Outils de la Console de gestion Solaris

Outils de Trusted Extensions dans la Console de gestion Solaris

Communication client-serveur avec la Console de gestion Solaris

Documentation de la Console de gestion Solaris

Générateur d'étiquettes dans Trusted Extensions

Outils de ligne de commande dans Trusted Extensions

Administration à distance dans Trusted Extensions

3. Mise en route en tant qu'administrateur Trusted Extensions (tâches)

4. Exigences de sécurité sur un système Trusted Extensions (présentation)

5. Administration des exigences de sécurité dans Trusted Extensions (tâches)

6. Utilisateurs, droits et rôles dans Trusted Extensions (présentation)

7. Gestion des utilisateurs, des droits et des rôles dans Trusted Extensions (tâches)

8. Administration à distance dans Trusted Extensions (tâches)

9. Trusted Extensions et LDAP (présentation)

10. Gestion des zones dans Trusted Extensions (tâches)

11. Gestion et montage de fichiers dans Trusted Extensions (tâches)

12. Gestion de réseaux de confiance (présentation)

13. Gestion des réseaux dans Trusted Extensions (tâches)

14. Messagerie multiniveau dans Trusted Extensions (présentation)

15. Gestion de l'impression étiquetée (tâches)

16. Périphériques dans Trusted Extensions (présentation)

17. Gestion des périphériques pour Trusted Extensions (tâches)

18. Audit de Trusted Extensions (présentation)

19. Gestion des logiciels dans Trusted Extensions (tâches)

A. Guide de référence rapide pour l'administration de Trusted Extensions

Le terme périphérique désigne soit un périphérique physique connecté à un ordinateur, soit un périphérique simulé par un logiciel et appelé pseudopériphérique. Pour assurer la protection correcte des données, les périphériques doivent être contrôlés car ils permettent l'importation et l'exportation de données depuis et vers un système. Trusted Extensions a recours à l'allocation de périphériques et aux plages d'étiquettes des périphériques pour contrôler les données transitant via des périphériques.

Disposent par exemple de plages d'étiquettes des périphériques tels que les mémoires graphiques, les lecteurs de bande, les unités de disquette et de CD-ROM, les imprimantes et les périphériques USB.

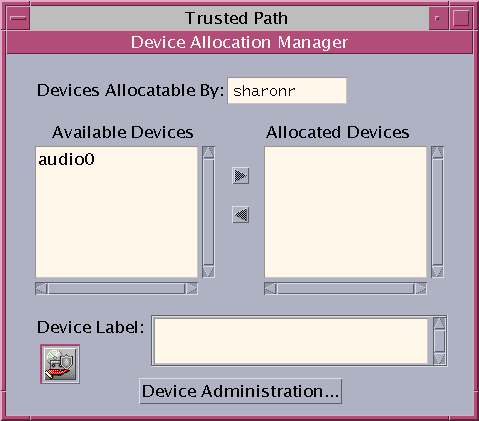

Les utilisateurs allouent des périphériques via le gestionnaire d'allocation de périphériques (Device Allocation Manager). Le gestionnaire d'allocation de périphériques monte le périphérique, exécute un script de nettoyage pour préparer le périphérique et effectue l'allocation. Lorsqu'il a terminé, l'utilisateur libère le périphérique par le biais du gestionnaire d'allocation de périphériques, lequel exécute un autre script de nettoyage, démonte et libère le périphérique.

Figure 2-1 Icône du gestionnaire d'allocation de périphériques dans Trusted CDE

Vous pouvez gérer les périphériques à l'aide de l'outil Device Administration (Administration des périphériques) à partir du gestionnaire d'allocation de périphériques. Les utilisateurs standard ne peuvent pas accéder à l'outil Device Administration.

Remarque - Dans Solaris Trusted Extensions (JDS), cette interface graphique s'appelle Device Manager (Gestionnaire de périphériques), et le bouton Device Administration s'appelle Administration.

Figure 2-2 Interface graphique du gestionnaire d'allocation de périphériques

Pour plus d'informations à propos de la protection des périphériques dans Trusted Extensions, reportez-vous au Chapitre 17Gestion des périphériques pour Trusted Extensions (tâches) .