| Ignorer les liens de navigation | |

| Quitter l'aperu | |

|

Guide de l'utilisateur Oracle Solaris Trusted Extensions |

| Ignorer les liens de navigation | |

| Quitter l'aperu | |

|

Guide de l'utilisateur Oracle Solaris Trusted Extensions |

1. Présentation du logiciel Solaris Trusted Extensions

2. Connexion à Trusted Extensions (tâches)

3. Utilisation de Trusted Extensions (tâches)

Sécurité visible du bureau dans Trusted Extensions

Processus de déconnexion de Trusted Extensions

Travail sur un système étiqueté

Verrouillage et déverrouillage de l'écran

Déconnexion de Trusted Extensions

Procédure d'affichage de vos fichiers dans un espace de travail étiqueté

Procédure d'accès aux pages de manuel Trusted Extensions

Procédure d'accès à l'aide en ligne de Trusted Extensions

Procédure de personnalisation du menu Workspace de CDE

Procédure d'accès aux fichiers d'initialisation de chaque étiquette

Procédure d'affichage interactif d'une étiquette de fenêtre

Exécution de certaines tâches de bureau courantes dans Trusted Extensions

Réalisation d'actions sécurisées

Procédure de modification du mot de passe dans Trusted Extensions

Procédure de connexion à une étiquette différente

Procédure d'allocation d'un périphérique dans Trusted Extensions

Procédure de libération d'un périphérique dans Trusted Extensions

Procédure d'adoption d'un rôle dans Trusted Extensions

Procédure de modification de l'étiquette d'un espace de travail

Procédure d'ajout d'un espace de travail possédant une étiquette particulière

Procédure de basculement vers un espace de travail possédant une étiquette différente

Procédure de déplacement d'une fenêtre vers un autre espace de travail

Procédure de détermination de l'étiquette d'un fichier

Procédure de déplacement de données entre les étiquettes

Procédure de déplacement de fichiers entre les étiquettes dans Trusted CDE

Les tâches suivantes liées à la sécurité nécessitent le chemin de confiance.

| Attention - Si le symbole de confiance est absent lorsque vous tentez d'effectuer une action liée à la sécurité, contactez immédiatement votre administrateur de sécurité. Le problème de votre système pourrait être grave. |

Contrairement au SE Solaris, Trusted Extensions fournit une interface graphique pour modifier votre mot de passe. L'interface graphique prend le contrôle du pointeur jusqu'à ce que l'opération sur le mot de passe soit terminée. Pour arrêter un processus qui a saisi le pointeur de la souris, reportez-vous à la section Reprise du contrôle du focus actuel du bureau du Procédures de l’administrateur Oracle Solaris Trusted Extensions.

Cette action confirme que vous êtes l'utilisateur légitime de ce nom d'utilisateur. Pour des raisons de sécurité, le mot de passe ne s'affiche pas lorsque vous le saisissez.

| Attention - Lorsque vous saisissez votre mot de passe, assurez-vous que le curseur se trouve dans la boîte de dialogue Change Password (Modifier le mot de passe) et que le symbole de confiance est affiché. Si le curseur ne se trouve pas dans la boîte de dialogue, vous risquez de saisir par inadvertance votre mot de passe dans une autre fenêtre, dans laquelle le mot de passe pourrait être vu par un autre utilisateur. Si le symbole de confiance n'est pas affiché, il est possible qu'un autre utilisateur tente de voler votre mot de passe. Contactez immédiatement votre administrateur de sécurité. |

L'étiquette du premier espace de travail qui apparaît dans les sessions de connexion suivant la première connexion peut être définie sur toute étiquette de votre plage d'étiquettes.

Les utilisateurs peuvent configurer les caractéristiques de la session de démarrage pour chaque étiquette à laquelle ils se connectent.

Avant de commencer

Vous devez être connecté à une session multiniveau.

Pour plus d'informations, reportez-vous à la section Procédure d'ajout d'un espace de travail possédant une étiquette particulière.

Pour plus d'informations, reportez-vous à la section Exécution de certaines tâches de bureau courantes dans Trusted Extensions.

L'option de menu Allocate Device (Allouer le périphérique) permet de monter et d'allouer un périphérique pour votre usage exclusif. Si vous essayez d'utiliser un périphérique sans l'allouer, le message d'erreur Permission Denied (Permission refusée) apparaît.

Avant de commencer

Vous devez être autorisé pour allouer un périphérique.

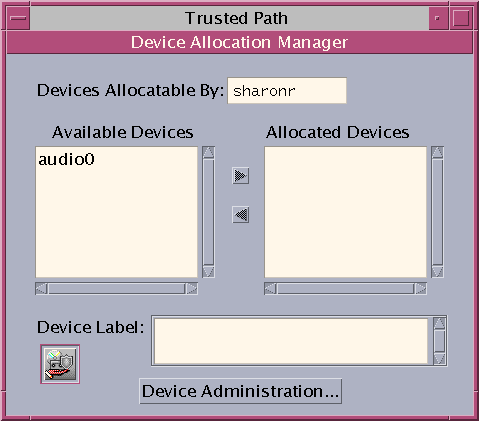

Ou, dans Trusted CDE, ouvrez le gestionnaire d'allocation de périphériques (Device Allocation Manager) à partir du sous-panneau Tools (Outils) du tableau de bord.

Figure 3-7 Icône d'allocation de périphériques dans Trusted CDE

Le gestionnaire d'allocation de périphériques s'affiche. Dans Solaris Trusted Extensions (JDS), cette interface graphique est appelée gestionnaire de périphériques (Device Manager).

Figure 3-8 Gestionnaire d'allocation de périphériques

Les périphériques que vous êtes autorisé à allouer avec votre étiquette active s'affichent dans la liste Available Devices (Périphériques disponibles) :

audion: indique un microphone et un haut-parleur

cdromn : indique un lecteur de CD-ROM

floppyn : indique un lecteur de disquette

mag_tapen : indique un lecteur de bande (transmission en continu)

rmdiskn : indique un disque amovible, tel qu'un disque ZIP, JAZ ou un support USB enfichable à chaud

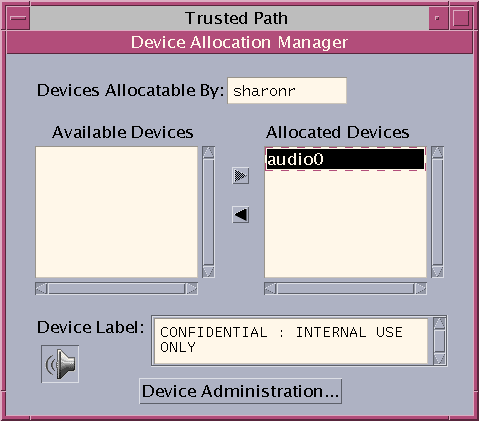

Déplacez le périphérique depuis la liste des périphériques disponibles (Available Devices) vers la liste des périphériques alloués (Allocated Devices).

Cette étape lance le script de nettoyage. Le script de nettoyage permet de s'assurer qu'aucune donnée issue d'autres transactions ne susbsiste sur le support.

Notez que l'étiquette de l'espace de travail actif est appliquée au périphérique. Les éventuelles données transférées vers ou à partir du support du périphérique doivent être dominées par cette étiquette.

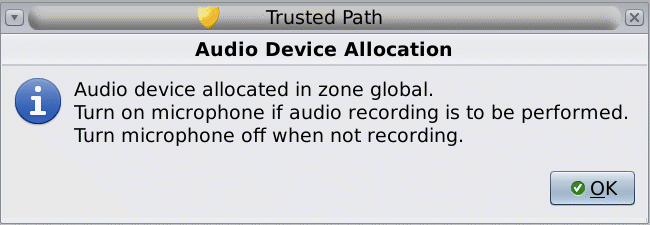

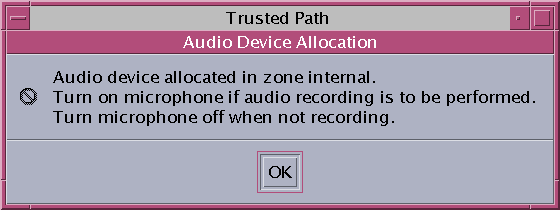

Les instructions garantissent que le support possède l'étiquette appropriée. Les instructions ci-après s'affichent par exemple pour l'utilisation d'un microphone.

Figure 3-9 Instructions relatives à l'utilisation d'un microphone

Le périphérique est ensuite monté. Le nom du périphérique apparaît maintenant dans la liste des périphériques alloués. Ce périphérique est maintenant alloué pour votre usage exclusif.

Exemple 3-3 Chargement des supports amovibles pour lire un système de fichiers

Dans cet exemple, un utilisateur souhaite charger des informations sur son système à partir d'un CD-ROM étiqueté SECRET. Il est autorisé à allouer le CD-ROM.

Tout d'abord, il crée un espace de travail possédant l'étiquette SECRET. Dans cet espace de travail, il ouvre le gestionnaire d'allocation de périphériques et alloue le lecteur de CD-ROM. Il insère ensuite le CD et répond yes (oui) à la requête de montage.

Le logiciel monte le CD et le gestionnaire de fichiers s'affiche. Le répertoire actif est défini sur le point de montage.

Exemple 3-4 Allocation d'un périphérique audio

Dans cet exemple, un utilisateur alloue le périphérique audio sur son système. Lorsqu'il déplace le périphérique audio vers la liste des périphériques alloués, le message suivant s'affiche :

Le périphérique est alloué à l'étiquette Confidential : Internal Use Only. L'utilisateur visualise l'étiquette lorsqu'il sélectionne le périphérique dans la liste des périphériques alloués.

Une fois que l'utilisateur a terminé d'utiliser le périphérique audio, il le libère. Le système lui rappelle de désactiver le microphone.

Erreurs fréquentes

Si le périphérique que vous souhaitez utiliser ne figure pas dans la liste, contactez votre administrateur. Le périphérique peut être dans un état d'erreur ou être utilisé par quelqu'un d'autre. Ou vous n'êtes peut-être pas autorisé à utiliser le périphérique.

Si vous passez à l'espace de travail d'un rôle différent ou à un espace de travail d'étiquette différente, le périphérique alloué ne peut pas fonctionner. Pour utiliser le périphérique avec la nouvelle étiquette, vous devez libérer le périphérique au niveau de l'étiquette initiale, puis l'allouer à la nouvelle étiquette. Dans Trusted CDE, lorsque vous utilisez la commande Occupy Workspace (Occuper l'espace de travail) dans le menu de la fenêtre pour déplacer le gestionnaire d'allocation de périphériques vers le nouvel espace de travail, les listes de périphériques disponibles et de périphériques alloués changent pour refléter le contexte correct. Le gestionnaire de périphériques dans Trusted JDS fonctionne de la même manière lorsque vous déplacez l'interface graphique vers un espace de travail possédant une autre étiquette.

Si une fenêtre du gestionnaire de fichiers ou du navigateur de fichiers n'apparaît pas, ouvrez la fenêtre manuellement, puis naviguez jusqu'au répertoire root, /. Dans ce répertoire, naviguez jusqu'au périphérique alloué pour afficher son contenu.

Le périphérique peut maintenant être utilisé par un autre utilisateur autorisé.

Contrairement au SE Solaris, Trusted Extensions fournit une interface graphique permettant d'assumer un rôle.

Si un·rôle vous a été affecté par l'administrateur de sécurité, le menu Trusted Path inclut une option de menu permettant d'adopter un rôle (Assume nom_du_rôle Role).

Sélectionnez Assume nom_du_rôle Role (Assumer le rôle nom_du_rôle).

Choisissez le nom du rôle dans le menu.

Cette action confirme que vous pouvez légitimement assumer ce rôle. Pour des raisons de sécurité, le mot de passe ne s'affiche pas lorsque vous le saisissez.

| Attention - Lorsque vous saisissez votre mot de passe, assurez-vous que le curseur se trouve dans la boîte de dialogue Change Password (Modifier le mot de passe) et que le symbole de confiance est affiché. Si le curseur ne se trouve pas dans la boîte de dialogue, vous risquez de saisir par inadvertance votre mot de passe dans une autre fenêtre, dans laquelle le mot de passe pourrait être vu par un autre utilisateur. Si le symbole de confiance n'est pas affiché, il est possible qu'un autre utilisateur tente de voler votre mot de passe. Contactez immédiatement votre administrateur de sécurité. |

Une fois le mot de passe du rôle accepté, le logiciel vous place dans un espace de travail du rôle. Dans Trusted JDS, l'espace de travail actif devient l'espace de travail du rôle. Dans Trusted CDE, un nouvel espace de travail est créé pour le rôle. Vous êtes dans la zone globale. Vous pouvez effectuer les tâches autorisées par les profils de droits de votre rôle.

La possibilité de définir les étiquettes des espaces de travail dans Trusted Extensions offre un moyen pratique de travailler sur différentes étiquettes dans une même session.

Utilisez la procédure décrite ci-dessous pour travailler avec une étiquette différente dans le même espace de travail. Pour créer un espace de travail possédant une étiquette différente, reportez-vous à la section Procédure d'ajout d'un espace de travail possédant une étiquette particulière.

Avant de commencer

Vous devez être connecté à une session multiniveau.

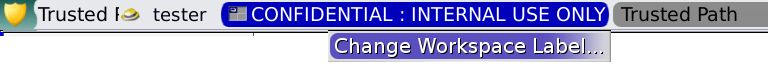

Dans le menu, choisissez Change Workspace Label (Modifier l'étiquette de l'espace de travail).

Cliquez sur Change Workspace Label.

L'étiquette de l'espace de travail est remplacée par la nouvelle étiquette. Les fenêtres et les applications qui ont été appelées avant la modification de l'étiquette continuent de s'exécuter avec l'étiquette précédente. La bande de confiance renseigne sur la nouvelle étiquette. Dans un système dans lequel les étiquettes sont assorties d'une couleur, les nouvelles fenêtres sont représentées à l'aide de la nouvelle couleur. Dans Trusted CDE, le bouton de l'espace de travail utilise un affichage coloré. Dans Trusted JDS, le panneau utilise un affichage coloré.

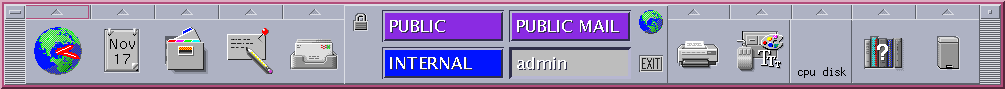

La possibilité de définir les étiquettes des espaces de travail dans Trusted Extensions offre un moyen pratique de travailler avec différentes étiquettes au cours d'une même session. Sur les deux bureaux, vous pouvez ajouter un espace de travail possédant votre étiquette minimum. Dans Trusted CDE, vous pouvez ajouter un espace de travail possédant la même étiquette qu'un espace de travail existant.

Astuce - Dans Trusted CDE, renommez chaque bouton d'espace de travail afin d'y faire figurer l'étiquette de l'espace de travail concerné.

Pour modifier l'étiquette de l'espace de travail actif, reportez-vous à la section Procédure de modification de l'étiquette d'un espace de travail.

Avant de commencer

Vous devez être connecté à une session multiniveau.

Les nouveaux espaces de travail créés possèdent votre étiquette minimum. Vous pouvez également utiliser cette boîte de dialogue pour nommer les espaces de travail. Le nom s'affiche dans l'info-bulle.

Remarque - Dans Trusted JDS, pour ajouter un espace de travail possédant une étiquette différente, sélectionnez un panneau d'espace de travail et modifiez son étiquette. Pour plus d'informations, reportez-vous à la section Procédure de modification de l'étiquette d'un espace de travail.

L'espace de travail est créé avec votre étiquette minimum.

L'espace de travail créé possède la même étiquette que le bouton de l'espace de travail.

Figure 3-10 Tableau de bord avec les commutateurs affichant les différentes étiquettes

Vous vous trouvez à présent dans cet espace de travail étiqueté.

Erreurs fréquentes

Si vous êtes connecté à une session à niveau unique, vous devez vous déconnecter pour travailler au niveau d'une autre étiquette. Ensuite, connectez-vous à l'étiquette souhaitée. Si vous y êtes autorisé, vous pouvez également ouvrir une session multiniveau.

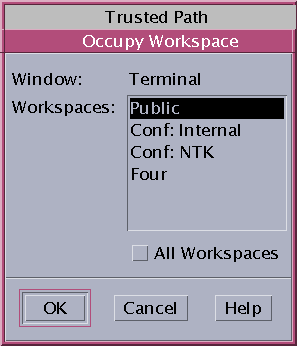

Les fenêtres qui sont déplacées vers un autre espace de travail conservent leur étiquette d'origine. Les actions effectuées dans ces fenêtres sont réalisées au niveau de l'étiquette de la fenêtre et non au niveau de l'étiquette de l'espace de travail. Le déplacement d'une fenêtre est utile pour comparer des informations. Vous pouvez aussi vouloir utiliser des applications à différents niveaux d'étiquette sans avoir à changer d'espace de travail.

Figure 3-11 Menu Occupy Workspace dans Trusted CDE

Cette action déplace l'application vers un espace de travail possédant une étiquette différente. Notez que la boîte de dialogue Occupy Workspace possède l'étiquette Trusted Path (Chemin de confiance). Cette étiquette indique que l'occupation d'un espace de travail affecte la base informatique sécurisée.

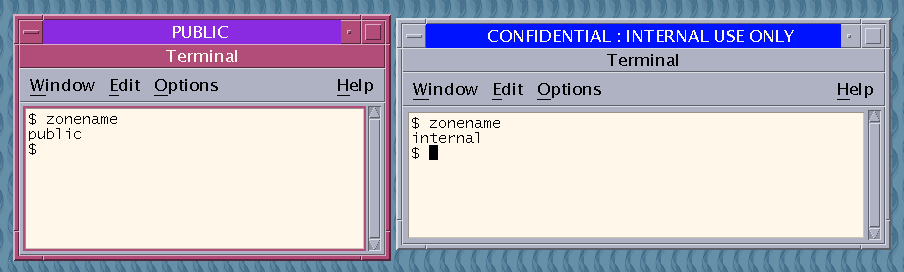

La figure suivante illustre deux fenêtres de terminal possédant des étiquettes différentes dans un même espace de travail.

Figure 3-12 Fenêtres possédant des étiquettes différentes dans un seul espace de travail

La fenêtre déplacée apparaît maintenant dans le deuxième espace de travail.

En général, l'étiquette d'un fichier est évidente. Toutefois, si vous êtes autorisé à visualiser les fichiers possédant une étiquette inférieure à celle de votre espace de travail actif, l'étiquette d'un fichier peut ne pas être évidente. L'étiquette d'un fichier peut en particulier être différente de l'étiquette du navigateur de fichiers ou du gestionnaire de fichiers.

Lisez la valeur de la propriété Sensitivity Label (Étiquette de sensibilité) du fichier.

L'icône du fichier affiche l'étiquette du fichier.

Astuce - Vous pouvez également utiliser l'option de menu Query Labels (Requête d'étiquette) dans le menu Trusted Path.

Comme dans un système Solaris, vous pouvez déplacer les données entre les fenêtres dans Trusted Extensions. Toutefois, les données doivent posséder la même étiquette. Lorsque vous transférez des informations entre des fenêtres possédant des étiquettes différentes, vous augmentez ou réduisez la sensibilité de ces informations.

Avant de commencer

La stratégie de sécurité de votre site doit autoriser ce type de transfert, la zone contenant les données doit autoriser le nouvel étiquetage et vous devez être autorisé à déplacer des données entre des étiquettes.

Par conséquent, l'administrateur doit avoir effectué les tâches suivantes :

Vous devez être connecté à une session multiniveau.

Pour plus d'informations, reportez-vous à la section Procédure d'ajout d'un espace de travail possédant une étiquette particulière.

Pour plus d'informations, reportez-vous à la section Procédure de détermination de l'étiquette d'un fichier.

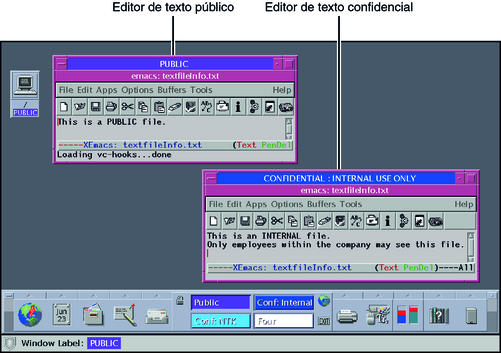

Pour plus d'informations, reportez-vous à la section Procédure de déplacement d'une fenêtre vers un autre espace de travail. La figure suivante représente deux éditeurs possédant des étiquettes différentes dans le même espace de travail.

Figure 3-13 Applications possédant des étiquettes différentes dans un même espace de travail

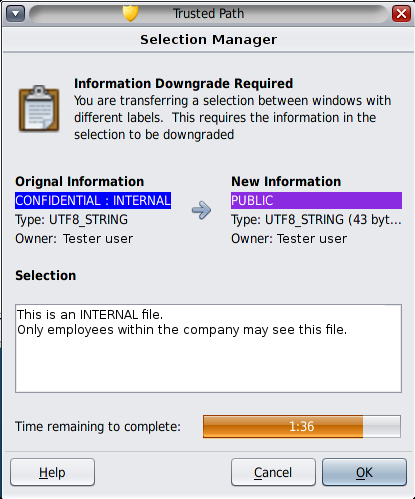

La boîte de dialogue de confirmation du gestionnaire de sélection s'affiche.

Figure 3-14 Boîte de dialogue de confirmation du gestionnaire de sélection dans Trusted JDS

Cette boîte de dialogue :

explique pourquoi la confirmation de la transaction est nécessaire ;

identifie l'étiquette et le propriétaire du fichier source ;

identifie l'étiquette et le propriétaire du fichier cible ;

identifie le type de données sélectionnées pour le transfert, le type du fichier cible et la taille des données en octets. Par défaut, les données sélectionnées sont visibles sous forme de texte ;

indique le temps restant jusqu'à l'achèvement de la transaction. La durée et l'utilisation du chronomètre dépendent de la configuration de votre site.

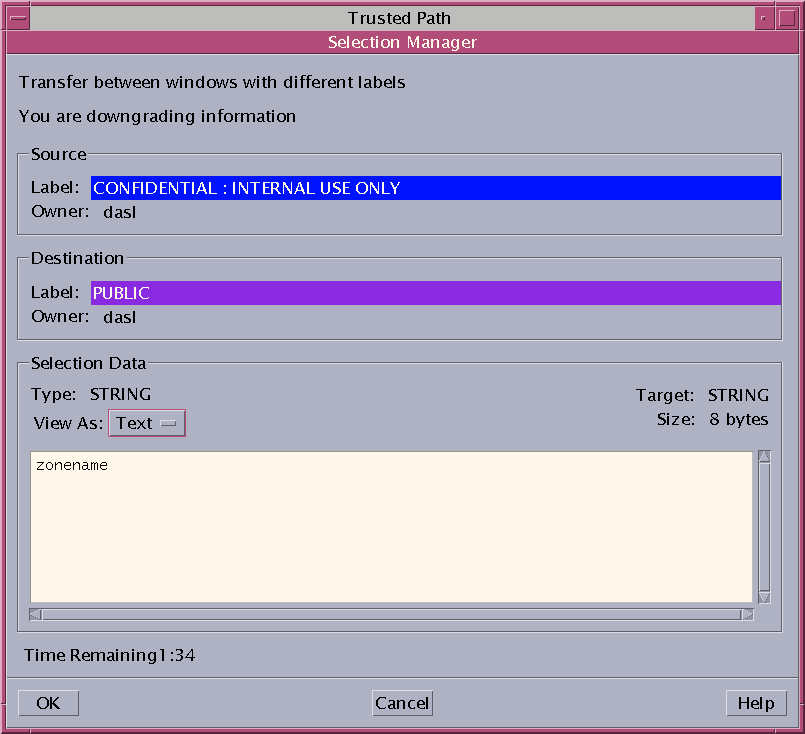

Figure 3-15 Boîte de dialogue de confirmation du gestionnaire de sélection dans Trusted CDE

En modifiant le paramétrage du menu View As, vous modifiez l'affichage des transferts suivants. Choisissez None pour les sélections qui se composent de données illisibles.

Comme sur un système Solaris standard, vous pouvez déplacer les fichiers dans Trusted Extensions. Lorsque vous déplacez un fichier vers une autre étiquette, vous augmentez ou réduisez la sensibilité des informations contenues dans le fichier.

Avant de commencer

La stratégie de sécurité de votre site doit autoriser ce type de transfert, la zone contenant les données doit autoriser le nouvel étiquetage et vous devez être autorisé à déplacer des fichiers entre des étiquettes.

Par conséquent, l'administrateur doit avoir effectué les tâches suivantes :

Vous devez être connecté à une session multiniveau dans Trusted CDE. Le fichier que vous souhaitez déplacer doit être fermé. Vérifiez que personne d'autre n'utilise ce fichier.

Pour plus d'informations, reportez-vous à la section Procédure d'ajout d'un espace de travail possédant une étiquette particulière.

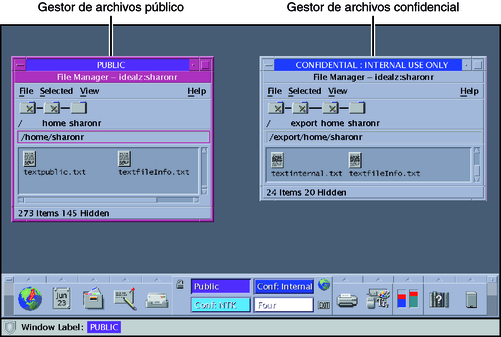

Pour plus d'informations, reportez-vous à la section Procédure d'affichage de vos fichiers dans un espace de travail étiqueté.

Pour plus d'informations, reportez-vous à la section Procédure de déplacement d'une fenêtre vers un autre espace de travail.

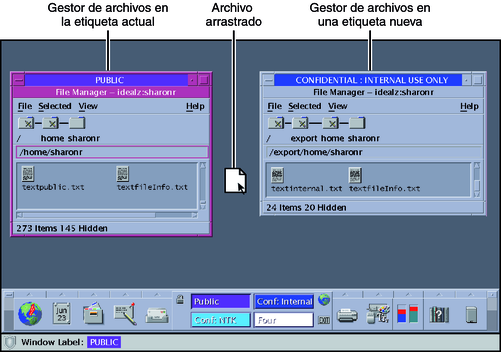

Figure 3-16 Gestionnaires de fichiers possédant des étiquettes différentes dans un même espace de travail

Figure 3-17 Déplacement d'un fichier entre des gestionnaires de fichiers possédant des étiquettes différentes

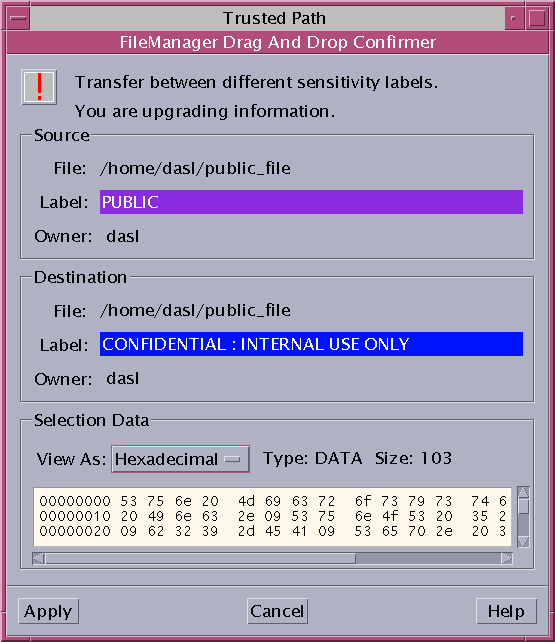

La boîte de dialogue de confirmation du gestionnaire de fichiers s'affiche, comme illustré à la Figure 3-18.

Cette boîte de dialogue est similaire à la boîte de dialogue de confirmation du gestionnaire de sélection, mais ne contient pas de chronomètre. Cette boîte de dialogue :

explique pourquoi la confirmation de la transaction est nécessaire ;

identifie l'étiquette et le propriétaire du fichier source ;

identifie l'étiquette et le propriétaire du fichier cible ;

identifie le type de données sélectionnées pour le transfert, le type du fichier cible et la taille des données en octets.

Figure 3-18 Boîte de dialogue de confirmation du gestionnaire de fichiers

Exemple 3-5 Liaison d'un fichier à une étiquette différente

Lier un fichier à une étiquette différente permet de consulter un fichier possédant une étiquette de niveau inférieur depuis une étiquette de niveau plus élevé. Le fichier est uniquement accessible en écriture au niveau de l'étiquette inférieure.

Pour lier un fichier, l'utilisateur appuie sur les touches Maj+Ctrl tout en faisant glisser l'icône du fichier du gestionnaire de fichiers source vers le gestionnaire de fichiers cible. Ensuite, l'utilisateur confirme le lien ou annule l'opération.

Erreurs fréquentes

Si votre système n'est pas configuré pour autoriser le surclassement ou le déclassement d'étiquettes, une boîte de dialogue indiquant que le transfert n'est pas autorisé s'affiche. Contactez votre administrateur de sécurité.