| Ignorer les liens de navigation | |

| Quitter l'aperu | |

|

Guide de l'utilisateur Oracle Solaris Trusted Extensions |

| Ignorer les liens de navigation | |

| Quitter l'aperu | |

|

Guide de l'utilisateur Oracle Solaris Trusted Extensions |

1. Présentation du logiciel Solaris Trusted Extensions

2. Connexion à Trusted Extensions (tâches)

Bureaux et connexions dans Trusted Extensions

Processus de connexion à Trusted Extensions

Choix du bureau avant la connexion

Identification et authentification lors de la connexion

Vérification des attributs de sécurité lors de la connexion

Connexion à Trusted Extensions

Identification et authentification auprès du système

Connexion à distance à Trusted Extensions

Connexion à un bureau Trusted Extensions distant

3. Utilisation de Trusted Extensions (tâches)

Les tâches suivantes vous guident lors de la connexion à Trusted Extensions. Vous passez en revue et vous spécifiez les informations de sécurité avant d'atteindre le bureau.

Veillez à saisir le nom d'utilisateur exact que votre administrateur vous a attribué. Soyez particulièrement attentif à l'orthographe et aux majuscules.

Après le redémarrage, passez à la section Choix d'un bureau sécurisé.

Appuyez sur la touche Entrée pour confirmer votre nom d'utilisateur.

| Attention - Vous ne devez jamais voir la bande de confiance lorsque l'écran de connexion s'affiche. Si la bande de confiance apparaît lorsque vous essayez de vous connecter ou de déverrouiller l'écran, ne saisissez pas votre mot de passe. Il est possible que vous ayez été victime d'usurpation d'identité. Une usurpation se produit lorsqu'un programme intrus se fait passer pour un programme de connexion afin de récupérer des mots de passe. Contactez immédiatement votre administrateur de sécurité. |

Pour des raisons de sécurité, les caractères ne s'affichent pas dans le champ. Le système compare le nom de connexion et le mot de passe avec la liste des utilisateurs autorisés.

Erreurs fréquentes

Si le mot de passe que vous avez fourni est incorrect, une boîte de dialogue apparaît et affiche le message :

Login incorrect; please try again.

Cliquez sur OK pour fermer la boîte de dialogue. Ensuite, saisissez le mot de passe correct.

Si vous ne vous limitez pas à une étiquette unique, vous pouvez visualiser les données correspondant à différentes étiquettes. La plage dans laquelle vous pouvez travailler est limitée au niveau supérieur par l'autorisation de session et au niveau inférieur par l'étiquette minimum que votre administrateur vous a attribuée.

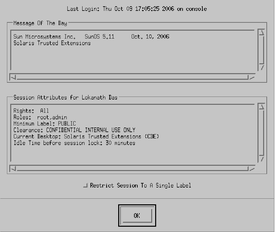

Vérifiez toujours que rien n'est suspect concernant l'heure de la dernière connexion, par exemple une heure inhabituelle dans la journée. Si vous avez des raisons de penser que l'heure n'est pas exacte, contactez votre administrateur de sécurité.

Figure 2-1 Boîte de dialogue de dernière connexion

Le champ Message of the Day (Message du jour) peut contenir des avertissements concernant les opérations de maintenance programmées ou des problèmes de sécurité. Consultez toujours les informations figurant dans ce champ.

Comme le montre la Figure 2-1, la boîte de dialogue de dernière connexion indique les rôles que vous pouvez assumer, votre étiquette minimale et d'autres caractéristiques de sécurité.

Cliquez sur le bouton Restrict Session to a Single Label (Limiter la session à une étiquette unique) pour vous connecter à une session à étiquette unique.

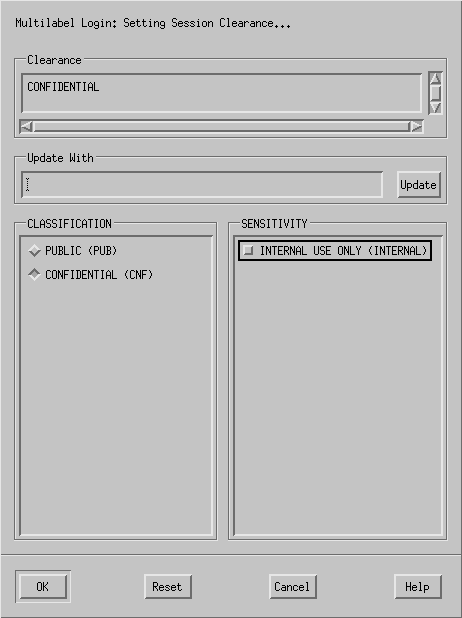

Un générateur d'étiquettes apparaît. Si vous ouvrez une session à étiquette unique, le générateur d'étiquettes décrit votre étiquette de session. Dans un système multiniveau, le générateur d'étiquettes vous permet de choisir votre autorisation de session.

Figure 2-2 Générateur d'étiquettes

Désélectionnez l'autorisation active et cliquez sur une classification et un niveau de sensibilité.

Ou, dans le champ Clearance (Autorisation), saisissez une autorisation.

Ou, dans le champ Update With (Mettre à jour avec), saisissez une étiquette.

Désélectionnez l'étiquette active et cliquez sur une autre classification.

Ou, dans le champ Update With (Mettre à jour avec), saisissez une étiquette.

Le bureau sécurisé que vous avez choisi, Trusted CDE ou Trusted JDS, s'affiche.

Les stations de travail peuvent être limitées à une plage restreinte d'autorisations et d'étiquettes. Par exemple, une station de travail située dans un hall d'entrée peut être limitée aux étiquettes PUBLIC. Si l'étiquette ou l'autorisation de session que vous spécifiez n'est pas acceptée, vérifiez avec un administrateur pour déterminer si la station de travail est limitée.

Dans une connexion standard, les fichiers d'initialisation du shell sont fournis au démarrage, afin d'offrir un environnement personnalisé. Avec une connexion de secours, les valeurs par défaut sont appliquées à votre système et aucun fichier d'initialisation du shell n'est fourni.

Dans Trusted Extensions, la connexion de secours est protégée. Seul le superutilisateur peut accéder à la connexion de secours.