| Ignorer les liens de navigation | |

| Quitter l'aperu | |

|

Guide d'administration système : Services de sécurité |

| Ignorer les liens de navigation | |

| Quitter l'aperu | |

|

Guide d'administration système : Services de sécurité |

Partie I Présentation de la sécurité

1. Services de sécurité (présentation)

Partie II Sécurité du système, des fichiers et des périphériques

2. Gestion de la sécurité de la machine (présentation)

3. Contrôle de l'accès aux systèmes (tâches)

4. Contrôle de l'accès aux périphériques (tâches)

5. Utilisation de l'outil de génération de rapports d'audit de base (tâches)

6. Contrôle de l'accès aux fichiers (tâches)

7. Utilisation d'Automated Security Enhancement Tool (Tâches)

Partie III Rôles, profils de droits et privilèges

8. Utilisation des rôles et des privilèges (présentation)

9. Utilisation du contrôle d'accès basé sur les rôles (tâches)

10. Contrôle d'accès basé sur les rôles (référence)

Partie IV Services cryptographiques

13. Structure cryptographique Oracle Solaris (présentation)

14. Structure cryptographique Oracle Solaris (tâches)

15. Structure de gestion des clés Oracle Solaris

Partie V Services d'authentification et communication sécurisée

16. Utilisation des services d'authentification (tâches)

19. Utilisation d'Oracle Solaris Secure Shell (tâches)

20. Oracle Solaris Secure Shell (référence)

21. Introduction au service Kerberos

22. Planification du service Kerberos

23. Configuration du service Kerberos (tâches)

Configuration du service Kerberos (liste des tâches)

Configuration de services Kerberos supplémentaires (liste des tâches)

Configuration des serveurs KDC

Procédure de configuration manuelle d'un KDC maître

Procédure de configuration d'un KDC pour l'utilisation d'un serveur de données LDAP

Procédure de configuration manuelle d'un KDC esclave

Procédure d'actualisation des clés TGS sur un serveur maître

Configuration de l'authentification inter-domaine

Procédure d'établissement de l'authentification inter-domaine hiérarchique

Procédure d'établissement de l'authentification inter-domaine directe

Configuration des serveurs d'application réseau Kerberos

Procédure de configuration d'un serveur d'application réseau Kerberos

Configuration de serveurs NFS Kerberos

Procédure de configuration des serveurs NFS Kerberos

Création d'une table d'informations d'identification

Ajout d'une entrée unique à la table d'informations d'identification

Procédure de mappage d'informations d'identification entre domaines

Configuration d'un environnement NFS sécurisé avec plusieurs modes de sécurité Kerberos

Configuration des clients Kerberos

Configuration des clients Kerberos (liste des tâches)

Procédure de création d'un profil d'installation de client Kerberos

Configuration automatique d'un client Kerberos

Configuration interactive d'un client Kerberos

Configuration manuelle d'un client Kerberos

Désactivation de la vérification du TGT

Accès à un système de fichiers NFS protégé par Kerberos en tant qu'utilisateur root

Configuration de la migration automatique des utilisateurs dans un domaine Kerberos

Échange d'un KDC maître et d'un KDC esclave

Configuration d'un KDC échangeable

Procédure d'échange d'un KDC maître et d'un KDC esclave

Administration de la base de données Kerberos

Sauvegarde et propagation de la base de données Kerberos

Sauvegarde de la base de données Kerberos

Procédure de restauration de la base de données Kerberos

Procédure de conversion d'une base de données Kerberos après une mise à niveau du serveur

Reconfiguration d'un KDC maître pour l'utilisation de la propagation incrémentielle

Procédure de reconfiguration d'un KDC esclave pour l'utilisation de la propagation incrémentielle

Procédure de configuration d'un KDC esclave pour l'utilisation de la propagation complète

Procédure de vérification de la synchronisation des serveurs KDC

Propagation manuelle de la base de données Kerberos aux KDC esclaves

Configuration d'une propagation parallèle

Étapes de configuration d'une propagation parallèle

Administration du fichier stash

Procédure de suppression d'un fichier stash

Gestion d'un KDC sur un serveur d'annuaire LDAP

Procédure de suppression d'un domaine d'un serveur d'annuaire LDAP

Renforcement de la sécurité des serveurs Kerberos

Procédure d'activation des applications utilisant Kerberos uniquement

Procédure de restriction de l'accès aux serveurs KDC

Utilisation d'un fichier dictionnaire pour augmenter la sécurité de mot de passe

24. Messages d'erreur et dépannage de Kerberos

25. Administration des principaux et des stratégies Kerberos (tâches)

26. Utilisation des applications Kerberos (tâches)

27. Service Kerberos (référence)

Partie VII Audit Oracle Solaris

28. Audit Oracle Solaris (présentation)

29. Planification de l'audit Oracle Solaris

30. Gestion de l'audit Oracle Solaris (tâches)

Tous les hôtes participant au système d'authentification Kerberos doivent avoir leurs horloges internes synchronisées dans une quantité maximale de temps spécifiée (appelée écart d'horloge). Cette exigence constitue un autre contrôle de sécurité Kerberos. Si l'écart d'horloge est dépassé entre des hôtes participants, les demandes du client sont rejetées.

L'écart d'horloge détermine également la durée pendant laquelle les serveurs d'application doivent assurer le suivi de tous les messages du protocole Kerberos, afin de reconnaître et de rejeter les demandes rediffusées. Ainsi, plus l'écart d'horloge est élevé, plus les serveurs d'application doivent collecter d'informations.

La valeur par défaut pour l'écart d'horloge maximal est de 300 secondes (5 minutes). Vous pouvez modifier cette valeur par défaut dans la section libdefaults du fichier krb5.conf.

Remarque - Pour des raisons de sécurité, l'écart d'horloge ne doit pas dépasser 300 secondes.

Dans la mesure où il est important de conserver la synchronisation des horloges entre le KDC et les clients Kerberos, vous devez utiliser le logiciel NTP (Network Time Protocol) pour les synchroniser. Le logiciel NTP du domaine public de l'Université du Delaware est inclus dans le logiciel Oracle Solaris.

Remarque - Un autre moyen de synchroniser les horloges consiste à utiliser la commande rdate et les tâches cron ; ce processus peut être moins complexe que l'utilisation du protocole NTP. Toutefois, cette section se concentre sur l'utilisation du protocole NTP. En outre, si vous utilisez le réseau pour synchroniser les horloges, le protocole de synchronisation de l'horloge doit lui-même être sécurisé.

NTP vous permet de gérer avec précision la synchronisation de l'heure ou de l'horloge du réseau, ou les deux, dans un environnement réseau. NTP est fondamentalement une implémentation serveur-client. Sélectionnez le système qui sera l'horloge principale (serveur NTP). Ensuite, définissez tous les autres systèmes (clients NTP) de sorte qu'ils synchronisent leurs horloges avec l'horloge principale.

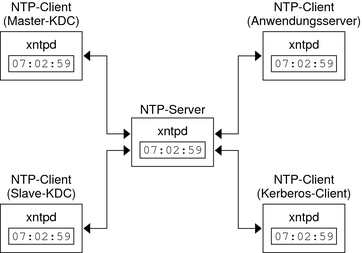

Pour synchroniser les horloges, NTP utilise le démon xntpd qui définit et actualise l'heure du jour d'un système UNIX en accord avec les serveurs de temps standard Internet. L'exemple suivant montre un exemple de cette implémentation serveur-client NTP.

Figure 23-1 Synchronisation des horloges à l'aide de NTP

S'assurer que les KDC et les clients Kerberos maintiennent leurs horloges synchronisées implique la mise en œuvre des étapes suivantes :

Configuration d'un serveur NTP sur votre réseau. Ce serveur peut être n'importe quel système, à l'exception du KDC maître. Reportez-vous à la section Gestion du protocole NTP (tâches) du Guide d’administration système : Services réseau pour connaître les tâches de serveur NTP.

Lorsque vous configurez les clients KDC et Kerberos sur le réseau, définissez-les de sorte qu'ils soient des clients NTP sur le serveur NTP. Reportez-vous à la section Gestion du protocole NTP (tâches) du Guide d’administration système : Services réseau pour connaître les tâches de client NTP.