| Omitir V�nculos de navegaci�n | |

| Salir de la Vista de impresi�n | |

|

Administración de Oracle Solaris: interfaces y virtualización de redes Oracle Solaris 11 Information Library (Español) |

| Omitir V�nculos de navegaci�n | |

| Salir de la Vista de impresi�n | |

|

Administración de Oracle Solaris: interfaces y virtualización de redes Oracle Solaris 11 Information Library (Español) |

1. Descripción general de la pila de red

Configuración de red en esta versión de Oracle Solaris

La pila de red en Oracle Solaris

Dispositivos de red y nombres de enlaces de datos

Administración de otros tipos de enlaces

Parte I Conexión automática a la red (NWAM, Network Auto-Magic)

3. Configuración y administración de NWAM (descripción general)

4. Configuración de perfiles de NWAM (tareas)

5. Administración de perfiles de NWAM (tareas)

6. Acerca de la interfaz gráfica de usuario de NWAM

Parte II Configuración de interfaz y enlace de datos

7. Uso de comandos de configuración de interfaces y enlaces de datos en perfiles

8. Configuración y administración de enlaces de datos

9. Configuración de una interfaz IP

10. Configuración de las comunicaciones mediante interfaces inalámbricas en Oracle Solaris

12. Administración de agregaciones de enlaces

16. Intercambio de información de conectividad de red con LLDP

Parte III Virtualización de la red y gestión de los recursos

17. Introducción a la virtualización de redes y el control de recursos (descripción general)

La virtualización de redes y las redes virtuales

Partes de la red virtual interna

¿Cómo se transfieren los datos mediante una red virtual?

¿Quién debería ejecutar redes virtuales?

¿Qué es el control de recursos?

Funcionamiento de la gestión del ancho de banda y del control del flujo

Asignación de control de recursos y gestión del ancho de banda en una red

¿Quién debería implementar las funciones de control de recursos?

Funciones de observación para la virtualización de redes y el control de recursos

18. Planificación para la virtualización de red y el control de recursos

19. Configuración de redes virtuales (tareas)

20. Uso de la protección de enlaces en entornos virtualizados

21. Gestión de recursos de red

El control de recursos es el proceso de asignación de los recursos del sistema de manera controlada. Las funciones de control de recursos de Oracle Solaris permiten que se comparta el ancho de banda entre las VNIC en la red virtual de un sistema. También puede utilizar funciones de control de recursos para asignar y gestionar el ancho de banda en una interfaz física sin VNIC ni máquinas virtuales. En esta sección, se presentan las principales funciones del control de recursos y se explica brevemente su funcionamiento.

En Searchnetworking.com, se define el ancho de banda como "la cantidad de datos que se pueden transportar de un punto a otro en un período determinado (que suele ser un segundo)". La gestión del ancho de banda permite asignar una parte del ancho de banda disponible de una NIC física a un consumidor, como una aplicación o un cliente. Puede controlar el ancho de banda en función de las aplicaciones, los puertos, los protocolos o las direcciones. La gestión del ancho de banda garantiza el uso eficiente de la gran cantidad de ancho de banda disponible mediante las nuevas interfaces de red GLDv3.

Las funciones de control de recursos permiten implementar una serie de controles en el ancho de banda disponible de una interfaz. Por ejemplo, se puede establecer una garantía del ancho de banda de una interfaz para un consumidor en particular. Esa garantía será la cantidad mínima de ancho de banda que se asignará a la aplicación o la empresa. La cantidad asignada de ancho de banda se conoce como recurso compartido. Mediante la configuración de garantías, puede asignar suficiente ancho de banda para las aplicaciones que no funcionen correctamente sin una cierta cantidad de ancho de banda. Por ejemplo, los medios de transmisión por secuencias y la voz sobre IP consumen una gran cantidad de ancho de banda. Puede utilizar las funciones de control de recursos para garantizar que estas dos aplicaciones tengan suficiente ancho de banda para ejecutarse correctamente.

También puede establecer un límite para el recurso compartido. El límite es la asignación máxima de ancho de banda que el recurso compartido puede consumir. Mediante el uso de límites, se puede evitar que los servicios que no son críticos le saquen ancho de banda a los servicios críticos.

Por último, puede priorizar entre los varios recursos compartidos asignados a los consumidores. Puede asignar la máxima prioridad al tráfico crítico, como los paquetes de latidos para un clúster, y una menor prioridad a las aplicaciones que no son tan críticas.

Por ejemplo, los proveedores de servicios de aplicaciones (ASP, Application Service Providers) pueden ofrecer a los clientes niveles de servicio con distintos aranceles en función del recurso compartido de ancho de banda que el cliente compre. Mediante el acuerdo de nivel de servicios (SLA, Service Level Agreement), se garantiza una cantidad de ancho de banda para cada recurso compartido a fin de que no se supere el límite adquirido por el cliente. Para obtener más información sobre los acuerdos de nivel de servicio, consulte Utilización de acuerdos de nivel de servicio de Administración de Oracle Solaris: servicios IP. Los controles de prioridad se pueden basar en los diferentes niveles del SLA o en los distintos precios que pagan los clientes del SLA.

El uso del ancho de banda se controla mediante la gestión de flujo. El flujo es una secuencia de paquetes que tienen, todos, determinadas características, como el número de puerto o la dirección de destino. El flujo es gestionado por el transporte, el servicio o la máquina virtual, incluidas las zonas. El flujo no puede exceder la cantidad de ancho de banda que se garantiza para la aplicación o para el recurso compartido adquirido por el cliente.

Cuando se asigna una garantía a una VNIC o a un flujo, se asegura el ancho de banda asignado de la VNIC, incluso si otros flujos u otras VNIC también utilizan la interfaz. Sin embargo, las garantías asignadas se aplican solamente si no superan el ancho de banda máximo de la interfaz física.

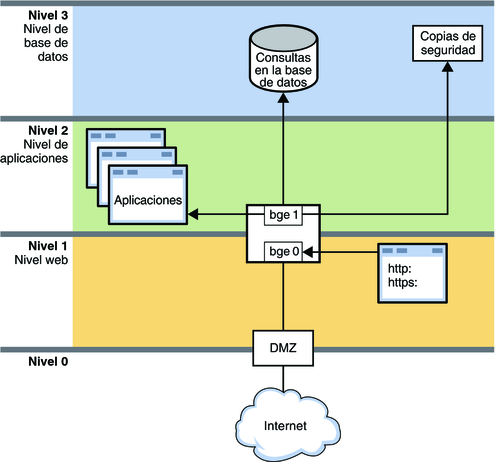

La siguiente figura muestra la topología de una red corporativa que utiliza el control de recursos para gestionar varias aplicaciones.

Figura 17-2 Red con los controles de recursos ubicados

Esta figura muestra una topología de red típica que utiliza controles de recursos para mejorar la eficacia y el rendimiento de la red. La red no implementa VNIC ni contenedores (como zonas y máquinas virtuales exclusivas). Sin embargo, las VNIC y los contenedores se podrían utilizar en esta red para la consolidación y otros propósitos.

La red se divide en cuatro niveles:

El Nivel 0 es una zona desmilitarizada (DMZ, Demilitarized Zone). Esta es una pequeña red local que controla el acceso desde y hacia el exterior. En los sistemas de la DMZ no se emplea el control de recursos.

El Nivel 1 es la capa web, que incluye dos sistemas. El primer sistema es un servidor proxy que efectúa el filtrado. Este servidor tiene dos interfaces: bge0 y bge1. El enlace bge0 conecta el servidor proxy con la DMZ en el Nivel 0. El enlace bge0 también conecta el servidor proxy con el segundo sistema, el servidor web. Los servicios de http y https comparten el ancho de banda del servidor web con otras aplicaciones estándar. Debido al tamaño y al carácter crítico de los servidores web, los recursos compartidos de http y https exigen garantías y prioridad.

El Nivel 2 es la capa de aplicaciones, que también incluye dos sistemas. La segunda interfaz del servidor proxy, bge1, proporciona la conexión entre la capa web y la capa de aplicaciones. Mediante un conmutador, un servidor de aplicaciones se conecta a bge1 en el servidor proxy. El servidor de aplicaciones requiere el control de recursos para gestionar los recursos compartidos del ancho de banda asignado a las distintas aplicaciones que se ejecutan. Las aplicaciones críticas que necesitan un lote de ancho de banda deben tener mayores garantías y prioridades que las aplicaciones más pequeñas o menos críticas.

El Nivel 3 es la capa de base de datos. Los dos sistemas de esta capa se conectan con la interfaz bge1 del servidor proxy mediante un conmutador. El primer sistema, un servidor de base de datos, es necesario para emitir garantías y priorizar los distintos procesos que forman parte de las consultas de bases de datos. El segundo sistema es un servidor de copias de seguridad para la red. Este sistema probablemente consuma una gran cantidad de ancho de banda durante la creación de copias de seguridad. Sin embargo, estas actividades suelen llevarse a cabo durante la noche. Mediante los controles de recursos, puede controlar el momento en que los procesos de copias de seguridad tienen las mayores garantías de ancho de banda y las prioridades más altas.

Cualquier administrador de sistemas que desee mejorar la eficacia y el rendimiento de un sistema debería considerar la implementación de las funciones de control de recursos. Los consolidadores pueden delegar los recursos compartidos de ancho de banda en combinación con las VNIC para ayudar a equilibrar la carga de los servidores grandes. Los administradores de servidores pueden utilizar las funciones de asignación de recursos compartidos para implementar SLA, como los que ofrecen los ASP. Los administradores de sistemas tradicionales pueden utilizar las funciones de gestión de ancho de banda para aislar o priorizar determinadas aplicaciones. Por último, la asignación de recursos compartidos facilita la observación del uso del ancho de banda de los consumidores individuales.