| Omitir V�nculos de navegaci�n | |

| Salir de la Vista de impresi�n | |

|

Administración de Oracle Solaris: servicios de seguridad Oracle Solaris 11 Information Library (Español) |

| Omitir V�nculos de navegaci�n | |

| Salir de la Vista de impresi�n | |

|

Administración de Oracle Solaris: servicios de seguridad Oracle Solaris 11 Information Library (Español) |

Parte I Descripción general de la seguridad

1. Servicios de seguridad (descripción general)

Parte II Seguridad de sistemas, archivos y dispositivos

2. Gestión de seguridad de equipos (descripción general)

3. Control de acceso a sistemas (tareas)

4. Servicio de análisis de virus (tareas)

5. Control de acceso a dispositivos (tareas)

6. Uso de la herramienta básica de creación de informes de auditoría (tareas)

7. Control de acceso a archivos (tareas)

Parte III Roles, perfiles de derechos y privilegios

8. Uso de roles y privilegios (descripción general)

9. Uso del control de acceso basado en roles (tareas)

10. Atributos de seguridad en Oracle Solaris (referencia)

Parte IV Servicios criptográficos

11. Estructura criptográfica (descripción general)

12. Estructura criptográfica (tareas)

13. Estructura de gestión de claves

Parte V Servicios de autenticación y comunicación segura

14. Autenticación de servicios de red (tareas)

17. Uso de Secure Shell (tareas)

19. Introducción al servicio Kerberos

20. Planificación del servicio Kerberos

21. Configuración del servicio Kerberos (tareas)

22. Mensajes de error y resolución de problemas de Kerberos

23. Administración de las políticas y los principales de Kerberos (tareas)

24. Uso de aplicaciones Kerberos (tareas)

25. El servicio Kerberos (referencia)

Parte VII Auditoría en Oracle Solaris

26. Auditoría (descripción general)

27. Planificación de la auditoría

28. Gestión de auditoría (tareas)

Páginas del comando man del servicio de auditoría

Perfiles de derechos para administración de auditoría

Auditoría y zonas de Oracle Solaris

Sintaxis de la clase de auditoría

Políticas de auditoría para eventos síncronos y asíncronos

Características del proceso de auditoría

Convenciones de nombres de archivos de auditoría binarios

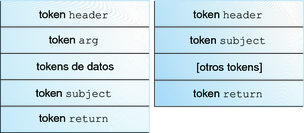

Un registro de auditoría es una secuencia de tokens de auditoría. Cada token de auditoría contiene información del evento, como ID de usuario, hora y fecha. Un token header comienza un registro de auditoría, y un token opcional trailer, lo concluye. Otras tokens de auditoría contienen información relevante para el evento de auditoría. En la siguiente figura se muestra un registro de auditoría de núcleo típico y un registro de auditoría de nivel de usuario típico.

Figura 29-1 Estructuras de registros de auditoría típicas

El análisis de registro de auditoría incluye la selección posterior de los registros de la pista de auditoría. Puede utilizar uno de estos dos métodos para analizar los datos binarios recopilados.

Puede utilizar para ello el comando praudit. Las opciones para el comando proporcionan diferentes salidas de texto. Por ejemplo, el comando praudit -x proporciona XML para introducir en secuencias de comandos y exploradores. La salida de praudit no incluye campos cuyo único propósito es ayudar a analizar los datos binarios. Tenga en cuenta que el orden y el formato de la salida de praudit no están garantizados entre las versiones de Oracle Solaris.

Para ver ejemplos de una salida praudit, consulte Cómo visualizar el contenido de los archivos de auditoría binarios.

Para obtener ejemplos de una salida praudit para cada token de auditoría, consulte los tokens individuales en Formatos de token de auditoría.

Puede escribir un programa para analizar el flujo de datos binarios. El programa deben tener en cuenta las variantes de un registro de auditoría. Por ejemplo, la llamada del sistema ioctl() crea un registro de auditoría para "nombre de archivo incorrecto". Este registro contiene diferentes tokens del registro de auditoría ioctl() para "descriptor de archivo no válido".

Para obtener una descripción del orden de los datos binarios en cada token de auditoría, consulte la página del comando man audit.log(4).

Para valores del manifiesto, consulte el archivo /usr/include/bsm/audit.h.

Para ver el orden de los tokens en un registro de auditoría, use el comando auditrecord. La salida del comando auditrecord incluye los diferentes tokens para los diferentes valores de manifiesto. Los corchetes ([]) indican que un token de auditoría es opcional. Para obtener más información, consulte la página del comando man auditrecord(1M).