| Omitir V�nculos de navegaci�n | |

| Salir de la Vista de impresi�n | |

|

Administración de Oracle Solaris: servicios de seguridad Oracle Solaris 11 Information Library (Español) |

| Omitir V�nculos de navegaci�n | |

| Salir de la Vista de impresi�n | |

|

Administración de Oracle Solaris: servicios de seguridad Oracle Solaris 11 Information Library (Español) |

Parte I Descripción general de la seguridad

1. Servicios de seguridad (descripción general)

Parte II Seguridad de sistemas, archivos y dispositivos

2. Gestión de seguridad de equipos (descripción general)

3. Control de acceso a sistemas (tareas)

4. Servicio de análisis de virus (tareas)

5. Control de acceso a dispositivos (tareas)

6. Uso de la herramienta básica de creación de informes de auditoría (tareas)

7. Control de acceso a archivos (tareas)

Parte III Roles, perfiles de derechos y privilegios

8. Uso de roles y privilegios (descripción general)

9. Uso del control de acceso basado en roles (tareas)

10. Atributos de seguridad en Oracle Solaris (referencia)

Parte IV Servicios criptográficos

11. Estructura criptográfica (descripción general)

12. Estructura criptográfica (tareas)

13. Estructura de gestión de claves

Parte V Servicios de autenticación y comunicación segura

14. Autenticación de servicios de red (tareas)

17. Uso de Secure Shell (tareas)

19. Introducción al servicio Kerberos

20. Planificación del servicio Kerberos

21. Configuración del servicio Kerberos (tareas)

22. Mensajes de error y resolución de problemas de Kerberos

23. Administración de las políticas y los principales de Kerberos (tareas)

24. Uso de aplicaciones Kerberos (tareas)

25. El servicio Kerberos (referencia)

Parte VII Auditoría en Oracle Solaris

26. Auditoría (descripción general)

27. Planificación de la auditoría

28. Gestión de auditoría (tareas)

Gestión de auditoría (mapa de tareas)

Configuración del servicio de auditoría (tareas)

Configuración del servicio de auditoría (mapa de tareas)

Cómo visualizar los valores predeterminados del servicio de auditoría

Cómo preseleccionar clases de auditoría

Cómo configurar las características de auditoría de un usuario

Cómo cambiar la política de auditoría

Cómo cambiar controles de colas de auditoría

Cómo configurar el alias de correo electrónico audit_warn

Cómo agregar una clase de auditoría

Cómo cambiar una pertenencia a clase de un evento de auditoría

Configuración de registros de auditoría (tareas)

Configuración de registros de auditoría (mapa de tareas)

Cómo crear sistemas de archivos ZFS para archivos de auditoría

Cómo asignar espacio de auditoría para la pista de auditoría

Configuración del servicio de auditoría en las zonas (tareas)

Cómo configurar todas las zonas de forma idéntica para la auditoría

Cómo configurar la auditoría por zona

Habilitación y deshabilitación del servicio de auditoría (tareas)

Cómo refrescar el servicio de auditoría

Cómo deshabilitar el servicio de auditoría

Cómo habilitar el servicio de auditoría

Gestión de registros de auditoría en sistemas locales (tareas)

Gestión de registros de auditoría en sistemas locales (mapa de tareas)

Cómo visualizar definiciones de registros de auditoría

Cómo fusionar archivos de auditoría de la pista de auditoría

Cómo seleccionar eventos de auditoría de la pista de auditoría

Cómo visualizar el contenido de los archivos de auditoría binarios

Cómo depurar un archivo de auditoría not_terminated

Cómo evitar el desbordamiento de la pista de auditoría

Solución de problemas del servicio de auditoría (tareas)

Solución de problemas del servicio de auditoría (mapa de tareas)

Cómo determinar que la auditoría se está ejecutando

Cómo reducir el volumen de los registros de auditoría que se producen

Cómo auditar todos los comandos por usuarios

Cómo buscar registros de auditoría de los cambios realizados en archivos específicos

Cómo actualizar la máscara de preselección de usuarios con sesión iniciada

Cómo evitar la auditoría de eventos específicos

Cómo limitar el tamaño de los archivos de auditoría binarios

Cómo comprimir archivos de auditoría en un sistema de archivos dedicado

Cómo auditar inicios de sesión de otros sistemas operativos

Dos complementos de auditoría, audit_binfile y audit_syslog, envían registros de auditoría a sitios que puede configurar. Las siguientes tareas ayudan a configurar estos registros.

En el siguiente mapa de tareas, se hace referencia a los procedimientos para configurar registros de auditoría para los distintos complementos. Todas las tareas son opcionales.

|

El procedimiento siguiente muestra cómo crear una agrupación ZFS para los archivos de auditoría, así como los sistemas de archivos y los puntos de montaje correspondientes. De manera predeterminada, el sistema de archivos /var/audit contiene archivos de auditoría para el complemento audit_binfile.

Antes de empezar

Debe tener asignados los perfiles de derechos de gestión de sistemas de archivos ZFS y de gestión de almacenamiento ZFS. El último perfil permite crear agrupaciones de almacenamiento.

Para obtener más información, consulte Cómo obtener derechos administrativos.

Asigne, por lo menos, 200 MB de espacio en disco por host. Sin embargo, la cantidad de auditoría que necesita es la que dicta los requisitos de espacio en disco. Por lo tanto, los requisitos de espacio en disco pueden ser mucho mayores que los que indica esta figura.

Nota - La preselección de clases predeterminada crea archivos en /var/audit que aumentan en 80 bytes aproximadamente por cada instancia registrada de un evento en la clase lo, como un inicio de sesión, un cierre de sesión o una asunción de rol.

El comando zpool create crea una agrupación de almacenamiento que es un contenedor de los sistemas de archivos ZFS. Para obtener más información, consulte el Capítulo 1, Sistema de archivos ZFS de Oracle Solaris (introducción) de Administración de Oracle Solaris: sistemas de archivos ZFS.

# zpool create audit-pool mirror disk1 disk2

Por ejemplo, cree la agrupación auditp de dos discos, c3t1d0 y c3t2d0, y duplíquelos.

# zpool create auditp mirror c3t1d0 c3t2d0

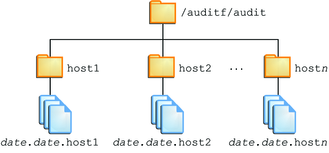

Cree el sistema de archivos y el punto de montaje con un comando. En el momento de la creación, se monta el sistema de archivos. Por ejemplo, la siguiente ilustración muestra el almacenamiento de pista de auditoría almacenado por nombre de host.

Nota - Si tiene previsto cifrar el sistema de archivos, debe cifrar el sistema de archivos en el momento de la creación. Si desea ver un ejemplo, consulte el Ejemplo 28-12.

El cifrado requiere gestión. Por ejemplo, una frase de contraseña se requiere en el momento del montaje. Para obtener más información, consulte Cifrado de sistemas de archivos ZFS de Administración de Oracle Solaris: sistemas de archivos ZFS.

# zfs create -o mountpoint=/mountpoint audit-pool/mountpoint

Por ejemplo, cree el punto de montaje /audit para el sistema de archivos auditf.

# zfs create -o mountpoint=/audit auditp/auditf

# zfs create -p auditp/auditf/system

Por ejemplo, cree un sistema de archivos ZFS sin cifrar para el sistema sys1.

# zfs create -p auditp/auditf/sys1

Un motivo para crear sistemas de archivos adicionales es evitar el desbordamiento de la auditoría. Puede establecer una cuota ZFS por sistema de archivos, como se muestra en el Paso 9. El alias de correo electrónico audit_warn le notifica cuando se alcanza cada cuota. Para liberar espacio, puede mover los archivos de auditoría cerrados a un servidor remoto.

# zfs create -p auditp/auditf/sys1.1 # zfs create -p auditp/auditf/sys1.2

Las siguientes propiedades ZFS se establecen en off para todos los sistemas de archivos en la agrupación:

# zfs set devices=off auditp/auditf # zfs set exec=off auditp/auditf # zfs set setuid=off auditp/auditf

Normalmente, la compresión está definida en ZFS, en el nivel del sistema de archivos. Sin embargo, debido a que todos los sistemas de archivos de esta agrupación contienen archivos de auditoría, la compresión se establece en el conjunto de datos de nivel superior para la agrupación.

# zfs set compression=on auditp

Consulte también Interacciones entre propiedades de compresión, eliminación de datos duplicados y cifrado de ZFS de Administración de Oracle Solaris: sistemas de archivos ZFS.

Puede definir cuotas en el sistema de archivos principal, los sistemas de archivos descendientes o en ambos. Si define una cuota en el sistema de archivos de auditoría principal, las cuotas en los sistemas de archivos descendientes imponen un límite adicional.

En el siguiente ejemplo, cuando ambos discos en la agrupación auditp alcanzan la cuota, la secuencia de comandos audit_warn notifica al administrador de la auditoría.

# zfs set quota=510G auditp/auditf

En el siguiente ejemplo, cuando se alcanza la cuota para el sistema de archivos auditp/auditf/sistema, la secuencia de comandos audit_warn notifica al administrador de la auditoría.

# zfs set quota=170G auditp/auditf/sys1 # zfs set quota=170G auditp/auditf/sys1.1 # zfs set quota=165G auditp/auditf/sys1.2

De manera predeterminada, un archivo de auditoría puede crecer hasta alcanzar el tamaño de la agrupación. Para facilitar la gestión, limite el tamaño de los archivos de auditoría. Consulte el Ejemplo 28-14.

Ejemplo 28-12 Creación de un sistema de archivos cifrado para archivos de auditoría

Para cumplir con los requisitos de seguridad del sitio, el administrador crea el sistema de archivos de auditoría con el cifrado activado. A continuación, el administrador define el punto de montaje.

# zfs create -o encryption=on auditp/auditf Enter passphrase for auditp/auditf': /** Type 8-character minimum passphrase**/ Enter again: /** Confirm passphrase **/ # zfs set -o mountpoint=/audit auditp/auditf

Cuando el administrador crea sistemas de archivos adicionales en el sistema de archivos auditf, estos sistemas de archivos descendientes también se cifran.

Ejemplo 28-13 Configuración de una cuota en el directorio /var/audit

En este ejemplo, el administrador define una cuota en el sistema de archivos de auditoría predeterminado. Cuando se alcanza esta cuota, la secuencia de comandos audit_warn advierte al administrador de la auditoría.

# zfs set quota=252G rpool/var/audit

En este procedimiento, utilice atributos para el complemento audit_binfile con el fin de asignar espacio en disco adicional a la pista de auditoría.

Antes de empezar

Debe tener asignado el perfil de derechos de configuración de auditoría.

Para obtener más información, consulte Cómo obtener derechos administrativos.

Lea la sección ATRIBUTOS DE OBJETO de la página del comando man audit_binfile(5).

# man audit_binfile

...

OBJECT ATTRIBUTES

The p_dir attribute specifies where the audit files will be

created. The directories are listed in the order in which

they are to be used.

The p_minfree attribute defines the percentage of free space

that the audit system requires before the audit daemon invokes

the audit_warn script.

The p_fsize attribute defines the maximum size in bytes that

an audit file can become before it is automatically closed

and a new audit file opened. ...El sistema de archivos predeterminado es /var/audit.

# auditconfig -setplugin audit_binfile active p_dir=/audit/sys1.1,/var/audit

El comando anterior establece el sistema de archivos /audit/sys1.1 como el directorio principal para archivos de auditoría y el sistema de archivos /var/audit como el directorio secundario. En este escenario, /var/audit es el directorio de último recurso. Para que esta configuración se realice correctamente, el sistema de archivos /audit/sys1.1 debe existir.

Ha creado un sistema de archivos similar en Cómo crear sistemas de archivos ZFS para archivos de auditoría.

El comando auditconfig -setplugin define el valor configurado. Este valor es una propiedad del servicio de auditoría, por lo que se restaura cuando el servicio se refresca o se actualiza. El valor configurado se convierte en activo cuando el servicio de auditoría se refresca o se actualiza. Para obtener información sobre valores activos y configurados, consulte la página del comando man auditconfig(1M).

# audit -s

Ejemplo 28-14 Limitación de tamaño de archivo para el complemento audit_binfile

En el siguiente ejemplo, el tamaño de un archivo de auditoría binario está establecido en un tamaño específico. El tamaño está especificado en megabytes.

# auditconfig -setplugin audit_binfile active p_fsize=4M

# auditconfig -getplugin audit_binfile

Plugin: audit_binfile (active)

Attributes: p_dir=/var/audit;p_fsize=4M;p_minfree=1;

De manera predeterminada, un archivo de auditoría puede crecer sin límite. Para crear archivos de auditoría más pequeños, el administrador especifica un límite de tamaño de archivo de 4 MB. El servicio de auditoría crea un nuevo archivo cuando se alcanza el límite de tamaño. El límite de tamaño de archivo entra en vigor después de que el administrador refresca el servicio de auditoría.

# audit -s

Ejemplo 28-15 Especificación de varios cambios para un complemento de auditoría

En el siguiente ejemplo, el administrador en un sistema con un alto rendimiento y una agrupación ZFS grande cambia el tamaño de la cola, el tamaño del archivo binario y la advertencia del límite dinámico para el complemento audit_binfile. El administrador permite que los archivos de auditoría crezcan a 4 GB, es advertido cuando queda un 2% de la agrupación ZFS y duplica el tamaño de la cola permitido. El tamaño predeterminado de la cola es la marca de agua superior para la cola de la auditoría del núcleo, 100, como en active audit queue hiwater mark (records) = 100.

# auditconfig -getplugin audit_binfile

Plugin: audit_binfile (active)

Attributes: p_dir=/var/audit;p_fsize=2G;p_minfree=1;

# auditconfig -setplugin audit_binfile active "p_minfree=2;p_fsize=4G" 200

# auditconfig -getplugin audit_binfile

Plugin: audit_binfile (active)

Attributes: p_dir=/var/audit;p_fsize=4G;p_minfree=2;

Queue size: 200

Las especificaciones cambiadas entran en vigor después de que el administrador refresca el servicio de auditoría.

# audit -s

Ejemplo 28-16 Eliminación del tamaño de la cola de un complemento de auditoría

En el siguiente ejemplo, se elimina el tamaño de la cola para el complemento audit_binfile.

# auditconfig -getplugin audit_binfile

Plugin: audit_binfile (active)

Attributes: p_dir=/var/audit;p_fsize=4G;p_minfree=2;

Queue size: 200

# auditconfig -setplugin audit_binfile active "" ""

# auditconfig -getplugin audit_binfile

Plugin: audit_binfile (active)

Attributes: p_dir=/var/audit;p_fsize=4G;p_minfree=2;

Las comillas vacías finales ("") establecen el tamaño de la cola para el complemento en el valor predeterminado.

El cambio en la especificación qsize para el complemento entra en vigor después de que el administrador refresca el servicio de auditoría.

# audit -s

Ejemplo 28-17 Definición de un límite dinámico para advertencias

En este ejemplo, está configurado el nivel mínimo de espacio libre para todos los sistemas de archivos de auditoría, de modo que se emite una advertencia cuando aún queda disponible el 2 % del sistema de archivos.

# auditconfig -setplugin audit_binfile active p_minfree=2

El porcentaje predeterminado es uno (1). Para una agrupación ZFS grande, seleccione un porcentaje razonablemente bajo. Por ejemplo, el 10 % de 16 TB es aproximadamente 16 GB, lo que advertiría al administrador de la auditoría cuando queda bastante espacio en disco. Un valor de 2 envía el mensaje audit_warn cuando quedan aproximadamente 2 GB de espacio en disco.

El alias de correo electrónico audit_warn recibe la advertencia. Para configurar el alias, consulte Cómo configurar el alias de correo electrónico audit_warn.

Para una agrupación grande, el administrador también limita el tamaño del archivo a 3 GB.

# auditconfig -setplugin audit_binfile active p_fsize=3G

Las especificaciones p_minfree y p_fsize para el complemento entran en vigor después de que el administrador refresca el servicio de auditoría.

# audit -s

En este procedimiento, se utilizan atributos para el complemento audit_remote para enviar la pista de auditoría a un depósito de auditoría remoto.

Antes de empezar

Debe tener un receptor de archivos de auditoría en el depósito remoto. Debe tener asignado el perfil de derechos de configuración de auditoría.

Para obtener más información, consulte Cómo obtener derechos administrativos.

Lea la sección ATRIBUTOS DE OBJETO de la página del comando man audit_remote(5).

# man audit_remote

...

OBJECT ATTRIBUTES

The p_hosts attribute specifies the remote servers.

You can also specify the port number and the GSS-API

mechanism.

The p_retries attribute specifies the number of retries for

connecting and sending data. The default is 3.

The p_timeout attribute specifies the number of seconds

in which a connection times out.El puerto predeterminado es el puerto asignado por IANA solaris_audit, 16162/tcp. El mecanismo predeterminado es kerberos_v5. El tiempo de espera predeterminado es de 5 s. También puede especificar un tamaño de cola para el complemento.

# auditconfig -setplugin audit_remote active p_hosts=rhost1:16088:kerberos_v5

# auditconfig -setplugin audit_remote active p_retries=5

# auditconfig -setplugin audit_remote active p_timeout=3

El servicio de auditoría lee el cambio de complemento de auditoría después del refrescamiento.

# audit -s

Puede indicar al servicio de auditoría que copie algunos o todos los registros de auditoría de la cola de auditoría en la utilidad syslog. Si registra datos de auditoría binarios y resúmenes de textos, los datos binarios proporcionan un registro completo de auditoría, mientras que los resúmenes filtran los datos para la revisión en tiempo real.

Antes de empezar

Para configurar el complemento audit_syslog, debe tener asignado el perfil de derechos de configuración de auditoría. Para configurar la utilidad syslog, debe estar en el rol root.

Nota - Las clases de auditoría p_flags deben ser preseleccionadas como valores predeterminados del sistema o en los indicadores de auditoría de un usuario o de un perfil de derechos. Los registros no se recopilan para una clase que no está preseleccionada.

# auditconfig -setplugin audit_syslog active p_flags=lo,+as,-ss

La entrada incluye la ubicación del archivo de registro.

# cat /etc/syslog.conf … audit.notice /var/adm/auditlog

# touch /var/adm/auditlog

# svcadm refresh system/system-log

El servicio de auditoría lee los cambios en el complemento de auditoría tras el refrescamiento.

# audit -s

El servicio de auditoría puede generar muchas salidas. Para gestionar los registros, consulte la página del comando man logadm(1M).

Ejemplo 28-18 Especificación de clases de auditoría para salida de syslog

En el siguiente ejemplo, la utilidad syslog recopila un subconjunto de clases de auditoría preseleccionadas. La clase pf se crea en el Ejemplo 28-10.

# auditconfig -setnaflags lo,na # auditconfig -setflags lo,ss # usermod -K audit_flags=pf:no jdoe # auditconfig -setplugin audit_syslog active p_flags=lo,+na,-ss,+pf

Los argumentos del comando auditconfig indican al sistema que recopile todos los registros de auditoría de inicio y cierre de sesión, no atribuibles y de cambio de estado del sistema. La entrada del complemento audit_syslog indica a la utilidad syslog que recopile todos los inicios de sesión, los eventos no atribuibles con éxito y los cambios de estado del sistema con fallos.

Para el usuario jdoe, el registro de auditoría binario incluye todos los usos de una llamada al comando pfexec. Para que estos eventos estén disponibles para postselección, el complemento audit_binfile o audit_remote debe estar activo. La utilidad syslog recopila llamadas con éxito al comando pfexec.

Ejemplo 28-19 Colocación de registros de auditoría syslog en un sistema remoto

Puede cambiar la entrada audit.notice en el archivo syslog.conf para que haga referencia a un sistema remoto. En este ejemplo, el nombre del sistema local es sys1.1. El sistema remoto es remote1.

sys1.1 # cat /etc/syslog.conf … audit.notice @remote1

La entrada audit.notice en el archivo syslog.conf del sistema remote1 hace referencia al archivo de registro.

remote1 # cat /etc/syslog.conf … audit.notice /var/adm/auditlog