| Omitir V�nculos de navegaci�n | |

| Salir de la Vista de impresi�n | |

|

Configuración y administración de Trusted Extensions Oracle Solaris 11 Information Library (Español) |

| Omitir V�nculos de navegaci�n | |

| Salir de la Vista de impresi�n | |

|

Configuración y administración de Trusted Extensions Oracle Solaris 11 Information Library (Español) |

Parte I Configuración inicial de Trusted Extensions

1. Planificación de la seguridad para Trusted Extensions

2. Guía básica de configuración de Trusted Extensions

3. Adición de la función Trusted Extensions a Oracle Solaris (tareas)

4. Configuración de Trusted Extensions (tareas)

5. Configuración de LDAP para Trusted Extensions (tareas)

Parte II Administración de Trusted Extensions

6. Conceptos de la administración de Trusted Extensions

7. Herramientas de administración de Trusted Extensions

8. Requisitos de seguridad del sistema Trusted Extensions (descripción general)

Funciones de seguridad configurables

Creación de roles en Trusted Extensions

Asunción de roles en Trusted Extensions

Interfaces de Trusted Extensions para configurar las funciones de seguridad

Ampliación de las funciones de seguridad de Oracle Solaris mediante Trusted Extensions

Funciones de seguridad exclusivas de Trusted Extensions

Aplicación de los requisitos de seguridad

Usuarios y requisitos de seguridad

Prácticas de eliminación de usuarios

9. Realización de tareas comunes en Trusted Extensions (tareas)

10. Usuarios, derechos y roles en Trusted Extensions (descripción general)

11. Gestión de usuarios, derechos y roles en Trusted Extensions (tareas)

12. Administración remota en Trusted Extensions (tareas)

13. Gestión de zonas en Trusted Extensions (tareas)

14. Gestión y montaje de archivos en Trusted Extensions (tareas)

15. Redes de confianza (descripción general)

16. Gestión de redes en Trusted Extensions (tareas)

17. Trusted Extensions y LDAP (descripción general)

18. Correo de varios niveles en Trusted Extensions (descripción general)

19. Gestión de impresión con etiquetas (tareas)

20. Dispositivos en Trusted Extensions (descripción general)

21. Gestión de dispositivos para Trusted Extensions (tareas)

22. Auditoría de Trusted Extensions (descripción general)

23. Gestión de software en Trusted Extensions (referencia)

A. Política de seguridad del sitio

Creación y gestión de una política de seguridad

Política de seguridad del sitio y Trusted Extensions

Recomendaciones de seguridad informática

Recomendaciones de seguridad física

Recomendaciones de seguridad del personal

Infracciones de seguridad comunes

Referencias de seguridad adicionales

B. Lista de comprobación de configuración de Trusted Extensions

Lista de comprobación para la configuración de Trusted Extensions

C. Referencia rápida a la administración de Trusted Extensions

Interfaces administrativas en Trusted Extensions

Interfaces de Oracle Solaris ampliadas por Trusted Extensions

Valores predeterminados de seguridad que brindan mayor protección en Trusted Extensions

Opciones limitadas en Trusted Extensions

D. Lista de las páginas del comando man de Trusted Extensions

Páginas del comando man de Trusted Extensions en orden alfabético

Páginas del comando man de Oracle Solaris modificadas por Trusted Extensions

De manera predeterminada, los usuarios comunes pueden emplear las operaciones de cortar y pegar, copiar y pegar, y arrastrar y soltar en los archivos y en las selecciones. El origen y el destino deben estar en la misma etiqueta.

Para cambiar la etiqueta de los archivos o la etiqueta de la información dentro de los archivos se requiere autorización. Cuando los usuarios están autorizados a cambiar el nivel de seguridad de los datos, la aplicación Selection Manager media en la transferencia. El archivo /usr/share/gnome/sel_config controla las acciones para volver a etiquetar archivos, y para cortar o copiar información y pegarla en una etiqueta diferente. La aplicación /usr/bin/tsoljdsselmgr controla las operaciones de arrastrar y soltar entre ventanas. Como se muestra en las siguientes tablas, hay más restricciones para volver a etiquetar una selección que un archivo.

La siguiente tabla muestra un resumen de las reglas para volver a etiquetar archivos. Las reglas incluyen las operaciones de cortar y pegar, copiar y pegar, y arrastrar y soltar.

Tabla 8-1 Condiciones para mover archivos a una etiqueta nueva

|

Se aplican reglas diferentes a las selecciones en una ventana que en un archivo. La acción de arrastrar y soltar selecciones siempre requiere que exista igualdad de etiquetas y propiedad. La acción de arrastrar y soltar entre ventanas es mediada por la aplicación Selection Manager, no por el archivo sel_config.

Las reglas para cambiar la etiqueta de selecciones se resumen en la siguiente tabla.

Tabla 8-2 Condiciones para mover selecciones a una etiqueta nueva

|

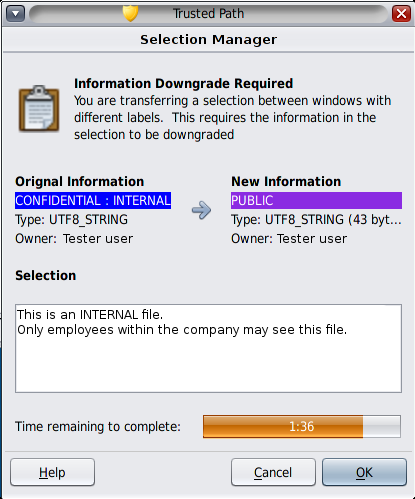

Trusted Extensions proporciona un confirmador de selección para que medie en los cambios de etiquetas. Esta ventana aparece cuando un usuario autorizado intenta cambiar la etiqueta de un archivo o selección. El usuario tiene 120 segundos para confirmar la operación. Para cambiar el nivel de seguridad de datos sin esta ventana, se requiere la autorización solaris.label.win.noview además de que se vuelvan a etiquetar las autorizaciones. La siguiente ilustración muestra una selección, de dos líneas, en la ventana.

De manera predeterminada, el confirmador de selección aparece cuando se transfieren datos a una etiqueta diferente. Si una selección requiere varias decisiones de transferencia, el mecanismo de respuesta automático proporciona un modo de responder una sola vez a todas las transferencias. Para obtener más información, consulte la página del comando man sel_config(4) y la sección siguiente.

El archivo /usr/share/gnome/sel_config se verifica a fin de determinar el comportamiento del confirmador de selección cuando una operación aumenta o disminuye el nivel de una etiqueta.

El archivo sel_config define lo siguiente:

Qué tipos de selecciones obtienen respuestas automáticas

Qué tipos de operaciones pueden confirmarse automáticamente

Cuándo se muestra un cuadro de diálogo del confirmador de selección