| ナビゲーションリンクをスキップ | |

| 印刷ビューの終了 | |

|

Oracle Solaris の管理: セキュリティーサービス Oracle Solaris 11 Information Library (日本語) |

| ナビゲーションリンクをスキップ | |

| 印刷ビューの終了 | |

|

Oracle Solaris の管理: セキュリティーサービス Oracle Solaris 11 Information Library (日本語) |

パート II システム、ファイル、およびデバイスのセキュリティー

10. Oracle Solaris のセキュリティー属性 (参照)

PAM を使用して、リモートシステムからの rhost 式アクセスを防ぐ方法

22. Kerberos エラーメッセージとトラブルシューティング

プラグイン可能認証モジュール (PAM) フレームワークを使用すると、login、ftp、telnet などのシステムに入るためのサービスを変更しなくても、新しい認証サービスを「プラグイン」できるようになります。また、PAM を使用すると、UNIX ログインを Kerberos などほかのセキュリティーメカニズムと統合できます。また、アカウント、資格、セッション、およびパスワードの管理メカニズムも「プラグイン」できます。

PAM フレームワークを使用すると、システムに入るためのサービス (ftp、login、telnet、rsh など) のユーザー認証を構成できます。PAM には次の利点があります。

柔軟な構成ポリシー

アプリケーションごとの認証ポリシー

デフォルトの認証メカニズムを選択する機能

高度なセキュリティーシステムにおいて複数の承認を要求する機能

一般ユーザーにも使いやすい

認証サービスが異なってもパスワードが同じであれば、パスワードを再入力する必要がない

ユーザーが複数のコマンドを入力しなくても、複数の認証方式のパスワードを求めるプロンプトを表示できる

任意のオプションをユーザー認証サービスに渡す機能

システムに入るためのサービスを変更しなくても、サイト固有のセキュリティーポリシーを実装する機能

PAM コンシューマ

PAM ライブラリ

pam.conf(4) 構成ファイル

PAM サービスモジュール。プロバイダとも呼ばれる

このフレームワークは、認証関連アクティビティーの統一的な実施手段を提供します。このアプローチを使えば、アプリケーション開発者は、PAM サービスのポリシーの意味を知らなくてもサービスを使用できるようになります。アルゴリズムは一元的に提供されます。アルゴリズムの変更は、個々のアプリケーションとは無関係に行えます。PAM を使えば、管理者は、アプリケーションを変更しないで、特定システムのニーズに合わせて認証プロセスを調整できるようになります。この調整は、PAM 構成ファイル pam.conf を通じて行われます。

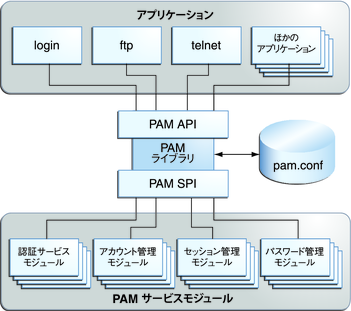

次の図は、PAM のアーキテクチャーを示したものです。アプリケーションは、PAM アプリケーションプログラミングインタフェース (API) 経由で PAM ライブラリと通信します。PAM モジュールは、PAM サービスプロバイダインタフェース (SPI) 経由で PAM ライブラリと通信します。したがって、PAM ライブラリを使えば、アプリケーションとモジュールとの相互通信を実現できます。

図 15-1 PAM のアーキテクチャー

Oracle Solaris 11 Express リリースの PAM フレームワークには、新しい pam_allow モジュールが含まれています。このモジュールを使用すると、セキュリティーをまったく適用することなく、すべてのユーザーにアクセス権を許可できます。このモジュールは、十分注意して使用するようにしてください。詳細は、pam_allow(5) のマニュアルページを参照してください。