| 탐색 링크 건너뛰기 | |

| 인쇄 보기 종료 | |

|

Trusted Extensions 구성 및 관리 Oracle Solaris 11 Information Library (한국어) |

| 탐색 링크 건너뛰기 | |

| 인쇄 보기 종료 | |

|

Trusted Extensions 구성 및 관리 Oracle Solaris 11 Information Library (한국어) |

3. Oracle Solaris에 Trusted Extensions 기능 추가(작업)

5. Trusted Extensions에 대해 LDAP 구성(작업)

8. Trusted Extensions 시스템의 보안 요구 사항(개요)

9. Trusted Extensions에서 일반 작업 수행(작업)

10. Trusted Extensions의 사용자, 권한 및 역할(개요)

11. Trusted Extensions에서 사용자, 권한 및 역할 관리(작업)

12. Trusted Extensions에서 원격 관리(작업)

13. Trusted Extensions에서 영역 관리(작업)

14. Trusted Extensions에서 파일 관리 및 마운트(작업)

Trusted Extensions의 네트워크 구성 데이터베이스

Trusted Extensions의 네트워크 보안 속성

Trusted Extensions의 라우팅 테이블 항목

16. Trusted Extensions에서 네트워크 관리(작업)

17. Trusted Extensions 및 LDAP(개요)

18. Trusted Extensions의 다중 레벨 메일(개요)

20. Trusted Extensions의 장치(개요)

21. Trusted Extensions에 대한 장치 관리(작업)

23. Trusted Extensions에서 소프트웨어 관리(참조)

사이트 보안 정책 및 Trusted Extensions

B. Trusted Extensions 구성 검사 목록

C. Trusted Extensions 관리에 대한 빠른 참조

Trusted Extensions에서 확장된 Oracle Solaris 인터페이스

Trusted Extensions의 강화된 보안 기본값

D. Trusted Extensions 매뉴얼 페이지 목록

Trusted Extensions 매뉴얼 페이지(사전순)

Trusted Extensions 시스템은 IPsec로 레이블이 있는 네트워크 패킷을 보호할 수 있습니다. IPsec 패킷은 명시적이나 암시적인 Trusted Extensions 레이블과 함께 사용할 수 있습니다. 레이블을 명시적으로 보내려면 CIPSO IP 옵션을 사용하고 암시적으로 보내려면 레이블이 있는 IPsec 보안 연결(SA)을 사용합니다. 또한 서로 다른 암시적 레이블과 함께 IPsec 암호화된 패킷은 레이블이 없는 네트워크를 통해 터널링할 수 있습니다.

일반적인 IPsec 개념 및 구성 절차는 Oracle Solaris 관리: IP 서비스의 제III부, IP 보안을 참조하십시오. IPsec 절차에 대한 Trusted Extensions 수정 사항은 레이블이 있는 IPsec 구성(작업 맵)을 참조하십시오.

IPsec로 보호된 통신을 포함하여 Trusted Extensions 시스템에서의 모든 통신은 보안 수준 승인 검사를 충족해야 합니다. 검사는 Trusted Extensions 승인 검사에 설명되어 있습니다.

이러한 검사를 통과해야 하는 레이블이 있는 영역의 응용 프로그램에서 IPsec 패킷의 레이블은 내부 레이블, 전송 중 레이블 및 키 관리 레이블입니다.

내부 레이블 – IPsec AH 또는 ESP 헤더가 적용되기 전에 암호화되지 않은 메시지 데이터의 레이블입니다. 이 레이블은 SO_MAC_EXEMPT 소켓 옵션(MAC-exempt) 또는 다중 레벨 포트(Multilevel Port, MLP) 기능을 사용 중인 경우 응용 프로그램 보안 수준과 다를 수 있습니다. 레이블로 제한되는 보안 연결(SA) 및 IKE 규칙을 선택할 경우 IPsec 및 IKE에서 이 내부 레이블을 사용합니다.

기본적으로 내부 레이블은 응용 프로그램 보안 수준과 동일합니다. 일반적으로 양 끝의 응용 프로그램은 동일한 레이블을 가집니다. 하지만 MAC-exempt 또는 MLP 통신의 경우 이 조건은 true가 아닐 수 있습니다. IPsec 구성 설정은 내부 레이블이 네트워크에서 전달되는 방식, 즉 전송 중 레이블을 정의할 수 있습니다. IPsec 구성 설정은 내부 레이블의 값을 정의할 수 없습니다.

전송 중 레이블 – IPsec AH 또는 ESP 헤더가 적용된 후에 암호화된 메시지 데이터의 레이블입니다. IKE 및 IPsec 구성 파일에 따라 전송 중 레이블은 내부 레이블과 다를 수 있습니다.

키 관리 레이블 – 두 노드 간의 모든 IKE 협상은 협상을 트리거하는 응용 프로그램 메시지의 레이블에 상관 없이 단일 레이블에서 제어됩니다. IKE 협상의 레이블은 IKE별 규칙을 기준으로 /etc/inet/ike/config 파일에서 정의됩니다.

IPsec 레이블 학장은 Trusted Extensions 시스템에서 레이블을 보안 연결(SA) 내부에서 전달되는 트래픽과 연결하는 데 사용됩니다. 기본적으로 IPsec 데이터는 레이블 확장을 사용하지 않으므로 레이블을 무시합니다. 두 시스템 간의 모든 트래픽은 Trusted Extensions 레이블에 상관 없이 단일 SA를 통해 이동합니다.

레이블 확장을 통해 다음 작업을 수행할 수 있습니다.

각 Trusted Extensions 레이블에서 사용할 여러 IPsec SA를 구성합니다. 이 구성은 두 다중 레벨 시스템 간에 이동하는 트래픽의 레이블을 전달하기 위한 추가 메커니즘을 효과적으로 제공합니다.

암호화되지 않은 형식의 텍스트와 다른 IPsec로 암호화된 메시지 텍스트에 대한 전송 중 레이블을 지정합니다. 이 구성은 보안이 약한 네트워크를 통해 암호화된 기밀 데이터의 전송을 지원합니다.

IP 패킷에서 CIPSO IP 옵션 사용을 숨깁니다. 이 구성은 레이블이 있는 트래픽이 CIPSO를 인식하지 못하거나 CIPSO와 호환되지 않는 네트워크를 이동할 수 있도록 합니다.

IKE에 대한 레이블 확장에 설명된 대로 IKE를 통해 자동으로 또는 ipseckey 명령을 통해 수동으로 레이블 확장을 사용하도록 지정할 수 있습니다. 레이블 확장 기능에 대한 자세한 내용은 ipseckey(1M) 매뉴얼 페이지를 참조하십시오.

레이블 확장을 사용할 때 아웃바운드 트래픽에 대한 SA 선택 항목에는 일치 항목의 일부로 내부 민감도 레이블이 포함됩니다. 인바운드 트래픽의 보안 수준은 수신된 패킷 SA의 보안 수준로 정의됩니다.

Trusted Extensions 시스템의 IKE는 레이블을 인식하는 피어와의 SA에 대한 레이블 협상을 지원합니다. /etc/inet/ike/config 파일의 다음 키워드를 사용하여 이 메커니즘을 제어할 수 있습니다.

label_aware – in.iked 데몬의 Trusted Extensions 레이블 인터페이스 사용 및 피어와의 레이블 협상을 사용으로 설정합니다.

single_label – 피어가 SA에 대한 레이블 협상을 지원하지 않음을 나타냅니다.

multi_label – 피어가 SA에 대한 레이블 협상을 지원함을 나타냅니다. IKE는 IKE가 두 노드 간의 트래픽에서 발견하는 각 추가 레이블에 대해 새로운 SA를 만듭니다.

wire_label inner – in.iked 데몬에서 전송 중 레이블이 내부 레이블과 동일한 레이블이 있는 SA를 만들도록 합니다. 데몬이 cipso 피어와 협상 중인 경우 키 관리 레이블은 ADMIN_LOW입니다. 데몬이 레이블이 없는 피어와 협상 중인 경우 키 관리 레이블은 피어의 기본 레이블입니다. 전송되는 패킷에 CIPSO IP 옵션이 포함된 경우 일반적인 Trusted Extensions 규칙을 따릅니다.

wire_label label – in.iked 데몬에서 내부 레이블의 값에 상관 없이 전송 중 레이블이 label로 설정된 레이블이 있는 SA를 만들도록 합니다. in.iked 데몬은 지정된 레벨에서 키 관리 협상을 수행합니다. 전송되는 패킷에 CIPSO IP 옵션이 포함된 경우 일반적인 Trusted Extensions 규칙을 따릅니다.

wire_label none label – wire_label label과 유사한 동작을 유발하지만, CIPSO IP 옵션이 SA에 따라 전송되는 IKE 패킷 및 데이터 패킷에서 숨겨집니다.

자세한 내용은 ike.config(4) 매뉴얼 페이지를 참조하십시오.

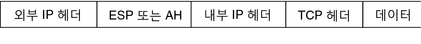

응용 프로그램 데이터 패킷이 터널 모드에서 IPsec로 보호되는 경우 패킷에는 여러 IP 헤더가 포함됩니다.

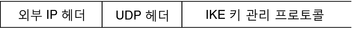

IKE 프로토콜의 IP 헤더에는 응용 프로그램 데이터 패킷의 외부 IP 헤더와 동일한 소스 및 대상 주소 쌍이 포함됩니다.

Trusted Extensions는 내부 레이블 승인 검사를 위해 내부 IP 헤더 주소를 사용합니다. Trusted Extensions는 외부 IP 헤더 주소를 사용하여 전송 중 및 키 관리 레이블 검사를 수행합니다. 승인 검사에 대한 자세한 내용은 Trusted Extensions 승인 검사를 참조하십시오.

다음 표에서는 레이블 확장의 다양한 구성으로 IPsec 기밀성 및 무결성 보호가 보안 수준에 어떻게 적용되는지 설명합니다.

|

주 - 메시지가 네트워크를 이동할 때 CIPSO를 인식하는 라우터가 CIPSO IP 옵션을 제거하거나 추가하는 경우 IPsec AH 무결성 보호를 사용하여 CIPSO IP 옵션을 보호할 수 없습니다. CIPSO IP 옵션을 수정하면 메시지가 무효화되고 AH로 보호된 패킷이 대상에서 삭제됩니다.