| 跳过导航链接 | |

| 退出打印视图 | |

|

Oracle Solaris 管理:安全服务 Oracle Solaris 11 Information Library (简体中文) |

| 跳过导航链接 | |

| 退出打印视图 | |

|

Oracle Solaris 管理:安全服务 Oracle Solaris 11 Information Library (简体中文) |

PAM 配置文件 pam.conf(4) 用于为系统服务(如 login、rlogin、su 和 cron)配置 PAM 服务模块。系统管理员可以管理此文件。如果 pam.conf 中的项顺序有误,会导致无法预料的负面影响。例如,如果 pam.conf 配置错误,则会将多个用户锁定在外,这样必须采用单用户模式才能进行修复。有关设置顺序的说明,请参见PAM 堆栈工作原理。

service-name module-type control-flag module-path module-options

服务的名称,例如 ftp、login 或 passwd。应用程序可以针对其提供的各服务使用不同的服务名。例如,Oracle Solaris 安全 shell 守护进程使用以下服务名:sshd-none、sshd-password、sshd-kbdint、sshd-pubkey 以及 sshd-hostbased。服务名 other 是用作通配符服务名的预定义名称。如果在配置文件中未找到特定的服务名,则会使用 other 的配置。

服务类型,即 auth、account、session 或 password。

用于指明在确定服务的集成成败值过程中模块所起的作用。有效的控制标志包括 binding、include、optional、required、requisite 和 sufficient。有关这些标志用法的信息,请参见PAM 堆栈工作原理。

用于实现服务的库对象的路径。如果路径名不是绝对路径名,则认为路径名相对于 /usr/lib/security/$ISA/。通过使用与体系结构有关的宏 $ISA,libpam 可查看应用程序特定体系结构的目录。

传递给服务模块的选项。模块的手册页介绍了相应模块可接受的选项。典型的模块选项包括 nowarn 和 debug。

应用程序调用以下函数时,libpam 将读取配置文件 /etc/pam.conf 以确定针对该服务参与操作的模块:

如果对于该服务的操作(如验证或帐户管理),/etc/pam.conf 仅包含一个模块,则该模块的结果将确定操作的结果。例如,passwd 应用程序的缺省验证操作包含一个模块 pam_passwd_auth.so.1:

passwd auth required pam_passwd_auth.so.1

另一方面,如果为服务操作定义了多个模块,那么这些模块就会堆叠起来,即,对于该服务存在一个 PAM 堆栈。例如,请考虑 pam.conf 包含以下项的情况:

login auth requisite pam_authtok_get.so.1 login auth required pam_dhkeys.so.1 login auth required pam_unix_cred.so.1 login auth required pam_unix_auth.so.1 login auth required pam_dial_auth.so.1

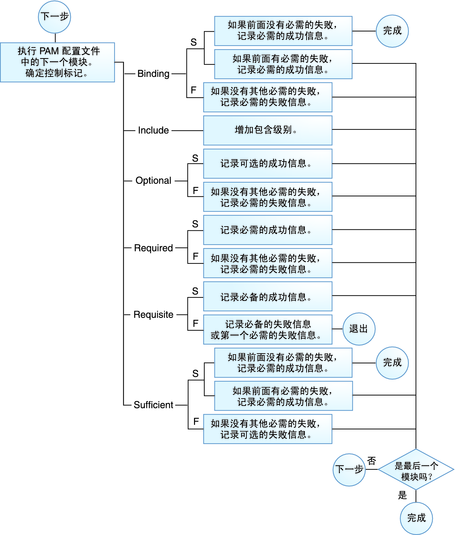

这些项表示 login 服务的 auth 栈样例。要确定此栈的结果,各个模块的结果代码需要进行集成处理。在集成处理过程中,模块按照 /etc/pam.conf 中指定的顺序执行。每个成功/失败代码都会根据模块的控制标志集成到整体结果中。控制标志可能会导致栈很早就终止。例如,requisite 模块可能会失败,而 sufficient 或 binding 模块则可能会成功。处理栈之后,各个结果会组合成一个整体结果,传送给应用程序。

控制标志用于指明 PAM 模块在确定对服务的访问方面所起的作用。控制标志及其作用如下所述:

Binding-如果前面必需的模块都没有失败,则成功满足绑定模块的要求后,会向应用程序立即返回成功信息。如果满足这些条件,则不会进一步执行模块。如果失败,则会记录必需的失败信息并继续处理模块。

Include-添加单独的 PAM 配置文件中的行,以便在 PAM 堆栈中的此点使用。此标志不控制成功或失败行为。读取一个新文件时,PAM include 栈值会递增。当新文件中的栈检查完成时,include 栈值会递减。如果到达文件末尾,并且 PAM include 栈值为 0,则栈处理结束。PAM include 栈的最大数为 32。

Required-必须成功满足必需模块的要求才能使用服务。如果失败,则执行该服务的其余模块后会返回错误信息。仅当绑定模块或必需模块均没有报告失败的情况下,才会返回该服务最终成功的信息。

Requisite-必须成功满足必备模块的要求才能使用服务。如果失败,则会立即返回错误信息,而不会进一步执行模块。只有一个服务的所有必备模块都返回成功信息,函数才能向应用程序返回成功信息。

Sufficient-如果前面的必需模块的要求都成功满足,则成功满足控制标志为 sufficient 的模块的要求后将向应用程序立即返回成功信息,而不会进一步执行模块。如果失败,则会记录可选的失败信息。

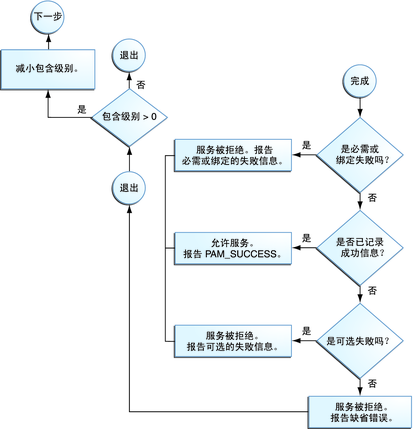

下面的两个图说明了如何在集成处理过程中确定访问权限。第一个图说明如何为每种类型的控制标志记录成败信息。第二个图说明如何确定集成值。

图 15-2 PAM 堆栈:控制标志的作用

图 15-3 PAM 堆栈:如何确定集成值

示例 15-1 典型 PAM 配置文件的部分内容

该示例中的 pam.conf 文件包含以下有关 rlogin 服务的内容:

# Authentication management

...

# rlogin service

rlogin auth sufficient pam_rhosts_auth.so.1

rlogin auth requisite pam_authtok_get.so.1

rlogin auth required pam_dhkeys.so.1

rlogin auth required pam_unix_auth.so.1

...

当 rlogin 服务请求验证时,libpam 会首先执行 pam_rhosts_auth(5) 模块。对于 pam_rhosts_auth 模块,控制标志将设置为 sufficient。如果 pam_rhosts_auth 模块可以验证用户,则处理过程将停止,并且会向应用程序返回成功信息。

如果 pam_rhosts_auth 模块无法验证用户,则将执行下一个 PAM 模块 pam_authtok_get(5)。此模块的控制标志将设置为 requisite。如果 pam_authtok_get 失败,则验证过程将结束并向 rlogin 返回失败信息。

如果 pam_authtok_get 成功,则将执行接下来的两个模块 pam_dhkeys(5) 和 pam_unix_auth(5)。这两个模块的关联控制标志都会设置为 required,以便处理过程可继续进行,无论是否会返回单独的失败信息。执行了 pam_unix_auth 后,不会再保留任何用于 rlogin 验证的模块。此时,如果 pam_dhkeys 或 pam_unix_auth 返回失败信息,则会拒绝用户通过 rlogin 进行访问。