| Oracle® Database Firewall管理ガイド リリース5.0 B65097-01 |

|

前 |

次 |

この章の内容は、次のとおりです。

このマニュアルの最新バージョンは、Oracle Technology NetworkのDatabaseセクションにあるOracle Database FirewallのWebサイトからダウンロードできます。URLは次のとおりです。

http://www.oracle.com/technetwork/indexes/documentation/index.html

この項の内容は、次のとおりです。

一般的なOracle Database Firewallのアーキテクチャには、次の主要なコンポーネントがあります。

データベース・サーバーとそのクライアントを含むデータベース・ネットワーク: データベース・サーバーまたはクライアントにOracle Database Firewallをインストールする必要はありません。ただし、必要な場合は、Database Firewallのローカル・モニタリングをデータベース・サーバーにインストールして使用すると、データベース・コンピュータに直接アクセス(たとえば、コンソールを使用)するユーザーまたはプロセスから発生するSQLトラフィックをDatabase Firewallで監視できます。

Database Firewall: Oracle Database Firewallソフトウェアを実行する専用サーバーです。各Database Firewallは、SQLデータベースからSQLデータを収集した後、レポートで分析するためにこのSQLデータをDatabase Firewall Management Serverに送信します。Database Firewallは、SQLデータをManagement Serverに送信した後、そのSQLデータをローカルで削除します。その後、SQLデータはManagement Serverに格納されます。

Database Firewallアプリケーションおよびその他のサード・パーティ・アプリケーション: これらのアプリケーションは、システムの構成、監視および管理を実行します。必要な場合は、1つのコンピュータでこれらのアプリケーションを操作できます。ただし、通常、アプリケーションは異なるユーザーによって、または様々な場所から使用されることが多いため、アプリケーションごとに別々のコンピュータが存在します。

Database Firewallアプリケーションの例には、Oracle Database Firewall管理コンソールおよびOracle Database Analyzerが含まれます。

1つ以上のDatabase Firewallインストールを管理するには、Database Firewall Management Serverを使用する必要があります。図1-1に、このようなシステムのアーキテクチャを示します。Database Firewall Management Serverは、異なるサイトにある複数のデータベースを保護する必要がある、比較的規模の大きいエンタープライズ・インストールに適しています。

図1-1に、Database FirewallアーキテクチャにおけるManagement Serverの位置を示します。

図1-1 Database Firewall Management Serverを使用したエンタープライズ・アーキテクチャ

|

注意:

|

Database FirewallのペアまたはDatabase Firewall Management Serverのペア、あるいはその両方を構成して、高可用性システム・アーキテクチャを提供できます。これらのペアは、レジリエント・ペアと呼ばれます。レジリエント・ペアの構成は、データベース・アクティビティ・モニタリング(DAM)モードでのみ動作します。

システム構成時に、1つのデバイスがプライマリ・デバイスとして指定され、もう1つのデバイスがセカンダリ・デバイスとして指定されます。プライマリ・デバイスが通常のすべての操作を実行するのに対して、セカンダリ・デバイスはトラフィックを監視しますが、プライマリ・デバイスに障害が発生した場合のみアラートを発行します。

プライマリとセカンダリの両方のDatabase Firewallでは、次の処理が実行されます。

同じ期間のトラフィックの受信

同じ構成の設定(Management Serverにより同期化)

適用されたポリシーに基づいたログ・ファイルの作成

プライマリDatabase Firewallでは、次の処理のみが実行されます。

リアルタイム・アラートの送信

ユーザー・ロール監査(URA)およびストアド・プロシージャ監査(SPA)の実行

Management Serverは、プライマリDatabase Firewallからログを収集し、両方のDatabase Firewallからログ・ファイルを削除します。

プライマリDatabase Firewallが使用できない場合、またはManagement Serverから接続できない場合、Management ServerはセカンダリDatabase Firewallからログ・ファイルを収集し、セカンダリDatabase Firewallにプライマリになるように促します(その結果、セカンダリDatabase Firewallはリアルタイム・アラートの送信およびSPA/URAの実行を開始します)。

図1-2に、1つのデータベースの保護に使用されているOracle Database FirewallのペアとDatabase Firewall Management Serverのペアを示します。

Oracle Database Firewallは、2つの方法のいずれかでデータベース・ネットワークに接続できます。

スパニング・ポートを使用して構成されたハブ、タップまたはネットワーク・スイッチの使用: この方法では、すべてのデータベース・トラフィックのコピーがDatabase Firewallに送信されます。この構成によって、Database Firewallはオフラインの監査およびモニタリング・システムとして動作し、潜在的な攻撃の警告を発行できますが、不要なトラフィックはブロックできません。

ハブ、タップまたはスイッチの接続の詳細は、次のWebサイトを参照してください。

データベース・クライアントとデータベース間のインライン: この方法を使用すると、Database Firewallは、監査またはモニタリング・システムとして、潜在的な攻撃または動作(あるいはその両方)をブロックできます。

Oracle Database Firewallは次のサード・パーティ製品と統合できます。

BIG-IP Application Security Manager(ASM): F5 Networks社のこの製品は高度なWebアプリケーション・ファイアウォール(WAF)で、Webベースの様々な攻撃に対してネットワークのエッジで包括的な保護を実現します。これによって、各HTTPおよびHTTPSリクエストが分析され、攻撃がWebアプリケーション・サーバーに達する前に潜在的な攻撃をブロックします。詳細は、第11章「Oracle Database FirewallとBIG-IP ASMの併用」を参照してください。

ArcSight Security Information Event Management(SIEM): この製品は、様々なソースからのsyslogメッセージをログに記録し、分析および管理するための集中管理システムです。詳細は、第12章「Oracle Database FirewallとArcSight SIEMの併用」を参照してください。

この項の内容は、次のとおりです。

管理コンソールは、Oracle Database Firewallの構成、管理および監視に使用するWebブラウザベースのアプリケーションです。各Database Firewall(スタンドアロンまたは管理対象のいずれか)およびManagement Serverで使用できます。

管理コンソールは、ITシステムのデプロイメント、メンテナンス、監視およびレポート作成を担当しているネットワーク管理者またはシステム管理者を使用対象者としています。

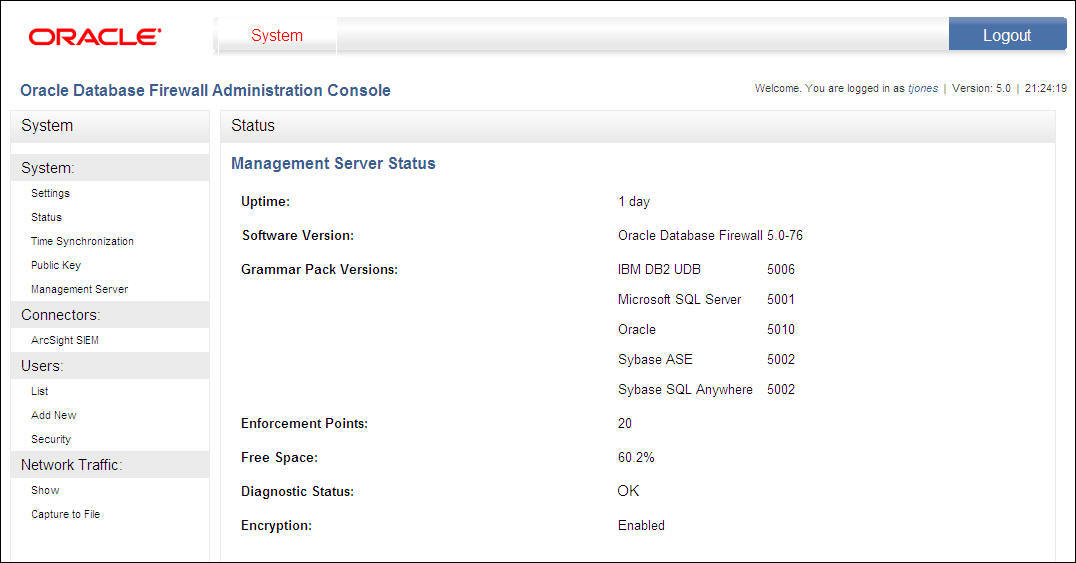

図1-3に、管理対象Database Firewall管理コンソールの上半分にあるステータス・ページを示します。(スタンドアロンDatabase Firewallについては、「ステップ1: スタンドアロンDatabase Firewallの日時の設定」を参照してください。)

通常、管理コンソールを使用して次の操作を実行します。

Analyzerで作成されたポリシーのデプロイ(サイトの保護対象データベースに対する強制ポイントの作成)

Oracle Database Firewallのシステム設定の構成

ArcSight SIEMコネクタの構成

ユーザーのパスワード・セキュリティ・ポリシーの作成、検索および構成

ログ・データの表示と取得

管理コンソールのすべてのユーザーは、有効なログインIDとパスワードを入力した後にアクセスが許可されます。

管理コンソールはブラウザベースのアプリケーションであるため、Internet Explorerなど、サポートされているWebブラウザを搭載しているコンピュータからアクセスできます。このアクセスはIPアドレスによって制限できます。

使用できる管理コンソールは3つあり、スタンドアロンDatabase Firewall用に1つ、Management Serverで管理されているDatabase Firewall用に1つ、もう1つはManagement Server自体で使用されます。

それぞれで実行するタスクは、次のとおりです。

スタンドアロンDatabase Firewall管理コンソールで実行されるタスクは、次のとおりです。

ダッシュボードを使用したシステム全体の動作の表示

Database Firewall管理の一時停止、再開および変更、またはDatabase Firewallの再起動などの管理機能

IPアドレス、時刻およびキーボード設定の変更などのシステム設定

スタンドアロンDatabase Firewallサーバーのステータスの確認

SMTPサーバー・アドレスなどの電子メール設定の構成

時刻の同期とタイム・オフセット

公開鍵の同期の構成

Management Server証明書の構成(これによってスタンドアロンDatabase Firewallであるか、管理対象Database Firewallであるかが決まります)

ログ・ファイルの管理

システム・イベントの表示

トラフィック・ログ・ファイルの要約

管理ログの表示とフィルタ処理

ログ・ファイルの修復

ストアド・プロシージャまたはユーザー・ロールの監査で検出された変更の構成、表示および承認

syslogとArcSight SEIMコネクタ、および電子メール・アラートの管理

ユーザー・アカウントの作成および管理

ネットワーク・トラフィックの表示とファイルへの記録によるトラフィック・ソースの検出

強制ポイントの作成および保護対象データベースの構成

ポリシーのアップロード

レポートのスケジュール

ジョブのアーカイブ

管理対象Database Firewall管理コンソールで実行されるタスクは、次のとおりです。

システム設定の表示

管理対象Database Firewallのステータスの確認

時刻の同期とタイム・オフセット

公開鍵の同期の構成

Management Server証明書の構成(これによってスタンドアロンDatabase Firewallであるか、管理対象Database Firewallであるかが決まります)

ArcSightコネクタの構成

ユーザー・アカウントの作成および管理

ネットワーク・トラフィックの表示とファイルへの記録

Management Serverで実行されるタスクは、次のとおりです。

ダッシュボードを使用したシステム全体の動作の表示

Database Firewall管理の一時停止、再開および変更、またはDatabase Firewallの再起動などの管理機能

Management Serverのレジリエント・ペアの構成

IPアドレス、時刻およびキーボード設定の変更などのシステム設定

Management Serverサーバーのステータスの確認

SMTPサーバー・アドレスなどの電子メール設定の構成

時刻の同期とタイム・オフセット

公開鍵の同期の構成

ログ・ファイルの管理

システム・イベントの表示

トラフィック・ログ・ファイルの要約

管理ログの表示とフィルタ処理

ログ・ファイルの修復

ログ・ファイルの管理

ストアド・プロシージャまたはユーザー・ロールの監査で検出された変更の構成、表示および承認

syslogとArcSight SEIMコネクタ、および電子メール・アラートの管理

ユーザー・アカウントの作成および管理

強制ポイントの作成および保護対象データベースの構成

ポリシーのアップロード

レポートのスケジュール

ジョブのアーカイブ

Oracle Database Firewallにネットワーク・アクセスできるコンピュータからWebブラウザを開きます。

次のURLを入力します。

https://ip_address/user/login

Oracle Database FirewallがインストールされているサーバーのIPアドレスを指定します。次に例を示します。

https://192.0.2.206/user/login

ユーザー・インタフェース・ポート番号(管理コンソールの「System Settings」ページで使用)を変更する場合は、URLにポート番号も含める必要があります。次の構文を使用します。

https://ip_address:port/user/login

次に例を示します。

https://192.0.2.206:444/user/login

このアドレスを「お気に入り」に追加すると、簡単にアクセスできます。

Internet Explorerで次のプロンプトが表示された場合は、「OK」をクリックします。

次のメッセージが表示された場合は、「このサイトの閲覧を続行する」をクリックします。

システム管理者権限があるアカウントのユーザー名とパスワードを入力します。

このマニュアル全体で、管理ユーザーにはpsmithという名前を使用します。

管理コンソールが表示されます。次の画面は、管理対象Database Firewall用の管理コンソールがどのように表示されるかを示しています。

Management Serverにログインすると、管理コンソールは次のように表示されます。「Appliances」タブを使用して、個々のDatabase Firewallを管理します。

管理コンソールには、ページの最上部にいくつかのタブがあり、次のオプションが含まれています。

「Dashboard」。(Management ServerおよびスタンドアロンDatabase Firewallのみ)脅威ステータス、スループット、上位10件の脅威など、保護対象のデータベースに関する高レベルの重要情報が表示されます(第13章「システム管理」を参照)。キー・インジケータはグラフで表示され、このグラフは、システムを毎日監視するITマネージャおよびセキュリティ・マネージャを使用対象者としています。

「Dashboard」には「Quick Start」オプションも表示され、このオプションを使用してシステム構成設定を簡単に指定できます。

「Appliances」。(Management Serverのみ)Oracle Database Firewall Management Serverで管理する必要がある各Oracle Database Firewallを定義できます(「Oracle Database Firewallの構成」を参照)。

「Monitoring」。(Management ServerおよびスタンドアロンDatabase Firewallのみ)強制ポイントを構成し、保護対象データベースの詳細を設定し、ポリシーをデプロイできます。詳細は、次の項を参照してください。

ポリシーのリストおよびアップロードの詳細は、『Oracle Database Firewallセキュリティ管理ガイド』を参照してください。

「Reporting」。(Management ServerおよびスタンドアロンDatabase Firewallのみ)様々な種類のレポートを生成できます。レポートは、Adobe Acrobat PDFドキュメントまたはMicrosoft Excel(XLSX)スプレッドシートとして生成および表示できます。

必要に応じて、レポートは、毎日、毎週または毎月など、定義した間隔で自動的に実行するようにスケジュールできます。スケジュールされたレポートは、指定した電子メール・アドレスに自動的に転送されます。レポートをスケジュールする方法は、『Oracle Database Firewallセキュリティ管理ガイド』を参照してください。

Oracle Database Firewallには、多数のデータ・アクセス、管理、セキュリティ、システム、「Sarbanes-Oxley」(SOX)、「Payment Card Industry」(PCI)、「Data Protection Act」(DPA)、「Gramm-Leach-Bliley Act」(GLBA)および「Health Insurance Portability and Accountability Act」(HIPAA)の各レポート・タイプがデフォルトで用意されており、選択した日時範囲におけるすべての重要情報を完全にトレースできます。

「Archiving」。(Management ServerおよびスタンドアロンDatabase Firewallのみ)万一ディスクまたはその他のシステム・エラーが発生した場合にデータが失われないように、重要なデータをアーカイブできるオプションが用意されています(「データのアーカイブ」を参照)。

「System」。(Management Server、スタンドアロンDatabase Firewallおよび管理対象Database Firewall)IPアドレスや時刻の設定など、Oracle Database Firewallの初期構成を実行できます。これらのオプションは、Oracle Database Firewallの初期デプロイメント時に使用されます(「システムの構成」を参照)。

最上部のバーからアクセスするほとんどのページの左側には、さらに多くのサブオプションのメニューが表示されます。