| Ignorer les liens de navigation | |

| Quitter l'aperu | |

|

Gestion de réseaux série à l'aide d'UUCP et de PPP dans Oracle Solaris 11.1 Oracle Solaris 11.1 Information Library (Français) |

| Ignorer les liens de navigation | |

| Quitter l'aperu | |

|

Gestion de réseaux série à l'aide d'UUCP et de PPP dans Oracle Solaris 11.1 Oracle Solaris 11.1 Information Library (Français) |

1. Solaris PPP 4.0 (Présentation)

2. Planification de la liaison PPP (tâches)

Planification PPP générale (liste des tâches)

Planification d'une liaison PPP commutée

Avant de configurer la machine d'appel sortant

Avant de configurer le serveur d'appel entrant

Exemple de configuration d'une liaison PPP commutée

Sources d'informations sur la liaison PPP commutée

Planification d'une liaison de ligne spécialisée

Avant de configurer une liaison de ligne spécialisée

Matériel nécessaire à une liaison de ligne spécialisée

Informations à rassembler pour la liaison de ligne spécialisée

Exemple de configuration d'une liaison de ligne spécialisée

Sources d'informations sur les lignes spécialisées

Planification de l'authentification sur une liaison

Avant de configurer l'authentification PPP

Exemples de configuration d'authentification PPP

Exemple de configuration utilisant une authentification PAP

Planification de la prise en charge DSL sur un tunnel PPPoE

Avant de configurer un tunnel PPPoE

Avant de configurer un client PPPoE

Avant de configurer un serveur PPPoE

Exemple de configuration d'un tunnel PPPoE

Exemple de configuration client PPPoE

Exemple de configuration d'un serveur PPPoE

Sources d'informations sur PPPoE

3. Configuration d'une liaison PPP commutée (tâches)

4. Configuration d'une liaison PPP de ligne spécialisée (tâches)

5. Paramétrage de l'authentification PPP (tâches)

6. Configuration d'un tunnel PPPoE (tâches)

7. Résolution des problèmes PPP courants (tâches)

8. Solaris PPP 4.0 (Référence)

9. Migration de Solaris PPP asynchrone à Solaris PPP 4.0 (tâches)

Cette section contient les informations de planification pour fournir l'authentification sur la liaison PPP. Le Chapitre 5, Paramétrage de l'authentification PPP (tâches) contient les tâches permettant de mettre en oeuvre l'authentification PPP sur votre site.

PPP offre deux types d'authentification : PAP, qui est décrite en détail à la section Protocole d'authentification par mot de passe (PAP) et CHAP, qui est décrite à la section Protocole CHAP (Challenge-Handshake Authentication Protocol).

Avant de configurer l'authentification sur une liaison, vous devez choisir le protocole d'authentification qui répond le mieux à la stratégie de sécurité de votre site. Ensuite, vous configurez le fichier des secrets et les fichiers de configuration PPP pour les machines d'appel entrant ou les machines d'appel sortant des appelants, ou les deux types de machines. Pour plus d'informations sur le choix du protocole d'authentification qui convient à votre site, reportez-vous à la section Raisons de l'utilisation de l'authentification PPP.

Cette section contient les informations suivantes :

Informations de planification pour les authentifications PAP et CHAP

Explications des exemples de scénario d'authentification présentés à la Figure 2-3 et à la Figure 2-4

Pour une description des tâches de configuration de l'authentification, reportez-vous au Chapitre 5, Paramétrage de l'authentification PPP (tâches).

La configuration de l'authentification sur votre site doit faire partie intégrante de votre stratégie PPP générale. Avant de mettre en oeuvre l'authentification, vous devez monter le matériel, configurer le logiciel et tester la liaison.

Tableau 2-5 Prérequis à la configuration de l'authentification

|

Cette section contient des exemples de scénarios d'authentification à utiliser dans les procédures décrites au Chapitre 5, Paramétrage de l'authentification PPP (tâches).

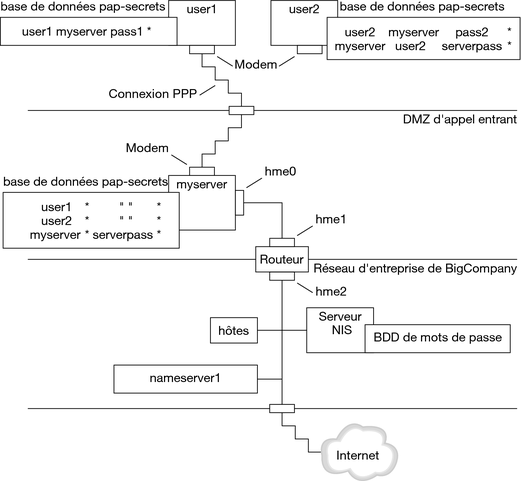

Les tâches décrites à la section Configuration de l'authentification PAP montrent comment configurer une authentification PAP sur la liaison PPP. Les procédures utilisent comme exemple un scénario PAP créé pour la société fictive Big Company dans l'Exemple de configuration d'une liaison PPP commutée.

Big Company veut permettre à ses utilisateurs de travailler à domicile. Les administrateurs système veulent une solution sûre pour les lignes série reliées au serveur d'appel entrant. La connexion de type UNIX qui fait appel aux bases de données de mots de passe NIS a convenu au réseau de Big Company par le passé. Les administrateurs système veulent un modèle d'authentification UNIX pour les appels entrant sur le réseau via la liaison PPP. Par conséquent, ils peuvent appliquer le scénario suivant qui a recours à l'authentification PAP.

Figure 2-3 Exemple d'un scénario d'authentification PAP (travail à domicile)

Le administrateurs système créent une DMZ d'appel entrant dédiée et séparée du reste du réseau d'entreprise par un routeur. L'acronyme DMZ provient du terme militaire anglais "demilitarized zone" (zone démilitarisée). La DMZ est un réseau isolé, configuré pour des raisons de sécurité. La DMZ contient généralement les ressources qu'une société offre au public, telles que des serveurs Web, des serveurs FTP anonymes, des bases de données et des serveurs modem. Les concepteurs de réseaux placent souvent la DMZ entre un pare-feu et une connexion Internet de l'entreprise.

Les seuls occupants de la DMZ décrite à la Figure 2-3 sont le serveur d'appel entrant myserver et le routeur. Le serveur d'appel entrant exige des appelants qu'ils fournissent leurs informations d'identification PAP, notamment leurs nom d'utilisateur et mot de passe, lors de la configuration de la liaison. En outre, le serveur d'appel entrant utilise l'option login de PAP. Ainsi, les noms d'utilisateur et mots de passe PAP des appelants doivent correspondre exactement à leurs noms d'utilisateur et mots de passe UNIX dans la base de données de mots de passe du serveur d'appel entrant.

Une fois la liaison PPP établie, les paquets de l'appelant sont transmis au routeur. Le routeur fait suivre la transmission à sa destination sur le réseau de l'entreprise ou sur Internet.

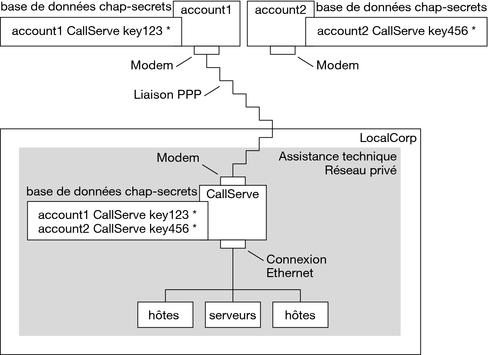

Les tâches décrites à la section Configuration de l'authentification CHAP montrent comment configurer l'authentification CHAP. Les procédures utilisent comme exemple un scénario CHAP à créer pour la société fictive LocalCorp présentée à l'Exemple de configuration d'une liaison de ligne spécialisée.

LocalCorp fournit la connexion à Internet via une ligne spécialisée à un FAI. Le service d'assistance technique de LocalCorp génère un trafic réseau important. Par conséquent, il a besoin d'un réseau privé isolé. Les techniciens du service voyagent beaucoup et ont besoin d'accéder à distance au réseau de l'assistance technique pour obtenir des informations leur permettant de résoudre des problèmes. Pour protéger les informations confidentielles contenues dans la base de données du réseau privé, les appelants distants doivent être authentifiés avant d'être autorisés à se connecter.

Par conséquent, les administrateurs système mettent en oeuvre le scénario d'authentification CHAP suivant pour une configuration PPP commutée.

Figure 2-4 Exemple d'un scénario d'authentification CHAP (appel d'un réseau privé)

Le seul lien entre le réseau de l'assistance technique et le monde extérieur est la ligne série vers l'extrémité du serveur d'appel entrant de la liaison. Les administrateurs système configurent l'ordinateur portable de chaque représentant du service pour une liaison PPP dotée de la sécurité CHAP, comprenant un secret CHAP. La base de données des secrets CHAP située sur le serveur d'appel entrant contient les informations d'identification CHAP pour toutes les machines qui sont autorisées à appeler le réseau de l'assistance technique.

Vous disposez des ressources suivantes :

Voir Authentification des appelants sur une liaison et la page de manuel pppd(1M).