| Ignorer les liens de navigation | |

| Quitter l'aperu | |

|

Sécurisation du réseau dans Oracle Solaris 11.1 Oracle Solaris 11.1 Information Library (Français) |

| Ignorer les liens de navigation | |

| Quitter l'aperu | |

|

Sécurisation du réseau dans Oracle Solaris 11.1 Oracle Solaris 11.1 Information Library (Français) |

1. Utilisation de la protection des liens dans des environnements virtualisés

3. Serveurs Web et protocole SSL (Secure Sockets Layer)

4. IP Filter dans Oracle Solaris (présentation)

6. Architecture IPsec (présentation)

Associations de sécurité IPsec

Mécanismes de protection IPsec

ESP (Encapsulating Security Payload, association de sécurité)

Considérations de sécurité lors de l'utilisation de AH et ESP

Authentification et chiffrement dans IPsec

Algorithmes d'authentification dans IPsec

Algorithmes de chiffrement dans IPsec

Stratégies de protection IPsec

Réseaux privés virtuels et IPsec

Passage de la translation d'adresses et IPsec

IPsec et les zones Oracle Solaris

7. Configuration d'IPsec (tâches)

8. Architecture IPsec (référence)

9. Protocole IKE (présentation)

Les normes IPsec définissent deux modes distincts d'opération IPsec : le mode Transport et le mode Tunnel. Ces modes n'ont aucune incidence sur le codage des paquets. Les paquets sont protégés par AH, ESP ou ces deux protocoles dans chaque mode. L'application de la stratégie des modes est différente lorsque le paquet interne est un paquet IP :

En mode Transport, l'en-tête extérieur détermine la stratégie IPsec qui protège le paquet IP interne.

En mode Tunnel, le paquet IP interne détermine la stratégie IPsec qui protège son contenu.

En mode Transport, l'en-tête extérieur ainsi que l'en-tête suivant et tout port pris en charge par celui-ci permettent de déterminer la stratégie IPsec. En fait, IPsec peut mettre en oeuvre différentes stratégies en mode Transport entre deux adresses IP au niveau d'un seul port. Par exemple, si l'en-tête suivant est un en-tête TCP, qui prend en charge les ports, la stratégie IPsec peut alors être définie pour un port TCP de l'adresse IP externe. De même, si l'en-tête suivant est IP, l'en-tête extérieur et l'en-tête IP intérieur permettent de déterminer la stratégie IPsec.

Le mode Tunnel ne fonctionne que pour les datagrammes IP-in-IP. La mise sous tunnel en mode Tunnel peut s'avérer utile lorsque des personnes travaillant à domicile se connectent à un emplacement central. En mode Tunnel, la stratégie IPsec est mise en oeuvre sur le contenu du datagramme IP interne. Différentes stratégies IPsec peuvent être mises en oeuvre pour différentes adresses IP internes. En d'autres termes, l'en-tête IP interne, ainsi que son en-tête suivant et les ports que ce dernier prend en charge, peuvent mettre en oeuvre une stratégie. Contrairement au mode Transport, le mode Tunnel ne permet pas à l'en-tête IP extérieur de dicter la stratégie de son datagramme IP interne.

Par conséquent, en mode Tunnel, la stratégie IPsec peut être spécifiée pour les sous-réseaux d'un LAN derrière un routeur et pour les ports de ces sous-réseaux. La stratégie IPsec peut également être spécifiée pour des adresses IP données (des hôtes) sur ces sous-réseaux. Les ports de ces hôtes peuvent aussi avoir une stratégie IPsec spécifique. Toutefois, si un protocole de routage dynamique est exécuté sur un tunnel, veillez à ne pas utiliser de sélection de sous-réseau ou d'adresse, car la vue de la topologie réseau sur le réseau homologue pourrait être modifiée. Les modifications annuleraient la stratégie IPsec statique. La section Protection d'un VPN à l'aide d'IPsec contient des exemples de mises en tunnel comprenant la configuration de routes statiques.

Dans Oracle Solaris, le mode Tunnel ne peut être mis en oeuvre que sur une interface réseau de mise en tunnel IP. Pour plus d'informations sur les interfaces de création de tunnel, reportez-vous au Chapitre 6, Configuration de tunnels IP du manuel Configuration et administration de réseaux Oracle Solaris 11.1. La commande ipsecconf fournit un mot-clé tunnel pour sélectionner une interface réseau de mise en tunnel IP. Lorsque le mot-clé tunnel figure dans une règle, tous les sélecteurs spécifiés dans cette règle s'appliquent au paquet interne.

En mode Transport, ESP et/ou AH peuvent protéger le datagramme.

La figure suivante illustre un en-tête IP avec un paquet TCP non protégé.

Figure 6-3 Paquet IP non protégé transportant des informations TCP

En mode Transport, ESP protège les données, comme illustré ci-dessous. La zone ombrée indique la partie chiffrée du paquet.

Figure 6-4 Paquet IP protégé transportant des informations TCP

En mode Transport, AH protège les données comme illustré ci-dessous.

Figure 6-5 Paquet protégé par un en-tête d'authentification

La protection AH, même en mode Transport, porte sur la majeure partie de l'en-tête IP.

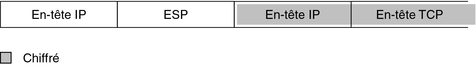

En mode Tunnel, l'intégralité du datagramme figure à l'intérieur de la protection d'un en-tête IPsec. Le datagramme de la Figure 6-3 est protégé en mode Tunnel par un en-tête IPsec externe, ESP dans ce cas, comme indiqué sur l'illustration suivante.

Figure 6-6 Paquet IPsec protégé en mode Tunnel

La commande ipsecconf inclut des mots-clés permettant de définir des tunnels en mode Tunnel ou Transport.

Pour plus d'informations sur la stratégie par socket, reportez-vous à la page de manuel ipsec(7P).

La section Utilisation d'IPsec pour protéger un serveur Web du trafic non-web. comprend un exemple de stratégie par socket.

Pour plus d'informations sur les tunnels, reportez-vous à la page de manuel ipsecconf(1M).

La section Protection d'un VPN avec IPsec en mode Tunnel contient un exemple de configuration de tunnel.