| Omitir Vínculos de navegación | |

| Salir de la Vista de impresión | |

|

Protección de la red en Oracle Solaris 11.1 Oracle Solaris 11.1 Information Library (Español) |

| Omitir Vínculos de navegación | |

| Salir de la Vista de impresión | |

|

Protección de la red en Oracle Solaris 11.1 Oracle Solaris 11.1 Information Library (Español) |

1. Uso de protección de enlaces en entornos virtualizados

3. Servidores web y el protocolo de capa de sockets seguros

4. Filtro IP en Oracle Solaris (descripción general)

Fuentes de información para el filtro IP de código abierto

Directrices para utilizar el filtro IP

Uso de archivos de configuración del filtro IP

Uso de conjuntos de reglas de filtro IP

Uso de la función de filtros de paquetes del filtro IP

Configuración de reglas de filtros de paquetes

Uso de la función NAT del filtro IP

Uso de la función de agrupaciones de direcciones del filtro IP

Configuración de agrupaciones de direcciones

Páginas del comando man del filtro IP

6. Arquitectura de seguridad IP (descripción general)

7. Configuración de IPsec (tareas)

8. Arquitectura de seguridad IP (referencia)

9. Intercambio de claves de Internet (descripción general)

10. Configuración de IKE (tareas)

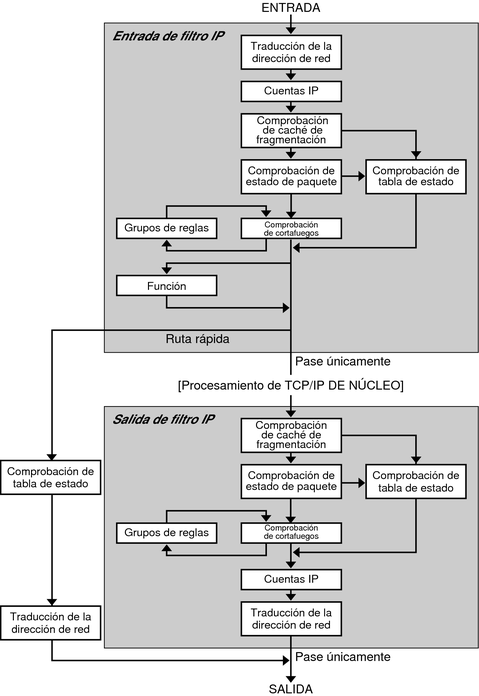

El filtro IP ejecuta una secuencia de pasos cuando se procesa un paquete. El diagrama siguiente ilustra los pasos del procesamiento de paquetes y el modo en que los filtros se integran con la pila de protocolo TCP/IP.

Figura 4-1 Secuencia de procesamiento de paquetes

La secuencia de procesamiento de paquetes incluye:

Traducción de direcciones de red (NAT)

La traducción de una dirección IP privada a una dirección pública distinta, o la asignación de alias de múltiples direcciones privadas a una sola dirección pública. NAT permite a una organización resolver el problema del agotamiento de direcciones IP cuando cuenta con redes y necesita acceder a Internet.

Cuentas IP

Es posible configurar las reglas de entrada y salida por separado, y registrar el número de bytes que se transfieren. Cada vez que se produce una coincidencia de regla, el número de bytes del paquete se agrega a la regla y permite obtener las estadísticas de cascadas.

Comprobación de caché de fragmentación

De manera predeterminada, los paquetes fragmentados se almacenan en caché. Cuando llegan todos los fragmentos de un determinado paquete, se aplican las reglas de filtrado y los fragmentos se autorizan o se bloquean. Si aparece set defrag off en el archivo de reglas, los fragmentos no se almacenan en caché.

Comprobación de estado de paquete

Si en una regla se incluye keep state, todos los paquetes de una sesión específica se transfieren o bloquean automáticamente, según si la regla incluye pass o block.

Comprobación de cortafuegos

Las reglas de entrada y salida se pueden configurar por separado, y determinar si un paquete podrá transferirse a través del filtro IP, a las rutinas TCP/IP del núcleo o hacia la red.

Grupos

Los grupos permiten escribir un conjunto de reglas a modo de árbol.

Función

Una función es la acción que se va a emprender. Las posibles funciones son block, pass, literal y send ICMP response.

Ruta rápida

La ruta rápida señala al filtro IP que no debe transferir el paquete a la pila IP de UNIX para el enrutamiento, lo cual significa una reducción de TTL.

Autenticación IP

Los paquetes que se autentican sólo se transfieren una vez a través de bucles de cortafuegos para evitar el procesamiento doble.