| ナビゲーションリンクをスキップ | |

| 印刷ビューの終了 | |

|

Trusted Extensions 管理者の手順 Oracle Solaris 10 1/13 Information Library (日本語) |

| ナビゲーションリンクをスキップ | |

| 印刷ビューの終了 | |

|

Trusted Extensions 管理者の手順 Oracle Solaris 10 1/13 Information Library (日本語) |

3. Trusted Extensions 管理者として開始 (タスク)

4. Trusted Extensions システムのセキュリティー要件 (概要)

5. Trusted Extensions でのセキュリティー要件の管理 (タスク)

6. Trusted Extensions でのユーザー、権利、および役割 (概要)

7. Trusted Extensions でのユーザー、権利、役割の管理 (タスク)

8. Trusted Extensions でのリモート管理 (タスク)

9. Trusted Extensions と LDAP (概要)

10. Trusted Extensions でのゾーンの管理 (タスク)

11. Trusted Extensions でのファイルの管理とマウント (タスク)

13. Trusted Extensions でのネットワークの管理 (タスク)

14. Trusted Extensions でのマルチレベルメール (概要)

16. Trusted Extensions のデバイス (概要)

17. Trusted Extensions でのデバイス管理 (タスク)

18. Trusted Extensions での監査 (概要)

19. Trusted Extensions のソフトウェア管理 (タスク)

次のタスクマップでは、Trusted Extensions の管理者の作業環境を設定する手順について説明します。

|

トラステッドエディタは、環境変数 $EDITOR の値をエディタとして使用します。

始める前に

大域ゾーンで、役割になっている必要があります。

# echo $EDITOR

次のエディタを使用できます。$EDITOR 変数は設定されていない場合もあります。

/usr/dt/bin/dtpad – CDE で用意されているエディタです。

/usr/bin/gedit – Java Desktop System, Release number で用意されているエディタです。Solaris Trusted Extensions (JDS) はそのデスクトップのトラステッドバージョンです。

/usr/bin/vi – ビジュアルエディタです。

たとえば、役割のホームディレクトリで、Korn シェルについては .kshrc ファイルを、C シェルについては .cshrc ファイルを修正します。

たとえば、Korn シェルでは次のコマンドを使用します。

# setenv EDITOR=pathname-of-editor # export $EDITOR

C シェルでは次のコマンドを使用します。

# setenv EDITOR=pathname-of-editor

Bourne シェルでは次のコマンドを使用します。

# EDITOR=pathname-of-editor # export EDITOR

例 5-1 トラステッドエディタ用のエディタの指定

セキュリティー管理者役割が、システムファイルの編集に vi を使用するとします。この役割になっているユーザーが、役割のホームディレクトリにある .kshrc 初期設定ファイルを修正します。

$ cd /home/secadmin $ vi .kshrc ## Interactive shell set -o vi ... export EDITOR=vi

次にどのユーザーがセキュリティー管理者役割になっても、 vi がトラステッドエディタとなります。

セキュリティー管理者役割は、Solaris 管理コンソールを使っていつでも任意のアカウントのパスワードを変更することが承認されています。ただし、Solaris 管理コンソールではシステムアカウントのパスワードは変更できません。「システムアカウント」とは、UID が 100 未満のアカウントです。root は、UID が 0 なのでシステムアカウントです。

サイトでスーパーユーザーを root 役割にしている場合は、root 役割になります。

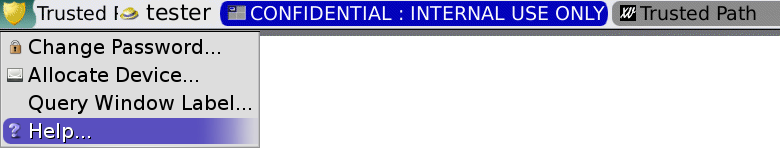

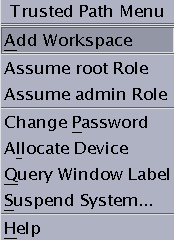

トラステッドパスメニューから「パスワード変更 (Change Password)」を選択します。

例 5-2 役割のパスワードの変更

LDAP で定義されている役割になることのできるユーザーならだれでも、トラステッドパスメニューを使用して、その役割のパスワードを変更できます。こうすると、その役割になろうとするすべてのユーザーに対して LDAP でパスワードが変更されます。

Oracle Solaris OS と同様に、プライマリ管理者役割は Solaris 管理コンソールを使用して役割のパスワードを変更できます。Trusted Extensions では、セキュリティー管理者役割は Solaris 管理コンソールを使用して別の役割のパスワードを変更できます。

「セキュアアテンション」キーの組み合わせは、信頼できないアプリケーションによるポインタグラブやキーボードグラブを解除するために使用できます。また、このキーの組み合わせは、ポインタまたはキーボードが信頼できるアプリケーションによってグラブされているかどうかを確認するためにも使用できます。複数のトラステッドストライプを表示するようにスプーフィングされているマルチヘッドシステムでは、このキーの組み合わせにより、ポインタは承認されているトラステッドストライプに移動します。

キーを同時に押して、現在のデスクトップのフォーカスへの制御を取り戻します。Sun 製キーボードでは、ダイヤモンドマークの付いたキーが Meta キーです。

<Meta> <Stop>

ポインタなどのグラブが信頼できない場合は、このポインタはストライプに移動します。信頼できるポインタはトラステッドストライプには移動しません。

<Alt> <Break>

キーを同時に押して、ラップトップコンピュータ上で現在のデスクトップのフォーカスへの制御を取り戻します。

例 5-3 パスワードのプロンプトが信頼できるかどうかテストする

Sun 製キーボードを使用している x86 システム上で、ユーザーがパスワードの入力を求められたとします。カーソルはグラブされた状態になり、パスワード入力ダイアログボックスの中にあります。プロンプトが信頼できることを確認するために、ユーザーは <Meta> <Stop> キーを同時に押します。ポインタがダイアログボックスの中に残っているときに、ユーザーはパスワードプロンプトが信頼できることを認識します。

ポインタがトラステッドストライプに移動していた場合は、ユーザーはパスワードプロンプトが信頼できないことがわかるので、管理者に連絡します。

例 5-4 ポインタを強制的にトラステッドストライプに移動させる

この例では、ユーザーはトラステッドプロセスを実行していませんが、マウスポインタを確認できません。ポインタをトラステッドストライプの中央に移動させるために、ユーザーは <Meta> <Stop> キーを同時に押します。

この手順では、ラベルの内部 16 進形式について説明します。この形式は、公共ディレクトリでの格納に安全です。詳細は、atohexlabel(1M) のマニュアルページを参照してください。

始める前に

大域ゾーンでセキュリティー管理者役割になります。詳細は、「Trusted Extensions の大域ゾーンに入る」を参照してください。

$ atohexlabel "CONFIDENTIAL : NEED TO KNOW" 0x0004-08-68

$ atohexlabel -c "CONFIDENTIAL NEED TO KNOW" 0x0004-08-68

注 - 可読式の機密ラベルと認可上限ラベルは label_encodings ファイルの中のルールに従って形成されます。各ラベルタイプでは、このファイルの別々のセクションにあるルールを使用します。機密ラベルと認可上限ラベルの両方が根本的に同じレベルの機密性を表している場合は、両方のラベルはまったく同じ 16 進形式になります。ただし、両ラベルの可読形式は異なることがあります。可読形式のラベルを入力として受け入れるシステムインタフェースは、1 つのタイプのラベルを想定しています。ラベルタイプの文字列が異なっている場合、これらの文字列は相互に利用することはできません。

デフォルトの label_encodings ファイルでは、認可上限ラベルと同等のテキストにコロン (:) は含まれません 。

例 5-5 atohexlabel コマンドの使用法

有効なラベルを 16 進形式で渡すと、コマンドは次のように引数を返します。

$ atohexlabel 0x0004-08-68 0x0004-08-68

管理ラベルを渡すと、コマンドは次のように引数を返します。

$ atohexlabel admin_high ADMIN_HIGH atohexlabel admin_low ADMIN_LOW

注意事項

atohexlabel parsing error found in <string> at position 0 というエラーメッセージは、atohexlabel に渡した <string> 引数が有効なラベルまたは認可上限でないことを意味しています。入力を確認し、インストールした label_encodings ファイルにラベルが存在していることを確認します。

この手順では、内部データベースに格納されているラベルを確認する方法について説明します。詳細は、hextoalabel(1M) のマニュアルページを参照してください。

始める前に

大域ゾーンでセキュリティー管理者役割になります。

$ hextoalabel 0x0004-08-68 CONFIDENTIAL : NEED TO KNOW

$ hextoalabel -c 0x0004-08-68 CONFIDENTIAL NEED TO KNOW

Trusted Extensions では、セキュリティー管理者がシステムのデフォルトのセキュリティー設定を変更したり、それにアクセスしたりします。

セキュリティー設定は、/etc/security ディレクトリと /etc/default ディレクトリにあるファイルに記述されています。Oracle Solaris システムで、スーパーユーザーはこれらのファイルを編集できます。Oracle Solaris のセキュリティー情報については、『Solaris のシステム管理: セキュリティーサービス』の第 3 章「システムアクセスの制御 (タスク)」を参照してください。

| 注意 - システムのセキュリティーデフォルトを変更するのは、サイトのセキュリティーポリシーで許可されている場合のみにしてください。 |

始める前に

大域ゾーンでセキュリティー管理者役割になります。

詳細は、「Trusted Extensions の管理ファイルを編集する」を参照してください。

次の表に、セキュリティーファイルとファイル内で変更すべきセキュリティーパラメータの一覧を示します。

|