| ナビゲーションリンクをスキップ | |

| 印刷ビューの終了 | |

|

Trusted Extensions 管理者の手順 Oracle Solaris 10 1/13 Information Library (日本語) |

| ナビゲーションリンクをスキップ | |

| 印刷ビューの終了 | |

|

Trusted Extensions 管理者の手順 Oracle Solaris 10 1/13 Information Library (日本語) |

3. Trusted Extensions 管理者として開始 (タスク)

4. Trusted Extensions システムのセキュリティー要件 (概要)

5. Trusted Extensions でのセキュリティー要件の管理 (タスク)

6. Trusted Extensions でのユーザー、権利、および役割 (概要)

7. Trusted Extensions でのユーザー、権利、役割の管理 (タスク)

8. Trusted Extensions でのリモート管理 (タスク)

Trusted Extensions でのセキュリティー保護されたリモート管理

Trusted Extensions でのリモートシステムの管理方式

Trusted Extensions での役割によるリモートログイン

Trusted Extensions でのリモートログイン管理

Trusted Extensions のリモート管理 (タスクマップ)

Trusted Extensions でコマンド行からリモートでログインする

dtappsession で Trusted Extensions をリモート管理する

Trusted Extensions システムから Solaris 管理コンソールを使ってシステムをリモート管理する

ラベルなしシステムから Solaris 管理コンソールを使ってシステムをリモート管理する

9. Trusted Extensions と LDAP (概要)

10. Trusted Extensions でのゾーンの管理 (タスク)

11. Trusted Extensions でのファイルの管理とマウント (タスク)

13. Trusted Extensions でのネットワークの管理 (タスク)

14. Trusted Extensions でのマルチレベルメール (概要)

16. Trusted Extensions のデバイス (概要)

17. Trusted Extensions でのデバイス管理 (タスク)

18. Trusted Extensions での監査 (概要)

19. Trusted Extensions のソフトウェア管理 (タスク)

次のタスクマップでは、リモートの Trusted Extensions システムを管理するためのタスクについて説明します。

|

注 - telnet コマンドは基本および役割のアイデンティティーを pam_roles モジュールに渡すことができないため、このコマンドを使用してリモートの役割になることはできません。

始める前に

ユーザーと役割は、ローカルシステムとリモートシステムで同一に定義されている必要があります。

役割は、「リモートログイン」承認を持っている必要があります。デフォルトでは、この承認は Remote Administration 、Maintenance、および Repair 権利プロファイルにあります。

セキュリティー管理者は、リモートで管理できるすべてのシステム上で『Trusted Extensions Configuration Guide』の「Enable Remote Login by a Role in Trusted Extensions」の手順を完了しておきます。システムをラベルなしシステムから管理できる場合は、『Trusted Extensions Configuration Guide』の「Enable Remote Login From an Unlabeled System」の手順も完了しておいてください。

rlogin コマンド、ssh コマンド、または ftp コマンドを使用します。

rlogin -l または ssh コマンドを使用してログインする場合は、役割の権利プロファイルにあるすべてのコマンドを使用できます。

ftp コマンドを使用する場合は、ftp(1) のマニュアルページで使用可能なコマンドを参照してください。

dtappsession プログラムを使用すると、管理者は CDE を実行しているリモートシステムを管理することができます。

dtappsession は、リモートシステムにモニターがないときに役立ちます。たとえば、大規模サーバーでドメインを管理するとき、dtappsession がしばしば使用されます。詳細は、dtappsession(1) のマニュアルページを参照してください。

始める前に

ラベル付きシステムでは、大域ゾーンの管理役割である必要があります。ラベルなしシステムでは、リモートシステムで定義されている役割である必要があります。役割のプロファイルシェルから、リモートログインを実行します。

リモートの CDE アプリケーションとローカルアプリケーションとの混同を避けるために、この手順専用の管理役割ワークスペースを作成します。詳細については、『Trusted Extensions User’s Guide』の「How to Add a Workspace at a Particular Label」を参照してください。

rlogin コマンドまたは ssh コマンドを使用することができます。

$ ssh remote-host

端末ウィンドウで、dtappsession コマンドに続いてローカルホストの名前を入力します。

$ /usr/dt/bin/dtappsession local-host

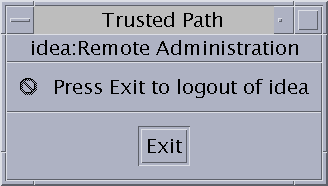

リモートホスト上で実行されているアプリケーションマネージャーが、ローカルホスト上で表示されます。「終了」ダイアログボックスも表示されます。

Trusted CDE からリモートセッションを起動した場合、Trusted_Extensions フォルダのアクションを使用することができます。

| 注意 - アプリケーションマネージャーを閉じてもログインセッションは終了しないため、これはお勧めできません。 |

hostname コマンドを使用して、ローカルホスト上にいることを確認します。

$ exit $ hostname local-host

Solaris 管理コンソールは、ユーザー、権利、役割、およびネットワークを管理するためのリモート管理インタフェースを提供します。コンソールを使用する役割になります。この手順では、コンソールをローカルシステムで実行し、リモートシステムをサーバーとして指定します。

始める前に

次の手順を完了しておきます。

リモートシステムで – 『Trusted Extensions Configuration Guide』の「Enable Remote Login by a Role in Trusted Extensions」と『Trusted Extensions Configuration Guide』の「Enable the Solaris Management Console to Accept Network Communications」

LDAP サーバーであるリモートシステムで – 『Trusted Extensions Configuration Guide』の「Configuring the Solaris Management Console for LDAP (Task Map)」

詳細については、『Trusted Extensions Configuration Guide』の「Initialize the Solaris Management Console Server in Trusted Extensions」を参照してください。

次に、次のスコープのいずれかを選択します。

This Computer (ldap-server: Scope=LDAP, Policy=TSOL)

This Computer (ldap-server: Scope=Files, Policy=TSOL)

次に、Scope=Files ツールボックスを選択します。

This Computer (remote-system: Scope=Files, Policy=TSOL)

「ユーザー」などのツールを選択すると、ダイアログボックスに Solaris 管理コンソールのサーバー名、ユーザー名、役割名、および役割のパスワードを入力する場所が表示されます。それらのエントリが正しいことを確認します。

役割のパスワードを入力し、役割として「ログイン」を押します。これで、Solaris 管理コンソールを使ってシステムを管理できます。

注 - Solaris 管理コンソールを使って dtappsession を実行することもできますが、dtappsession のもっとも簡単な使用方法については、「dtappsession で Trusted Extensions をリモート管理する」に説明されています。

この手順では、Solaris 管理コンソールのクライアントとサーバーをリモートシステムで実行し、ローカルシステムでコンソールを表示します。

始める前に

Trusted Extensions システムによってラベル ADMIN_LOW がローカルシステムに割り当てられている必要があります。

注 - Trusted Solaris システムなど、CIPSO プロトコルを実行していないシステムは、Trusted Extensions システムの観点からラベルなしシステムとみなされます。

リモートシステムの Solaris 管理コンソールサーバーは、リモート接続を受け入れるように構成する必要があります。手順については、『Trusted Extensions Configuration Guide』の「Enable the Solaris Management Console to Accept Network Communications」を参照してください。

どちらのシステムにも、Solaris 管理コンソールを使用できる同じ役割が割り当てられている同じユーザーが必要です。ユーザーは通常のユーザーのラベル範囲で構いませんが、役割の範囲は ADMIN_LOW - ADMIN_HIGH である必要があります。

大域ゾーンで、管理者役割になっている必要があります。

# xhost + TX-SMC-Server # echo $DISPLAY :n.n

# su - same-username-on-both-systems

$ rlogin -l same-rolename-on-both-systems TX-SMC-Server

$ DISPLAY=local:n.n $ export DISPLAY=local:n.n

$ LOGNAME=same-username-on-both-systems $ export LOGNAME=same-username-on-both-systems

$ USER=same-rolename-on-both-systems $ export USER=same-rolename-on-both-systems

$ /usr/sbin/smc &

「ユーザー」などのツールを選択すると、ダイアログボックスに Solaris 管理コンソールのサーバー名、ユーザー名、役割名、および役割のパスワードを入力する場所が表示されます。それらのエントリが正しいことを確認します。

役割のパスワードを入力し、役割として「ログイン」を押します。これで、Solaris 管理コンソールを使ってシステムを管理できます。

注 - LDAP サーバーではないシステムからネットワークデータベース情報にアクセスしようとしても、処理に失敗します。コンソールを使用すると、リモートホストにログインしてツールボックスを開くことができます。ただし、情報にアクセスしたり情報を変更したりしようとした場合、LDAP サーバーではないシステム上で Scope=LDAP を選択したことを示す、次のエラーメッセージが表示されます。

Management server cannot perform the operation requested. ... Error extracting the value-from-tool. The keys received from the client were machine, domain, Scope. Problem with Scope.

役割がない状態でリモートログインできるようにするには、ユーザーのデフォルトのラベル範囲とゾーンのデフォルト動作を変更します。この手順は、ラベル付きシステムをリモートで使用しているテスターに対して実行する場合があります。セキュリティーのため、テスターのシステムはほかのユーザーと無関係のラベルで実行されている必要があります。

始める前に

このユーザーが大域ゾーンにログインする正当な理由が必要です。

大域ゾーンでセキュリティー管理者役割になります。

Solaris 管理コンソールを使用して、ADMIN_HIGH の認可上限と、ADMIN_LOW の最小ラベルを各ユーザーに割り当てます。詳細は、「Solaris 管理コンソールでユーザーのラベル範囲を修正する」を参照してください。

ユーザーのラベル付きゾーンもログインを許可する必要があります。

Solaris 管理コンソール を使用します。TCP プロトコル上のポート 513 でリモートログインが可能です。例については、「How to Create a Multilevel Port for a Zone」を参照してください。

# tnctl -fz /etc/security/tsol/tnzonecfg

# svcadm restart svc:/network/login:rlogin

仮想ネットワークコンピューティング (Virtual Network Computing、VNC) テクノロジは、クライアントをリモートサーバーに接続し、クライアントのウィンドウにリモートサーバーのデスクトップを表示します。Xvnc は UNIX バージョンの VNC であり、標準 X サーバーをベースにしています。Trusted Extensions では、どのプラットフォーム上のクライアントでも、Trusted Extensions ソフトウェアが実行されている Xvnc に接続して、Xvnc サーバーにログインし、マルチレベルデスクトップ上で表示して作業できます。

始める前に

Xvnc サーバーとして使用するシステムに Trusted Extensions ソフトウェアをインストールして構成しておきます。また、ラベル付きゾーンを作成してブートしておきます。Xvnc サーバーは、VNC クライアントをホスト名または IP アドレスで認識します。

Xvnc サーバーとして使用するシステムの大域ゾーンのスーパーユーザーになります。

詳細は、Xvnc(1) および vncconfig(1) のマニュアルページを参照してください。

| 注意 - Solaris 10 10/08 または Solaris 10 5/08 リリースを実行している場合、サーバーを構成する前にシステムにパッチを適用してください。SPARC システムでは、パッチ 125719 の最新バージョンをインストールします。x86 システムでは、パッチ 125720 の最新バージョンをインストールします。 |

# mkdir -p /etc/dt/config

# cp /usr/dt/config/Xservers /etc/dt/config/Xservers

次の例では、パスワードなしでサーバーにログインするようにエントリが構成されています。デスクトップに正常にログインするには、ローカル UID は console ではなく none にします。

例では表示の便宜上、エントリが分割されています。実際には、エントリは 1 行で入力してください。

# :0 Local local_uid@console root /usr/X11/bin/Xserver :0 -nobanner :0 Local local_uid@none root /usr/X11/bin/Xvnc :0 -nobanner -AlwaysShared -SecurityTypes None -geometry 1024x768x24 -depth 24

注 - 構成の安全性を高めるには、-SecurityTypes VncAuth パラメータを使用してパスワードを要求します。パスワードの要件については、Xvnc(1) のマニュアルページで説明しています。

# reboot

リブート後、Xvnc プログラムが実行されていることを確認します。

# ps -ef | grep Xvnc root 2145 932 0 Jan 18 ? 6:15 /usr/X11/bin/Xvnc :0 -nobanner -AlwaysShared -SecurityTypes None -geometry 1024

クライアントシステムでは、ソフトウェアを選択できます。この例では Sun VNC ソフトウェアを使用します。

# cd SUNW-pkg-directory # pkgadd -d . SUNWvncviewer

% /usr/bin/vncviewer Xvnc-server-hostname

ログイン手順に進みます。残りの手順については、『Trusted Extensions User’s Guide』の「Logging In to Trusted Extensions」を参照してください。

スーパーユーザーとしてサーバーにログインした場合は、サーバーをすぐに管理できます。一般ユーザーとしてサーバーにログインした場合は、システムを管理する役割になってください。