| Oracle® Fusion Middleware Enterprise Single Sign-On Suiteインストレーション・ガイド 11g リリース2 (11.1.2.2) E51901-03 |

|

前 |

次 |

| Oracle® Fusion Middleware Enterprise Single Sign-On Suiteインストレーション・ガイド 11g リリース2 (11.1.2.2) E51901-03 |

|

前 |

次 |

この項では、Provisioning Gatewayをインストールするために必要な手順について説明します。

内容は次のとおりです:

Provisioning Gatewayをインストールする前に、次の前提条件が満たされていることを確認してください。

|

注意: Windows XPにインストールする場合、Microsoft社から最新のルート証明書更新をインストールしないと、インストールに失敗します。 詳細は、次の場所にあるMicrosoftナレッジ・ベースの記事を参照してください。

インストールに影響する可能性のある最新の要件または変更について確認するには、最新のリリース・ノートを参照してください。 |

Provisioning Gatewayサーバー側コンポーネントをインストールするには、管理権限を持つユーザーとしてインストーラを実行する必要があり、そうしない場合、インストーラは失敗します。

最小構成のProvisioning Gatewayサーバーでは、次のソフトウェアが動作している必要があります。

Microsoft Windows Server 2008/2008 R2またはWindows Server 2012。

Microsoft Internet Information Serverバージョン7.0以上。Provisioning GatewayはIIS Webサーバーを使用して、ユーザー登録、一般設定および管理タスクのためのブラウザベースのインタフェースを提供します。

Microsoft Active Directory®、Microsoft AD LDS (ADAM)、Oracle Directory Server Enterprise Edition、Oracle Unified Directory、Oracle Virtual Directory、IBM LDAP Directory、Oracle Internet Directory、Novell eDirectory Server。

|

注意: Active DirectoryまたはAD LDS (ADAM)を使用する場合、IISで使用される匿名アカウントに管理権限を付与し、サーバーをドメインに結合する必要があります。 |

Microsoft SQL Server 2000、Microsoft SQL Server 2000 Desktop Engine (MSDE 2000)、Microsoft SQL Server 2005 Express EditionまたはMicrosoft SQL Server 2005 (イベント・ロギングを使用している場合にのみ必要)、または

Oracle Database

『ディレクトリ・ベースのリポジトリでのLogon Managerのデプロイ』の説明に従って、データ・リポジトリを構成する必要があります。このリポジトリにProvisioning Gatewayデータが格納されます。Logon Managerがすでにデプロイされている場合は、既存のLogon ManagerリポジトリをProvisioning Gatewayで使用できます。

Provisioning Gatewayのインストール中に、Provisioning Gatewayリポジトリに対する接続を設定するために、次の情報を指定する必要があります。

|

host |

ディレクトリ・サーバー・インスタンスをホストするサーバーの名前 |

|

port |

ディレクトリ・サーバー・インスタンスのポート番号 |

|

name1[name2, name3] |

ディレクトリ・サーバー・ドメイン・ルートの識別名 |

SSL用のX.509証明書を認証局(CA)から取得する必要があります。また、信頼できるルートCA証明書を、認証局からローカル・コンピュータの信頼できるルートCA証明書のリストにダウンロードする必要があります。詳細は、「SSL接続のためのProvisioning Gatewayの構成」を参照してください。

適切な認証局がなく、Microsoft証明書サービスを使用して証明書を取得する場合は、Microsoft証明書サービスを使用して必要な証明書を取得する方法が説明されているOracle Enterprise Single Sign-On Suite管理者ガイドを参照してください。このガイドでは、証明書を使用するためのProvisioning Gatewayの設定方法についても説明しています。

Logon Manager、Provisioning GatewayクライアントおよびPassword Resetクライアントを自動(サイレント)モードで正常にインストールするには、インストーラの実行前にWindows Management Instrumentation (WMI)サービスが実行されている必要があります。

WMIサービスが実行されているかどうかを確認し、必要に応じて開始するには、各ターゲット・マシンで次の手順を実行します。

システム管理コンソールを起動します。

「サービス」スナップインを開きます。

「Windows Management Instrumentation」サービスに移動して、その状態と開始モードを確認します。

状態に応じて、次のいずれかの手順を実行します。

状態が「開始」の場合はWMIが実行されているため、次の項に進みます。

状態が空白の場合、サービスの起動タイプを確認して次のように開始します。

サービスをダブルクリックします。

表示されるプロパティ・ボックスで、環境に合わせてスタートアップの種類を「手動」または「自動」に設定し、「適用」をクリックします。

「開始」をクリックします。状態が「開始」に変わります。

「OK」をクリックして、サービスのプロパティ・ダイアログ・ボックスを閉じます。

Provisioning Gatewayサーバーをインストールする前に、Microsoft Internet Information Servicesを次の手順でインストールする必要があります。

Windows Server Managerで「役割」→「役割の追加」の順に選択します。

役割の追加ウィザードで、「Webサーバー(IIS)」の役割を選択します。

表示されるポップアップ・ウィンドウで、追加する必要な機能を確認します。

「Next」をクリックします。

「役割サービス」ウィンドウで、次の役割を選択します(まだ選択していない場合)。

アプリケーション開発: ASP .NETおよびそれに必要な機能

HTTP基本機能: 静的なコンテンツ、既定のコンテンツ、ディレクトリの参照、HTTPエラー

状態と診断: HTTPログ、要求の監視

セキュリティ: Windows認証、ダイジェスト認証、IPおよびドメインの制限、要求のフィルタリング

パフォーマンス: 静的なコンテンツの圧縮

管理ツール: IIS管理コンソール、IIS管理スクリプトおよびツール、管理サービス、IIS 6管理互換(およびサブコンポーネントすべて)

「Next」をクリックします。

確認ウィンドウで、インストールの選択を確認します。選択を変更する場合は、「戻る」をクリックします。インストールを開始する準備ができたら、「インストール」をクリックします。

インストールが完了したら、「Provisioning Gatewayサーバー側コンポーネントのインストール」に進みます。

Provisioning Gatewayサーバーをインストールする前に、Microsoft Internet Information Servicesを次の手順でインストールする必要があります。

Windows Server Managerの右上隅にある「管理」をクリックして、表示されるメニューから「役割と機能の追加」を選択します。

役割と機能の追加ウィザードで、「次へ」をクリックします。

「インストールの種類の選択」画面で「役割ベースまたは機能ベースのインストール」を選択して、「次へ」をクリックします。

「対象サーバーの選択」画面で「サーバー プールからサーバーを選択」オプションを選択してから、リストから対象サーバーを選択して「次へ」をクリックします。

「Select server roles」画面で「Web Server (IIS)」を選択し、IISで必要な機能の追加を要求するポップアップが表示された場合は「Add Features」をクリックして、「Next」をクリックします。

「Webサーバーの役割(IIS)」画面で「次へ」をクリックします。

「機能」画面で「次へ」をクリックします。

「役割サービス」画面で、次の役割を選択し、選択内容に関連する機能のインストールを求められた場合は受け入れます。

HTTP基本機能: 既定のドキュメント、ディレクトリの参照、HTTPエラー、静的なコンテンツ、HTTPリダイレクション

状態と診断: HTTPログ、ログ ツール、要求の監視、トレース

パフォーマンス: 静的なコンテンツの圧縮

セキュリティ: 要求のフィルタリング、ダイジェスト認証、IPおよびドメインの制限、Windows認証

アプリケーション開発: .NET拡張機能3.5、.NET拡張機能4.5、ASP.NET 3.5、ASP.NET 4.5、ISAPI拡張、ISAPIフィルタ

管理ツール: IIS管理コンソール、IIS 6管理互換(およびサブコンポーネントすべて)、IIS管理スクリプトおよびツール

「Next」をクリックします。

確認画面で選択内容を確認し、「インストール」をクリックして、インストールが完了するのを待ちます。

インストールが完了したら、「Provisioning Gatewayサーバー側コンポーネントのインストール」に進みます。

以前のリリースのProvisioning Gatewayからアップグレードする場合、次の手順を実行します。

Provisioning Gatewayサーバー。「Provisioning Gatewayサーバー側コンポーネントをインストールするための前提条件」の説明に従って、Provisioning Gatewayサーバーをインストールします。インストーラの実行後、Microsoft IISをリセットして、匿名サービス・アカウントがまだ割り当てられていることを確認します。

Provisioning Gatewayエージェント。エージェントは、Logon Managerに統合されており、自動的に一緒にインストールされます。アップグレードするには、以前のリリースのProvisioning Gatewayエージェントをすべてアンインストールし、Logon Managerを停止してから、「既存のLogon Managerインストールのアップグレード」の手順に従います。完了したらLogon Managerを再起動します。

Provisioning Gatewayサーバーをインストールして構成するには、次の手順を実行します。

すべてのプログラムを終了します。

ESSO-PG_Server.msiインストーラ・ファイルを起動します。

「Welcome」パネルで「Next」をクリックします。

「Setup Type」画面で、「Complete」または「Custom」を選択します。「Complete」では、すべてのプログラム・ファイルがインストールされます。「Custom」では、インストールするプログラム・ファイルとそのインストール場所を選択できます。カスタム・インストールは、上級ユーザーにのみ推奨されます。「Next」をクリックします。

Provisioning Gatewayをインストールする準備が整いました。「Install」をクリックします。インストールの完了を待機します。完了したら、「Finish」をクリックします。

|

注意: このインストール手順はオプションです。Provisioning Gateway Client CLI SDKは、プロビジョニング・ソリューションの統合コンポーネントとして提供されています。 このソフトウェアでは、ターゲット・マシンにJava Runtime Environmentバージョン1.6以上がインストールされている必要があります。 |

Provisioning Gatewayサーバーによって、他のサード・パーティ・プロビジョニング・システムとの統合を可能にするWebサービスが提供されます。Provisioning Gateway CLIを使用して、このWebサービスと通信できます。これを従来のスクリプト・ツールとして使用するか、または必要に応じてSDKライブラリを使用して、Provisioning Gatewayサーバー用のより複雑な統合ソリューションおよびコネクタを開発できます。

Provisioning Gateway CLIをインストールして構成するには、次の手順を実行します。CLIの構文と使用方法の詳細は、Provisioning Gateway CLIガイドを参照してください。

すべてのプログラムを終了します。

ESSO-PG_ClientCLI.msiインストーラ・ファイルを起動します。

「Welcome」パネルで「Next」をクリックします。

「Setup Type」パネルが表示されます。「Complete」または「Custom」を選択します。「Complete」ではすべてのプログラム・ファイルがインストールされ、「Custom」ではインストールするプログラム・ファイルとその場所を選択できます。カスタム・インストールは、上級ユーザーにのみ推奨されます。Java CLIをインストールするには、カスタム・パネルを選択する必要があります。

適切なセットアップ・オプションを選択して「Next」をクリックします。

Provisioning Gatewayをインストールする準備が整いました。「Install」をクリックします。

インストールが完了したら、「Finish」をクリックします。

この項では、完全に動作するProvisioning Gatewayデプロイメントを作成するために必要な作業について説明します。内容は次のとおりです:

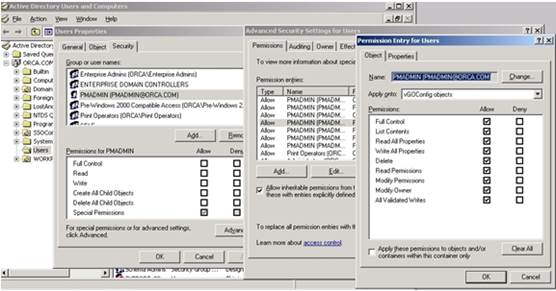

次のように、ユーザー・データを保持する各リポジトリ・コンテナに対してProvisioning Gatewayが必要とする権限をPMSERVICEアカウントに付与する必要があります。

リポジトリで、Logon Manager構成データ・コンテナ(通常はSSOConfig)に移動し、その権限ダイアログを開いてから次の手順を実行します。

「Apply onto:」ドロップダウン・リストから「This object and all child objects」を選択します。

SSOConfigコンテナに対する読取り専用アクセス権をPMSERVICEアカウントに付与します。

「Users」コンテナに移動し、その権限ダイアログを開いてから次の手順を実行します。

「Apply Onto:」ドロップダウン・リストから「User Objects」を選択します。

PMSERVICEアカウントに次の「ALLOW」権限を付与します。

「Create vGOConfig Objects」、「Delete vGOConfig Objects」、「Create vGOUserData Objects」、「Delete vGOUserData Objects」、「List Contents」、「Read All Properties」、「Read Permissions」。

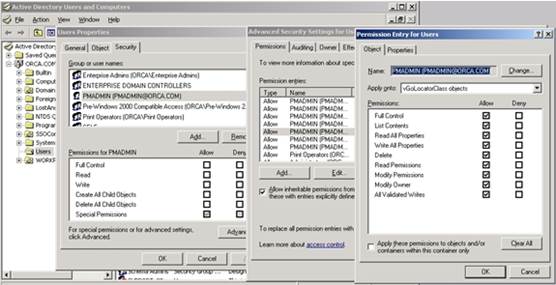

PMSERVICEアカウントにvGOConfigオブジェクトに対する「Full Control」権限を付与します。

PMSERVICEアカウントにvGOLocatorClassオブジェクトに対する「Full Control」権限を付与します。

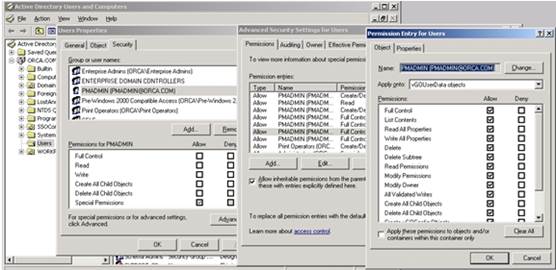

PMSERVICEアカウントにvGOUserDataオブジェクトに対する「Full Control」権限を付与します。

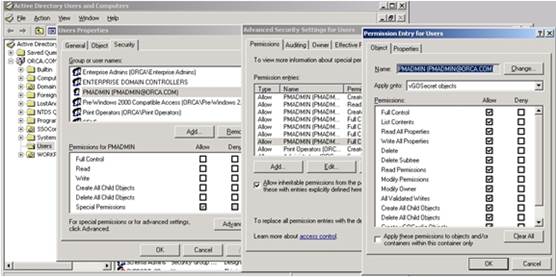

PMSERVICEアカウントにvGOSecretオブジェクトに対する「Full Control」権限を付与します。

Provisioning Gatewayが適切に動作するためには、Provisioning Gatewayエージェントがディレクトリからのプロビジョニングの指示を取得するように同期する必要があります。

Provisioning Gatewayをデプロイする場合、同期間隔を決定する必要があります。これが0 (ゼロ)以外の値に設定されていない場合、同期はユーザー・アクティビティ時にのみ発生します。このキーは、15分などの値に設定することをお薦めします。この設定によって、プロビジョニングの指示が、Provisioning Gatewayサーバーによって配置されたときから15分(または任意の設定間隔)以内にディレクトリから取得されることが保証されます。

Oracle Enterprise Single Sign-On Administrative Consoleを起動します。

「Logon Manager」→「Global Agent Settings」→[Target Settings Set]→「Synchronization」の順に展開します。

「Interval for automatic resynchronization」オプションの隣にあるチェック・ボックスを選択して、フィールドに適切な値を入力します。

リポジトリに変更を発行します。

|

注意: この手順は、実行中のLogon Managerエージェントにのみ適用されます。実行中のLogon Managerが存在しない場合、プロビジョニングの指示はユーザーがLogon Managerを起動するまで処理されません。 プロビジョニングの指示を処理するためには、ユーザーがProvisioning Gatewayに対して認証されている必要があります。ユーザーがProvisioning Gatewayに対して認証されていない場合(タイムアウトによる期限切れなど)、認証UIが表示され、ユーザーが認証されるまで同期プロセスはブロックされます。 |

通常のドメイン・ユーザーがProvisioning Gatewayを通じてLogon Manager資格証明をプロビジョニングできるようにする場合、次の手順を実行します。

ユーザー・グループを作成してそれに適切なドメイン・ユーザー・アカウントを追加します。

「PMSERVICEアカウントへの必要な権限の付与」に記載されている権限をグループに付与します。

PMSERVICEアカウントをグループに追加します。

Provisioning Gatewayのインストールの完了後、Syslogを構成する必要があります。

「Settings」オプションをクリックし、次に「Event Log」をクリックします。

「Database Type」ドロップダウン・メニューから、「Syslog Daemon」を選択します。

「Save Changes」をクリックします。

レジストリで次の変更を実行します。

regeditを実行して次の場所に移動します。

HKEY_LOCAL_MACHINE\SOFTWARE\Passlogix\Extensions\

EventManager\Syslog

SyslogサーバーのIPアドレスをRemoteAddressキーに入力します。

|

注意: 標準以外のSyslogポートを使用する場合、Syslogサーバーの正しいポート番号をRemotePortキーに入力してください。 |

Provisioning Gatewayユーザーおよび管理者がProvisioning Gateway Webサービスにアクセスするために使用する専用の匿名ユーザー・アカウントを作成または指定する必要があります。この匿名ユーザー・アカウントは、Administratorsグループのメンバーである必要があります。

|

注意: IISのデフォルトの匿名ユーザー・アカウントであるIUSR_MACHINE_NAMEは、管理者グループのメンバーではないため、管理者であるドメイン・ユーザー・アカウントを作成または選択する必要があり、それによってアカウントは次のタスクを実行できるようになります。

|

作成または選択するユーザー・アカウントは、この手順中に「サービス」ツールの「匿名ユーザー」ダイアログで指定されます。

Microsoft IISマネージャを起動します。

左側のツリーで、「<Server>」→「サイト」→「Default Web Site」の順にドリルダウンして、「v-GO PM Service」ノードを選択します。

中央ペインの「IIS」セクションで、「認証」をダブルクリックします。

「認証」ペインで、「匿名認証」を右クリックして「編集」を選択します。

表示されるダイアログ・ボックスで、「特定のユーザー」を選択して「設定」をクリックします。

表示されるダイアログ・ボックスで、匿名アクセス・ユーザー・アカウントの名前を<DOMAIN>\<user>の形式で入力し、適切なパスワードを指定して「OK」をクリックします。

「OK」をクリックして「匿名資格情報の編集」ダイアログを閉じます。

終了したら、Microsoft IISを再起動して変更を適用します。

|

注意: デフォルトでは、Provisioning Gateway管理コンソールは制限されていません。バックエンド・ストレージに資格証明を持つすべてのユーザーがログインできます。特定のグループに対するアクセスを制限する場合、Enterprise Single Sign-On Suite管理者ガイドのProvisioning Gatewayの追加のセキュリティ設定に関する説明を参照してください。 |

|

注意: この手順は、AD LDS (ADAM)ユーザーにのみ適用されます。前述の手順4で選択したアカウントを使用します。 |

AD LDS (ADAM)のコマンド行インタフェースを起動します。

次のように入力します。

dsacls [\\SERVER:PORT\DISTINGUISHED_NAME] /g [USER]:ga /i:t"

次に例を示します。

dsacls \\localhost:50000\ou=pm,dc=passlogix,dc=com /g PLX\PMWeb:ga /i:t

アカウントにアクセス権が付与されたことを確認するには、次のように入力します。

dsacls \\SERVER:PORT\DISTINGUISHED_NAME

出力にディレクトリ・オブジェクトのセキュリティ情報が示されます。匿名アカウントは、完全アクセス権のリストに表示されます。

Windows Server 2008/2008 R2またはWindows Server 2012とのSSL接続のためにProvisioning Gatewayを構成する前に、信頼できる認証局(CA)からX.509証明書を取得する必要があります。この信頼できるCAを、信頼できるルートCAのリストにインストールする必要があります。証明書は、現在の日付において有効である必要があり、そのサブジェクトは、Provisioning Gatewayクライアント・インスタンスがPassword Resetサーバー・インスタンスへの接続時に使用するネットワーク名(ホスト名またはホスト名とドメイン接尾辞を含む完全修飾URL)と正確に一致している必要があります。この項の手順では、有効な証明書を取得済で、インストールの準備が完了していると仮定します。

|

注意: Microsoft Webサイトの次の記事で、証明書のインストールとSSLの設定に関する情報を参照できます。 · "How to: Obtain an X.509 Certificate" · "How to: Set Up SSL on a Web Server" Microsoft証明書サービスを使用してX.509証明書を取得する場合、サーバー認証証明書を選択してください。また、「キーのオプション」セクションで、「エクスポート可能なキーとしてマークする」および「ローカル コンピュータ ストアを使用する」オプションを選択します。 |

Provisioning GatewayサーバーへのSSL専用接続を実行するために必要な手順は、次のとおりです。

Microsoft IISマネージャを起動します。

左側の「接続」ペインで、ターゲット・サーバー・インスタンスを選択します。

中央の「ホーム」ペインで、「サーバー証明書」アイコンをダブルクリックします。

右側の「操作」ペインで、「証明書の要求の完了」をクリックします。

表示される「証明書の要求を完了する」ダイアログで、次の手順を実行します。

「証明機関の応答が含まれるファイルの名前」フィールドで、対象のX.509証明書のフルパスおよびファイル名を参照するか入力します。

「フレンドリ名」フィールドに、証明書のわかりやすい名前を入力します。

「OK」をクリックします。

証明書がターゲット・マシンの「サーバー証明書」リストに表示されます。

インストールした証明書を、選択したサイトのhttpsプロトコルにバインドします。左側の「接続」ペインで、ターゲット・マシンのノードを展開してドリルダウンし、「Default Web Site」ノードを選択します。

右側の「操作」ペインの「サイトの編集」セクションで、「バインド」をクリックします。

表示される「サイト バインド」ダイアログで、「追加」をクリックします。

表示される「サイト バインドの追加」ダイアログで、次の手順を実行します。

「種類」ドロップダウン・リストから、「https」を選択します。

「証明書」ドロップダウン・リストから、この手順で前にインストールした証明書を選択します。

残りの設定はデフォルトのままにします。

「OK」をクリックして「サイト バインドの追加」ダイアログを閉じます。

「閉じる」をクリックして「サイト バインド」ダイアログを閉じます。

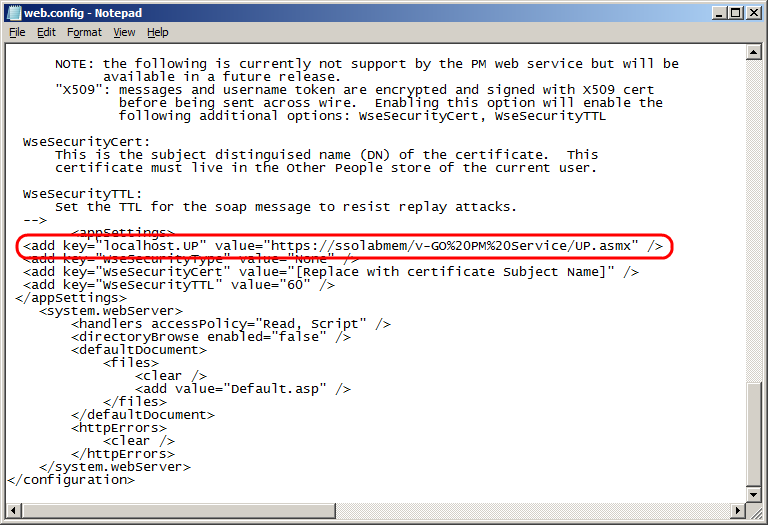

Provisioning Gateway Webページを呼び出す場合にHTTP-over-SSL (HTTPS)プロトコルを使用するように、次の構成ファイルを更新する必要があります。

%PROGRAMFILES%\Passlogix\v-GO PM\Console\web.config

<appSettings>セクションを見つけます。

localhost.UPキー値を次の手順で変更します。

httpをhttpsに変更します。

localhostを、X.509証明書のIssued Toの値に置き換えます。(この値は、この手順の前の部分で記録しました。)

(オプション)カスタム・ポートを使用してこのサービスに接続する場合、ホスト名の末尾にセミコロンで区切ったポート番号を追加します。

例: https://sssolabmem.ssolab.com:1880。

ファイルを保存して閉じます。

Microsoft IISマネージャを起動します(まだ起動していない場合)。

左側の「接続」ペインで、ターゲット・マシンのノードを選択します。

ターゲット・マシンのノードをドリルダウンして、「サイト」→「Default Web Site」ノードを選択します。

中央ペインで、「SSL 設定」アイコンをダブルクリックします。

中央ペインの「SSL 設定」画面で、「SSL が必要」チェック・ボックスを選択し、「クライアント証明書」オプションはデフォルト値のままにします。

右側の「操作」ペインで、「適用」をクリックして、変更内容を保存します。

Provisioning Gatewayサーバー・マシン上のWebブラウザを直接使用して(このテストはリモート・マシンから実行しないでください)、新しいSSL対応のURLを使用してProvisioning Gateway Webサービスにアクセスします(httpのかわりにhttpsプロトコル・ヘッダーを使用します)。

Provisioning Gatewayコンソールに実際にログオンするためには適切な管理権限が付与されている必要があります(必要な権限の付与方法については、Enterprise Single Sign-On Suite管理者ガイドのProvisioning Gatewayに関する説明を参照してください)。

URLは次のとおりです。

https://<new_host_name>:<new_port>/vGo%20PM%20Console/logon.aspx

URLのロードに失敗した場合、または証明書エラーが表示された場合は、仮想ディレクトリの権限や証明書のオプションなどの構成を確認し、必要に応じて修正してから再試行してください。

Provisioning Gatewayサーバーは、Oracle Privileged Account Manager (OPAM)とLogon Managerとの間のアダプタとして機能し、Provisioning Gatewayクライアントの「Privileged Accounts」コンポーネント(OPAMで保護されたリソースに対するシングル・サインオン機能を使用可能にする)のインストールを選択した場合は必ず必要です。

後述の手順を実行する前に、Provisioning Gatewayサーバーの信頼できるルート認証局ストアにOPAM SSL証明書をインポートする必要があります。OPAMでは、暗号化されていない(非SSLの)接続が許可されないため、OPAMインスタンスとProvisioning Gatewayとの間のSSL接続を使用可能にするためにこの証明書が必要になります。

|

注意: 証明書のインポート時には、現在ログインしているユーザー・アカウントの証明書ではなく、コンピュータ・アカウントの証明書をインストールする必要があります。 |

OPAMサーバーの証明書の場所は次のとおりです。

<Middleware>\wlserver_10.3\server\lib\CertGenCA.der

ご使用の環境で必要な場合は、カスタム証明書を作成して使用することもできます。

この統合を有効にするには、Provisioning Gatewayサーバーと目的のOPAMサーバーとの接続を構成して、アカウントのチェックインとチェックアウトを実行可能にする必要があります。次の手順を実行します。

<PG_Server_Install_Directory>\Serviceディレクトリにあるweb.config fileを開きます。

<appsettings>セクションを見つけ、その最後に(しかし、終了タグ</appsettings>より前に)次の行を追加します。

<add key="OpamUrl" value ="<OPAM_Server_URL>" />

<add key="OpamUsername" value="<OPAM_Account_Name>" />

<add key="OpamPassword" value="<OPAM_Account_Password>" />

各パラメータの意味は次のとおりです。

<OPAM_Server_URL>は、使用するOPAMサーバーの完全URLです。

<OPAM_Account_Name>は、OPAMサーバーへの接続に使用するOPAMアカウントのユーザー名です。

<OPAM_Account_Password>は、前述のOPAMアカウント用のパスワードです。

web.configファイルを保存して閉じます。

次のコマンドをコマンド・プロンプトで実行し、変更されたweb.configファイルを暗号化します。

aspnet_regiis.exe -pe "appSettings" -app "/v-go pm service"

aspnet_regiis.exe -pa "NetFrameworkConfigurationKey" "NT Authority\Network Service"

Provisioning GatewayをOracle Internet Directoryを使用してリポジトリとしてデプロイする場合は、Provisioning Gatewayをインストールする前に、次の作業を実行する必要があります。

Oracle Internet DirectoryにProvisioning Gatewayの管理者のユーザー・グループを作成し、Provisioning Gatewayの管理者のアカウントをそのグループに追加します。

orclPrivilegeGroupオブジェクト・クラスをそのグループに追加します。

リポジトリ内の各Peopleコンテナで、読取り、書込み、変更および削除権限をそのグループに付与します。