1 Introducción

El cifrado se basa en la ciencia de la criptografía y es una de las maneras más eficaces de lograr la seguridad de los datos hoy en día. Para leer un archivo cifrado, debe tener acceso a la clave que le permitirá descifrar el archivo.

La recuperación ante desastres (DR) abarca el proceso, las políticas y los procedimientos relacionados con la preparación para la recuperación o la continuación de la información crítica comercial de una organización tras un desastre natural o provocado por una persona.

La recuperación ante desastres es un subconjunto de un proceso más grande conocido como planificación de la continuidad del negocio (BCP) y debe incluir el reemplazo de hardware, el restablecimiento de las redes, la reanudación de las aplicaciones y la restauración de los datos.

Un plan de continuidad del negocio también incluye aspectos no relacionados con TI, como personal clave, instalaciones y comunicaciones para restaurar la reputación y la continuidad del negocio.

Oracle Key Manager (OKM) ofrece una solución integral de plataforma de gestión de claves diseñada para abordar el creciente compromiso empresarial con el cifrado de datos basado en almacenamiento. Compilado con los estándares de seguridad abiertos, OKM proporciona la capacidad, escalabilidad e interoperabilidad para gestionar centralmente las claves de cifrado en infraestructuras de almacenamiento ampliamente distribuidas y heterogéneas.

OKM está específicamente diseñado para abordar los desafíos únicos de la gestión de claves de almacenamiento, entre los que se incluyen los siguientes:

-

Retención a largo plazo: retiene de manera segura las claves de cifrado durante todo el ciclo de vida de los datos, que puede superar una década. Por ejemplo, para algunos sitios, el período de retención de claves está establecido en más de 50 años.

-

Interoperabilidad: proporciona el nivel de interoperabilidad para admitir una amplia variedad de dispositivos de almacenamiento que pueden conectarse a plataformas de sistemas abiertos o mainframe en un único sistema de gestión de claves de almacenamiento.

-

Alta disponibilidad: proporciona alta disponibilidad mediante la agrupación en clusters de N nodos activa, el equilibro de carga dinámico y el failover automatizado, independientemente de que los dispositivos estén juntos en la misma sala o distribuidos en todo el mundo.

-

Alta capacidad: gestiona una gran cantidad de dispositivos de almacenamiento y una cantidad aún mayor de claves de almacenamiento. Un único par de dispositivos en cluster puede proporcionar servicios de gestión de claves para miles de dispositivos de almacenamiento y millones de claves de almacenamiento.

-

Tecnología avanzada: admite unidades de cinta con capacidad de cifrado LTOx de International Business Machines (IBM), Hewlett Packard (HP) y serie T de StorageTek.

En este capítulo, se proporciona una descripción general de alto nivel de los componentes, los roles de usuario y el método para activar y desactivar el cifrado para la recuperación.

Arquitectura

La arquitectura de la solución de cifrado de OKM está compuesta por lo siguiente:

-

Dispositivo de gestión de claves (KMA): un procesador de doble núcleo y seguridad reforzada con sistema operativo Solaris 10 (para X2100 M2, X2200 M2, X4170 M2) y Solaris 11 (para Netra SPARC T4-1) que ofrece servicios de suministro y gestión de claves basados en políticas.

Nota:

Los dispositivos de gestión de claves se pueden instalar con una tarjeta SCA 6000, que cumple con el nivel 3 de FIPS. -

Interfaz gráfica de usuario de OKM (GUI): una aplicación independiente que los usuarios ejecutan en su propio sistema mediante una plataforma basada en Windows o en Solaris.

-

Cluster de OKM: un conjunto completo de dispositivos de gestión de claves en el sistema. Todos los dispositivos de gestión de claves de un cluster reconocen los otros dispositivos de gestión de claves del sistema y replican esta información (activo/activo).

De esta forma, si alguno de los dispositivos de gestión de claves deja de funcionar, no se interrumpen las operaciones de cifrado.

-

Agente (unidad de cinta): un dispositivo que efectúa el cifrado mediante el uso de claves gestionadas por OKM y el cluster del dispositivo de gestión de claves.

Nota:

Con KMS 2.1 o una versión posterior de OKM y el firmware de unidad de cinta más reciente, las siguientes unidades cumplen con FIPSPie 1 .Operaciones basadas en roles

OKM define y usa los siguientes roles. La realización y la asignación de roles es una tarea de los clientes; los representantes de servicio únicamente pueden asesorar.

| Responsable de la seguridad | Gestión de la configuración de seguridad, los usuarios, los sitios y los socios de transferencia |

| Responsable del cumplimiento | Gestión de las políticas de claves y los grupos de claves, y determinación de los agentes y socios de transferencia que pueden usar los grupos de claves |

| Operador | Gestión de agentes, unidades de datos y claves |

| Operador de copias de seguridad | Realización de copias de seguridad |

| Auditor | Visualización de información sobre el cluster de OKM |

| Miembro del quórum | Visualización y aprobación de operaciones de quórum pendientes |

Nota:

Cada persona o usuario puede desempeñar uno o varios de estos roles. El dispositivo de gestión de claves verifica que el usuario solicitante tenga permiso para ejecutar una operación sobre la base del rol. Las operaciones que no están disponibles, por lo general, indican un rol equivocado.Existen algunas operaciones básicas que un usuario/rol puede llevar a cabo. Por ejemplo: crear, suprimir, modificar y visualizar.

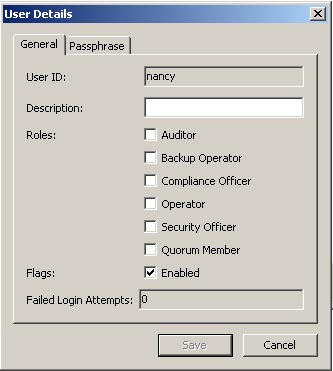

En la figura Número 1-2, se muestra un ejemplo de la pantalla User Details (Detalles del usuario).

Comparación entre unidades de cinta y medios

Tabla 1-1 Comparaciones entre unidades de cinta y medios

| Especificación | T10K-A | T10K-B | T10K-C | T10K-D | T9840D | HP LTO4 | HP LTO5 | HP LTO6 | IBM LTO4 | IBM LTO5 | IBM LTO6 |

|---|---|---|---|---|---|---|---|---|---|---|---|

|

Capacidad (nativa) |

500 GB |

1 TB |

5 TB |

8 TB |

75 GB |

800 GB |

1,5 TB |

2,5 TB |

800 GB |

1,5 TB |

2,5 TB |

|

Velocidades de transferencia (nativas) |

120 MB/s |

120 MB/s |

252 MB/s |

252 MB/s |

30 MB/s |

120 MB/s |

140 MB/s |

160 MB/s |

120 MB/s |

140 MB/s |

160 MB/s |

|

Tamaño del buffer |

256 MB |

256 MB |

2 GB |

2 GB |

64 MB |

256 MB |

256 MB |

512 MB |

256 MB |

256 MB |

512 MB |

|

Tiempo de carga (s) |

16 |

16 |

13.1 |

13 |

8.5 |

19 |

12 |

22 |

15 |

12 |

12 |

|

Acceso (s) |

46 |

46 |

57 |

50 |

8 |

72 |

60 |

50 |

46 |

60 |

96 |

|

Velocidad de cinta (m/s) |

2-4.95 |

2-3.74 |

5.62 |

4.75 |

3.4 |

7.0 |

— |

7.12 |

7.0 |

— |

6.8 |

|

Tiempo de rebobinado (s) |

90 |

90 |

10-13 |

10-13 |

16/8 |

106/54 |

96/78 |

98/51 |

106/54 |

96/78 |

42 |

|

Tiempo de descarga (s) |

23 |

23 |

23 |

23 |

12 |

22 |

17 |

19 |

22 |

17 |

17 |

|

Interfaces |

|||||||||||

|

Canal de fibra |

2 y 4 Gb/s |

4 Gb/s |

4 Gb/s |

16 Gb/s |

4 Gb/s |

4 Gb/s |

8 Gb/s |

8 Gb/s |

4 Gb/s |

8 Gb/s |

8 Gb/s |

|

SCSI/SAS |

n/c |

n/c |

n/c |

n/c |

n/c |

Ultra-320 |

n/c |

6 Gb/s |

Ultra-320 |

n/c |

6 Gb/s |

|

FICON FCoE |

2 Gb/s |

2 Gb/s |

4 Gb/s |

8 Gb/s 10 Gb/s |

2 Gb/s |

n/c |

n/c |

n/c |

n/c |

n/c |

n/c |

|

ESCON |

no |

no |

no |

no |

2 Gb/s |

n/c |

n/c |

n/c |

n/c |

n/c |

n/c |

|

Compatibilidad |

|||||||||||

|

Pistas |

768 |

1152 |

3,584 |

4,608 |

576 |

896 |

1,280 |

2,176 |

896 |

1,280 |

2,176 |

|

Longitud utilizable |

855 m (2805 ft) |

855 m (2805 ft) |

1107 m (3632 ft) |

1107 m (3632 ft) |

251 m (889 ft) |

820 m (2690 ft) |

850 m (2789 ft) |

846 m (2776 ft) |

820 m (2690 ft) |

850 m (2789 ft) |

846 m (2776 ft) |

|

VolSafe—WORM |

sí |

sí |

sí |

sí |

sí |

sí |

sí |

sí |

sí |

sí |

sí |

Unidades de cinta serie T

En la Tabla 1-2, se muestran las compatibilidades de medios para las unidades serie T (T10000 y T9840):

-

Unidades de cinta serie T con capacidad de cifrado

-

Unidades de cinta serie T sin capacidad de cifrado

Tabla 1-2 Compatibilidades de medios con unidades de cinta serie T

| Tarea | Inscrito para cifrado | No inscrito para cifrado |

|---|---|---|

|

Escribir nuevos datos cifrados |

Sí |

No |

|

Escribir nuevos datos no cifrados |

No |

Sí |

|

Leer datos cifrados con una clave disponible |

Sí |

No |

|

Leer datos no cifrados |

Sí |

Sí |

|

Agregar datos no cifrados a una cinta cifrada |

No |

No |

En la Tabla 1-3, se muestra una comparación entre lo siguiente:

-

Unidades de cinta con cifrado activado y no cifradas

-

Medios cifrados y no cifrados

Tabla 1-3 Compatibilidad entre medios y unidades de cinta serie T

| Tipos de unidades de cinta | Medios no cifrados | Medios cifrados |

|---|---|---|

|

Unidad estándar (no cifrada) |

|

|

|

Unidad con capacidad de cifrado |

|

|

Unidades de cinta LTO

Las unidades de cinta HP e IBM LTO:

-

Cuentan con una especificación que permite el intercambio con cartuchos de datos no cifrados de otras unidades de cinta que cumplen con las especificaciones de LTO U-28, U-316 y U-416.

-

Tienen la capacidad de intercambiar cartuchos de datos cifrados si la clave de cifrado correcta está disponible.

Compatibilidad futura:

En el futuro, las unidades LTO tendrán la capacidad de:

-

Lectura y escritura de cintas desde la generación actual

-

Lectura y escritura de cintas de una generación anterior

-

Lectura de cintas de dos generaciones anteriores

Nota:

El cifrado únicamente se admite con cartuchos de cinta LTO4, LTO5 y LTO6 en unidades de cinta LTO4, LTO5 y LTO6. Para evitar problemas, estas unidades no escribirán en modo normal ni en modo nativo una vez que la unidad se active para cifrado.Activación y desactivación del cifrado

A continuación, se presentan los requisitos que se aplican al cifrado:

-

Las unidades de cinta T10000 deben tener un nivel mínimo de firmware de 1.37.114.

-

Los representantes de servicio deben instalar las claves de activación de hardware para las unidades de cinta y deben tener disponibles los niveles requeridos del panel de operador virtual (VOP).

-

Los clientes, socios y sitios de recuperación ante desastres (DR) deben usar la versión actual del cliente correspondiente al panel de operador virtual (VOP) 1.0.12 o posterior.

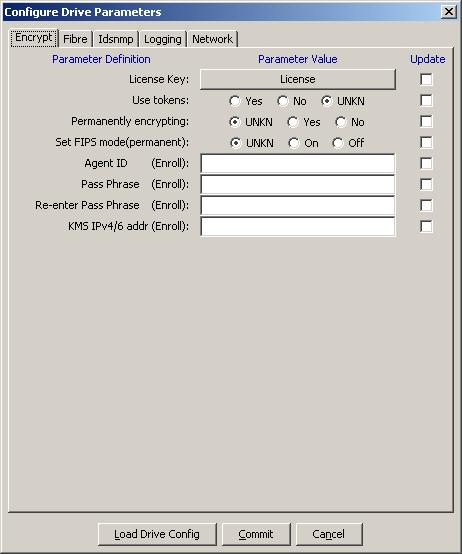

Inscripción de las unidades de cinta serie T

Durante el proceso de inscripción inicial de las unidades de cinta serie T, el cliente tiene la posibilidad de configurar las unidades de cinta para:

-

Usar tokens, con una configuración de espacio de aire y KMS versión 1.x

-

Seleccionar si se puede alternar entre los modos de cifrado y no cifrado de la unidad

-

Introducir valores de agente para el sistema de gestión de claves

- Use tokens

- (Usar tokens)

-

Seleccione:

-

Yes (Sí), si utiliza KMS versión 1.x

-

No, si utiliza KMA versión 2.x o 3.x.

-

- Permanently encrypting

- (Cifrado permanente)

-

Seleccione:

-

Yes (Sí), si es permanente (no se puede desactivar)

-

No, si puede alternarse.

-

- Set FIPS mode

- (Configurar modo FIPS) (Versión 2.1 y posterior)

-

Introduzca valores para:

-

Agent ID: (ID de agente)

-

Pass Phrase: (Frase de contraseña)

-

Dirección IP de OKM del dispositivo.

-

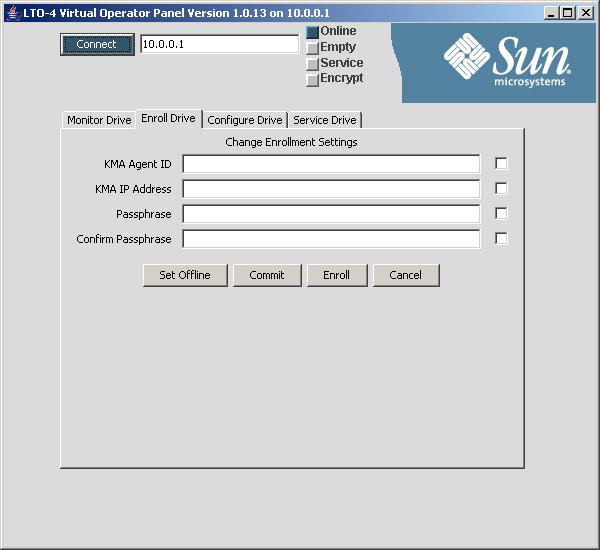

Inscripción de unidades de cinta LTO

El proceso de inscripción y las pantallas VOP son diferentes para las unidades de cinta LTO. La ficha Enroll Drive (Inscribir unidad) permite la inscripción inicial de las unidades de cinta.

Una vez que se inscriben, la ficha y el botón Enroll (Inscribir) cambian a Unenroll (Anular inscripción).