4 Redes de OKM

Descripción general de redes

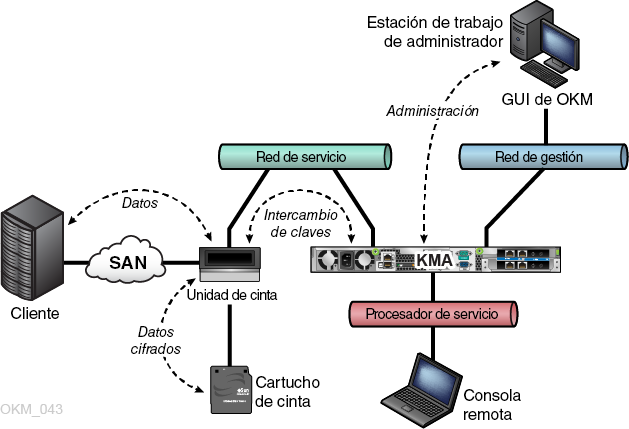

OKM usa redes TCP/IP (IPv4 e IPv6 de doble pilaPie 1 ) para las conexiones entre dispositivos de gestión de claves, agentes y estaciones de trabajo. Cada dispositivo de gestión de claves tiene conexiones de red para lo siguiente:

Red de gestión

Esta red de gestión conecta el dispositivo de gestión de claves a la GUI de OKM y a otros dispositivos de gestión de claves del cluster para una replicación entre pares. La red de gestión puede ser local, remota o una combinación de ambas. Se espera que los clientes proporcionen la red de gestión. Use una conexión Gigabit Ethernet para una replicación y un rendimiento óptimos.

Para una mayor seguridad y para aislar el tráfico LAN, puede utilizar redes de área local virtuales (VLAN) para conectarse a la red de gestión.

Red de servicio

La red de servicio conecta los dispositivos de gestión de claves a los agentes. Aísla las recuperaciones de claves de otro tráfico de red.

De manera opcional, se pueden agregar interfaces de red de servicio del dispositivo de gestión de claves (consulte Agregación de puertos de servicio del dispositivo de gestión de claves).

Procesador de servicio

La conexión del procesador de servicio permite acceder a Integrated Lights Out Manager (ILOM) en servidores Netra SPARC T4-1 o a Embedded Lights Out Manager (ELOM) en servidores Sun Fire. El representante de soporte de Oracle accede a ILOM/ELOM para la configuración inicial del dispositivo de gestión de claves.

La red del procesador de servicio (ELOM o ILOM) debe tener el árbol de expansión apagado o desactivado.

Conmutadores gestionados

Oracle recomienda utilizar un conmutador gestionado para conectar los dispositivos de gestión de claves a las unidades de cinta en redes de servicio privadas. Un conmutador gestionado proporciona conectividad a los conmutadores de unidad de cinta no gestionados y a los enrutadores para la red de servicio de área amplia.

Los conmutadores gestionados mejoran el mantenimiento gracias a un mejor diagnóstico y resolución de problemas de la red de servicio, y pueden minimizar puntos únicos de error en la red de servicio mediante el uso de conexiones redundantes y el protocolo de árbol de expansión.

Modelos de conmutadores gestionados admitidos

Oracle prueba, recomienda y proporciona orientación para la configuración de lo siguiente:

-

Conmutador 3COM 4500G de 24 puertos (3CR17761-91)

-

Extreme Networks Summit X150-24t

-

Brocade ICX 6430

Agregación de puertos de servicio del dispositivo de gestión de claves

Puede agregar interfaces Ethernet físicas en una única interfaz virtual. Al agregar estos puertos, se ofrece disponibilidad adicional: si se produce un fallo en alguno de los puertos, el otro puerto mantiene la conectividad.

Asegúrese de que los puertos del conmutador Ethernet estén configurados correctamente. Los puertos del conmutador deben estar configurados para negociar automáticamente el modo de dúplex completo y la velocidad en gigabits.

Para obtener instrucciones de configuración y agregación de puertos de servicio, el representante de soporte de Oracle puede consultar el Manual de instalación y servicio de OKM (solo para uso interno).

Creación de reflejos de puertos

Puede crear reflejos de puertos para usar un analizador de red en la red de servicio. Los puertos se pueden reflejar en conmutadores Brocade ICX 6430. Para obtener instrucciones de configuración, el representante de soporte de Oracle puede consultar el Manual de instalación y servicio de OKM (solo para uso interno).

Ejemplo de configuración de conmutadores gestionados

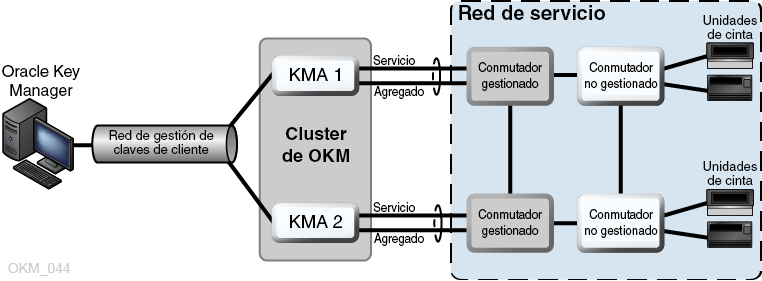

En la Figura 4-2:

-

Si alguno de los dispositivos de gestión de claves o de los conmutadores gestionados falla, las unidades aún tendrán una ruta de comunicación al otro dispositivo de gestión de claves.

-

Los conmutadores gestionados están conectados a conmutadores no gestionados que contienen rutas redundantes que requieren una configuración de árbol de expansión. (Los conmutadores gestionados deben admitir el árbol de expansión siempre que el cableado incluya redundancia).

-

Las interfaces de red de servicio se agregan en una única interfaz virtual (consulte Agregación de puertos de servicio del dispositivo de gestión de claves).

Configuración del enrutamiento de red

La configuración de enrutamiento de un dispositivo de gestión de claves afecta las respuestas de las solitudes de detección de unidades de cinta. Si existen errores en la configuración de enrutamiento, puede proporcionarse información de cluster errónea a las unidades de cinta. Como consecuencia, las unidades intentan comunicarse con dispositivos de gestión de claves a los cuales no pueden acceder mediante la red.

Al planificar la red de OKM, tenga en cuenta lo siguiente:

-

Use la opción de menú de red de la consola del dispositivo de gestión de claves para configurar una ruta entre los sitios. No configure una ruta predeterminada.

Nota:

Oracle no recomienda comenzar con una topología de red de servicio de varios sitios. -

Al planificar una red de servicio de varios sitios, determine un esquema de direcciones de la subred para las unidades y los puertos de servicio del dispositivo de gestión de claves. Debe evitar direcciones de red duplicadas y el uso de redes 172.18.18.x (una convención común).

-

El uso de una configuración de puerta de enlace predeterminada puede afectar el rendimiento del failover. Consulte a un ingeniero de redes para planificar la capacidad de failover.

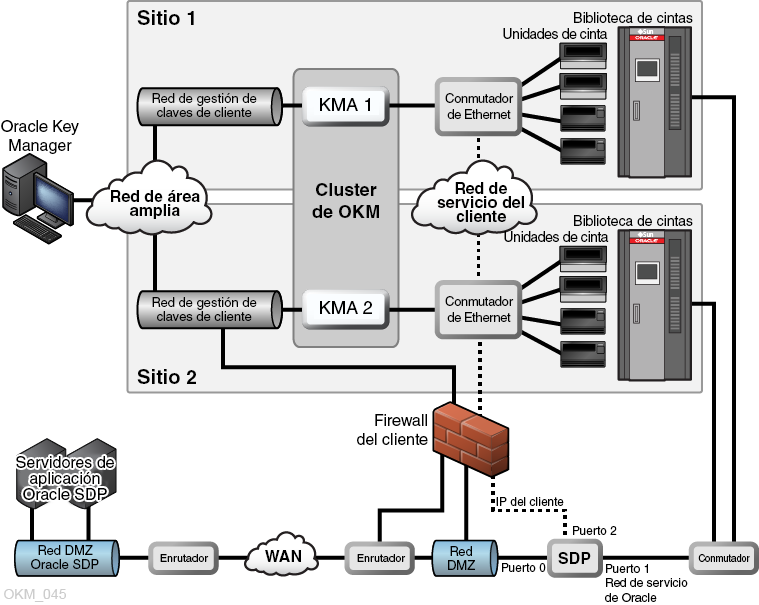

Requisitos de firewall de SDP

Service Delivery Platform (SDP) consta de un dispositivo inteligente y una red dedicada. Supervisa las bibliotecas de cinta de Oracle y las unidades serie T. SDP realiza un diagnóstico remoto al recopilar eventos de dispositivos y alertar al soporte de Oracle si existe un problema.

Debe existir un firewall entre los dispositivos conectados a un dispositivo de gestión de claves y SDP. El firewall realiza dos particiones de la red de servicio: la red de servicio controlada por Oracle y la red de servicio controlada por el cliente. El firewall del cliente permite que SDP acceda únicamente a los dispositivos que puede supervisar.

Importante:

Configure el firewall de modo que SDP pueda supervisar las unidades de cinta en la parte de la red de servicio controlada por el cliente.En la Figura 4-3:

-

El firewall del cliente está conectado al puerto 2 del dispositivo de SDP.

La interfaz de red del cliente es la conexión entre SDP y los dispositivos de almacenamiento de Oracle conectados a la LAN del centro de operaciones que está conectada a la red. Estos dispositivos incluyen las unidades de cinta y los conmutadores conectados a los dispositivos de gestión de claves.

-

La interfaz de red de servicio de Oracle está conectada al puerto 1 del dispositivo de SDP.

La interfaz de red de servicio de Oracle es la conexión entre la unidad del sitio SDP y los dispositivos de almacenamiento.

-

DMZ se refiere a la arquitectura de red segura de SDP que protege el tráfico de red entre la unidad del sitio SDP y la red de Oracle (puerto 0).

Nota:

El personal del servicio de asistencia de Oracle deberá ocuparse de los equipos en ambas particiones de la red de servicio y coordinar con los ingenieros de SDP la planificación y la configuración.Para obtener más información, consulte las Notas del producto de Service Delivery Platform.

Leyenda de Nota a Pie de Página

Nota a Pie de Página 1: No todas las aplicaciones usan IPv6 (por ejemplo, DNS). Por lo tanto, aún se requiere IPv4.