1 소개

암호화는 오늘날 데이터 보안을 적용하는 가장 효율적인 방법 중 하나인 암호화 기술을 기반으로 합니다. 암호화된 파일을 읽으려면 파일을 해독하는 데 사용되는 키에 액세스할 수 있어야 합니다.

재해 복구(DR)는 자연 재해 또는 인재 발생 후 조직에서 중요한 비즈니스 정보를 복구하고 유지할 수 있도록 준비하는 작업과 관련된 프로세스, 정책 및 절차입니다.

재해 복구는 하드웨어 교체, 네트워크 재설정, 응용 프로그램 재개 및 데이터 복원을 포함하는 BCP(비즈니스 연속성 계획)라는 상위 프로세스의 하위 세트입니다.

비즈니스 지속성 계획에는 주요 담당자, 시설, 평판 및 비즈니스 연속성의 회복을 위한 의사 소통과 같은 IT와 관련되지 않은 측면도 포함됩니다.

OKM(Oracle Key Manager)은 급증하는 엔터프라이즈의 스토리지 기반 데이터 암호화에 대한 노력을 실현할 수 있도록 설계된 광범위한 키 관리 플랫폼 솔루션을 제공합니다. 개방형 보안 표준을 통해 컴파일된 OKM은 용량, 확장성 및 상호 운용성을 제공하여 널리 배포된 암호화 키 및 이기종 스토리지 기반구조를 중앙에서 관리할 수 있습니다.

OKM은 다음을 포함하는 스토리지 키 관리만의 과제를 해결할 수 있도록 특별히 설계되었습니다.

-

장기 키 보존 – 10년을 넘을 수 있는 전체 데이터 수명 주기 동안 암호화 키를 안전하게 보존합니다. 예를 들어 일부 사이트에는 키 보존 기간이 50년 이상으로 설정되어 있습니다.

-

상호 운용성 – 단일 스토리지 키 관리 시스템의 메인프레임 또는 개방형 시스템 플랫폼 모두에 연결할 수 있는 다양한 범위의 스토리지 장치를 지원하는 상호 운용성 레벨을 제공합니다.

-

고가용성 – 어플라이언스가 같은 공간에 모여 있거나 전 세계에 분포되어 있는지에 상관없이 활성 N 노드 클러스터링, 동적 로드 균형 조정, 자동화된 페일오버를 통하여 고가용성을 제공합니다.

-

고용량 – 수많은 스토리지 장치와 그보다 더 많은 수의 스토리지 키를 관리합니다. 단일 클러스터화된 어플라이언스 쌍은 수천 개의 스토리지 장치 및 수백 개의 스토리지 키에 대한 키 관리 서비스를 제공할 수 있습니다.

-

최신 기술 – StorageTek T 시리즈, HP(Hewlett Packard) 및 IBM(International Business Machines) LTOx 암호화 가능 테이프 드라이브를 지원합니다.

이 장에서는 구성 요소, 사용자 역할, 복구를 위한 암호화 사용/사용 안함 설정 방법에 대한 높은 레벨의 개요를 제공합니다.

아키텍처

OKM 암호화 솔루션의 아키텍처는 다음으로 구성됩니다.

-

KMA(키 관리 어플라이언스) – 정책 기반 키 관리 및 키 프로비전 서비스를 제공하는 Solaris 10(X2100 M2, X2200 M2, X4170 M2의 경우) 및 Solaris 11(Netra SPARC T4-1의 경우) 운영 체제와 함께 제공되는 보안이 강화된 듀얼 코어 프로세서입니다.

주:

KMA는 레벨 3의 FIPS 준수1 SCA 6000 카드와 함께 설치할 수 있습니다. -

OKM GUI(그래픽 사용자 인터페이스) – 사용자가 Windows 기반 또는 Solaris 기반 플랫폼 중 하나를 사용하여 시스템에서 실행하는 독립형 응용 프로그램입니다.

-

OKM 클러스터 – 시스템의 KMA 전체 세트입니다. 클러스터의 모든 KMA는 시스템의 다른 KMA를 인식하고 이 정보를 복제합니다(활성/활성).

KMA를 종료해야 하는 경우 이 방법으로 암호화 작업이 계속됩니다.

-

에이전트(테이프 드라이브) – KMA 클러스터 및 OKM에서 관리하는 키를 사용하여 암호화를 수행하는 장치입니다.

역할 기반 작업

OKM은 다음 역할을 정의하고 사용합니다. 역할을 완성하고 지정하는 것은 고객의 작업이므로 서비스 담당자는 조언만 해야 합니다.

| 보안 관리자 | 보안 설정, 사용자, 사이트 및 전송 파트너를 관리합니다. |

| 준수 관리자 | 키 정책 및 키 그룹을 관리하고 키 그룹을 사용할 수 있는 에이전트 및 전송 파트너를 결정합니다. |

| 운영자 | 에이전트, 데이터 장치 및 키를 관리합니다. |

| 백업 운영자 | 백업 수행 |

| 감사자 | OKM 클러스터에 대한 정보를 봅니다. |

| 쿼럼 멤버 | 보류 중인 쿼럼 작업을 보고 승인합니다. |

주:

각 사용자는 이러한 역할을 하나 이상 수행할 수 있습니다. KMA는 요청 사용자가 해당 역할을 기준으로 작업을 실행할 권한을 가지고 있는지 확인합니다. 작업을 사용할 수 없는 경우 대개 역할이 잘못된 것입니다.사용자/역할이 수행할 수 있는 다양한 기본 작업이 있습니다. 수행할 수 있는 작업은 만들기, 삭제, 수정 및 보기입니다.

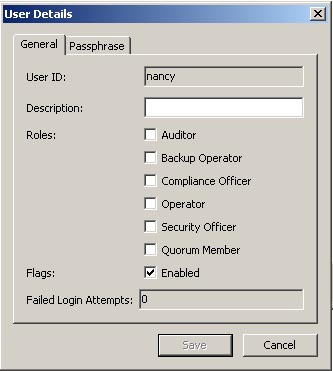

도표1-2에는 User Detail 화면의 예가 나와 있습니다.

테이프 드라이브 및 매체 비교

| 사양 |

T10K-A | T10K-B | T10K-C | T10K-D | T9840D | HP LTO4 | HP LTO5 | HP LTO6 | IBM LTO4 | IBM LTO5 | IBM LTO6 |

|---|---|---|---|---|---|---|---|---|---|---|---|

|

용량(고유) |

500GB |

1TB |

5TB |

8TB |

75GB |

800GB |

1.5TB |

2.5TB |

800GB |

1.5TB |

2.5TB |

|

전송 속도(고유) |

120MB/s |

120MB/s |

252MB/s |

252MB/s |

30MB/s |

120MB/s |

140MB/s |

160MB/s |

120MB/s |

140MB/s |

160MB/s |

|

버퍼 크기 |

256MB |

256MB |

2GB |

2GB |

64MB |

256MB |

256MB |

512MB |

256MB |

256MB |

512MB |

|

로드 시간(초) |

16 |

16 |

13.1 |

13 |

8.5 |

19 |

12 |

22 |

15 |

12 |

12 |

|

액세스(초) |

46 |

46 |

57 |

50 |

8 |

72 |

60 |

50 |

46 |

60 |

96 |

|

테이프 속도(m/s) |

2-4.95 |

2-3.74 |

5.62 |

4.75 |

3.4 |

7.0 |

— |

7.12 |

7.0 |

— |

6.8 |

|

되감기 시간(초) |

90 |

90 |

10-13 |

10-13 |

16/8 |

106/54 |

96/78 |

98/51 |

106/54 |

96/78 |

42 |

|

언로드 시간(초) |

23 |

23 |

23 |

23 |

12 |

22 |

17 |

19 |

22 |

17 |

17 |

|

인터페이스 |

|||||||||||

|

광 섬유 채널 |

2 및 4Gb/s |

4Gb/s |

4Gb/s |

16Gb/s |

4Gb/s |

4Gb/s |

8Gb/s |

8Gb/s |

4Gb/s |

8Gb/s |

8Gb/s |

|

SCSI/SAS |

n/a |

n/a |

n/a |

n/a |

n/a |

Ultra-320 |

n/a |

6Gb/s |

Ultra-320 |

n/a |

6Gb/s |

|

FICON FCoE |

2Gb/s |

2Gb/s |

4Gb/s |

8Gb/s 10Gb/s |

2Gb/s |

n/a |

n/a |

n/a |

n/a |

n/a |

n/a |

|

ESCON |

아니오 |

아니오 |

아니오 |

아니오 |

2Gb/s |

n/a |

n/a |

n/a |

n/a |

n/a |

n/a |

|

호환성 |

|||||||||||

|

트랙 |

768 |

1152 |

3,584 |

4,608 |

576 |

896 |

1,280 |

2,176 |

896 |

1,280 |

2,176 |

|

사용 가능 길이 |

855m(2805피트) |

855m(2805피트) |

1,107m(3,632피트) |

1,107m(3,632피트) |

251m(889피트) |

820m(2690피트) |

850m(2789피트) |

846m(2776피트) |

820m(2690피트) |

850m(2789피트) |

846m(2776피트) |

|

VolSafe—WORM |

예 |

예 |

예 |

예 |

예 |

예 |

예 |

예 |

예 |

예 |

예 |

T 시리즈 테이프 드라이브

표1-2에서는 T 시리즈(T10000 및 T9840) 드라이브의 매체 호환성을 보여 줍니다.

-

암호화 가능 T 시리즈 테이프 드라이브

-

비암호화 T 시리즈 테이프 드라이브

| 작업 |

암호화하도록 등록됨 | 암호화하도록 등록되지 않음 |

|---|---|---|

|

새 데이터를 암호화하여 쓰기 |

예 |

아니오 |

|

새 데이터를 암호화하지 않고 쓰기 |

아니오 |

예 |

|

사용 가능한 키로 암호화된 데이터 읽기 |

예 |

아니오 |

|

암호화되지 않은 데이터 읽기 |

예 |

예 |

|

암호화된 테이프에 암호화되지 않은 데이터 추가 |

아니오 |

아니오 |

표1-3에서는 다음을 비교하여 보여 줍니다.

-

암호화가 사용으로 설정된 테이프 드라이브 및 암호화되지 않은 테이프 드라이브

-

암호화된 매체 및 암호화되지 않은 매체

LTO 테이프 드라이브

HP 및 IBM LTO 테이프 드라이브는 모두 다음과 같습니다.

-

LTO U-28, U-316 및 U-416 사양을 준수하는 다른 테이프 드라이브의 암호화되지 않은 데이터 카트리지와 상호 교환할 수 있도록 지정되었습니다.

-

올바른 암호화 키를 사용할 수 있는 경우 암호화된 데이터 카트리지와 상호 교환할 수 있습니다.

향후 호환성:

향후 LTO 드라이브는 다음을 수행할 수 있습니다.

-

현재 세대에서 테이프 읽기 및 쓰기

-

한 세대 앞의 테이프에서 읽고 쓰기

-

두 세대 앞의 테이프 읽기

주:

암호화는 LTO4, LTO5, LTO6 테이프 드라이브의 LTO4, LTO5, LTO6 데이터 카트리지에서만 지원됩니다. 문제를 방지하기 위해 이 드라이브는 암호화가 사용으로 설정되면 일반 또는 고유 모드에서는 데이터를 쓰지 않습니다.암호화 사용 및 사용 안함

다음은 암호화에 적용되는 요구 사항입니다.

-

T10000 테이프 드라이브는 최소 1.37.114 펌웨어 레벨이어야 합니다.

-

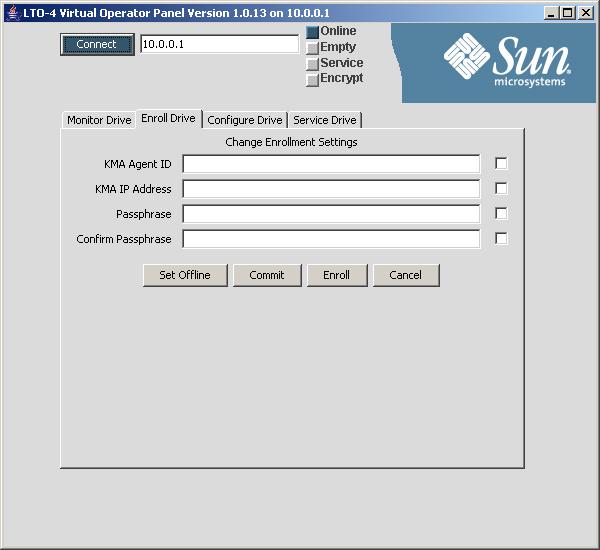

서비스 담당자는 테이프 드라이브에 Hardware Activation Keys를 설치하고 VOP(Virtual Operator Panel)의 필수 레벨을 사용 가능한 상태로 만들어야 합니다.

-

고객, 파트너 및 DR(재해 복구) 사이트는 VOP(Virtual Operator Panel) 1.0.12 이상인 현재 고객 버전을 사용해야 합니다.

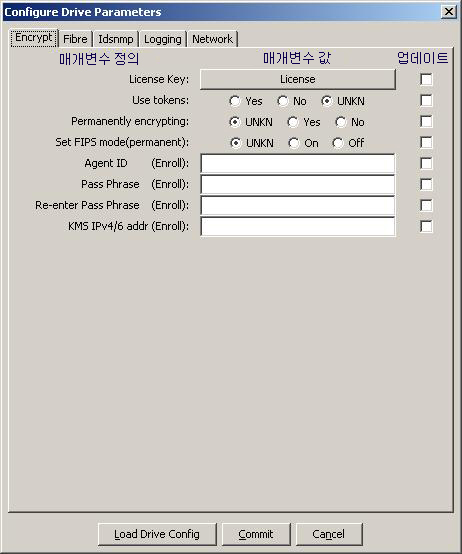

T 시리즈 테이프 드라이브 등록

고객은 초기 T 시리즈 테이프 드라이브의 등록 프로세스 중에 다음을 수행할 수 있도록 테이프 드라이브를 구성할 수 있습니다.

-

드라이브를 암호화 및 비암호화 모드 간에 전환할 수 있는지 여부 선택

-

키 관리 시스템에 대한 에이전트 값 입력

- 토큰 사용

-

다음 중에서 선택합니다.

-

KMS 버전 1.x를 사용 중인 경우 Yes

-

KMA 버전 2.x 또는 3.x를 사용 중인 경우 No

-

- 영구적으로 암호화

-

다음 중에서 선택합니다.

-

영구적인 경우 Yes(사용 안함으로 설정할 수 없음)

-

전환 가능한 경우 No

-

- FIPS 모드 설정(2.1 버전 이상)

-

다음에 대한 값을 입력합니다.

-

에이전트 ID:

-

문장암호:

-

어플라이언스의 OKM IP 주소

-