1 概要

このセクションでは、製品の概要を示し、アプリケーションセキュリティーの一般原則について説明します。

製品の概要

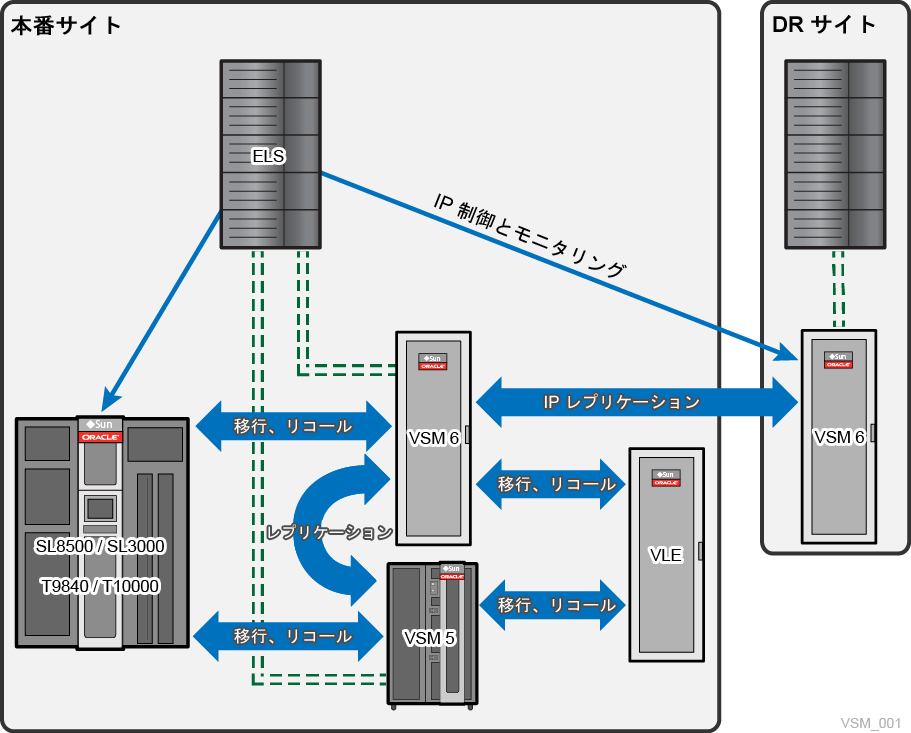

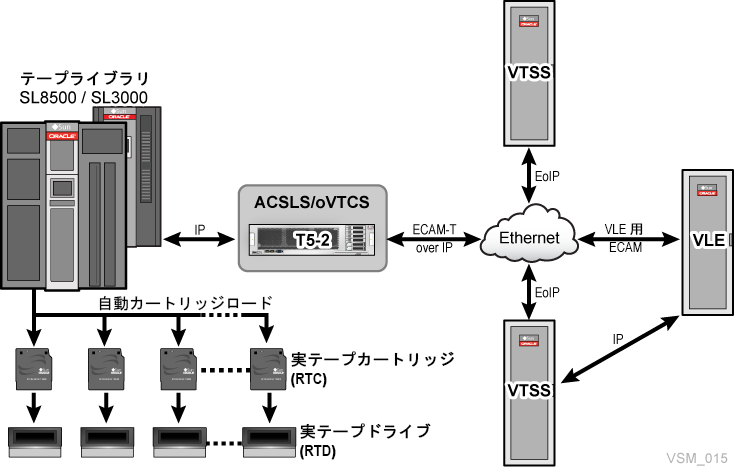

StorageTek Virtual Storage Manager (VSM) System 6 および 7 と Virtual Storage Manager コンソール (VSM コンソール) により、zOS コントローラシステムがない場所にすべての VSM アプリケーションを配置できる共通プラットフォームが提供されます。VSM コンソールは、Oracle のハードウェアおよびソフトウェアスタックで構成されます。VSM コンソールは、Solaris 11.3 で実行されるアプライアンスとして T5-2 サーバー上で提供されます。そのアプリケーションは、カスタマイズされた仮想テープ制御ソフトウェア (VTCS)、自動カートリッジシステムライブラリソフトウェア (ACSLS)、および VSM グラフィカルユーザーインタフェース (GUI) で構成されています。VSM コンソールアプライアンスのアプリケーションは事前にインストールと構成が完了しているため、サイトレベルのわずかな構成を行うだけで製品を顧客の管理対象テープ環境に統合できます。このアプライアンスは、顧客によるシステム管理の必要性を除外するように設計されています。

注記:

システムの保守および構成変更の管理は、認定を受けた Oracle 担当者のみに許可されています。VSM コンソールは、VSM ソリューションの 1 コンポーネントです。

主要サブシステムには次が含まれます。

- VTSS ハードウェアおよびソフトウェア

-

VSM 6 および VSM 7 VTSS は、FICON インタフェース経由での IBM MVS、VM、および zLinux ホストへのエミュレートされたテープ接続、実テープドライブ (RTD) への FICON 接続、およびほかの VTSS および VLE への TCP/IP 接続をサポートします。FICON は、IBM が推進する CPU (zOS) とデバイス間のチャネルプロトコル標準です。

- エンタープライズライブラリソフトウェア (ELS) および仮想テープ制御ソフトウェア (VTCS)

-

ELS は、VTSS の有効化および管理を行う StorageTek メインフレームソフトウェアの統合スイートです。MVS システムを使用する場合、ELS 基本ソフトウェアは、ホストソフトウェアコンポーネント (Host Software Component、HSC)、ストレージ管理コンポーネント (Storage Management Component、SMC)、HTTP サーバー、および仮想テープ制御ソフトウェア (Virtual Tape Control Software、VTCS) で構成されます。

VTCS は、VTSS サブシステムでの仮想テープイメージの作成、削除、レプリケーション、移行、およびリコールを制御し、VTSS サブシステムからレポート情報を取得する ELS コンポーネントです。

VTCS は、顧客の z/os システム上または VSM コンソールに組み込みで実行できるようになりました。

- 仮想ライブラリ拡張 (VLE) ハードウェアおよびソフトウェア

-

仮想ライブラリ拡張 (VLE) サブシステムは、VTSS の仮想テープボリューム (VTV) コピーの移行およびリコール用のセカンダリストレージとして機能します。VLE は、VTSS に IP で接続されます。

MVS システムが存在しない場合は、VSM コンソールソリューションが使用されます。HSC コンポーネントは内部の ACSLS アプリケーションに置き換えられ、VTCS アプリケーションの VSM コンソールポートが使用されます。

一般的なセキュリティー原則

すべての製品をセキュアに使うために、次の原則が重要になります。

クリティカルなサービスへのネットワークアクセスを制限する

アプライアンスは、承認された顧客従業員または代理人および Oracle サービス担当者にアクセスが制限されている、物理的にセキュアな場所に設置してください。システムは、ファイアウォールの背後でネットワークに接続します。