OAuthで認証するための信頼できるアプリケーションの構成

REST APIをOracle IntegrationでOAuthとともに使用するには、Oracle Integrationインスタンスを信頼できるアプリケーションとしてOracle Identity Cloud Serviceに登録する必要があります。

REST APIを介してアクセスするすべてのOracle Integrationインスタンスに対して、信頼できるアプリケーションを登録します。

このタスクを実行するには、アイデンティティ・ドメイン管理者またはアプリケーション管理者の資格証明が必要です。

-

Oracle Identity Cloud Serviceインスタンスにアクセスします。

Oracle IntegrationのOracle Identity Cloud Service管理コンソールURLを見つけるには:-

Oracle IntegrationインスタンスのURLに移動します。

たとえば、Oracle Integrationインスタンスが

https://myhost.example.com/ic/homeの場合、そのURLに移動すると、https://idcs-c2881.identity.myhost.example.com/ui/v1/signinなどのURLにリダイレクトされます。 -

/signinを/adminconsoleで置き換えて、Oracle Identity Cloud Serviceに移動します。たとえば:

https://idcs-c2881.identity.myhost.example.com/ui/v1/adminconsole。 再びサインインを求められ、管理コンソールにサインインするようになります。 - アイデンティティ・ドメイン管理者の資格証明を使用して、Oracle Identity Cloud Service管理コンソールにログインします。

-

- Oracle Integrationインスタンスの信頼できるアプリケーションを追加します。

- Oracle Identity Cloud Serviceで、メニューから「アプリケーション」をクリックし、「追加」をクリックします。

- アプリケーションのタイプとして「信頼できるアプリケーション」を選択します。

- アプリケーション名を入力し、「次」をクリックします。

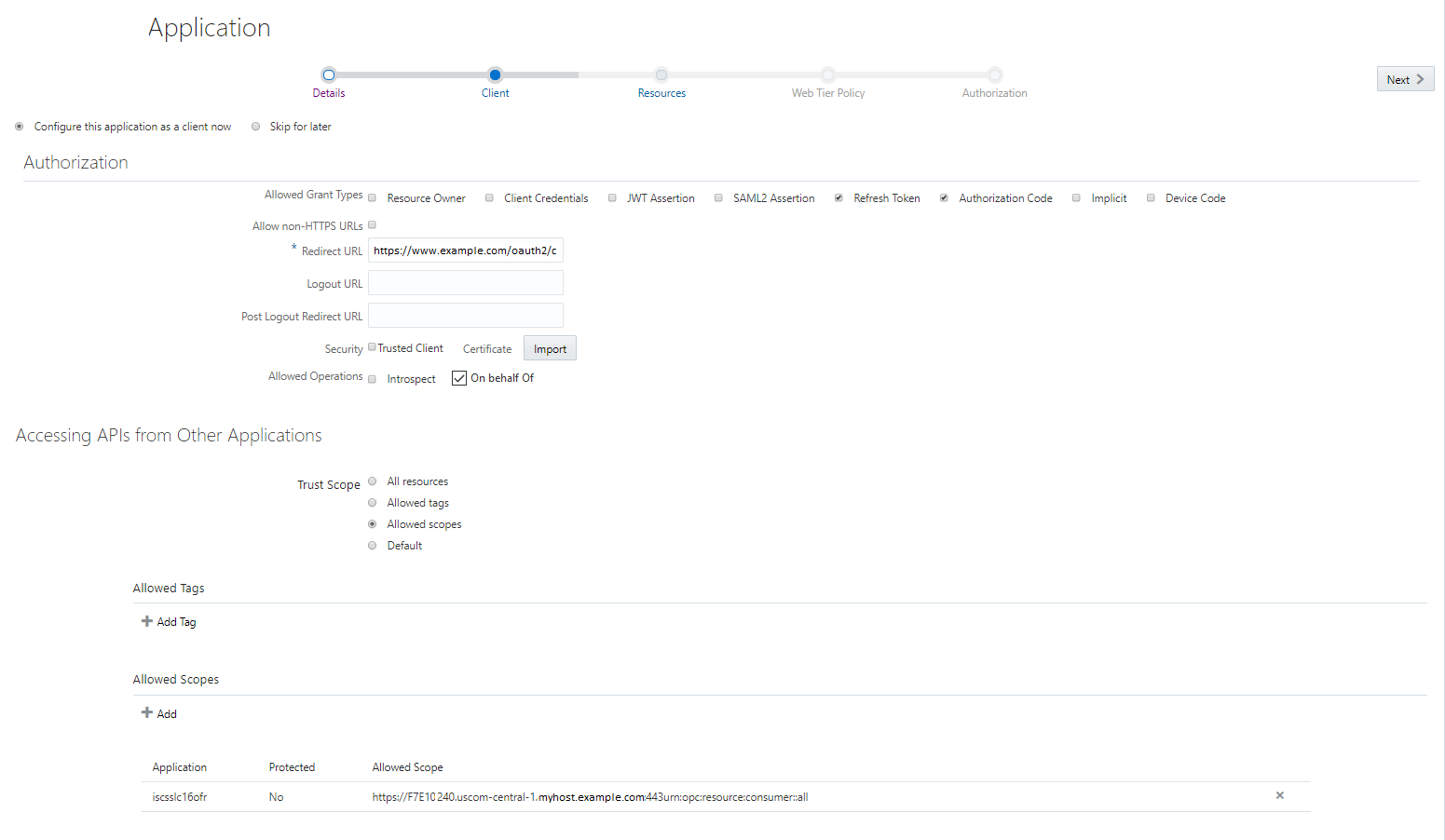

- 「このアプリケーションをクライアントとして今すぐ構成します」を選択します

-

「認可」ページで、次のフィールドを選択します:

- 許可された許可タイプで、次を選択: リフレッシュ・トークンおよび認可コード。 それ以外の場合は、クライアントが期限切れのトークンをリフレッシュできないため、「リフレッシュ・トークン」を選択してください。

- 「リダイレクトURL」で、認証リクエストへのレスポンスを送信するアプリケーションのURLを指定します。 これは、認可コードと認可トークンが送信されるアプリケーションのコールバックURLです。

- 「クライアント・タイプ」で、「機密」を選択します。

- 「実行可能な操作」で、「代表して」を選択します。 これにより、信頼できるアプリケーションがトークンを取得し、ログインしているユーザーにかわってトークンを作成できます。

-

「他のアプリケーションからのAPIへのアクセス」で、「許可スコープ」を選択します。 この句によって、信頼できるアプリケーションがアクセスできるリソースが指定されます。

- 「許可されているスコープ」で、「追加」をクリックし、リストからOracle Integrationインスタンスを選択します。 インスタンス名はインスタンスIDになります。 「追加」をクリックします。

次のイメージは、信頼できるアプリケーションの「クライアント構成」を示しています。

- 「次へ」をクリックします。

-

「他のアプリケーションにAPIを公開」で、「このアプリケーションをリソース・サーバーとして構成」を選択します。

- 「アクセス・トークンの有効期限」で、必要に応じて、3600 seconds(1 hour)のデフォルトの有効期間を変更します。

ノート:

デフォルトの有効期限を変更するには、カスタム・スコープが必要です。 詳細は、「IDCSスコープおよびカスタム・スコープでのIDCS OAuthアクセス・トークンの有効期限動作(ドキュメントID 2580015.1)」を参照してください。 -

「主な読者」で、Oracle Integrationが稼働しているホストを指定します。 この情報は、Oracle Integrationユーザー・インタフェースへのアクセスに使用するURLから参照できます。

たとえば、Oracle Integrationインスタンスが

https://myhost.example.com/ic/homeの場合、ホスト名はmyhost.example.comです。 「主な読者」値としてmyhost.example.com:443を指定します。 ここに、アクセス・トークンが送信されます。 - 「許可されているスコープ」セクションでは、「クライアント構成」に追加したスコープがすべてのリソースにアクセスするのに十分であるため、スコープを追加する必要はありません。

次のイメージは、信頼できるアプリケーションでの「リソース」構成を示しています。

- 「アクセス・トークンの有効期限」で、必要に応じて、3600 seconds(1 hour)のデフォルトの有効期間を変更します。

- 「次」をクリックし、「終了」に移動するまでセクションをスキップします。

- 確認ウィンドウに表示されるクライアントIDおよびクライアント・シークレットをコピーして、「閉じる」をクリックします。

- ページ右上のセクションで「Activate」をクリックしてアプリケーションをアクティブ化します。

次のステップ: OAuthをREST APIコールで使用