統合を起動するリクエストについて

このアダプタをトリガー接続として使用するすべての統合は、HTTP Basic認証およびOAuthトークン・ベース認証を使用してデフォルトで保護されます。

- HTTP認証ヘッダーを介してユーザーの資格証明(つまり、Oracle Identity Cloud Serviceで作成)を送信することによってHTTP Basic認証を使用

- OAuth認可プロバイダとして機能するOracle Identity Cloud Serviceからアクセス・トークンを取得した後にOracle Integrationエンドポイントの起動中に、ヘッダーにOAuthアクセス・トークンを送信しています

統合を起動するには、Oracle Identity Cloud ServiceにServiceUserロールが必要です。

HTTP Basic認証を使用した統合エンドポイントの起動

この認証メソッドでは、Oracle Integrationユーザーに属する資格証明が、統合を起動するリクエストを送信できます。 このユーザーをOracle Integrationアイデンティティ・プロバイダOracle Identity Cloud Serviceで作成し、ユーザーが統合を起動するためのロールを付与されていることを確認する必要があります。

ユーザーは次のいずれかです:

- 人間 - 営業担当、技術者、統合を起動するその他の個人などのビジネス・ユーザーを表します。

- 非人間 - 外部クライアント・アプリケーションが統合を起動するために使用するサービス統合アカウントを表します。

認証スキームを簡単に実装できますが、これは統合を起動するためにOracle Integrationにリクエストを送信する最も安全な方法です。 また、Oracle Integrationは、この認証スキームを推奨しません。

さらに、顧客は、リセット時に、統合を起動するクライアント・アプリケーションに資格証明が提供され、その後新しい資格証明セットが使用されていることを確認する必要があります。

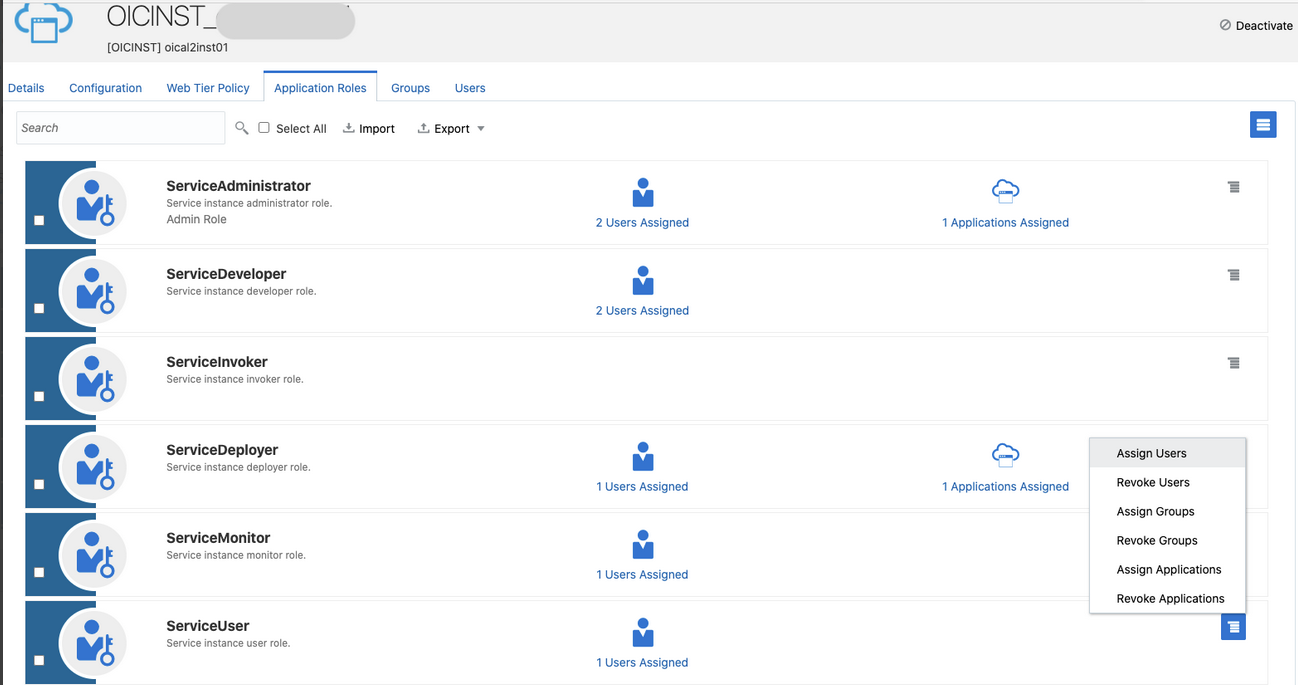

適切なユーザーを様々なOracle Integrationロールに割り当てます。 標準/本番構成の場合は、ServiceUserロールを使用します。 (「Oracle Integration Generation 2のプロビジョニングと管理」の「Oracle Integrationロール」を参照してください。)

- Oracle Cloud Infrastructureホーム・ページの

メニューから、「アイデンティティ&セキュリティ」、「フェデレーション」の順に選択します。

メニューから、「アイデンティティ&セキュリティ」、「フェデレーション」の順に選択します。

- 「フェデレーション」表で、OracleIdentityCloudServiceをクリックします。

- 「Oracle Identity Cloud Serviceコンソール」フィールドで、URLをクリックします。

- アプリケーション・ページ・アイコンをクリックします。

- アプリケーションをクリックします。

- ユーザーを割り当てるには、Oracle Identity Cloud Serviceの「アプリケーション・ロール」セクションに移動します。

- エンドポイントをトリガーするリクエストを作成します。

curl --location --request GET 'https://OIC host/OIC endpoint' \ --header 'Authorization: Basic <base64-encoded username:password>'

OAuthトークン・ベースの認証を使用した統合エンドポイントの起動

この認証スキームにより、外部クライアントは、統合を起動するために送信されるリクエストの一部としても送信されるトークンを取得できます。

OAuthフロー内でアプリケーションの最も重要なステップは、アプリケーションがアクセス・トークン(オプションでリフレッシュ・トークンとともに)を受け取ることです。 権限付与タイプは、トークンを取得するのに使用されるメカニズムです。 OAuthでは、様々な認可メカニズムを表す複数のアクセス権限付与タイプが定義されています。

アプリケーションは、Oracle Identity Cloud Serviceアプリケーションで指定された権限タイプのタイプに応じて、保護されたエンドポイントにアクセスするためのアクセス・トークンを様々な方法でリクエストできます。 権限付与とは、保護されているリソースにアクセスするためのリソース所有者の認可を表す資格証明です。

次の各項では、様々な権限付与タイプとその長所/短所、および特定の権限付与タイプの構成方法について説明します。