プライベート・エンドポイントの前提条件

Oracle Fusion Data Intelligenceインスタンスをプライベート・エンドポイントでプロビジョニングするには、次のリソースがすでに作成されている必要があります:

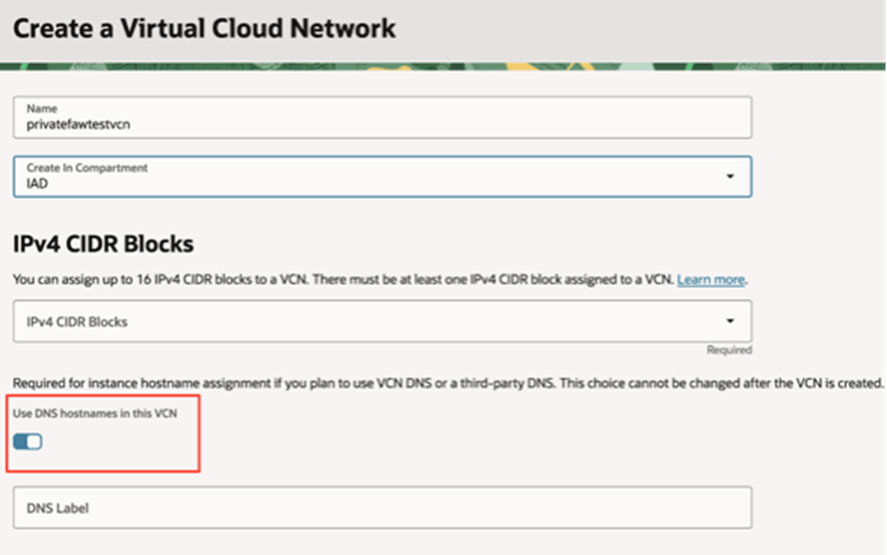

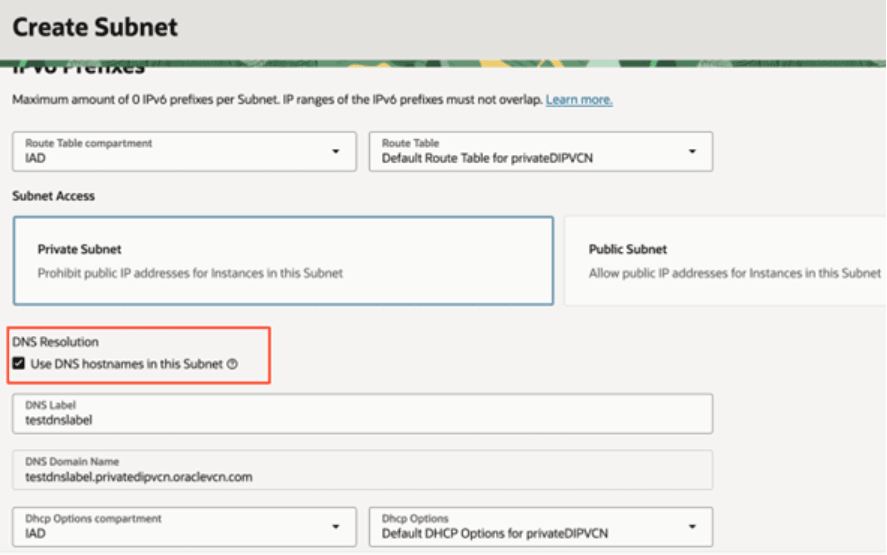

- Oracle Fusion Data Intelligenceをデプロイする予定のリージョン内の仮想クラウド・ネットワーク(VCN)と、 /28 (14 IPアドレス) IPアドレス以上の可用性を持つプライベート・サブネットをVCNにデプロイします。 これは、プロビジョニング後に変更できます。 インスタンス作成の失敗を回避するには、次のオプションが有効になっていることを確認します。

- VCNの作成時に、「このVCNでDNSホスト名を使用」オプション。

- 「このサブネットでDNSホスト名を使用」オプションは、サブネットの作成時に指定します。

Oracle Fusion Data Intelligenceでは、インスタンスとそのコンポーネントを正常にプロビジョニングするために、これらのオプションが必要です。 「VCNおよびサブネットの操作」を参照してください。

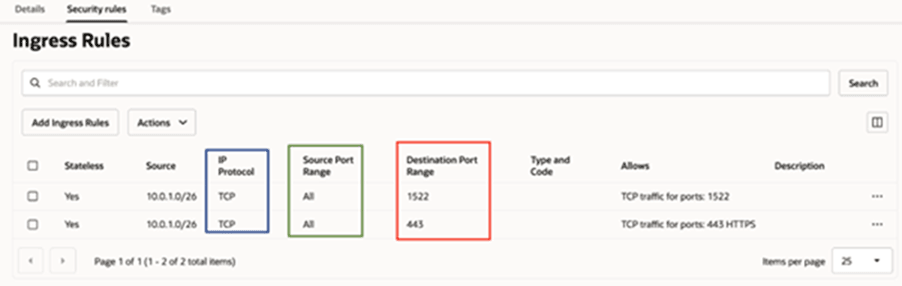

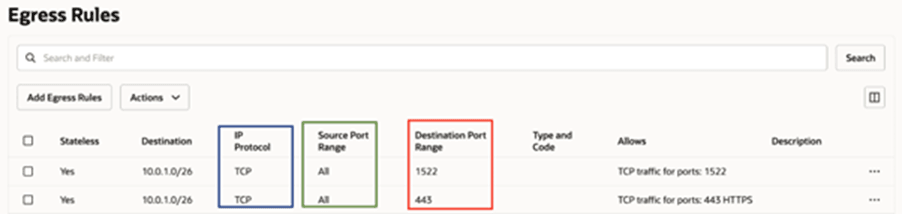

- セキュリティ・ルールを設定します。 イングレスおよびエグレスに対してステートレス・ルールを構成する必要があります。 ステートレス・ルールと比較したステートフルを参照してください。 セキュリティ・ルールを構成する場合は、次のことを確認してください。

- ソースCIDR:

0.0.0.0/0、<VCN CIDR>または<SUBNET CIDR>のいずれかである必要があります。 - IPプロトコル:

TCPまたはAll Protocols。 - ソース・ポート範囲:

ALL - 宛先ポート範囲:

ALL、または1522と443のいずれか。

ノート:

ネットワーク・セキュリティ・グループまたはVCNのセキュリティ・ルール情報を入力する際に、ポート1522 (Oracle Autonomous AI Lakehouseの場合)およびポート443 (Oracle Analytics Cloudの場合)にインバウンドおよびアウトバウンド・トラフィックを指定します。 VCN/SUBNET CIDRブロックで、ポート443および1522へのルール内のイングレスおよびエグレスが許可されていることを確認します。 プライベート・エンドポイントを使用するOracle Fusion Data Intelligenceインスタンスの機能には、これらの両方のポートが必要です。 - ソースCIDR:

- オプション: ネットワーク・セキュリティ・グループ・ルールを使用してトラフィック(イングレスおよびエグレス)を制限する場合は、Oracle Fusion Data Intelligenceインスタンスの作成時に制限する必要があります。 ビジネス要件に合わせて最大5つのネットワーク・セキュリティ・グループを指定できます。 ネットワーク・セキュリティ・グループがOracle Fusion Data Intelligenceと同じVCNに存在し、ネットワーク・セキュリティ・グループを使用するには次の必要なポリシーがあることを確認します:

Allow any-user to use network-security-groups in tenancy where request.principal.type = 'fawservice'Allow group FAWAdmin.grp to use network-security-groups <in compartment your-compartment or in tenancy>

「ネットワーク・セキュリティ・グループ」の「NSGを作成するには」を参照してください。

- ユーザー(またはOracle Fusion Data Intelligenceインスタンスを作成する予定のユーザー)が、VCNにアクセスするために必要なポリシーを持っていることを確認します。

次のオプションから、最適なレベルを選択します:

限定されたリソース・アクセス・ポリシー

-

Allow any-user to use vnics in tenancy where request.principal.type = 'fawservice' -

Allow any-user to read vcns in tenancy where request.principal.type = 'fawservice' -

Allow any-user to use private-ips in tenancy where request.principal.type = 'fawservice' -

Allow any-user to use subnets in tenancy where request.principal.type = 'fawservice'

Oracle Cloud Infrastructureコンソールから仮想ネットワーク・ファミリを表示および管理する場合は、次のポリシーを作成できます:

-

Allow group FAWAdmin.grp to read virtual-network-family <in compartment your-compartment or in tenancy> -

Allow group FAWAdmin.grp to manage vnics <in compartment your-compartment or in tenancy> -

Allow group FAWAdmin.grp to use subnets <in compartment your-compartment or in tenancy> -

Allow group FAWAdmin.grp to use private-ips <in compartment your-compartment or in tenancy>

ロード・リソース・アクセス・ポリシー

Allow any-user to manage virtual-network-family in tenancy where request.principal.type = 'fawservice'Oracle Cloud Infrastructureコンソールから仮想ネットワーク・ファミリを表示および管理する場合は、次のポリシーを作成できます:Allow group FAWAdmin.grp to manage virtual-network-family <in compartment compartment-name or in tenancy>これら以外に、次の一般的なサービス・ポリシーを作成する必要があります:

-

Allow group FAWAdmin.grp to manage analytics-warehouse <in compartment your-compartment or in tenancy> -

Allow group FAWAdmin.grp to read analytics-warehouse-work-requests <in compartment your-compartment or in tenancy> -

Allow group FAWAdmin.grp to manage autonomous-database-family <in compartment your-compartment or in tenancy> -

Allow group FAWAdmin.grp to manage analytics-instances <in compartment your-compartment or in tenancy> -

Allow group FAWAdmin.grp to read analytics-instance-work-requests <in compartment your-compartment or in tenancy>

-