Ativação da Autenticação Multifator

O acesso ao Oracle Cloud Console requer que você use a Autenticação Multifator (MFA).

Quando a MFA estiver ativada, primeiramente, você deverá inserir o nome de usuário e a senha — esse é o primeiro fator (algo que você sabe). Em seguida, você será solicitado a fornecer um código de verificação de um dispositivo MFA registrado, que é o segundo fator (algo que você tem). Essa combinação de fatores adiciona uma camada extra de segurança para confirmar a identidade durante o acesso.

Antes de habilitar a MFA, certifique-se de ter um aplicativo autenticador compatível instalado no seu dispositivo móvel. Por exemplo, Oracle Mobile Authenticator e Google Authenticator. Você usará o aplicativo para registrar seu dispositivo e gerar código de acesso temporário baseado no tempo (TOTP) em cada acesso.

Para ativar a MFA:

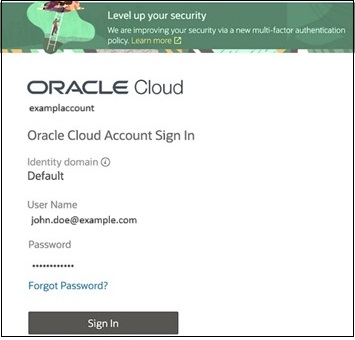

- Usando um navegador, acesse https://www.oracle.com/cloud/sign-in.html.

- Acesse sua conta cloud.

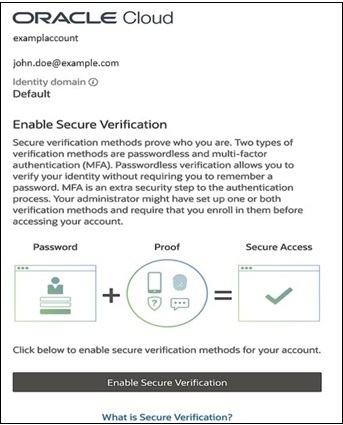

- Clique em Ativar Verificação Segura.

- Selecione a opção MFA para verificação segura. Normalmente, os usuários selecionam a opção Aplicativo Móvel.

- Escaneie o QR code.

O seu dispositivo móvel agora está registrado no serviço IAM e a sua conta está habilitada para MFA. Agora, quando você acessa o Oracle Cloud Console, ele envia uma notificação ao seu dispositivo móvel. Abra a notificação no aplicativo e toque em Permitir para continuar.