Access Guardrails – Durchsetzung präventiver Zugriffskontroll-Constraints

Access Guardrails in Oracle Access Governance sind Sicherheits-Constraints zur Definition und Durchsetzung von Bedingungen, um den Zugriff auf sensible Ressourcen zu regulieren und einzuschränken. Access Guardrails stellen sicher, dass nur autorisierte Identitäten, die vordefinierten Kriterien entsprechen, Zugriff erhalten können. Wenn diese Bedingungen nicht erfüllt sind, wird eine Verletzung ausgelöst, mit der Sie den Zugriff entweder sofort blockieren oder eine Nachfrist für die Compliance angeben können.

Überblick

Bei der Implementierung von Access Guardrails müssen Identitäten eine vordefinierte Bedingung erfüllen, z.B. den Eigentümer einer erforderlichen Berechtigung oder eines Identity-Attributs, bevor eine erhöhte Berechtigung erteilt wird. Ein solches mehrschichtiges Modell stellt sicher, dass Berechtigungen in einer kontrollierten Reihenfolge erteilt werden, sodass das Zugriffsmanagement sicher und konform ist.

Access Guardrails sind NICHT anwendbar, wenn das Provisioning mit Oracle Access Governance-Policys erfolgt. Verwenden Sie die Selfservicefunktion Zugriff anfordern von Oracle Access Governance, um Access Guardrails auszulösen.

Access Guardrails helfen Sicherheitsadministratoren, unbefugten Zugriff zu blockieren, indem sie sicherstellen, dass Zugriffsanforderungen vor der Weiterleitung vordefinierte Kriterien erfüllen. Sie geben Genehmigern auch einen wichtigen Kontext, sodass sie während des Genehmigungsprozesses fundiertere Entscheidungen treffen können.

Access Guardrails können auch mit Identity Collections verwendet werden. Auf diese Weise können Access Control-Administratoren präventive Zugriffskontrollmaßnahmen festlegen und sicherstellen, dass nur autorisierte und konforme Identitäten, die vordefinierten Kriterien entsprechen, Mitglieder einer Identity Collection sind. Wenn diese Bedingungen nicht erfüllt sind, wird eine Verletzung ausgelöst, und Sie können den Zugriff sofort blockieren oder eine Nachfrist für die Compliance zulassen.

Hauptmerkmale von Access Guardrails

- Tiered Permission Model: Access Guardrails helfen beim Strukturieren des Zugriffs in Ebenen. Dabei werden grundlegende Rollen wie DB Reader und Rollen mit höheren Berechtigungen nur dann verwendet, wenn vordefinierte Bedingungen erfüllt sind. Mit diesem Ansatz können Sie sicherstellen, dass auf jeder Ebene nur die minimal erforderlichen Rechte gewährt werden.

- Verhindert Verletzung der SoD: Sicherheits-Constraints in Access Guardrails dienen als Vorabprüfung, um den Zugriff zu blockieren, der mit vorhandenen Rollen oder Zuständigkeiten in Konflikt stehen könnte. Beispiel: In Entra ID kann ein Benutzer, dem sowohl die Rolle Benutzeradministrator als auch der privilegierte Rollenadministrator zugewiesen ist, unabhängig neue Benutzer erstellen und ihre eigenen Berechtigungen erhöhen, was ein Risiko darstellt.

- Bedingte Zugriffsdurchsetzung: Bei Access Guardrails müssen Benutzer bestimmte Bedingungen erfüllen, wie Rolle, Gruppenmitgliedschaft, Standort usw. und die Änderung dieser Attribute kontinuierlich überwachen, um den Zugriff zuzulassen oder zu blockieren.

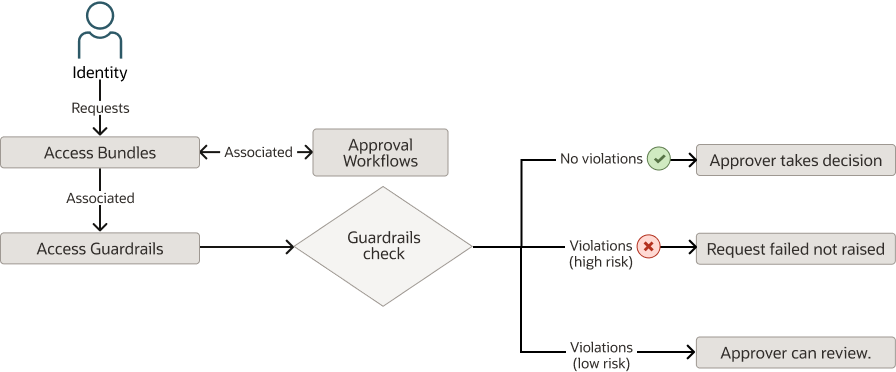

Ablauf-Framework für Access Guardrails

So funktionieren Access Guardrails in Oracle Access Governance.

- Access Control-Administrator ordnet Access Guardrail und Genehmigungsworkflow einem Zugriffs-Bundle zu.

- Identity löst eine Anforderung für ein Zugriffs-Bundle mit der Funktion Zugriff anfordern aus.

- Die Anforderung wird anhand der Access Guardrail validiert. Folgendes kann basierend auf Leitplankenkonfigurationen geschehen:

- Keine Verletzung: Der Genehmiger trifft die Entscheidung basierend auf dem Genehmigungsworkflow.

- Verletzungen mit hohem Risiko: Die Anforderung ist nicht erfolgreich und wird nicht ausgelöst. Dadurch wird die Verletzung mit dem Status Gesperrt ausgelöst.

- Verletzung bei geringem Risiko: Die Anforderung wird an den Genehmiger mit Verletzungen mit dem Status Gesperrt weitergeleitet. Der Genehmiger entscheidet, die Anforderung entweder zu genehmigen oder abzulehnen. Wenn sie genehmigt wird, wird die Anforderung für die festgelegte Anzahl von Tagen erteilt.

Implementierungsbeispiel für Access Guardrails

- Beschränken Sie das Erteilen des Zugriffs auf Identitäten, die zu widersprüchlichen Gruppen wie der Gruppe DirectoryUserAdmins gehören.

- Zugriff nur für die Identitätsabteilung erteilen, die zur Abteilung CorpIT gehört.

So können Sie Zugriffsschutzschienen für das jeweilige Szenario definieren:

| Details hinzufügen |

Name: oud-access-admin-check

Wählen Sie Nur neue Zugriffsanforderungen aus |

| Regeln für Access Guardrails definieren | Fügen Sie zwei Bedingungen hinzu:

|

| Aktion bei Fehlschlag | Wählen Sie Hohes Risiko - Zugriff sofort sperren aus. |

Nachdem eine Access Guardrail an das Access Bundle angehängt wurde, wird die Anforderung für diese Bedingungen validiert. Wenn ein Benutzer bereits zur Gruppe DirectoryUserAdmins gehört oder nicht zu CorpIT gehört, wird die Anforderung nicht an den Genehmiger gesendet, und es werden Verletzungen mit blockiertem Status ausgelöst.