Identity Orchestration-Komponenten

Identity Orchestration-Komponenten dienen als Bausteine, die verschiedene Systeme vereinheitlichen und den Identitätslebenszyklus für Ihr Unternehmen effektiv verwalten. Dazu gehören Oracle Access Governance Agent für indirekte Integrationen, Regeln für die eingehende und ausgehende Datentransformation zur Gewährleistung der Datenkohärenz, Korrelationsregeln zum Erstellen von zusammengesetzten Profilen und orchestrierte Systemressourcen zur effektiven Verwaltung von Ressourcen und Kontrollquellen zum Laden der Daten.

Access Governance-Agent

Der Oracle Access Governance-Agent ist ein herunterladbares Dockerimage, mit dem Oracle Access Governance kontinuierlich oder regelmäßig mit autoritativen Quellen oder verwalteten Systemen synchronisiert werden kann, bei denen keine direkte Verbindung verfügbar ist.

Der Agent führt geplante verteilte ETL-Jobs zum Extrahieren, Transformieren und Laden aus. Dadurch werden Remoteidentitätsdaten wie Benutzer, Rollen, Anwendungsinstanzen, Berechtigungen und Berechtigungszuweisungen vollständig oder inkrementell mit Oracle Access Governance synchronisiert. Nach der Registrierung und Installation kann der Agent über die Oracle Access Governance-Konsole überwacht werden. Der Agent wird in einer Docking-Umgebung in Ihrer lokalen Umgebung (Kundenumgebung) ausgeführt. Diese Umgebung muss die folgenden Voraussetzungen erfüllen:

- Docker oder Podman ist installiert.

- Verbindung zur Zielidentitätsdatenbank des Kunden ist zulässig.

- Verbindung zur Oracle Access Governance-Instanz des Kunden, die in Oracle Cloud gehostet wird, ist zulässig. Bei Bedarf kann diese Verbindung über einen Web-Proxy hergestellt werden.

Der Agent extrahiert Daten, die vom Aufnahmeservice von Oracle Access Governance übernommen und zur Verwendung in Oracle Access Governance geladen werden.

Auslieferungsanforderungen (Bereitstellung von Konten oder Korrektur des Closed-Loop-Zugriffs) werden an verwaltete Systeme weitergegeben. Nach Abschluss der Zugriffsprüfungskampagnen werden z.B. alle in Oracle Access Governance widerrufenen Berechtigungen korrigiert, indem im orchestrierten System ein Widerrufsvorgang ausgelöst wird. Diese Widerrufsanforderung wird über diesen Agent an das verwaltete System übergeben.

Agents gelten nur in Fällen, in denen keine direkte Verbindung zu Oracle Access Governance hergestellt werden kann. In der Regel benötigen Sie einen Agent bei der Integration in die On-Premise-Systeme. Der Oracle Access Governance-Agent fungiert als Schiedsrichter, der die Synchronisierung autoritativer Quellen oder verwalteter Systeme und Oracle Access Governance unterstützt.

Datentransformationen

Verschiedene Systeme stellen Daten unterschiedlich dar. Mit Oracle Access Governance können Sie eingehende Identitäts- und Accountdaten aus autoritativen Quell- oder verwalteten Systemen oder ausgehende Daten, die für verwaltete Systeme bereitgestellt werden, bearbeiten und transformieren. Sie können Datenwerte entsprechend Ihren Anforderungen ändern, z.B. abgeleitete Werte einbeziehen oder eine konsistente Formatierung sicherstellen. Dies gewährleistet die Datenkohärenz und die Vereinheitlichung des Systems.

- Verbessern Sie eingehende Identitätsattribute, die von einer zuverlässigen Quelle in Oracle Access Governance aufgenommen werden, mit eingehenden Transformationsregeln. Beispiel: Sie können den Benutzernamen in Großbuchstaben setzen oder den Familiennamen mit dem Namen verketten, um einen Anzeigenamen zu erstellen.

- Verbessern Sie eingehende Accountattribute, die aus verwalteten Systemen in Oracle Access Governance aufgenommen werden, mit eingehenden Transformationsregeln. Beispiel: Sie können Benutzernamen mit Standarddomain verketten, um die primäre E-Mail-Adresse in Oracle Access Governance festzulegen.

- Passen Sie zusammengesetzte Identitätsattribute an, die in Oracle Access Governance erstellt wurden, damit Sie eingehende Attribute abgleichen können. Beispiel: In Database User Management-Anwendungen wird der Benutzername in einem bestimmten Format gespeichert. Da er nur Accountdaten enthält, müssen Sie die zusammengesetzten Identitätsattribute in Oracle Access Governance so anpassen, dass der eingehende DBUM-Benutzername mit den in Oracle Access Governance verfügbaren Identitätsattributen übereinstimmt.

- Definieren Sie Accountattribute, indem Sie Identitätsattribute für die Accountbereitstellung durch Oracle Access Governance in verwalteten Systemen verbessern. Beispiel: Setzen Sie jobDescription auf einen festen Wert, falls Sie einen Nullwert haben.

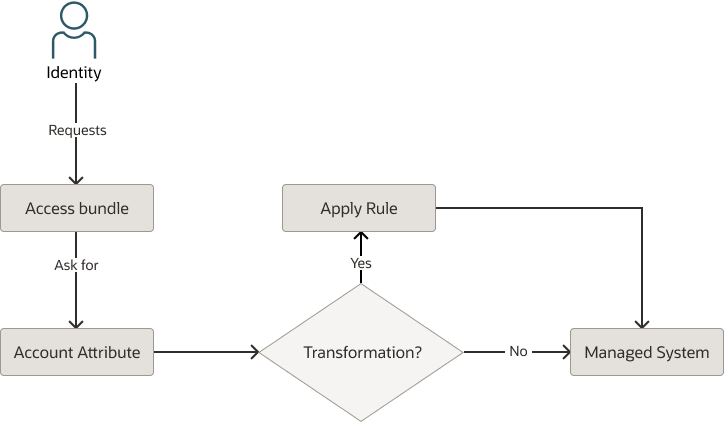

Transformationstypen und zugehörige Workflows

Sehen wir uns die Typen von Transformationen an, die in Oracle Access Governance und seinem Workflow verfügbar sind:

- Sie integrieren zunächst eine zuverlässige Quelle in Oracle Access Governance, indem Sie ein orchestriertes System hinzufügen. Hier können Sie eingehende Transformationen für die Daten der Quellidentitätsattribute während des Datenaufnahmeprozesses ausführen. Beispiel: Sie können Oracle HCM als zuverlässige Quelle integrieren und eingehende Transformationen anwenden, um einen Anzeigenamen aus dem vollständigen Namen zu erstellen. Diese Transformationen sind einzigartig und spezifisch für jedes orchestrierte System.

- Nachdem Sie Authoritative Quellsysteme integriert haben, wird intern ein zusammengesetztes Identitätsprofil erstellt, das Core- und benutzerdefinierte Attribute in Oracle Access Governance enthält. Dieses zusammengesetzte Identitätsprofil kann Identitätsattribute aus verschiedenen autoritativen Quellen enthalten, die Sie integriert haben. Beispiel: Die Identität in Oracle Access Governance kann Attribute jobCode enthalten, die aus Oracle HCM und der Abteilung aufgenommen wurden, die aus Flat File aufgenommen wurden. In dem Szenario, in dem dasselbe Attribut in mehreren autoritativen Quellen verfügbar ist, können Sie das orchestrierte System auswählen und ändern, aus dem Sie diesen Attributwert übernehmen möchten. Weitere Informationen finden Sie unter Identitätsattribute verwalten. Dieses zusammengesetzte Identitätsprofil dient als Informationsquelle für Oracle Access Governance, um verschiedene Governance- und Provisioning-Vorgänge auszuführen.

- Als Nächstes integrieren Sie verwaltete Systeme, um Accountattribute zu laden. Diese Accountattribute werden mit zusammengesetzten Identitätsattributen abgeglichen, die in Oracle Access Governance verfügbar sind.

- Für das ausgehende Provisioning bearbeiten Sie die in Oracle Access Governance verfügbaren zusammengesetzten Identitätsattribute, um eine genaue Accountbereitstellung in verwaltete Systeme zu ermöglichen.

Eingehende Datentransformation

Mit eingehenden Datentransformationen können Sie steuern, wie Attributwerte transformiert werden, wenn sie von einem orchestrierten System in Oracle Access Governance empfangen werden. Wenn Sie Daten aus einem orchestrierten System laden, werden Identitäts- und Accountattribute in Oracle Access Governance importiert. Während des Dataload- oder Datenaufnahmeprozesses können Datentransformationen auf die Attribute angewendet werden.

Ein Beispielanwendungsfall kann Folgendes umfassen:

- Füllen Sie das Identitätsattribut primaryEmail in Oracle Access Governance durch Verketten von FirstName, ., LastName, @mydomain.com auf. So erreichen Sie dies in Oracle Access Governance.

user.getFullName().getGivenName().concat('.',user.getFullName().getFamilyName())+'mydomain.com' - Setzen Sie den Wert eines Attributs auf einen anderen Wert, wenn der aus dem orchestrierten System stammende Wert Null ist. Beispiel: Wenn die Organisation Null ist, setzen Sie den Wert in Oracle Access Governance auf einen festen Wert.

user.getOrganization() != null && user.getOrganization().getDisplayName() != null ? user.getOrganization().getDisplayName() : 'Oracle Access Governance'

Ausgehende Datentransformation

Identity Orchestration bietet die Möglichkeit, Accounts mit der auf Request Access (Selfservice), Request Access (für andere) oder Policy basierenden Zugriffsfunktion bereitzustellen. Im Rahmen dieses Prozesses können Datentransformationen auf die im Managed System-Account bereitgestellten Daten angewendet werden. Wenn Provisioning-Vorgänge wie Kennwort zurücksetzen oder Account erstellen in Oracle Access Governance ausgelöst werden, können Datentransformationsregeln aufgerufen werden, die Werte aus den Identitätsdaten ableiten und die Daten mithilfe von Zeichenfolgen und anderen Manipulationen transformieren, sodass das Provisioning von Accounts anhand korrekter Identitäten in das verwaltete System erfolgt.

- Füllen Sie das Attribut workEmail im bereitgestellten verwalteten System mit dem Identitätsattributwert primaryEmail auf.

- Erstellen Sie einen Wert für das Attribut displayName im bereitgestellten verwalteten System, indem Sie die Identitätstitle, userName und employeeNumber verketten.

- Setzen Sie den Wert eines Attributs auf einen anderen Wert, wenn der Identitätseingabewert Null ist. Beispiel: Wenn Organisation Null ist, setzen Sie den Wert auf einen festen Wert im bereitgestellten verwalteten Systemkonto.

Identitätsattribute: Zusammengesetztes Oracle Access Governance-Identitätsprofil durch Anwenden von Transformationsregeln anpassen

Wenn Sie Identitätsattribute aus verschiedenen autoritativen Quellen laden, wird ein zusammengesetztes Identitätsprofil in Oracle Access Governance erstellt, das Identitätsattribute aus verschiedenen Quellen enthält. Wenn Sie Accountattribute aus verwalteten Systemen laden, werden die in diesem zusammengesetzten Identitätsprofil verfügbaren Werte mit Accountattributen (Identity Account Matching) abgeglichen. Unter bestimmten Umständen müssen Sie möglicherweise zusätzliche Transformationsregeln auf dieses zusammengesetzte Identitätsprofil anwenden, damit es die eingehenden Daten aus verschiedenen Systemen abgleichen kann. In der Regel benötigen Sie diesen Transformationstyp, um ein Identitätsattribut in Oracle Access Governance so anzupassen, dass es mit den Accountattributen übereinstimmt, die aus verwalteten Systemen eingehen.

Eingehende Transformationen sind spezifisch für die Anpassung des orchestrierten Systems und der Identitätsattribute auf das zusammengesetzte Identitätsprofil angewendet, das in Oracle Access Governance erstellt wurde. Beispiel: Wenn Sie die eingehende Transformation auf JobCode angewendet haben, das von Oracle HCM aufgenommen wurde, aber auf der Seite Identitäten verwalten die Option Flache Datei als Quelle für dieses Attribut ausgewählt haben, wirkt sich diese Transformation nicht auf den Wert aus, der in Oracle Access Governance verfügbar ist.

Szenario

Beispiel: Ihre Datenbankbenutzerverwaltung (DBUM) speichert ein Attribut, wie z.B. einen Benutzernamen in einem ganz bestimmten Format, das sich von dem Benutzernamen unterscheidet, der im zusammengesetzten Identitätsprofil in Oracle Access Governance verfügbar ist. Um einen DBUM-Account mit der Identität abzugleichen, die in Oracle Access Governance vorhanden ist, müssen Sie das Identitätsattribut anpassen, indem Sie Transformationsregeln anwenden. Da DBUM ein Managed System-Account ist, können Sie Identitätsdaten nicht bearbeiten, indem Sie eingehende Transformationsregeln anwenden. Hier müssen Sie zusammengesetzte Identitätsattribute anpassen. Beispiel: Wenn Sie MySQL DBUM verbinden, fügt Oracle Access Governance ein internes Identitätsattribut userNameMysql mit den anwendbaren Transformationsregeln hinzu. Anschließend können Sie den aus "Meine SQL-DBUM" eingehenden Benutzernamen mit dem Identitätsattribut userNameMysql abgleichen. Dieselbe Regel wird auf der Seite der ausgehenden Transformation angewendet, sodass das Provisioning von Accounts korrekt ausgeführt wird.

| Autoritative Herkunft | Composite-Identitätsattribut | Verwaltetes Systeme |

|---|---|---|

|

|

|

|

Das Identity-Attribut username hat einen anderen Wert als das Accountattribut userLogin, und diese Attribute können nicht abgeglichen werden. Die Transformation von zusammengesetzten Identitätsattributen transformiert John.Doe@o.com in John_Doe@o.com und speichert sie in der userNameMysql, die in Oracle Access Governance erstellt wurde. Danach stimmt der eingehende Wert, John_Doe@o.com, überein.

Als Best Practice wird empfohlen, ein Identitätsattribut mit eingehenden Transformationen zu transformieren und die Anwendung von Transformationsregeln auf das zusammengesetzte Identitätsprofil einzuschränken. Es kann die Bereitstellung von Konten beeinträchtigen.

Firmenattribute

Mit Accountattributen in Oracle Access Governance können Administratoren zusätzliche Accountattribute konfigurieren, die über die für ein orchestriertes System unterstützten Standardattribute hinausgehen. Sie können Werte für Kontenattribute aus einem verwalteten System, aus der Referenzdatei für globale Schlüsselwerte beziehen oder beim Erstellen eines Zugriffs-Bundles definieren.

Wenn Sie ein orchestriertes System konfigurieren, enthält es ein Standardset von Attributen, die Details eines Kontos enthalten, das für das bestimmte Zielsystem definiert ist, das Sie als Quelle verwenden. In einigen Fällen müssen Sie möglicherweise zusätzliche Attribute in Ihre Integration aufnehmen, die im Zielsystem vorhanden sind, aber nicht standardmäßig angezeigt werden. Hier kommen Accountattribute ins Spiel.

- Benutzer können Accountattribute für ein bestimmtes orchestriertes System anzeigen. Der Benutzer kann die im Rahmen der orchestrierten Systeminitialisierung erstellten Standardattribute sowie die vom Benutzer erstellten Accountattribute anzeigen.

- Benutzer können Accountattribute in der orchestrierten Systemdefinition erstellen.

- Benutzer können Accountattribute in der orchestrierten Systemdefinition bearbeiten.

- Benutzer können Accountattribute in der orchestrierten Systemdefinition löschen.

- Accountattribute unterstützen einfache und komplexe Datentypen.

- Accountattribute können sowohl in eingehenden als auch in ausgehenden Transformationen verwendet werden.

- Accountattribute werden für orchestrierte Systeme unterstützt, die im Modus "Managed System" konfiguriert sind.

- Kontenattribute werden nicht unterstützt für:

- Orchestrierte Oracle Cloud Infrastructure-(OCI-)Systeme.

- Orchestriertes Oracle Identity Governance-System.

- Orchestrierte Systeme, die im autoritativen Quellmodus konfiguriert sind.

- Vom Benutzer erstellte Kontenattribute sind nicht verfügbar für:

- Orchestrierte Systeme der Datenbankanwendungstabelle.

- Generische REST-orchestrierte Systeme.

Schauen wir uns einige einfache Anwendungsfälle an:

Anwendungsfall: Kontenattribut mit Zugriffs-Bundle-Definition hinzufügen

In diesem Anwendungsfall hat der Administrator ein Kontenattribut erstellt, dem das Attribut Beschreibung im verwalteten System zugeordnet ist und für den Zugriff auf das Bundle die Wertquelle festgelegt ist. Sie haben auch ein Zugriffs-Bundle definiert, das das Kontenattribut enthält. Wenn ein Benutzer das Zugriffs-Bundle anfordert, wird er aufgefordert, einen Wert für Beschreibung einzugeben. Nachdem die Zugriffs-Bundle-Anforderung genehmigt wurde, wird das Konto für das verwaltete System bereitgestellt. Der Wert des vom Benutzer eingegebenen Attributs Beschreibung kann einer ausgehenden Transformation unterliegen oder nicht. Schließlich wird der Wert der Beschreibung als Teil des Accounts bereitgestellt, der für den Benutzer erstellt wurde.

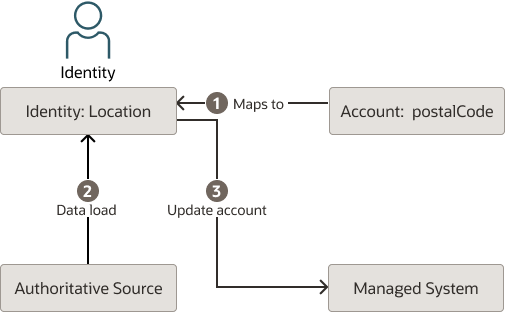

Anwendungsfall: Aktualisierung des Identitätsattributs im Accountattribut reflektieren

In diesem Anwendungsfall hat ein Administrator das Accountattribut postalCode erstellt, das nicht nur dem verwalteten System zugeordnet wird, sondern auch mit dem Identity-Attribut Location verknüpft ist. Angenommen, wir haben eine Identität in Oracle Access Governance für einen Benutzer, Alice. Die Identität von Alice wird von einer zuverlässigen Quelle wie Oracle HCM abgeleitet. Alice wechselt nach Hause, was zu einer Änderung des Standortwerts in Oracle HCM führt. Beim nächsten Dataload wird dieses Update in Oracle Access Governance widergespiegelt, wo das Attribut "identity:Location" von Alice aktualisiert wird. Bei Accountattributen löst diese Änderung auch eine Accountaktivität "Aktualisieren" aus, die den Wert von "account:postalCode" mit dem Inhalt von "identity:Location" aktualisiert. Auf diese Weise können Sie Ihre Accountattribute mit Werten synchronisieren, die von einer zuverlässigen Quelle abgeleitet wurden.

Kontenprofile - Wiederverwendbare Vorlagen für die Generierung von Zugriffs-Bundles

Kontenprofile in Oracle Access Governance dienen als wiederverwendbare Vorlagen, mit denen die Erstellung neuer Benutzeraccounts in verwalteten Systemen standardisiert und vereinfacht wird, indem Standardwerte für ihre Accountattribute vordefiniert und gespeichert werden. Dadurch wird das Benutzer-Provisioning optimiert, die Datenkonsistenz sichergestellt und der manuelle Aufwand reduziert.

Überblick über Accountprofile in Oracle Access Governance

Wenn Sie neue Benutzeraccounts in Oracle Access Governance für ein verwaltetes System bereitstellen, müssen Sie einige obligatorische Informationen oder allgemeine Attribute übergeben. Kontenprofile dienen als Blueprint, mit dem Sie einmal Standardwerte für die allgemeinen Attribute definieren können, die vom verwalteten System benötigt werden.

Auf diese Weise wird Konsistenz beim Provisioning sichergestellt, und es ist nicht erforderlich, Kontodetails häufig in jedem Zugriffs-Bundle manuell einzugeben. Dadurch wird die Berechtigungsverwaltung vereinfacht.

Beim Definieren von Kontenprofilen können Sie Standardwerte angeben oder den Anforderer bitten, während der Self-Service-Anforderung Werte anzugeben.

Wenn Sie ein Kontoprofil mit einem Zugriffs-Bundle verknüpfen, füllt Oracle Access Governance während der Benutzerbereitstellung nahtlos die erforderlichen Standardinformationen auf. So wird sichergestellt, dass das neue Konto erfolgreich mit genauen und konsistenten Daten erstellt wird.

Ein Kontenprofil kann mit mehreren Zugriffs-Bundles verknüpft werden, da es sich nicht um ein einzelnes Profil handelt.

Sie können einem Zugriffs-Bundle nur ein einzelnes Kontenprofil zuweisen.

Wichtige Features von Firmenprofilen

Lassen Sie uns die Funktionen von Kontenprofilen untersuchen, indem wir die wichtigsten Funktionen untersuchen.

- Referenzielle Integrität: Verhindert das Löschen eines Kontenprofils, wenn es mit einem Zugriffs-Bundle verknüpft ist, wodurch die Datenkonsistenz und die referenzielle Integrität gewahrt bleiben.

- Zentralisierte Aktualisierungen: Durch die Aktualisierung eines Kontenprofilattributwertes werden Änderungen an allen zugehörigen Zugriffs-Bundles propagiert. Dadurch werden Provisioning-Anforderungen für betroffene Benutzer mit dem aktualisierten Accountattributwert ausgelöst. Dadurch entfällt der manuelle Aufwand für die Aktualisierung einzelner Zugriffs-Bundles.

- Wiederverwendbare Vorlagen: Dienen als gebündelte Snapshots von Attributen, die leicht über verschiedene Zugriffs-Bundles hinweg wiederverwendet werden können, wodurch eine redundante Konfiguration vermieden wird.

Zuordnungsregeln

Oracle Access Governance nutzt Korrelations- oder Abgleichsregeln, um die Identitätsdaten abzugleichen, die aus verschiedenen autoritativen Quellen aufgenommen wurden, und erstellt somit ein zusammengesetztes Identitätsprofil. Ebenso können bei der Datenaufnahme aus verwalteten Systemen mehrere Konten für eine Identität vorhanden sein. In diesem Fall müssen Kontodaten aufgenommen und mit den jeweiligen Identitäten abgeglichen werden. Kontenabgleichsregeln können verwendet werden, um aus nachgelagerten Anwendungen aufgenommene Benutzeraccounts mit Identitäten in Oracle Access Governance zu verknüpfen. Wenn Sie über ein System verfügen, das sowohl als autoritative Quelle als auch als verwaltetes System in Oracle Access Governance fungiert, können Sie Identitätsabgleich und Accountabgleich für dasselbe System implementieren.

Sie können diese Korrelationsregeln einfach mit Identitäts- und Accountattributen in Oracle Access Governance erstellen. Wenn ein Account nicht automatisch mit einer Identität abgeglichen werden kann, erstellt Oracle Access Governance eine Mikrozertifizierung für diesen nicht abgeglichenen Account, sodass er manuell mit der Identität abgeglichen oder vom verwalteten System behoben werden kann.

Typen von Abgleichsregeln

Wenn Daten von einem orchestrierten System empfangen werden, prüft Oracle Access Governance, ob die Daten mit Daten übereinstimmen, die bereits als Identität oder Account integriert wurden. Oracle Access Governance unterstützt die folgenden Abgleichstypen:

- Identitätsabgleich: Dieser Abgleich prüft, ob eine eingehende Identität mit einer vorhandenen Identität übereinstimmt oder neu bei Oracle Access Governance ist. Wenn es sich um eine Übereinstimmung handelt, werden die eingehenden Daten mit der vorhandenen Identität korreliert. Wenn keine Übereinstimmung vorhanden ist, werden die Daten zum Erstellen einer neuen Identität in Oracle Access Governance verwendet.

- Accountabgleich: Dieser Abgleich prüft, ob ein eingehender Account mit einer vorhandenen Identität übereinstimmt. Wenn es eine Übereinstimmung gibt, werden die Kontoinformationen mit der übereinstimmenden Identität korreliert. Wenn keine Übereinstimmung gefunden wird, wird das Konto als nicht zugeordnet gekennzeichnet.

Insights für Abgleichsergebnisse

Verwenden Sie die Insights, um eine Liste eingehender Konten oder Identitäten anzuzeigen, einschließlich übereinstimmender, nicht abgeglichener oder mehrfach abgeglichener Identitäten oder Konten.

- Keine Übereinstimmung: Die eingehende Identität oder der eingehende Account ist nicht mit einer vorhandenen Identität verknüpft. Ordnen Sie sie manuell der korrekten Identität zu, oder ergreifen Sie die entsprechende Korrekturmaßnahme für das System.

- Abgleichsregel: Identitäten oder Konten werden basierend auf den konfigurierten Abgleichsregeln automatisch abgeglichen.

- Multi-Match: Mehrere Übereinstimmungen mit einer Identität gefunden. Prüfen Sie Accounts oder Identitäten, und stimmen Sie manuell mit der richtigen Identität überein.

- Benutzer gelöscht: Zeigt verwaiste Accounts an, die zuvor mit einer Identität verknüpft waren, die verknüpfte Identität jedoch aus der zuverlässigen Quelle gelöscht wurde. Der Account bleibt im verwalteten System ohne zugehörige Identität.

- Von AG bereitgestellt: Der Account wird abgeglichen, weil er über Oracle Access Governance erstellt oder bereitgestellt wurde. Wenn der Account nicht verknüpft werden soll, heben Sie die Verknüpfung des Accounts auf.

Einige Kontenattributwerte können basierend auf den Richtlinien Ihrer Organisation maskiert (als Sternchen "********" angezeigt) werden. Siehe: Accountattribute konfigurieren.

Je nach Anwendungsrolle können Sie die Aktionen aus verschiedenen Modulen in Oracle Access Governance ausführen. Weitere Informationen finden Sie unter Identitäts- und Accountattribute mit Korrelationsregeln abgleichen und Accountlebenszyklusvorgänge im Datenbrowser ausführen.

Orchestrierte Systemressourcen

Sie können entscheiden, welche Ressourcen Sie aus Systemen aufnehmen möchten, um die vollständige Kontrolle über die Quelle zu erhalten, mit der Daten in Oracle Access Governance geladen werden. Sie können verwalten, welche Ressourcen aus orchestrierten Systemen aufgefüllt werden. Diese Funktionalität ist sehr spezifisch für Oracle Identity Governance.

Ein typischer Anwendungsfall ist der Fall, in dem Identitätsdaten von Oracle Identity Governance (OIG) verwaltet werden, und Sie möchten Governance hybride bis zur vollständigen Migration in die Cloud-Umgebung. Standardmäßig sind alle Ressourcen, die aus der zuverlässigen Quelle und dem verwalteten System aufgenommen werden, für Oracle Access Governance verfügbar. Wenn Sie direkte Verbindungen zwischen Oracle Access Governance und Systemen hinzufügen, können Sie diese aus Ihrem primären Governance-System entfernen, um doppelte Daten zu vermeiden.

Virtuelle Systeme für ein orchestriertes System verstehen

Virtuelle Systeme ermöglichen eine einzige orchestrierte Integration, um mehrere zugehörige Anwendungen oder Domains als logische Subsysteme darzustellen und zu verwalten. Dies ist hilfreich, wenn ein Unternehmen mehrere Domains oder Subsysteme haben kann, die verwaltet werden müssen, die jeweils unterschiedliche Daten haben, aber dasselbe strukturelle Schema gemeinsam verwenden.

Anstatt ein separates orchestriertes System für jede Domain zu erstellen und zu verwalten, können Sie mit virtuellen Systemen:

- Gruppieren Sie mehrere Anwendungen in einem einzigen orchestrierten System.

- Speichern und verarbeiten Sie Datendateien pro Anwendung entsprechend dem Mapping.

- Verwalten Sie diese Anwendungen einzeln für das Provisioning von Zugriffskontrollfunktionen.

Gilt für: Flat File

Beispiel

Angenommen, Ihr Unternehmen integriert drei AD-Domains: Alpha, Beta und Gamma. Ohne virtuelle Systeme würde jedes ein separates orchestriertes System erfordern.

- Konfigurieren Sie ein einzelnes orchestriertes System (z.B.

Flatfile-MultiApp-01), und aktivieren Sie die virtuellen Systeme. - Laden Sie eine CSV-Datei mit ID und Name hoch:

ID Name virtual_ad_123 Alpha virtual_ad_456 Beta virtual_ad_789 Gamma - Nach erfolgreichen Integrationen sehen Sie sich die Bucket-Struktur an:

inbox/ IDENTITY/ virtual_ad_123 virtual_ad_456 virtual_ad_789 PERMISSION/ virtual_ad_123 virtual_ad_456 virtual_ad_789 TARGETACCOUNT/ virtual_ad_123 virtual_ad_456 virtual_ad_789

Hinweis

Unterordner, wie virtual_ad_123, virtual_ad_456 usw., werden nur erstellt, wenn virtuelle Systeme aktiviert sind. - Führen Sie die Schritte nach der Konfiguration aus, um die Datendateien in den jeweiligen Ordnern hinzuzufügen. Jede Schemaerweiterung für ein orchestriertes System wird auf alle virtuellen Systeme angewendet. Weitere Informationen finden Sie unter Integration mit Flat File - Post-Konfiguration.