DNS

Erfahren Sie mehr über die DNS-(Domain Name System-)Konfiguration und -Verwaltung für Oracle AI Database@Google Cloud.

DNS ist das System, das menschenlesbare Domainnamen (wie Oracle.com) in maschinenlesbare IP-Adressen übersetzt, mit denen sich Computer in einem Netzwerk identifizieren. Anstatt komplexe numerische IP-Adressen zu speichern, können Benutzer einen Domainnamen eingeben, und DNS verarbeitet die Suche im Hintergrund. DNS ermöglicht einen nahtlosen Zugriff auf Websites und Dienste, stellt die Skalierbarkeit des Internets sicher und ermöglicht eine effiziente Weiterleitung des Datenverkehrs. Ohne DNS müssten wir uns IP-Adressen für jede Online-Ressource merken, auf die wir zugreifen möchten.

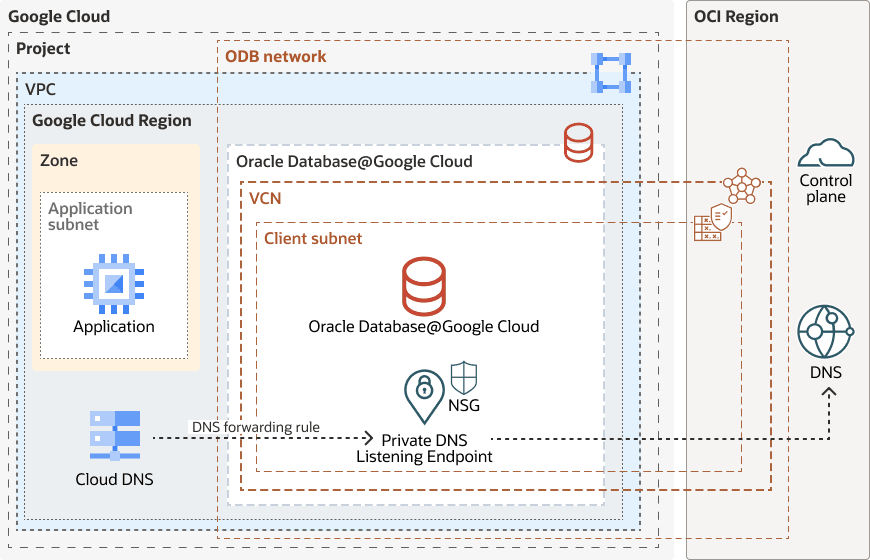

Um die Auflösung von Domainnamen zu unterstützen, verwendet Oracle AI Database@Google Cloud die Cloud-DNS-Weiterleitung, sodass Google Cloud-Workloads vollqualifizierte Domainnamen (FQDNs) von Datenbanken auflösen können, die in privaten OCI-Subnetzen gehostet werden.

Während des Deployments wird eine Google Cloud Cloud DNS-Zone erstellt, um den FQDN der Oracle AI Database@Google Cloud-Ressourcen zuzuordnen:

*.oraclevcn.comfür Exadata und BaseDB*.oraclecloud.comund*.oraclecloudapps.comfür ADB

Google Cloud-seitige DNS-Weiterleitung

Auf Google Cloud-Seite wird die DNS-Auflösung mit Cloud-DNS aktiviert:

-

Eine Google Cloud-private DNS-Zone wird im Google Cloud-Projekt bereitgestellt und mit dem VPC des ausgewählten ODB-Netzwerks verknüpft.

-

Weiterleitungsregeln werden in Google Cloud Cloud-DNS konfiguriert und leiten Abfragen für von Oracle verwaltete Domains an die OCI-DNS-Listener-IP weiter, die beim Provisioning empfangen wurde.

-

Durch dieses Setup wird sichergestellt, dass alle DNS-Abfragen, die aus der Google Cloud VPC für einen Datenbank-FQDN stammen, sicher weitergeleitet und im OCI-VCN aufgelöst werden.

OCI-seitiges DNS-Provisioning

Wenn eine Oracle AI Database@Google Cloud-Ressource im Rahmen eines Datenbank-Deployments in OCI erstellt wird, werden die folgenden DNS-Komponenten automatisch bereitgestellt:

-

DNS-Resolver: Wird pro VCN erstellt, um die interne DNS-Auflösung zu aktivieren.

-

Private DNS-Ansicht: Eine Standardansicht wird automatisch vom Resolver erstellt und verwaltet.

-

Private DNS-Zonen:

-

Jedes Subnetz (primär und Backup) im VCN erhält eine zugehörige private DNS-Zone.

-

-

DNS-Listener-Endpunkt:

-

Die Listener-IP wird pro VCN bereitgestellt und im primären Subnetz zugewiesen.

-

Jeder Listener unterliegt einer unabhängigen Network Security Group-(NSG-)Regel, die eine präzise Kontrolle über Ingress-IPs und -Ports ermöglicht, die beim Provisioning automatisch erstellt werden.

-

Obwohl es technisch möglich ist, einen einzelnen Listener für alle DB-Anhänge in einem VCN gemeinsam zu verwenden, würde dies das Löschen oder Neuzuweisen des ursprünglichen Subnetzes verhindern, bis alle zugehörigen Ressourcen entfernt werden.

-

In the following diagram, the Google Cloud Cloud DNS Zone is forwarded to the OCI Private DNS Listening endpoint created during the Oracle AI Database@Google Cloud deployment and associated with the Private resolver, default Private view, and Private zone to the OCI VCN to resolve the name and IP in the OCI DNS service.

Weitere Informationen finden Sie unter Konfigurieren.

- So erstellen Sie eine Google Cloud DNS-Peering-Zone: Mit DNS-Zonen-Peering können verwaltete Zonen in einem Projekt/VPC für andere freigegeben werden.

- So leiten Sie die DNS-Auflösung von OCI an Google Cloud weiter, um einen Nicht-OCI-Domainnamen aufzulösen.