Bevor Sie beginnen

In diesem 30-minütigen Tutorial werden Optionen beschrieben, die für Netzwerkressourcen verfügbar sind, einschließlich mehrerer virtueller Cloud-Netzwerke (VCNs), mehrerer Compartments, DNS-Zonen (Private Domain Name Service) und Netzwerksicherheitsgruppen. Fortgeschrittene Benutzer können diese Optionen für PeopleSoft Cloud Manager verwenden.

Hintergrund

Wenn Sie den Cloud Manager-Stack mit Resource Manager installieren, können Sie im Rahmen des Resource Manager-Prozesses ein VCN und die erforderlichen Netzwerkressourcen erstellen. Bei einem einzelnen VCN verwenden die Cloud Manager-Instanz und die bereitgestellten PeopleSoft-Umgebungen dieselben Netzwerkressourcen. Mit den in diesem Tutorial beschriebenen Funktionen können Sie Netzwerke flexibler einrichten.

Für die Verwendung der hier beschriebenen Oracle Cloud Infrastructure-Ressourcen ist eine erweiterte Netzwerkkonfiguration erforderlich. Dieses Material ist für fortgeschrittene Benutzer gedacht, die Netzwerkressourcen manuell entwerfen und einrichten möchten.

Dies ist das fünfte Tutorial in der Install PeopleSoft Cloud Manager-Serie. Lesen Sie die Tutorials in der aufgeführten Reihenfolge. Die optionalen Tutorials bieten alternative Methoden für das Setup.

- Installation von PeopleSoft Cloud Manager vorbereiten

- Oracle Cloud-Accountinformationen für PeopleSoft Cloud Manager prüfen

- Virtuelles Cloud-Netzwerk für PeopleSoft Cloud Manager planen (optional)

- Virtuelles Cloud-Netzwerk für PeopleSoft Cloud Manager in der Oracle Cloud Infrastructure-Konsole erstellen (optional)

- Benutzerdefinierte oder private Netzwerkressourcen mit PeopleSoft Cloud Manager verwenden (optional)

- Benutzerdefiniertes Linux-Image für PeopleSoft Cloud Manager erstellen (optional)

- Benutzerdefiniertes Windows-Image für PeopleSoft Cloud Manager in Oracle Cloud Infrastructure erstellen (optional)

- Vault-Ressourcen für die Kennwortverwaltung für PeopleSoft Cloud Manager erstellen

- API-Signaturschlüssel für PeopleSoft Cloud Manager generieren

- Cloud Manager-Stack PeopleSoft mit Resource Manager installieren

- Bei Cloud Manager-Instanz anmelden

- Cloud Manager-Einstellungen angeben

- File Storage Service für PeopleSoft Cloud Manager-Repository verwenden

- Cloud Manager-Benutzer, -Rollen und -Berechtigungslisten verwalten

- Webproxy für PeopleSoft Cloud Manager konfigurieren (optional)

- Load Balancer in Oracle Cloud Infrastructure für PeopleSoft Cloud Manager-Umgebungen erstellen (optional)

- Definierte Tags in Oracle Cloud Infrastructure für PeopleSoft Cloud Manager erstellen (optional)

- Data Science-Ressourcen für Autoscaling in PeopleSoft Cloud Manager erstellen (optional)

Mehrere VCNs und Compartments für bereitgestellte und migrierte Umgebungen verwenden

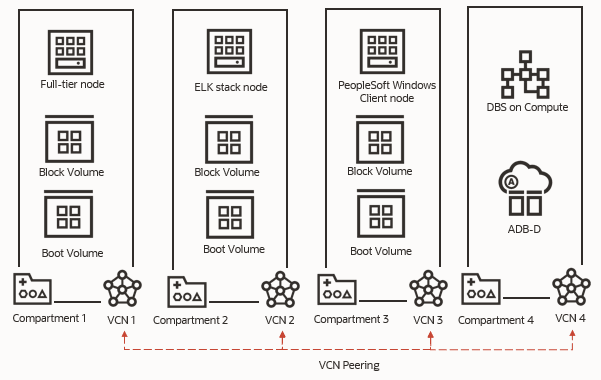

Beim Erstellen und Migrieren von PeopleSoft-Umgebungen können Sie verschiedene VCNs und verschiedene Compartments für die verschiedenen Knoten angeben. Beispiel:

- Richten Sie die Cloud Manager-Instanz in einem VCN und die bereitgestellten PeopleSoft-Umgebungen in separaten VCNs ein.

- Verwenden Sie verschiedene Compartments und VCNs für Entwicklungs- und Testumgebungen.

- Richten Sie die Middle Tier, die Datenbankebene und den Windows-Client PeopleSoft auf separaten VCNs ein.

Diese Abbildung zeigt vier Compartments mit vier VCNs.

- Compartment 1 und VCN 1 enthalten einen Full-Tier-Knoten.

- Compartment 2 und VCN 2 enthalten einen Elasticsearch-, Logstash- und Kibana-(ELK-Stack-)Knoten.

- Compartment 3 und VCN 3 enthalten einen Windows-Clientknoten PeopleSoft.

- Compartment 4 und VCN 4 enthalten eine Datenbank auf Compute Database Service (DBS) und eine Autonomous Database auf dedizierter Infrastruktur (ADB-D).

- VCN-Peering wurde so eingerichtet, dass die Kommunikation zwischen den vier VCNs ermöglicht wird.

So verwenden Sie mehrere VCNs und Compartments mit Cloud Manager und bereitgestellten PeopleSoft-Umgebungen:

- VCNs erstellen

Wenn Sie Cloud Manager mit dem Resource Manager-Stack installieren, können Sie ein VCN für die Cloud Manager-Instanz erstellen. Sie müssen andere VCNs separat in Oracle Cloud Infrastructure erstellen.

Im Tutorial Installieren Sie den Cloud Manager-Stack PeopleSoft mit Resource Manager, um Informationen zum VCN zu erhalten, das der Resource Manager-Prozess erstellt.

Im Tutorial "Virtuelles Cloud-Netzwerk für PeopleSoft Cloud Manager in der Oracle Cloud Infrastructure-Konsole erstellen (optional) finden Sie ein Beispiel für das Erstellen eines VCN mit Internetgateway, NAT-Gateway, Servicegateway, Subnetzen und grundlegenden Sicherheitsregeln.

Weitere Informationen finden Sie unter Virtuelle Netzwerke - Schnellstart in der Oracle Cloud Infrastructure-Dokumentation.

- Lokales VCN-Peering einrichten.

Sie müssen lokales VCN-Peering einrichten, damit die Ressourcen im VCN kommunizieren können. Beim lokalen VCN-Peering werden zwei VCNs in derselben Region miteinander verbunden, sodass ihre Ressourcen über private IP-Adressen kommunizieren können, ohne den Traffic über das Internet oder über Ihr On-Premise-Netzwerk weiterzuleiten.

Weitere Informationen finden Sie unter Lokales VCN- Peering mit lokalen Peering-Gateways in der Oracle Cloud Infrastructure-Dokumentation.

Hinweis:

Anstatt lokales VCN-Peering durchzuführen, können Sie ein dynamisches Routinggateway (DRG) einrichten, um die verschiedenen VCNs zu verbinden.Siehe Dynamische Routinggateways (DRGs) in der Oracle Cloud Infrastructure-Dokumentation.

- Richten Sie gegebenenfalls die DNS-Auflösung (Domain Name Service) zwischen den VCNs ein.

Siehe folgenden Abschnitt "Private DNS-Ansichten zu einem privaten DNS-Resolver hinzufügen".

- Aufgrund der VCN-Peering- und DNS-Konfigurationen in den Elementen 2 und 3 müssen VMs im Subnetz des ersten VCN und VMs im Subnetz des zweiten VCN über die privaten IP-Adressen und die von OCI zugewiesenen FQDNs miteinander verbunden werden können.

- Verwenden Sie in Cloud Manager mehrere VCNs und Compartments, um:

- Umgebungsvorlagen erstellen

Sie können separate VCNs und Compartments für die Knoten auswählen. Siehe "Vorlagen verwalten" in der PeopleSoft Cloud Manager-Dokumentation auf der Seite PeopleSoft Cloud Manager im Oracle Help Center.

- Verwenden Sie Shared FSS (Linux Mid-Tier).

Wenn Sie einen gemeinsamen FSS für Ihre Mid-Tier-Knoten verwenden, können Sie den FSS in einem separaten VCN einrichten. Dies gilt sowohl für das Provisioning neuer Umgebungen als auch für Umgebungen, die Sie verschieben und verschieben. Sie können keine anderen Compartments auswählen. Weitere Informationen finden Sie in den Themen "Umgebungen verwalten und den Schichtprozess zum Provisioning der migrierten Umgebung in Oracle Cloud verwenden" in der Dokumentation PeopleSoft Cloud Manager auf der Seite PeopleSoft Cloud Manager im Oracle Help Center.

Hinweis:

Dies gilt nur für Shared FSS für Mid-Tier. Sie können nicht mehrere VCNs für die Cloud Manager-Instanz und das FSS-Dateisystem verwenden, das für das Cloud Manager-Repository verwendet wird. Informationen zu den Netzwerkanforderungen finden Sie im Tutorial "File Storage Service für PeopleSoft Cloud Manager verwenden". - Stellen Sie eine migrierte (lifted) Umgebung bereit.

Sie können separate VCNs und Compartments für die Knoten auswählen. Siehe "Migrierte Umgebung in Oracle Cloud mit dem Schichtprozess bereitstellen" in der Dokumentation PeopleSoft Cloud Manager auf der Seite PeopleSoft Cloud Manager im Oracle Help Center.

- Richten Sie die Quelle für PeopleSoft Update Manager (PUM) für Selbstaktualisierungen für Cloud Manager ein.

Sie können separate VCNs für die Full-Tier- und PeopleSoft-Clientknoten auswählen. Sie können keine anderen Compartments für die Knoten in der PUM-Quelle auswählen. Informationen hierzu finden Sie in der Dokumentation PeopleSoft Cloud Manager auf der Seite PeopleSoft Cloud Manager im Oracle Help Center unter "Updates automatisch mit Manage Updates anwenden".

- Umgebungsvorlagen erstellen

Private DNS-Ansichten zu einem privaten DNS-Resolver hinzufügen

Richten Sie die DNS-Auflösung in den VCNs folgendermaßen ein:

- Jede VM im Subnetz des ersten VCN kann den vollqualifizierten Domainnamen (FQDN) einer beliebigen VM im Subnetz des zweiten VCN auflösen.

- Das Gegenteil ist der Fall: Jede VM im Subnetz des zweiten VCN kann den vollqualifizierten Domainnamen (FQDN) einer beliebigen VM im Subnetz des ersten VCN auflösen.

Eine Möglichkeit zum Einrichten der DNS-Auflösung besteht darin, dem privaten DNS-Resolver, der mit dem VCN verknüpft ist, private Ansichten hinzuzufügen. Wenn Sie ein VCN erstellen und die Option DNS-Hostnamen in diesem VCN verwenden auswählen, werden ein dedizierter privater DNS-Resolver und eine private Standardansicht mit systemverwalteten Zonen erstellt. Ein privater DNS-Resolver beantwortet DNS-Abfragen für ein VCN gemäß einer von Ihnen erstellten Konfiguration.

Weitere Informationen finden Sie unter DNS in Ihrem virtuellen Cloud-Netzwerk, Private DNS-Resolver in der Oracle Cloud Infrastructure-Dokumentation.

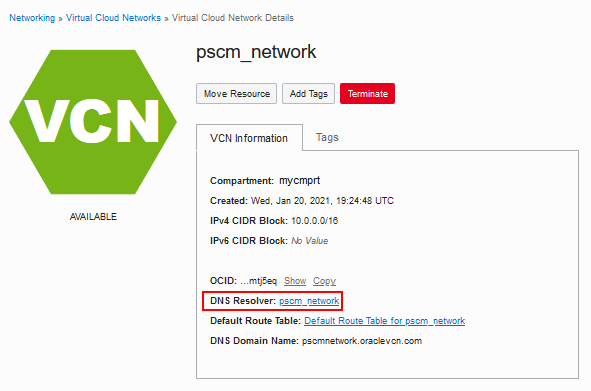

- Suchen Sie in Oracle Cloud Infrastructure das erste VCN, und wählen Sie im Aktionsmenü die Option Details anzeigen aus.

- Wählen Sie auf der VCN-Detailseite den Link DNS-Auflösungr aus.

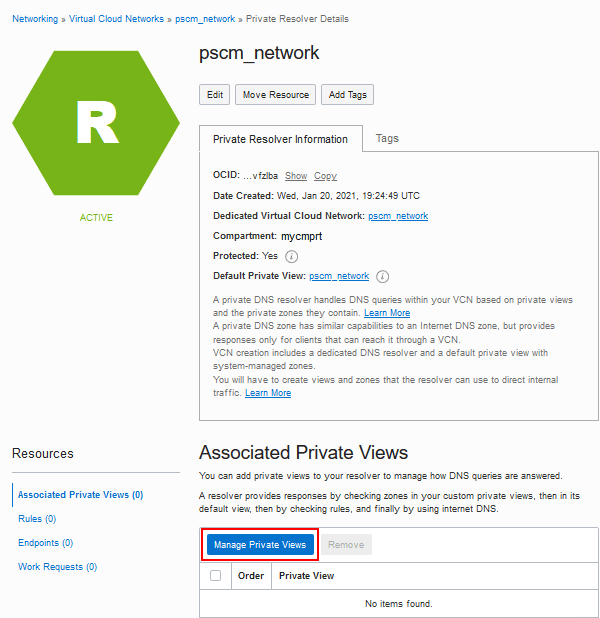

Beschreibung dieser Abbildung (private_dns_resolver.png) - Klicken Sie auf der Seite "Details zum privaten Resolver" auf Private Ansichten verwalten.

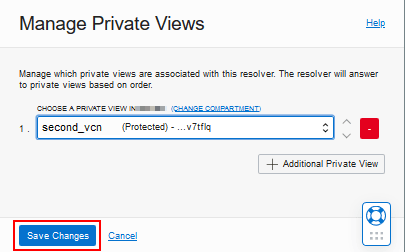

Beschreibung dieser Abbildung (priv_dns_manage_priv_views.png) - Private Ansicht für das zweite VCN auswählen.

- Klicken Sie auf Änderungen speichern.

Beschreibung dieser Abbildung (prv_dns_select_priv_view.png) - Zeigen Sie die Details für das zweite VCN an, und öffnen Sie die Seite "Details zum privaten Resolver".

- Wählen Sie eine private Ansicht für das erste VCN aus, und speichern Sie.

- Prüfen Sie dies, indem Sie versuchen, einen FQDN im zweiten VCN von einem Host im ersten VCN aufzulösen, und auch einen FQDN im ersten VCN von einem Host im zweiten VCN auflösen.

Private DNS-Zone konfigurieren

Erstellen Sie eine private DNS-Zone in Oracle Cloud Infrastructure, um Datensätze zu enthalten, die Ihre privaten Domainnamen mit ihren IP-Adressen verknüpfen. Dies trifft auf folgende Szenarios zu:

- VM-Instanzen in verschiedenen Subnetzen in demselben VCN

- VCNs, die über Peering verbunden sind

- VCN, das über ein dynamisches Routinggateway (DRG) mit dem On-Premise-Netzwerk eines Kunden verbunden ist

Informationen zum Erstellen einer privaten DNS-Zone und zum Verknüpfen mit einem VCN finden Sie unter Privates DNS in der Oracle Cloud Infrastructure-Dokumentation. Das Tutorial Private DNS-Zonen, -Ansichten und -Resolver konfigurieren enthält ein Beispiel für das Einrichten von zwei privaten Zonen und -Datensätzen.

Private Endpunkte und Regeln einrichten

Verwenden Sie Listening- und Weiterleitungsendpunkte und -regeln, um DNS-Abfragen von einem VCN zu einem anderen zu leiten. Ein Listening-Endpunkt überwacht DNS-Abfragen aus anderen Netzwerken. Ein Weiterleitungsendpunkt leitet DNS-Abfragen von einem VCN an andere Netzwerke weiter. Wenn Sie den Weiterleitungsendpunkt des ersten VCN mit dem Listener-Endpunkt eines anderen VCN oder mit dem Listener-Endpunkt für ein On-Premise-DNS verbinden, können DNS-Abfragen vom ersten VCN an das andere VCN weitergeleitet werden. Dadurch können VMs im ersten VCN DNS-Namen in den anderen VCNs oder im On-Premise-Netzwerk auflösen.

Siehe "DNS in Ihrem virtuellen Cloud-Netzwerk", Private DNS-Resolver in der Oracle Cloud Infrastructure-Dokumentation.

Netzwerksicherheitsgruppen verwenden

Wenn Sie eine Instanz erstellen, weisen Sie sie einem Subnetz eines VCN zu. Jedes Subnetz verfügt über eine primäre VNIC und eine Liste mit Sicherheitsregeln.Mit Netzwerksicherheitsgruppen (NSGs) können Sie Sicherheitsregeln in kleineren Gruppen organisieren. Auf diese Weise haben Sie mehr Kontrolle über die Regeln, die mit den Komponenten einer Instanz verknüpft sind, wie die Knoten einer PeopleSoft-Umgebung.

Eine NSG besteht aus einer Gruppe von VNICs und einer Gruppe von Sicherheitsregeln, die für diese VNICs gelten. Eine NSG stellt eine virtuelle Firewall für ein Set von Cloud-Ressourcen dar, die alle denselben Sicherheitsstatus aufweisen. Beispiel: Eine Gruppe von Computing-Instanzen, die alle dieselben Aufgaben ausführen und damit alle dieselben Ports verwenden müssen.

Siehe Netzwerksicherheitsgruppen in der Oracle Cloud Infrastructure-Dokumentation.

Nachdem Sie eine oder mehrere NSGs in Oracle Cloud Infrastructure erstellt haben, können Sie sie mit Komponenten in bereitgestellten und migrierten Umgebungen in Cloud Manager verknüpfen. Im Folgenden finden Sie eine Übersicht über die Schritte:

- Wählen Sie das VCN aus, das Sie für Ihre NSGs verwenden möchten.

Wenn Sie zusätzlich zu den VCNs, die von der Cloud Manager-Installation erstellt wurden, weitere VCNs verwenden möchten, erstellen Sie diese in Oracle Cloud Infrastructure. Informationen zum Erstellen eines VCN mit Internetgateway, NAT-Gateway, Servicegateway, Subnetzen und grundlegenden Sicherheitsregeln finden Sie unter Virtuelles Networking - Schnellstart in der Oracle Cloud Infrastructure-Dokumentation.

- Fügen Sie dem VCN mindestens eine NSG hinzu, und fügen Sie die erforderlichen Sicherheitsregeln hinzu.

Siehe Netzwerksicherheitsgruppen in der Oracle Cloud Infrastructure-Dokumentation.

- Verwenden Sie in Cloud Manager in folgenden Fällen NSGs:

- Umgebungsvorlagen erstellen

Sie können bis zu fünf NSGs mit jeder Ebene verknüpfen. Siehe "Vorlagen verwalten" in der PeopleSoft Cloud Manager-Dokumentation auf der Seite PeopleSoft Cloud Manager im Oracle Help Center.

- Fügen Sie einen Knoten zu einer Umgebung hinzu.

Sie können bis zu fünf NSGs mit jedem Knoten verknüpfen. Siehe "Umgebungen verwalten" in der Dokumentation PeopleSoft Cloud Manager auf der Seite PeopleSoft Cloud Manager im Oracle Help Center.

- Stellen Sie eine migrierte (lifted) Umgebung bereit.

Sie können bis zu fünf NSGs mit jeder Ebene verknüpfen. Siehe "Migrierte Umgebung in Oracle Cloud mit dem Schichtprozess bereitstellen" in der Dokumentation PeopleSoft Cloud Manager auf der Seite PeopleSoft Cloud Manager im Oracle Help Center.

- Umgebungsvorlagen erstellen

Netzwerksicherheitsgruppe erstellen

In diesem Beispiel wird die Netzwerksicherheitsgruppe NSG1 zu VCN pscm_network hinzugefügt. NSG1 ist so eingerichtet, dass Ingress nur von CIDR 10.0.1.0/24 zulässig ist. Dies ist das Subnetz für eine Full-Tier-Instanz in diesem Beispiel auf den TCP-Ports 5601 und 9200 für Elasticsearch und Kibana und SSH auf Port 22.

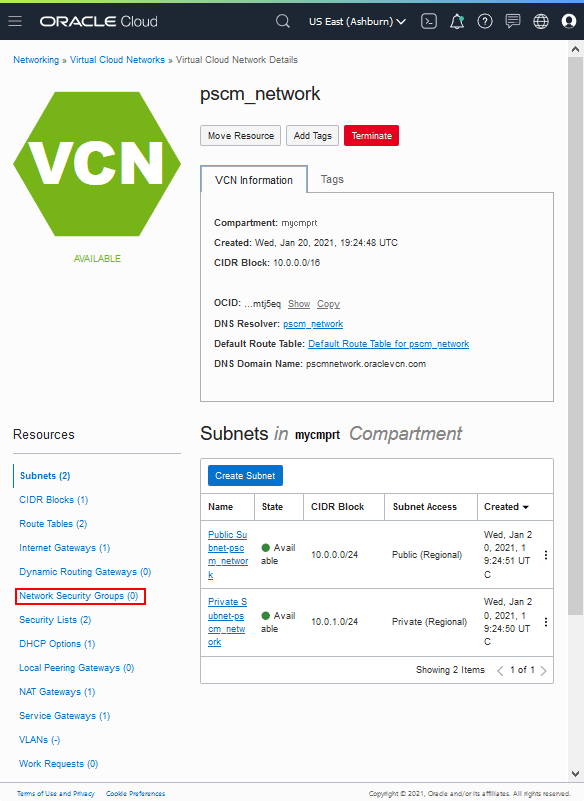

- Wählen Sie auf der Detailseite für das VCN Netzwerksicherheitsgruppen aus der Liste der Ressourcen auf der linken Seite aus.

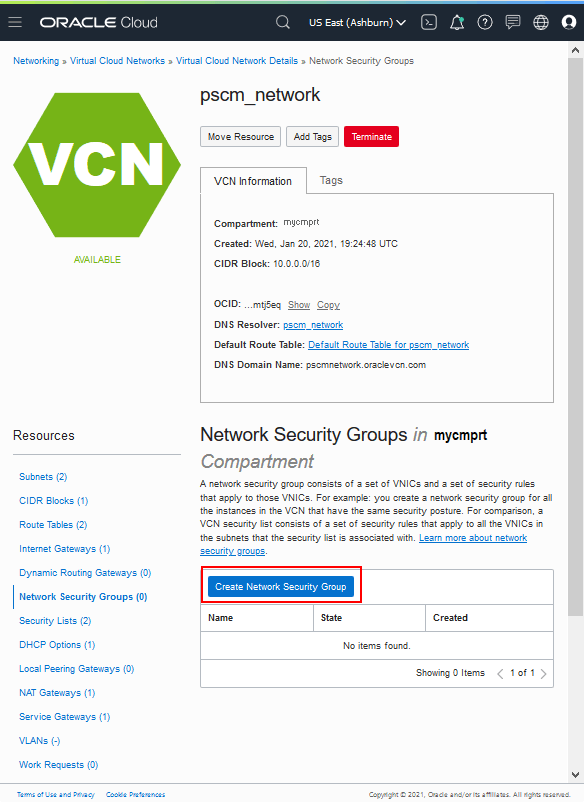

Beschreibung dieser Abbildung (vcn_details_select_nsg.png) - Klicken Sie auf Netzwerksicherheitsgruppe erstellen.

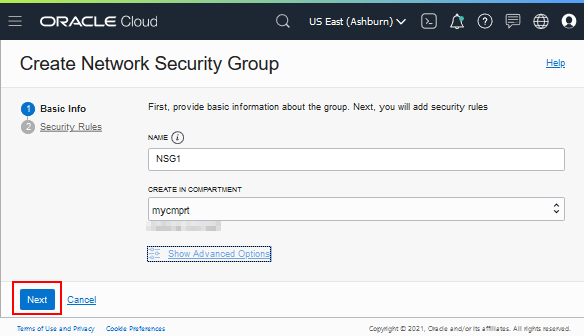

Beschreibung dieser Abbildung (vcn_details_click_create_nsg.png) - Geben Sie einen Namen für die NSG ein, und wählen Sie das Compartment aus, in dem Sie sie erstellen möchten.

Klicken Sie anschließend auf Weiter.

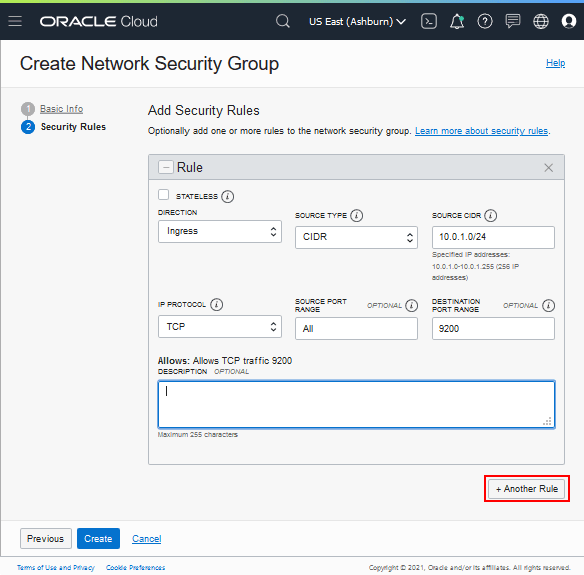

Beschreibung dieser Abbildung (create_nsg_page.png) - Geben Sie Werte an, um eingehenden Traffic auf Port 9200 für Elasticsearch zuzulassen.

Beschreibung dieser Abbildung (create_nsg_add_sec_rule.png) - Richtung: Ingress

- Quelltyp: CIDR

- Quell-CIDR: 10.0.1.0/24

- IP-Protokoll: TCP

- Quellportbereich: Alle

- Zielportbereich: 9200

- Klicken Sie auf + Weitere Regel.

- Geben Sie die folgenden Werte an, um eingehenden Traffic auf Port 5601 für Kibana zuzulassen.

- Richtung: Ingress

- Quelltyp: CIDR

- Quell-CIDR: 10.0.1.0/24

- IP-Protokoll: TCP

- Quellportbereich: Alle

- Zielportbereich: 5601

- Klicken Sie auf + Weitere Regel.

- Geben Sie die folgenden Werte an, um SSH-Zugriff auf Port 22 zuzulassen.

- Richtung: Ingress

- Quelltyp: CIDR

- Quell-CIDR: 10.0.1.0/24

- IP-Protokoll: SSH

- Quellportbereich: Alle

- Zielportbereich: 22

- Klicken Sie zum Fertigstellen auf Erstellen.

- Verwenden Sie die NSG in Cloud Manager, wie im Abschnitt Netzwerksicherheitsgruppen verwenden beschrieben.

Nächste Schritte

Benutzerdefiniertes Linux-Image für PeopleSoft Cloud Manager erstellen (optional)

Weitere Informationen

- PeopleSoft Cloud Manager-Homepage, My Oracle Support, Dokument-ID 2231255.2

- Tool für den Überblick über kumulative Features (Klicken Sie auf "Generate a CFO report", und wählen Sie oben PeopleSoft Cloud Manager aus.)

- Oracle Cloud-Dokumentation im Oracle Help Center

Benutzerdefinierte oder private Netzwerkressourcen mit PeopleSoft Cloud Manager verwenden (optional)

G41582-01

August 2025

Copyright © 2025, Oracle und/oder verbundene Unternehmen.

Verwenden Sie mehrere VCNs, mehrere Compartments, benutzerdefinierte DNS-Zonen oder Netzwerksicherheitsgruppen mit den Umgebungen PeopleSoft Cloud Manager und PeopleSoft.

Diese Software und zugehörige Dokumentation werden im Rahmen eines Lizenzvertrages zur Verfügung gestellt, der Einschränkungen hinsichtlich Nutzung und Offenlegung enthält und durch Gesetze zum Schutz geistigen Eigentums geschützt ist. Das Verwenden, Kopieren, Vervielfältigen, Übersetzen, Übertragen, Ändern, Lizenzieren, Übermitteln, Verteilen, Ausstellen, Ausführen, Veröffentlichen oder Anzeigen dieser Software oder von Teilen daraus ist ausschließlich zu den in Ihrer Lizenzvereinbarung bzw. per Gesetz ausdrücklich erlaubten Zwecken zugelassen. Reverse Engineering, Disassemblierung oder Dekompilierung der Software ist verboten, es sei denn, dies ist erforderlich, um die gesetzlich vorgesehene Interoperabilität mit anderer Software zu ermöglichen.

Handelt es sich hier um Software oder zugehörige Dokumentation, die an die Regierung der Vereinigten Staaten von Amerika oder an einen in ihrem Auftrag handelnden Lizenznehmer geliefert wird, dann gilt der folgende Hinweis:

U.S. GOVERNMENT END USERS: Oracle programs (including any operating system, integrated software, any programs embedded, installed or activated on delivered hardware, and modifications of such programs) and Oracle computer documentation or other Oracle data delivered to or accessed by U.S. Government end users are "commercial computer software" or "commercial computer software documentation" pursuant to the applicable Federal Acquisition Regulation and agency-specific supplemental regulations. As such, the use, reproduction, duplication, release, display, disclosure, modification, preparation of derivative works, and/or adaptation of i) Oracle programs (including any operating system, integrated software, any programs embedded, installed or activated on delivered hardware, and modifications of such programs), ii) Oracle computer documentation and/or iii) other Oracle data, is subject to the rights and limitations specified in the license contained in the applicable contract. The terms governing the U.S. Government's use of Oracle cloud services are defined by the applicable contract for such services. No other rights are granted to the U.S. Government.

Diese Software oder Hardware ist für die allgemeine Nutzung in diversen Informationsmanagementanwendungen entwickelt worden. Sie ist nicht für den Einsatz in schon an sich gefährlichen Anwendungen entwickelt oder intendiert, einschließlich von Anwendungen, die möglicherweise ein Risiko von Personenschäden mit sich bringen. Falls die Software oder Hardware für solche Zwecke verwendet wird, verpflichtet sich der Lizenznehmer, sämtliche erforderlichen Maßnahmen wie Fail Safe, Backups und Redundancy zu ergreifen, um den sicheren Einsatz zu gewährleisten. Die Oracle Corporation und ihre verbundenen Unternehmen schließen jegliche Haftung für Schäden aus, die durch den Einsatz dieser Software oder Hardware in gefährlichen Anwendungen verursacht werden.

Oracle und Java sind eingetragene Marken der Oracle Corporation und/oder ihrer verbundenen Unternehmen. Andere Namen und Bezeichnungen können Marken ihrer jeweiligen Inhaber sein.

Intel und Intel Inside sind Marken oder eingetragene Marken der Intel Corporation. Alle SPARC-Marken werden in Lizenz verwendet und sind Marken oder eingetragene Marken der SPARC International, Inc. AMD, Epyc und das AMD-Logo sind Marken oder eingetragene Marken von Advanced Micro Devices. UNIX ist eine eingetragene Marke von The Open Group.

Diese Software oder Hardware und die Dokumentation können Zugriffsmöglichkeiten auf oder Informationen über Inhalte, Produkte und Serviceleistungen von Dritten enthalten. . Sofern nicht anderweitig in einem einschlägigen Vertrag zwischen Ihnen und Oracle vereinbart, übernehmen die Oracle Corporation und ihre verbundenen Unternehmen keine Verantwortung für Inhalte, Produkte und Serviceleistungen von Dritten und lehnen ausdrücklich jegliche Art von Gewährleistung diesbezüglich ab. Sofern nicht anderweitig in einem einschlägigen Vertrag zwischen Ihnen und Oracle vereinbart, übernehmen die Oracle Corporation und ihre verbundenen Unternehmen keine Verantwortung für Verluste, Kosten oder Schäden, die aufgrund des Zugriffs auf oder der Verwendung von Inhalten, Produkten und Serviceleistungen von Dritten entstehen.