Business Process Management-Tools in die Cloud migrieren

Modernisieren Sie Ihr Geschäftsprozessmanagement, indem Sie Ihre Oracle Business Process Management-Lösung auf Oracle Cloud erneut hosten und die Flexibilität, Agilität und Skalierbarkeit nutzen.

Architektur

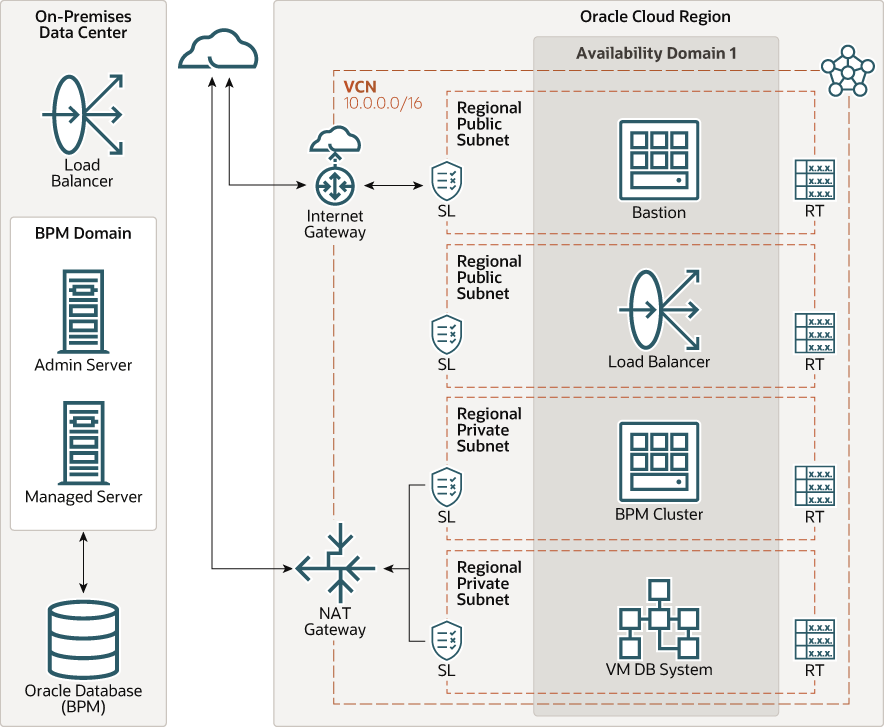

Diese Architektur stellt eine On-Premise-Oracle Business Process Management-Umgebung und die Architektur dar, nachdem Oracle Business Process Management zu Oracle Cloud migriert wurde.

Das folgende Diagramm veranschaulicht diese Referenzarchitektur.

Beschreibung der Abbildung migrate-business-process-cloud.png

Die Architektur verfügt über folgende On-Premise-Komponenten:

- Load Balancer

Load Balancer bietet eine automatisierte Trafficverteilung von einem einzigen Einstiegspunkt auf mehrere Server im Backend.

- Oracle Business Process Management -(BPM-)Domain

Oracle Business Process Management-Domain ist die Domain für die Topologie, die Sie nach der Installation von Oracle BPM erstellen und konfigurieren.

- Oracle-Datenbank

Oracle Database On-Premises zum Speichern von Oracle SOA Suite-Informationen und Datenobjekten.

Die Architektur verfügt über folgende Oracle Cloud-Komponenten:

- Region

Eine Oracle Cloud Infrastructure-Region ist ein lokalisierter geografischer Bereich, der mindestens ein Rechenzentrum, sogenannte Availability-Domains, enthält. Regionen sind unabhängig von anderen Regionen, und weite Entfernungen können sie trennen (über Länder oder sogar Kontinente).

- Verfügbarkeitsdomains

Availability-Domains sind eigenständige unabhängige Rechenzentren innerhalb einer Region. Die physischen Ressourcen in jeder Availability-Domain werden von den Ressourcen in den anderen Availability-Domains isoliert, was eine Fehlertoleranz bietet. Availability-Domains teilen keine Infrastruktur wie Strom oder Kühlung oder das interne Availability-Domainnetzwerk. Ein Fehler bei einer Availability-Domain wirkt sich daher unwahrscheinlich auf die anderen Availability-Domains in der Region aus.

- Virtuelles Cloud-Netzwerk (VCN) und Subnetze

Ein VCN ist ein anpassbares, softwaredefiniertes Netzwerk, das Sie in einer Oracle Cloud Infrastructure-Region eingerichtet haben. Wie herkömmliche Rechenzentrumsnetze geben VCNs Ihnen die vollständige Kontrolle über Ihre Netzwerkumgebung. Ein VCN kann mehrere nicht überlappende CIDR-Blöcke enthalten, die Sie nach dem Erstellen des VCN ändern können. Sie können ein VCN in Subnetze segmentieren, die für eine Region oder eine Availability-Domain Geltungsbereich haben können. Jedes Subnetz besteht aus einem zusammenhängenden Adressbereich, der sich nicht mit den anderen Subnetzen im VCN überschneidet. Sie können die Größe eines Subnetzes nach der Erstellung ändern. Ein Subnetz kann öffentlich oder privat sein.

- Routentabelle

Virtuelle Routentabellen enthalten Regeln zur Weiterleitung des Traffics von Subnetzen an Ziele außerhalb eines VCN, typischerweise über Gateways.

- Sicherheitsliste

Für jedes Subnetz können Sie Sicherheitsregeln erstellen, die die Quelle, das Ziel und den Traffictyp angeben, die im Subnetz und außerhalb des Subnetzes zulässig sein müssen.

- Internetgateway

Das Internetgateway ermöglicht den Datenverkehr zwischen den öffentlichen Subnetzen in einem VCN und dem öffentlichen Internet.

- NAT-Gateway

Mit dem NAT-Gateway können private Ressourcen in einem VCN auf Hosts im Internet zugreifen, ohne diese Ressourcen eingehenden Internetverbindungen bereitzustellen.

- Bastionshost

Der Bastionshost ist eine Compute-Instanz, die als sicherer, kontrollierter Einstiegspunkt zur Topologie von außerhalb der Cloud dient. Der Bastionshost wird normalerweise in einer entmilitarisierten Zone (DMZ) bereitgestellt. Dadurch können Sie sensible Ressourcen schützen, indem Sie sie in private Netzwerke platzieren, auf die Sie nicht direkt von außerhalb der Cloud zugreifen können. Die Topologie hat einen einzigen bekannten Einstiegspunkt, den Sie regelmäßig überwachen und auditieren können. So können Sie vermeiden, die sensibleren Komponenten der Topologie freizugeben, ohne den Zugriff auf sie zu beeinträchtigen.

- Load Balancer

Der Oracle Cloud Infrastructure Load Balancing-Service bietet eine automatisierte Trafficverteilung von einem einzigen Einstiegspunkt an mehrere Server im Backend.

- BPM-Cluster

Oracle Business Process Management ist eine vollständige Reihe von Tools zum Erstellen, Ausführen und Optimieren von Geschäftsprozessen. Die Suite ermöglicht eine beispiellose Zusammenarbeit zwischen Unternehmen und IT bei der Automatisierung und Optimierung von Geschäftsprozessen.

- Oracle VM-DB-System

Oracle VM DB System ist ein Oracle Cloud Infrastructure-Datenbankservice, mit dem Sie voll funktionsfähige Oracle-Datenbanken auf virtuellen Rechnern erstellen, skalieren und verwalten können. Ein VM-DB-System verwendet Oracle Cloud Infrastructure Block Volumes-Speicher anstelle des lokalen Speichers und kann Oracle Real Application Clusters (Oracle RAC) ausführen, um die Verfügbarkeit zu verbessern.

Empfehlungen

- VCN

Wenn Sie ein VCN erstellen, bestimmen Sie die Anzahl der erforderlichen CIDR-Blöcke und die Größe jedes Blocks basierend auf der Anzahl der Ressourcen, die Sie an Subnetze in VCN anhängen möchten. Verwenden Sie CIDR-Blöcke, die sich im standardmäßigen privaten IP-Adressraum befinden.

Wählen Sie CIDR-Blöcke, die sich nicht mit einem anderen Netzwerk überschneiden (in Oracle Cloud Infrastructure, Ihrem On-Premise-Rechenzentrum oder einem anderen Cloud-Provider), zu dem Sie private Verbindungen einrichten möchten.

Nachdem Sie ein VCN erstellt haben, können Sie die CIDR-Blöcke ändern, hinzufügen und entfernen.

Wenn Sie die Subnetze entwerfen, berücksichtigen Sie Ihre Verkehrsfluss- und Sicherheitsanforderungen. Ordnen Sie alle Ressourcen innerhalb einer bestimmten Ebene oder Rolle an dasselbe Subnetz zu, das als Sicherheitsgrenze dienen kann.

- Netzwerksicherheitsgruppen (NSGs)

Mit NSGs können Sie eine Gruppe von Ingress- und Egress-Regeln definieren, die für bestimmte VNICs gelten. Wir empfehlen, NSGs anstatt Sicherheitslisten zu verwenden, da NSGs es Ihnen ermöglichen, die Subnetzarchitektur von VCN von den Sicherheitsanforderungen Ihrer Anwendung zu trennen.

- Sicherheitszonen

Für Ressourcen, die maximale Sicherheit erfordern, empfiehlt Oracle, Sicherheitszonen zu verwenden. Eine Sicherheitszone ist ein Compartment, das einem von Oracledefinierten Rezept von Sicherheits-Policys zugeordnet ist, die auf Best Practices basieren. Beispiel: Die Ressourcen in einer Sicherheitszone dürfen nicht über das öffentliche Internet zugänglich sein und müssen mit kundenverwalteten Schlüsseln verschlüsselt werden. Wenn Sie Ressourcen in einer Sicherheitszone erstellen und aktualisieren, validiert Oracle Cloud Infrastructure die Vorgänge für die Policys im Rezept der Sicherheitszone und verweigert Vorgänge, die gegen eine der Policys verstoßen.

- Cloud Guard

Klonen und passen Sie die von Oracle bereitgestellten Standardrezepte an, um benutzerdefinierte Detektor- und Antworterezepte zu erstellen. Mit diesen Rezepturen können Sie angeben, welche Art von Sicherheitsverletzungen eine Warnung generieren und welche Aktionen für sie ausgeführt werden dürfen. Beispiel: Sie möchten Object Storage-Buckets ermitteln, deren Sichtbarkeit auf öffentlich gesetzt ist.

Wenden Sie Cloud Guard auf Mandantenebene an, um den breitesten Geltungsbereich abzudecken und den administrativen Aufwand für die Verwaltung mehrerer Konfigurationen zu verringern.

Mit der Funktion "Verwaltete Liste" können Sie bestimmte Konfigurationen auch auf Detektoren anwenden.

Überlegungen

Wenn Sie Geschäftsprozesse migrieren, prüfen Sie diese Optionen.

- Skalierbarkeit

- Application Tier:

Sie können den Anwendungsserver vertikal skalieren, indem Sie die Form der Compute-Instanz ändern. Eine Form mit einer höheren Kernanzahl bietet auch mehr Speicher und Netzwerkbandbreite. Wenn mehr Speicher erforderlich ist, erhöhen Sie die Größe der Block-Volumes, die an den Anwendungsserver angehängt sind.

- Datenbankebene:

Sie können die Datenbank vertikal skalieren, indem Sie zusätzliche Cores für die Datenbank aktivieren. Sowohl die Cores als auch der Speicher können ohne Datenbankausfallzeiten skaliert werden.

- Application Tier:

- Ressourcenlimits

Beachten Sie die Best Practices, Limits nach Service und Compartment-Quoten für Ihren Mandanten.

- Sicherheit

- Mit Oracle Cloud Infrastructure Identity and Access Management -(IAM-)Policys können Sie steuern, wer auf Ihre Cloud-Ressourcen zugreifen kann und welche Vorgänge ausgeführt werden können.

- Um die Datenbankkennwörter oder andere Geheimnisse zu schützen, sollten Sie den Oracle Cloud Infrastructure Vault-Service verwenden.

- Leistung und Kosten

Oracle Cloud Infrastructure bietet Compute Shapes, die einer Vielzahl von Anwendungen und Anwendungsfällen gerecht werden. Wählen Sie die Formen für Ihre Compute-Instanzen sorgfältig aus. Wählen Sie Formen aus, die eine optimale Leistung für Ihre Last zu niedrigsten Kosten bieten. Wenn Sie mehr Leistung, Speicher oder Netzwerkbandbreite benötigen, können Sie in eine größere Form wechseln.

- Verfügbarkeit

Verwenden Sie eine High Availability-Option basierend auf Ihren Deployment-Anforderungen und Ihrer Region. Die Optionen umfassen die Verteilung von Ressourcen auf mehrere Availability-Domains in einer Region und die Verteilung von Ressourcen auf die Faultdomains in einer Availability-Domain.

Fault-Domains bieten die beste Resilienz für Workloads, die in einer einzelnen Availability-Domain bereitgestellt werden. Stellen Sie für eine hohe Verfügbarkeit in der Anwendungsebene die Anwendungsserver in verschiedenen Faultdomains bereit, und verwenden Sie einen Load Balancer, um den Clientverkehr auf die Anwendungsserver zu verteilen.

- Überwachung und Warnungen

Richten Sie Überwachung und Alerts für die CPU- und Speicherauslastung für Ihre Knoten ein, damit Sie die Form bei Bedarf nach oben oder unten skalieren können.